Installer et configurer DirectAccess sous Windows Server 2012 / 2012 R2 avec des clients sous Windows 7, 8 et 10

- Windows Server

- DirectAccess

- 12 septembre 2017 à 20:29

-

- 2/5

4. Installation et configuration de l'Active Directory

Etant donné que l'installation et la configuration d'un serveur Active Directory sont plutôt simples.

Voici uniquement les étapes importantes pour sa configuration pour DirectAccess.

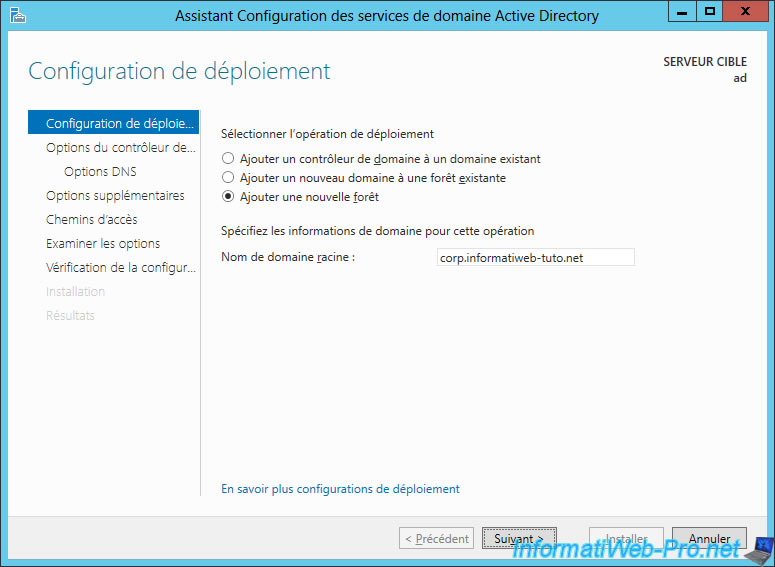

Etant donné que les clients DirectAccess se connecteront depuis l'extérieur, nous allons configurer notre serveur Active Directory pour utiliser un domaine réel que nous possédons sur Internet.

Pour éviter les conflits entre les noms des machines de votre réseau local et les sous-domaines que vous souhaiteriez ajouter sur Internet via OVH ou autre, nous allons utiliser un sous-domaine de notre domaine.

Par exemple : corp.informatiweb-tuto.net

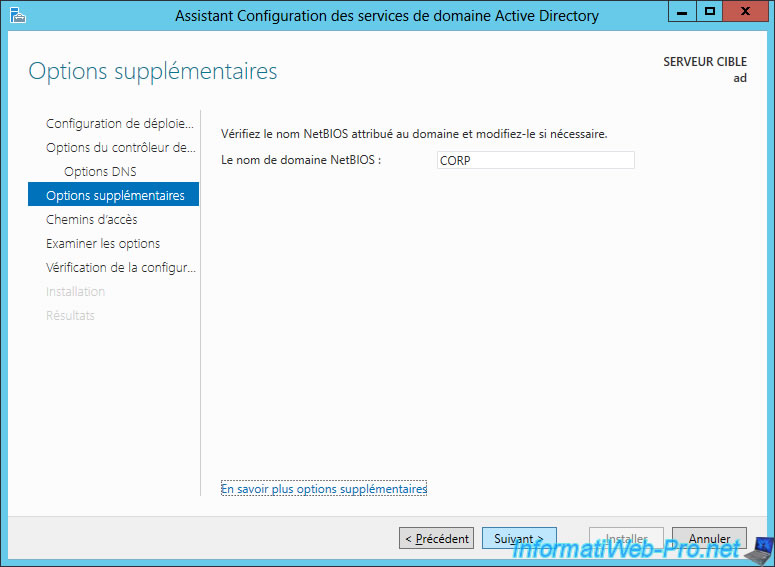

Pour le nom NETBIOS, Windows Server utilisera par défaut le nom de votre sous-domaine.

Donc, dans notre cas : CORP.

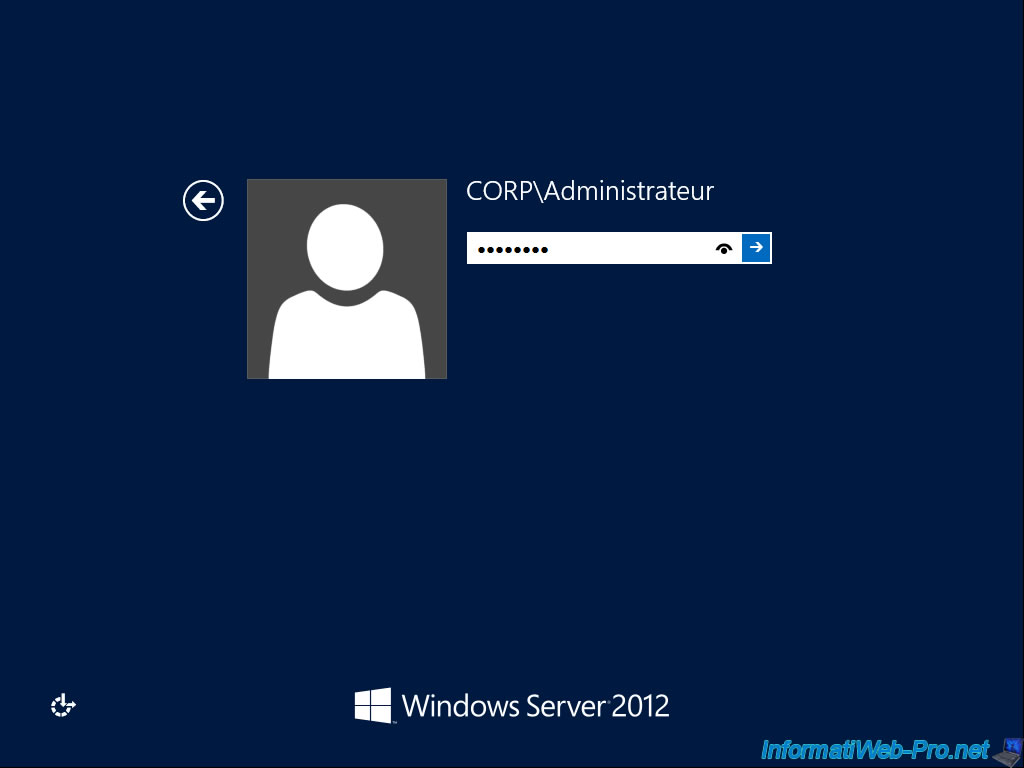

Au redémarrage du serveur, connectez-vous avec le compte Administrateur de votre domaine.

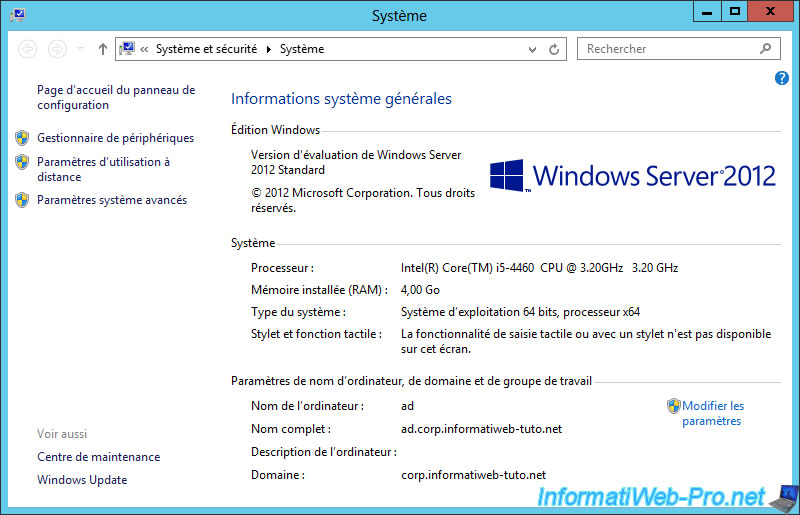

Comme vous pouvez le voir sur l'image ci-dessous, notre serveur "ad" fait partie de notre domaine "corp.informatiweb-tuto.net".

5. Jonction des machines à l'Active Directory

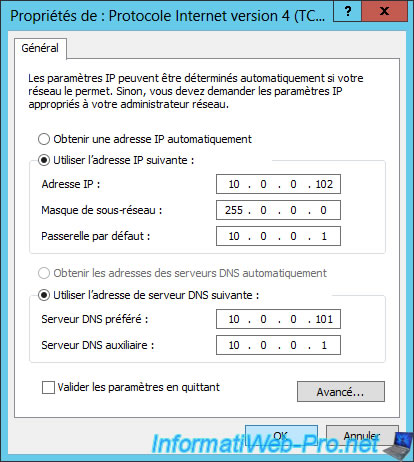

Pour joindre les machines clients, ainsi que le 2ème serveur à votre serveur Active Directory, n'oubliez pas d'indiquer l'adresse de votre serveur Active Directory en tant que serveur DNS préféré.

Ensuite, pour le 2ème serveur (qui servira de serveur DirectAccess), nous allons lui définir une adresse IP statique : 10.0.0.102

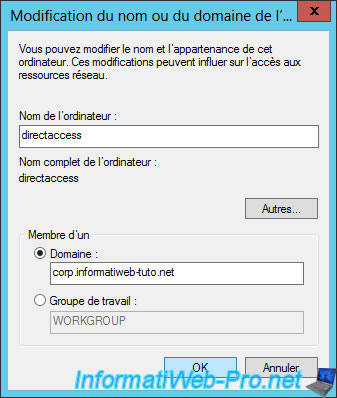

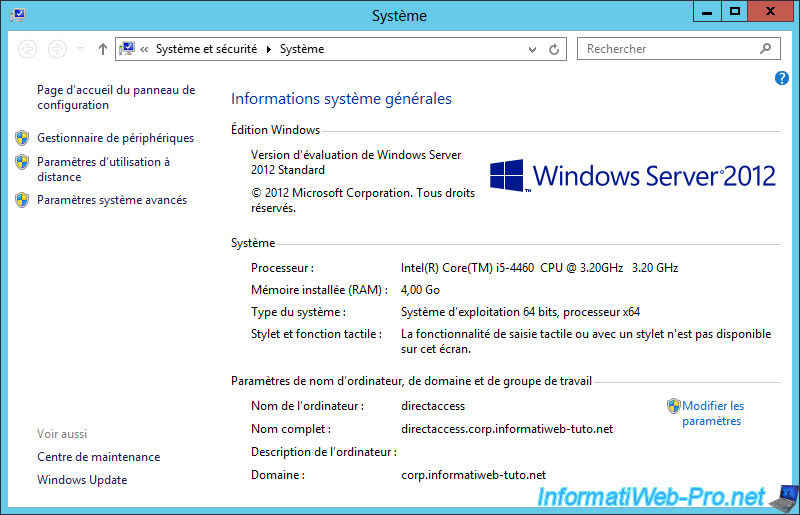

Ensuite, nous allons joindre notre serveur DirectAccess et nos machines clientes au domaine : corp.informatiweb-tuto.net

Une fois joint au domaine, notre serveur DirectAccess aura comme nom de domaine : directaccess.corp.informatiweb-tuto.net

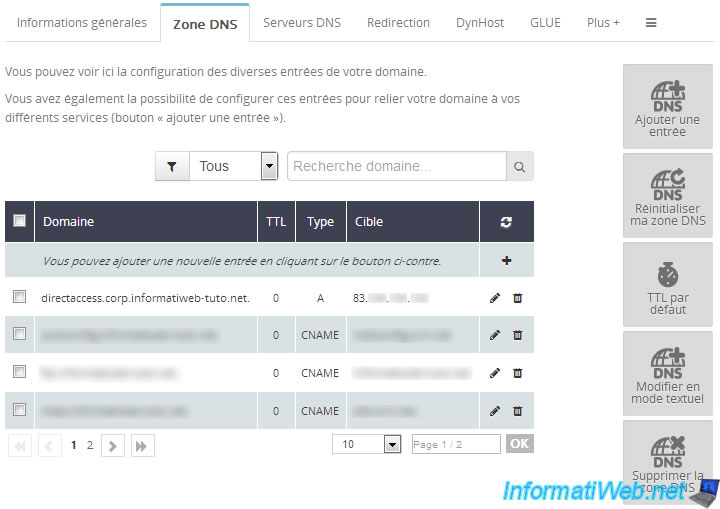

Pour permettre aux clients de se connecter depuis l'extérieur, il faudra donc créer un sous-domaine "directaccess.corp" sur votre domaine (dans notre cas : informatiweb-tuto.net).

Pour cela, connectez-vous à votre compte sur le site de votre hébergeur web (OVH, LWS, Gandi, ...) et allez dans la section "Zone DNS".

Ensuite, créez un enregistrement A pointant sur l'adresse IP externe de votre entreprise.

Note : si vous possédez aussi une adresse IPv6 externe, vous pouvez créer aussi un enregistrement AAAA et y indiquez l'adresse IPv6 externe de votre société.

Pour le moment, nous avons joint 2 machines clientes :

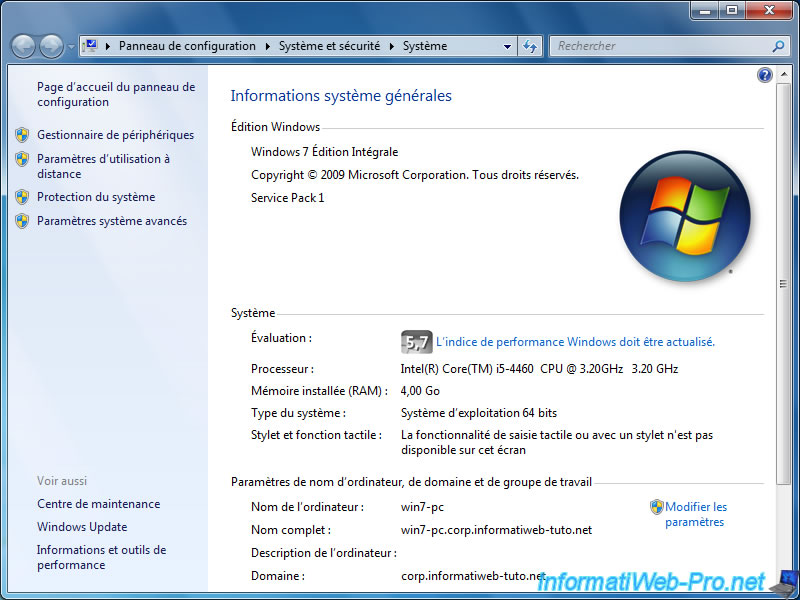

- une machine sous Windows 7 Edition Intégrale

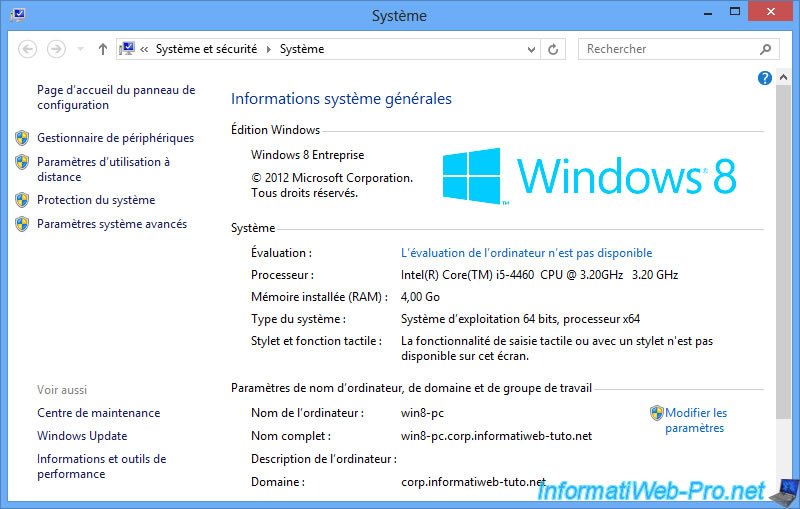

- une machine sous Windows 8 Entreprise

6. Configuration de l'authentification client-serveur

Pour permettre aux clients de se connecter automatiquement au serveur DirectAccess de manière sécurisée et totalement transparente, nous allons configurer une authentification client-serveur grâce à des certificats numériques. (D'où l'utilisation d'une autorité de certification sous Windows Server.)

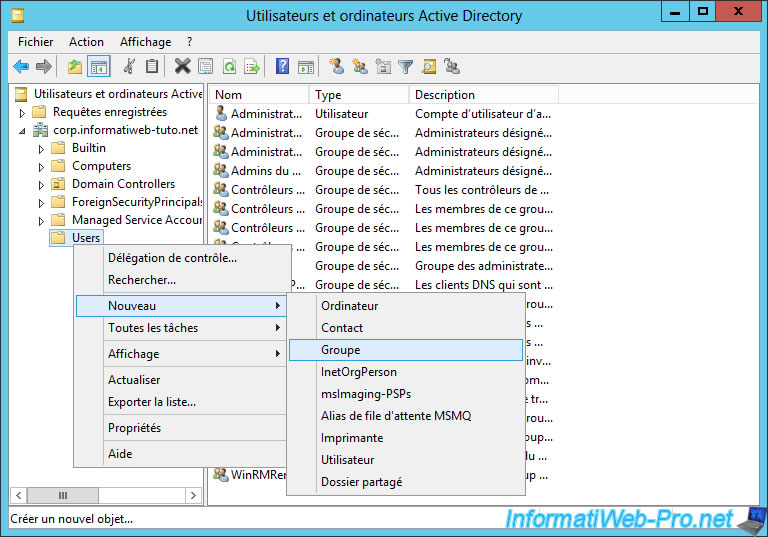

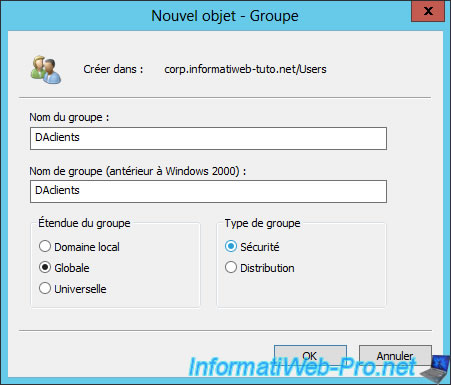

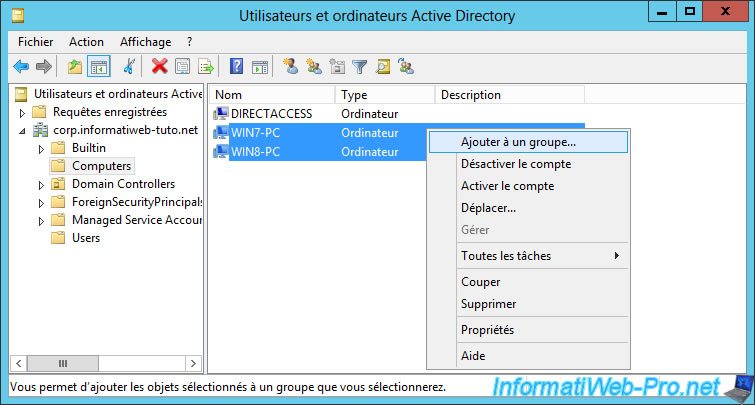

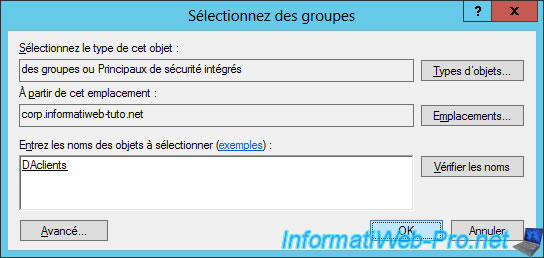

Pour commencer, nous allons créer un groupe de sécurité dans lequel nous ajouterons les PCs clients autorisés à se connecter au réseau de l'entreprise via DirectAccess.

Ensuite, ajouter les machines clientes à ce groupe.

Pour créer automatiquement les certificats d'ordinateurs, nous allons activer une stratégie de groupe dédiée à cet effet.

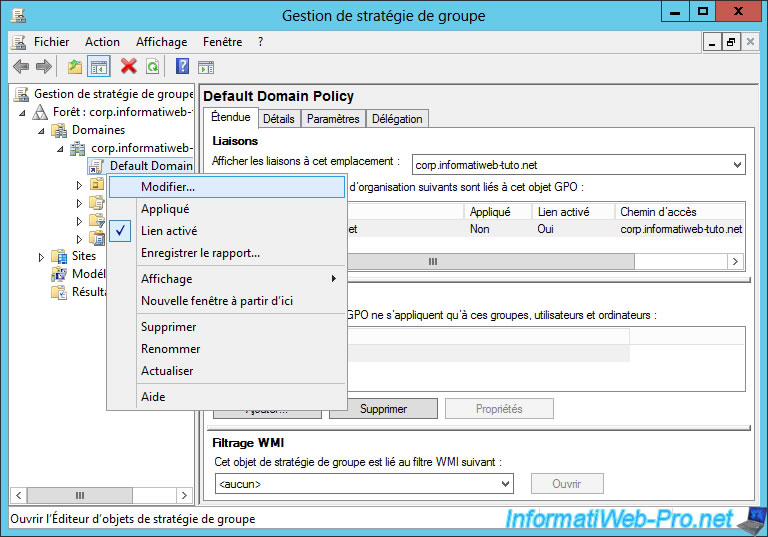

Pour cela, lancez le programme "Gestion de stratégie de groupe", et faites un clic droit "Modifier" sur l'élément "Default Domain Policy".

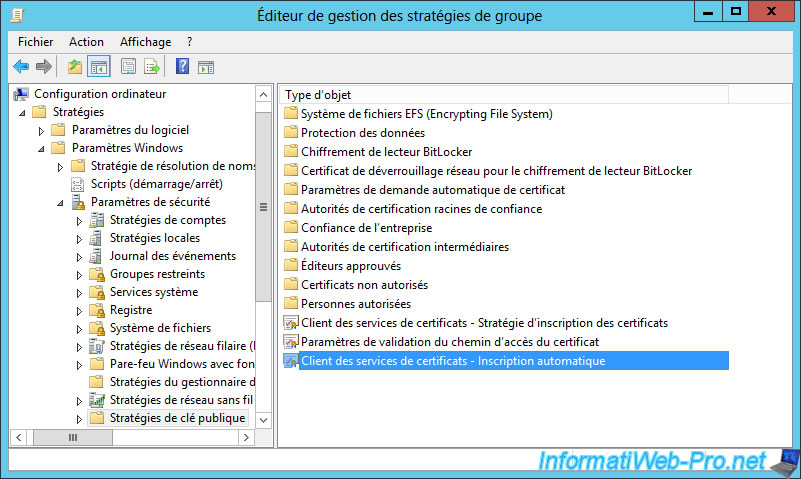

Dans la fenêtre "Editeur de gestion des stratégies de groupe" qui s'affiche, allez dans : Configuration ordinateur -> Stratégies -> Paramètres Windows -> Paramètres de sécurité -> Stratégies de clé publique.

Ensuite, faites un double clic sur "Client des services de certificats - Inscription automatique".

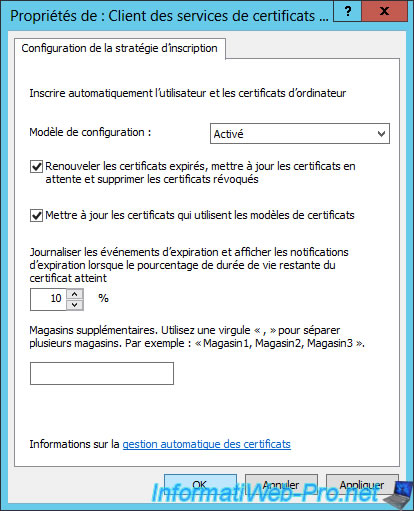

Activez cette stratégie en sélectionnant l'option "Modèle de configuration : Activé" et cochez les 2 cases :

- Renouveler les certificats expirés, ...

- Mettre à jour les certificats ...

Cliquez sur OK.

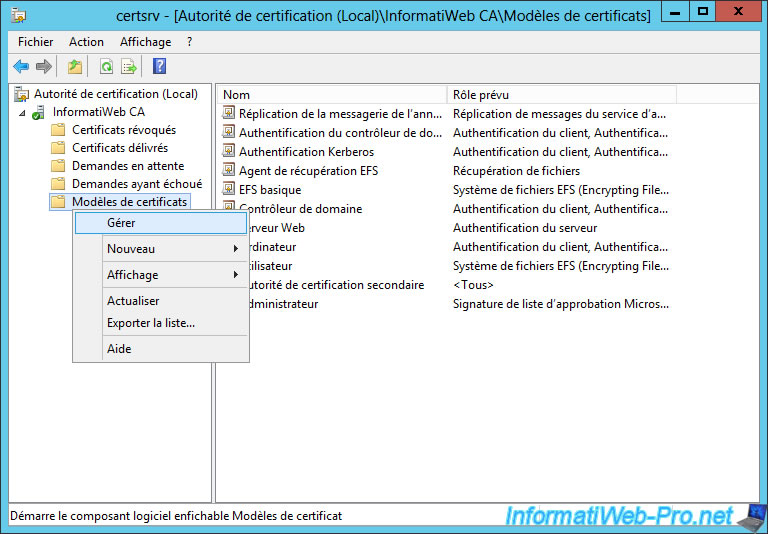

Maintenant que la stratégie est activée, lancez le programme "Autorité de certification" (ou certsrv) et faites un clic droit "Gérer" sur l'option "Modèles de certificats".

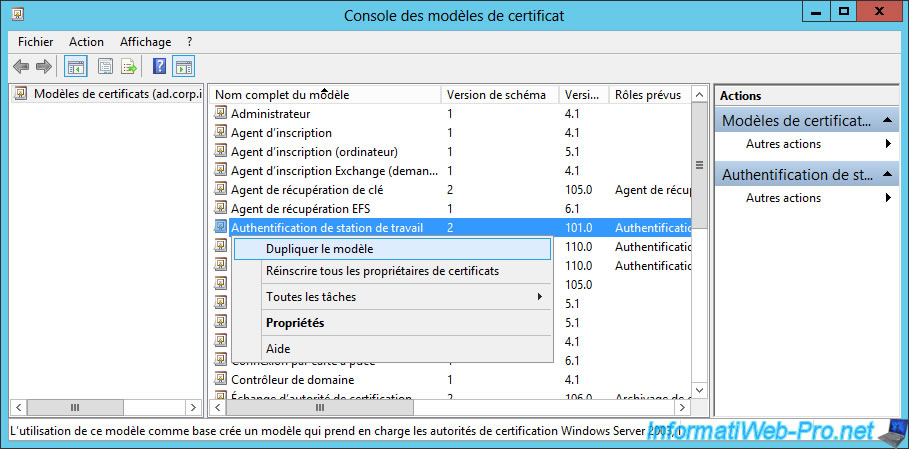

Dupliquez le modèle "Authentification de station de travail".

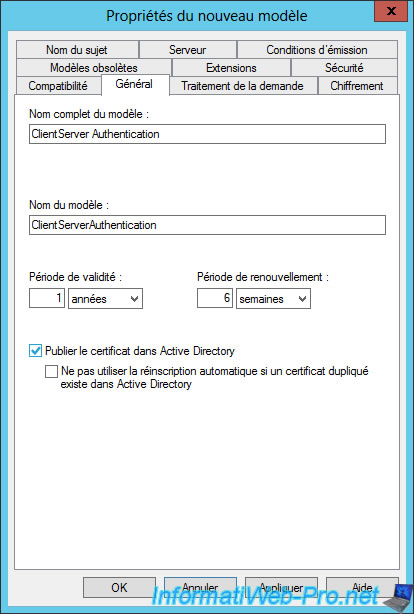

Indiquez "ClientServerAuthentication" comme nom de modèle et cochez la case "Publier le certificat dans Active Directory".

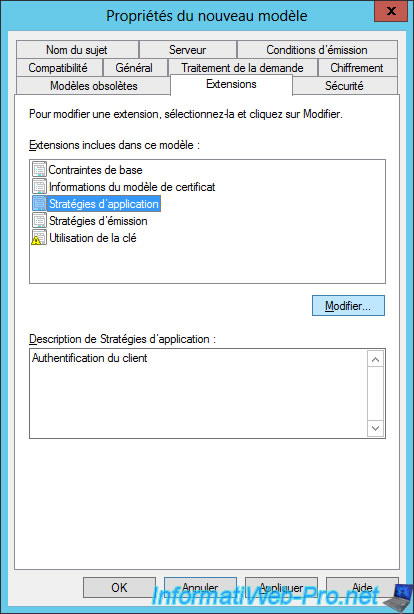

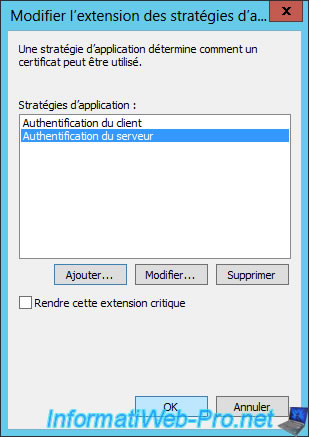

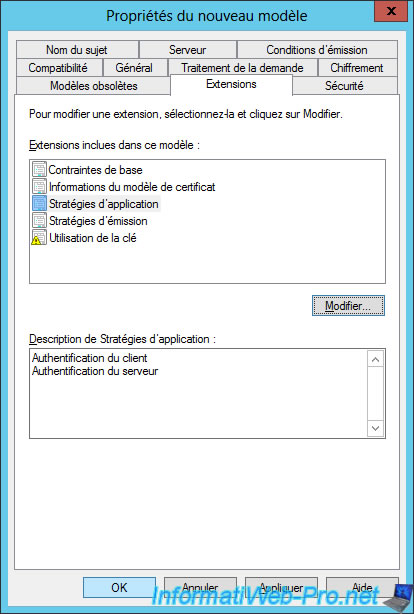

Dans l'onglet "Extensions", choisissez l'option "Stratégies d'application" et cliquez sur "Modifier".

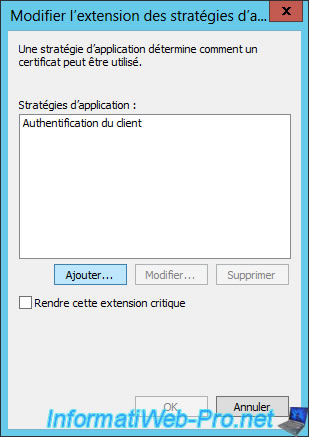

La liste des stratégies d'application de ce modèle de certificats s'affiche.

Cliquez sur Ajouter.

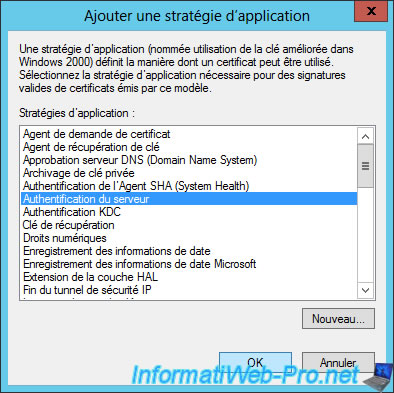

Sélectionnez la stratégie "Authentification du serveur" et cliquez sur OK.

Cliquez sur OK.

Maintenant, ce modèle de certificat permettra de créer des certificats pour authentifier le client et le serveur.

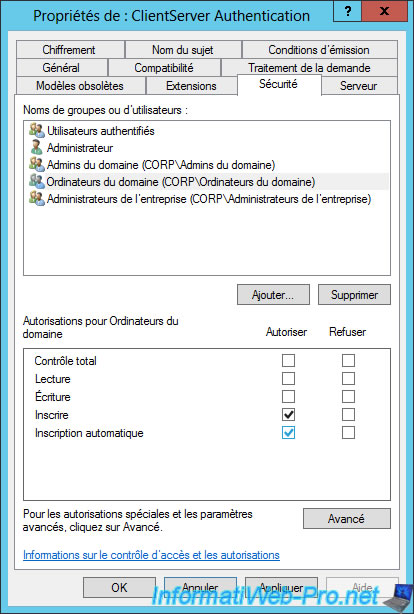

Pour autoriser les machines clientes à se créer leurs certificats d'ordinateurs, vous devez leur donner le droit "Inscription automatique".

Pour cela, allez dans l'onglet "Sécurité", sélectionnez le groupe "Ordinateurs du domaine" et cochez la case "Inscription automatique".

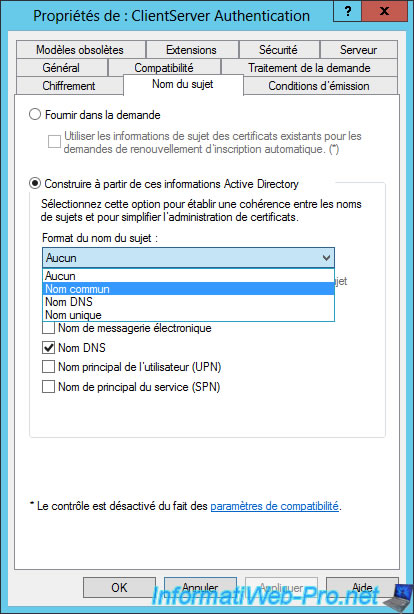

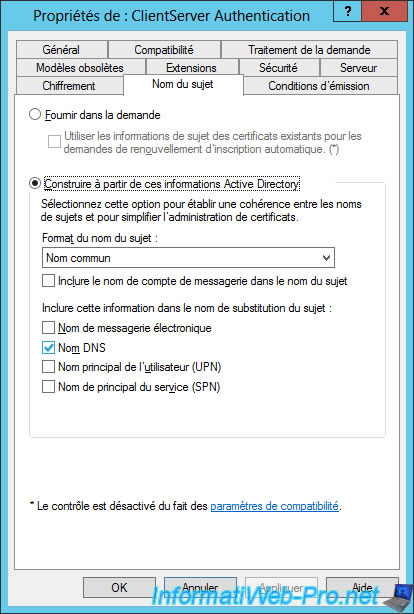

Pour terminer, allez dans l'onglet "Nom du sujet" et sélectionnez "Nom commun" comme nom du sujet.

Et vérifiez si la case "Nom DNS" est bien cochée.

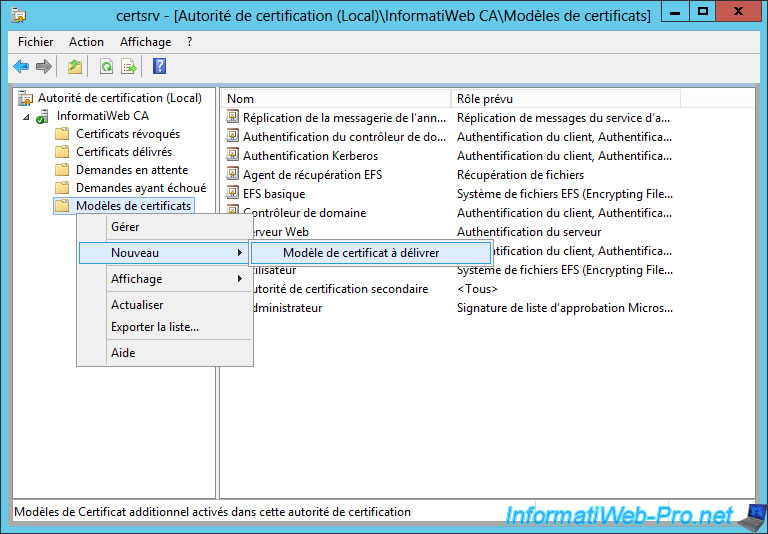

Pour pouvoir utiliser ce nouveau modèle de certificat, vous devrez faire un clic droit sur "Modèles de certificats" et cliquez sur "Nouveau -> Modèle de certificat à délivrer".

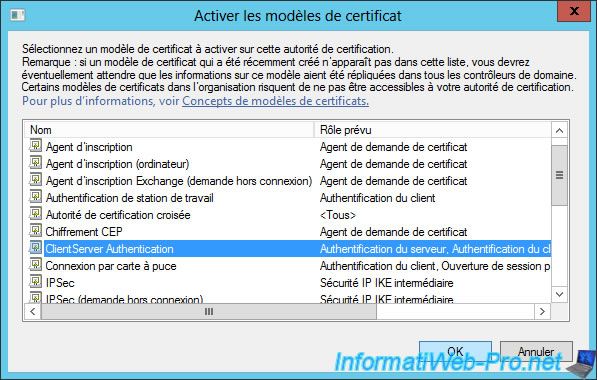

Sélectionnez notre nouveau modèle de certificat "ClientServer Authentication" et cliquez sur OK.

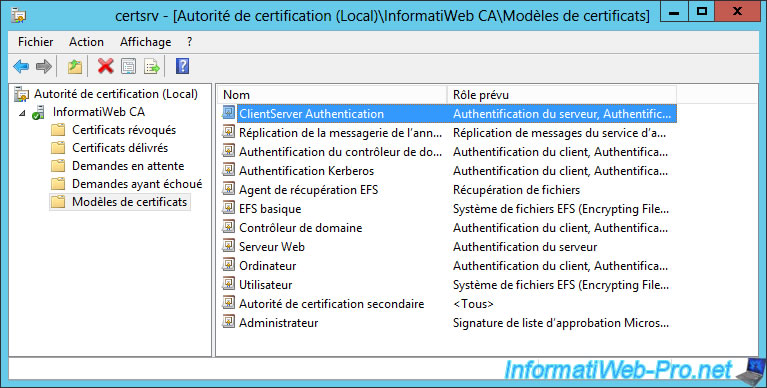

Maintenant, celui-ci est affiché dans la liste "Modèle de certificats".

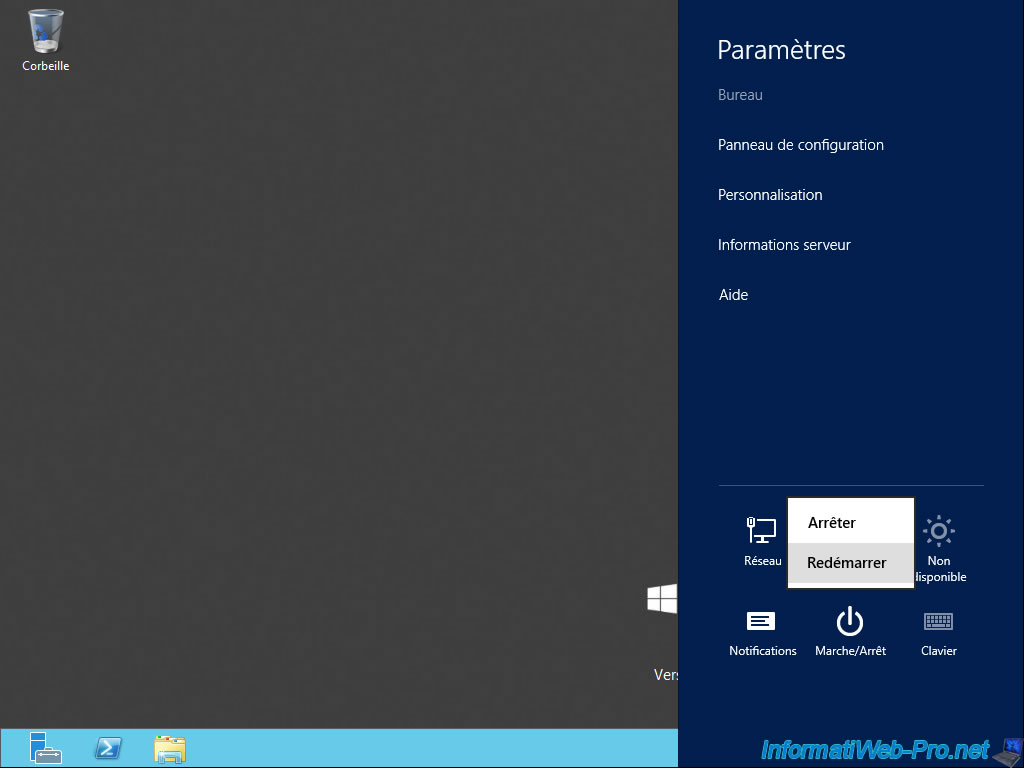

Maintenant, redémarrer tous les PC du réseau, ainsi que vos serveurs pour qu'ils reçoivent chacun leur certificat d'ordinateur.

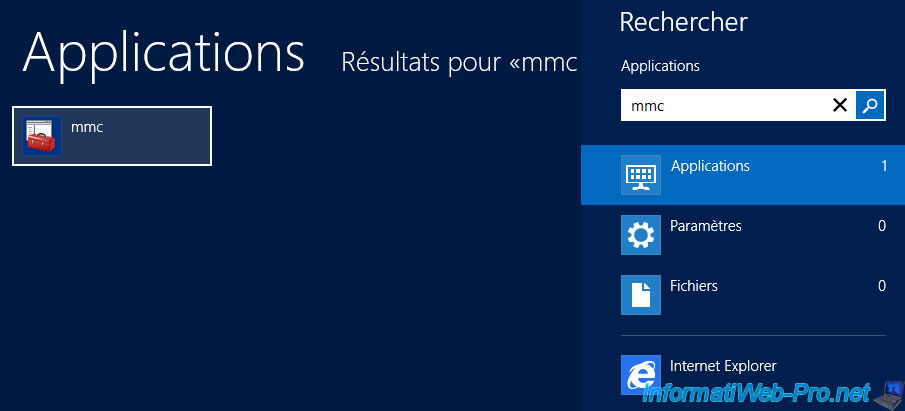

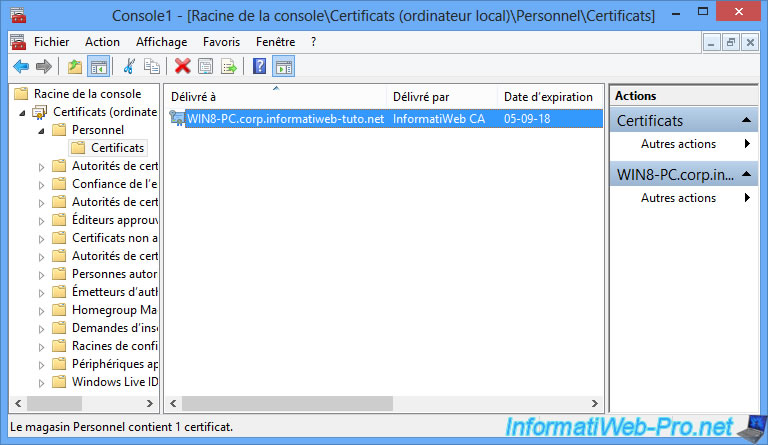

Pour vérifier que les PC du réseau ont bien reçu leur certificat d'ordinateur, vous pouvez utiliser le programme "mmc".

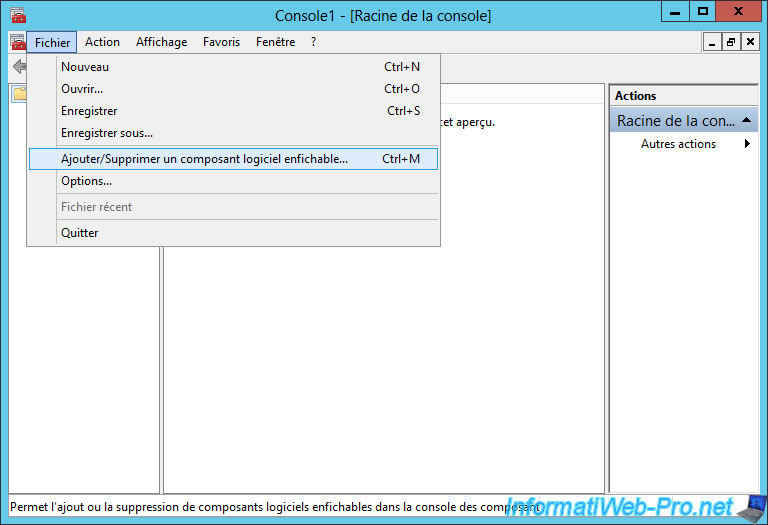

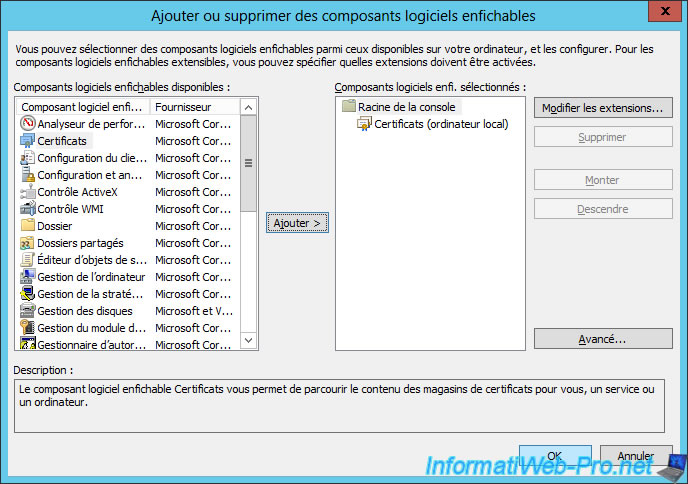

Allez dans "Fichier" et cliquez sur "Ajouter/Supprimer un composant logiciel enfichable".

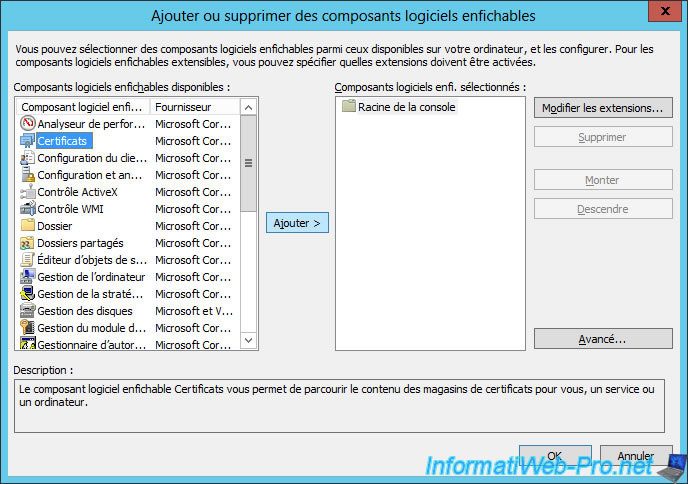

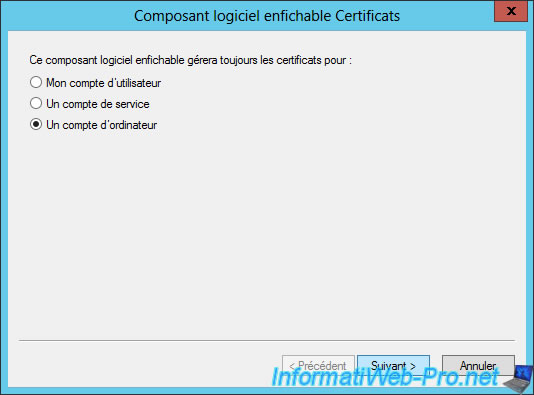

Ajouter le composant "Certificats".

Sélectionnez "Un compte d'ordinateur".

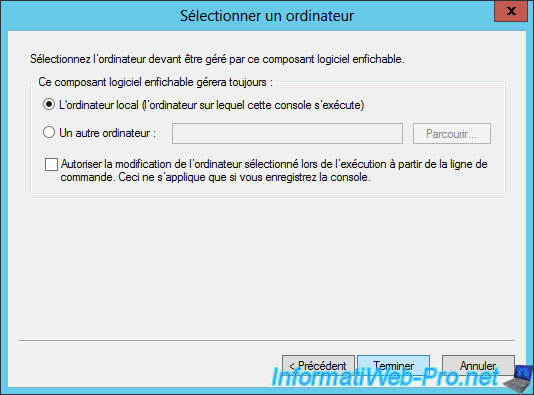

Sélectionnez "L'ordinateur local ..." et cliquez sur Terminer.

Cliquez sur OK.

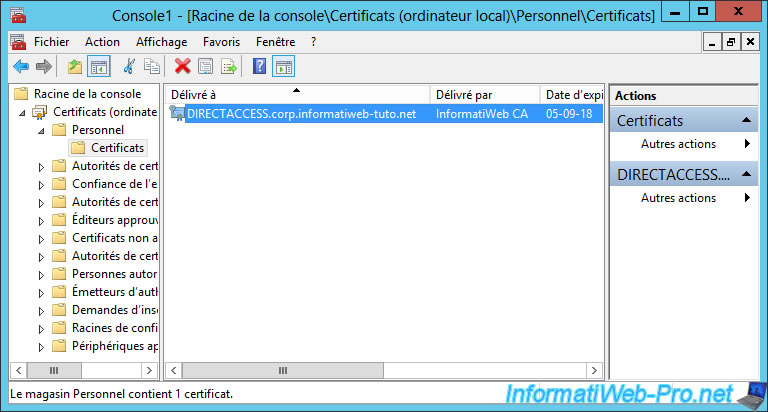

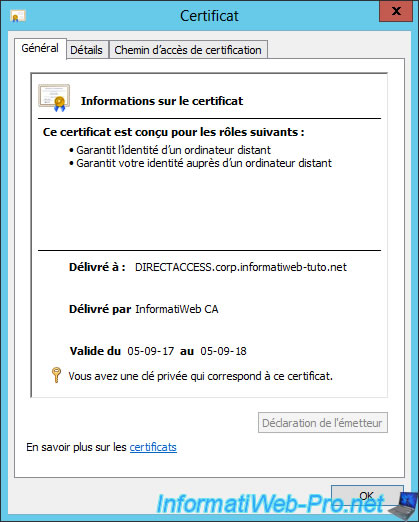

Comme vous pouvez le voir, notre serveur a bien reçu un certificat à son nom "DIRECTACCESS.corp.informatiweb-tuto.net" depuis notre autorité de certification "InformatiWeb CA".

Si vous faites un double clic sur le certificat, vous verrez qu'il est conçu pour ces rôles :

- garantir l'identité d'un ordinateur distant (authentification du serveur)

- garantir votre identité auprès d'un ordinateur distant (authentification du client)

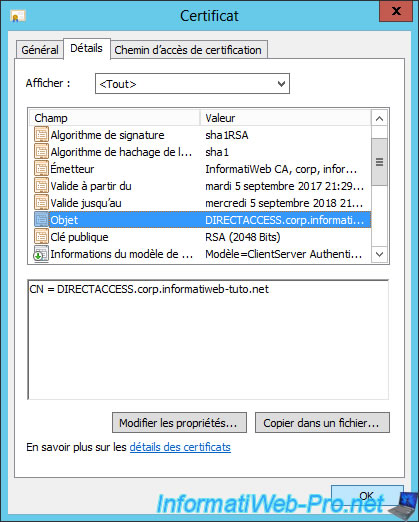

Dans l'onglet "Détails", vous retrouverez l'objet avec le nom commun indiqué dans le certificat.

Ce nom commun correspond au nom FQDN de votre machine.

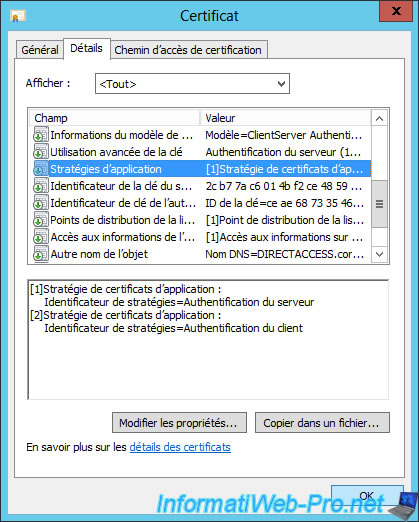

Vous verrez aussi que les stratégies d'application de certificats sont :

- l'authentification du serveur

- l'authentification du client

Pour les versions clientes de Windows, la procédure est la même.

Partager ce tutoriel

A voir également

-

Windows Server 3/10/2017

WS 2012 / 2012 R2 - DirectAccess - Configurer un client sous Windows To Go

-

Windows Server 15/10/2017

WS 2012 / 2012 R2 - DirectAccess - Gérer un client distant (manage out)

Pas de commentaire