Créer un serveur VPN (accès à distance) via OpenVPN (en mode L3) sécurisé via SSL/TLS sous pfSense 2.6

- Pare-feu

- pfSense

- 05 septembre 2025 à 21:07

-

- 4/4

8. Tester l'accès au réseau de l'entreprise via le tunnel VPN

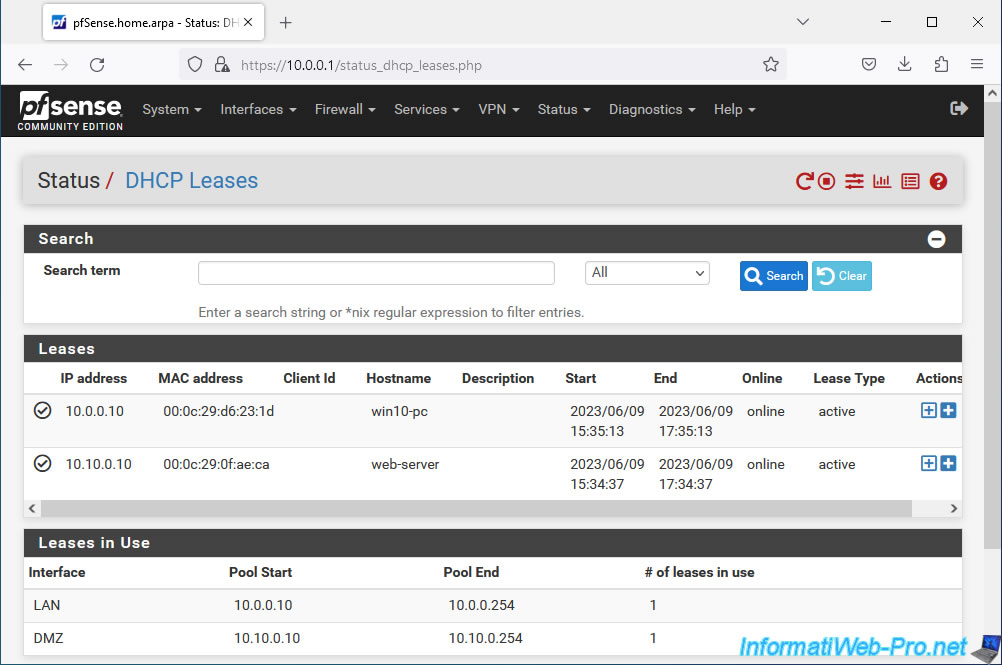

A titre d'information, dans notre cas, nous possédons 2 machines dans notre entreprise, ainsi que 2 sous-réseaux.

- win10-pc : un PC sous Windows 10 qui se trouve sur le réseau LAN de pfSense et qui possède l'adresse IP 10.0.0.10.

- web-server : un serveur web sous Windows Server qui se trouve sur le réseau DMZ de pfSense et qui possède l'adresse IP 10.10.0.10.

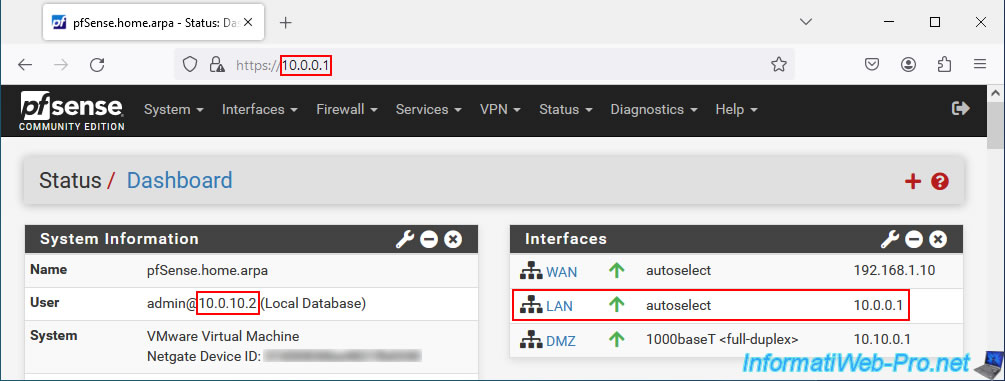

Si vous tentez d'accéder à l'adresse IP LAN de pfSense depuis votre client distant connecté via le client OpenVPN, vous verrez que vous pouvez y accéder sans problème.

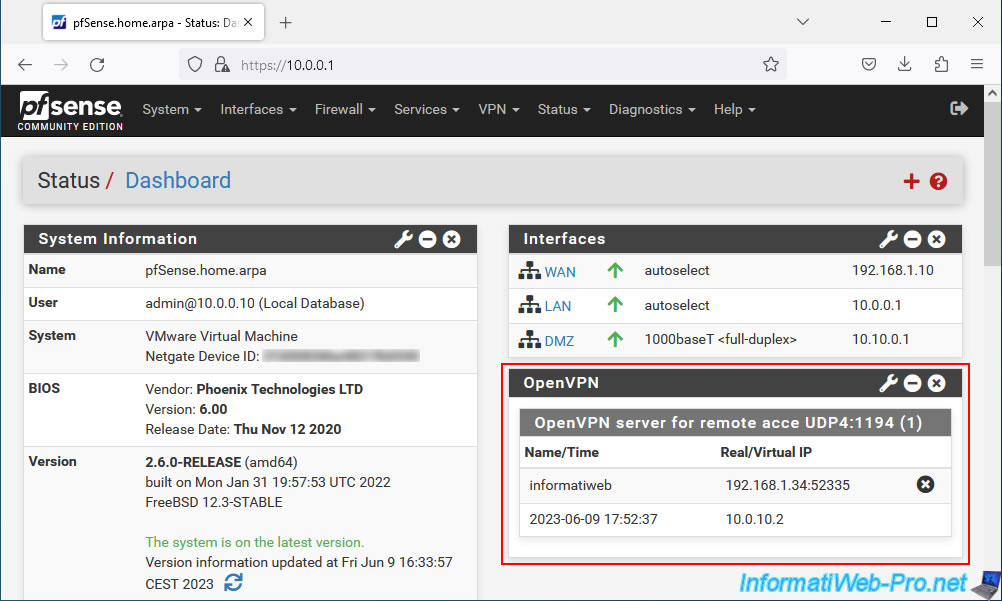

Comme vous pouvez le voir, dans notre cas, l'adresse IP "10.0.0.1" correspond à l'adresse IP LAN de pfSense et nous sommes connecté depuis un PC distant (via OpenVPN Client) qui possède l'adresse IP virtuelle "10.0.10.2".

Pour rappel, l'adresse IP "10.0.10.2" fait partie du réseau utilisé pour le tunnel OpenVPN (via l'option "Tunnel Network").

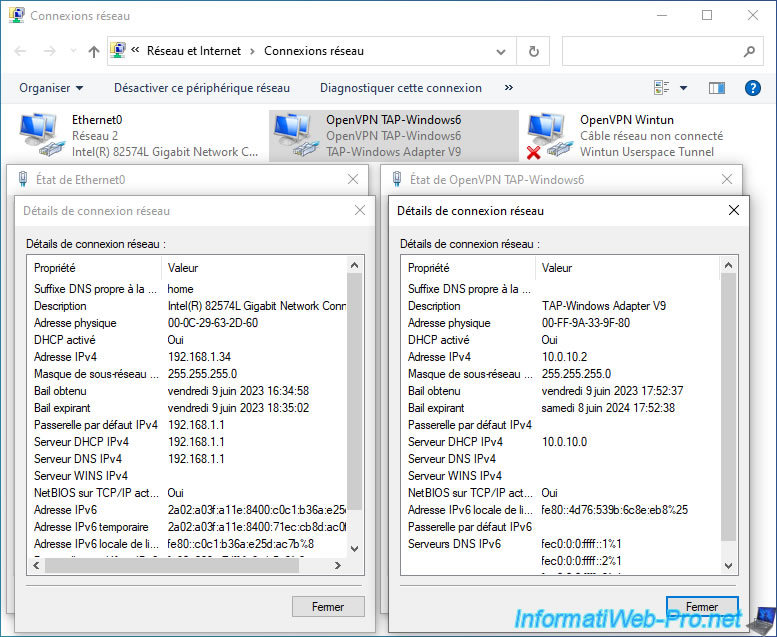

Sur votre ordinateur distant, si vous regardez vos connexions réseau, vous verrez que 2 cartes réseau OpenVPN ont été ajoutées.

Comme vous pouvez le voir, dans notre cas :

- Ethernet0 : notre carte réseau Ethernet (réseau filaire) possède l'adresse IP "192.168.1.34" et l'adresse IP de notre routeur physique est "192.168.1.1".

- OpenVPN TAP-Windows6 : la carte réseau virtuelle utilisée par OpenVPN pour établir le tunnel VPN vers le réseau de votre entreprise possède l'adresse IP "10.0.10.2" qui fait partie du réseau "10.0.10.0/24" défini pour le réseau à utiliser pour le tunnel OpenVPN.

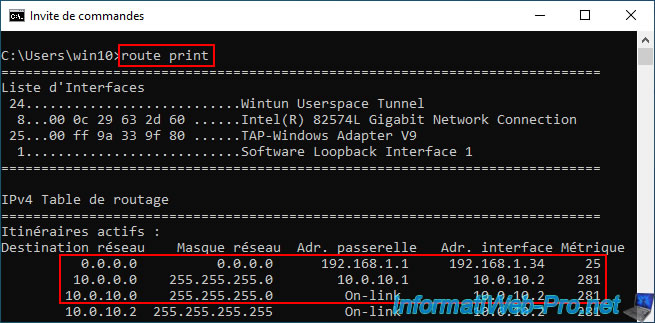

Sur cet ordinateur distant, ouvrez un invite de commandes et affichez les routes configurées :

Batch

route print

Comme vous pouvez le voir :

- 0.0.0.0 / 0.0.0.0 : la plupart du trafic réseau (réseau distant : 0.0.0.0 = tout sauf les réseaux possédant une route différente ci-dessous) de votre ordinateur passera par votre routeur physique (192.168.1.1) grâce à la carte réseau possédant l'adresse IP "192.168.1.34" dans notre cas.

- 10.0.0.0 / 255.255.255.0 (= 10.0.0.0/24) le trafic réseau à destination du réseau "10.0.0.0/24" (utilisé par le réseau LAN de pfSense et de notre entreprise) passera par le tunnel VPN via l'adresse IP "10.0.10.1".

L'adresse IP de passerelle "10.0.10.1" correspond à l'adresse IP virtuelle assignée à votre serveur OpenVPN et fait partie du réseau utilisé pour le tunnel OpenVPN (10.0.10.0/24).

Notez qu'OpenVPN assigne toujours la 1ère adresse IP du réseau défini pour le tunnel au serveur OpenVPN. L'IP en "10.0.10.1" correspond donc au serveur OpenVPN. - 10.0.10.0 / 255.255.255.0 (= 10.0.10.0/24) : le trafic réseau à destination du réseau "10.0.10.0/24" (qui correspond au réseau utilisé en interne pour le tunnel OpenVPN) passera par la carte réseau possédant l'adresse IP "10.0.10.2" (dans notre cas).

Ce qui correspond à la carte réseau "OpenVPN TAP-Windows6" et donc au tunnel VPN.

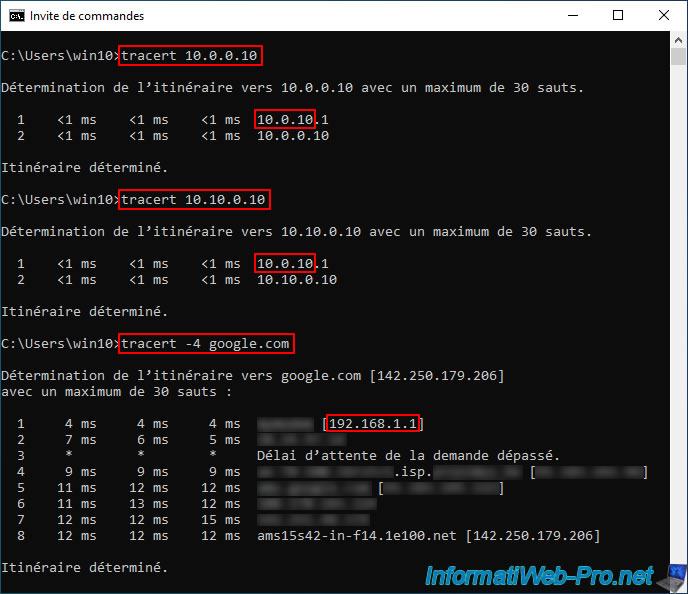

Pour voir par où passent les paquets réseau, vous pouvez utiliser la commande "tracert" de Windows pour tenter de communiquer avec une machine du réseau LAN de l'entreprise, une machine du réseau DMZ (si applicable), ainsi qu'un serveur sur Internet (comme le serveur web de Google).

Comme vous pouvez le voir, lorsque vous tentez de communiquer avec une machine ou un serveur du réseau LAN ou DMZ de pfSense (connu par le serveur OpenVPN via le paramètre "Local Network"), votre ordinateur passe par le tunnel OpenVPN (dont le réseau utilisé en interne est "10.0.10.0/24").

Batch

tracert 10.0.0.10 tracert 10.10.0.10

Si vous tentez de contacter le site web de Google en IPv4 (grâce au paramètre "-4" de "tracert"), vous verrez que votre ordinateur utilisera votre Box Internet pour y accéder au lieu de passer par le VPN.

D'où l'apparition du nom de votre fournisseur d'accès à Internet (FAI ou ISP en anglais) sur le trajet des paquets réseau envoyés sur Internet.

Batch

tracert -4 google.com

Note : le domaine "1e1000.net" appartient à Google. Vous pouvez facilement le vérifier grâce au WHOIS de ce domaine.

Le changement de domaine est simplement dû au fait que le domaine "google.com" utilise un alias du domaine "ams15s42-in-f14.1e100.net" et que ceux-ci pointent sur la même adresse IP.

Sauf que le reverse DNS affichera uniquement le nom de domaine réel (ams15s42...).

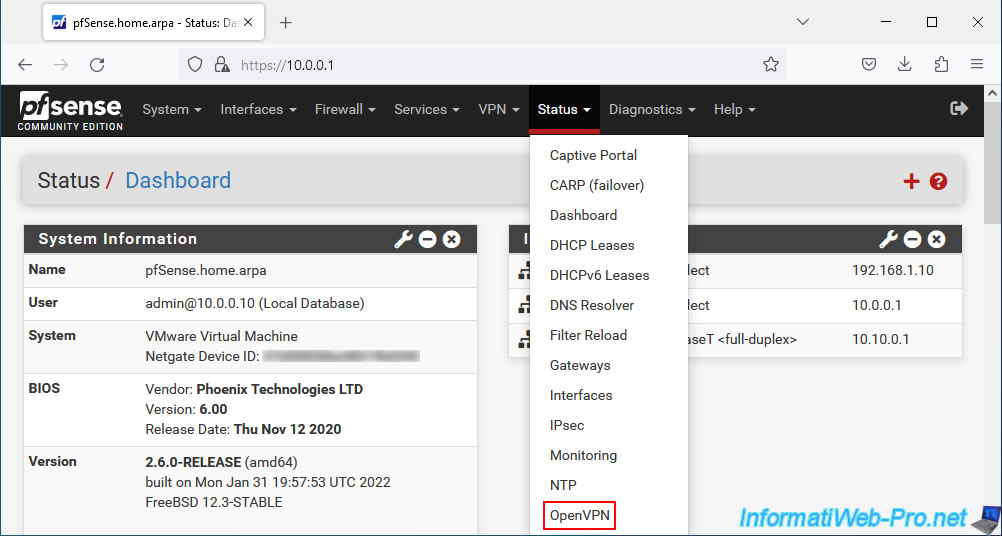

9. Vérifier le statut du tunnel OpenVPN

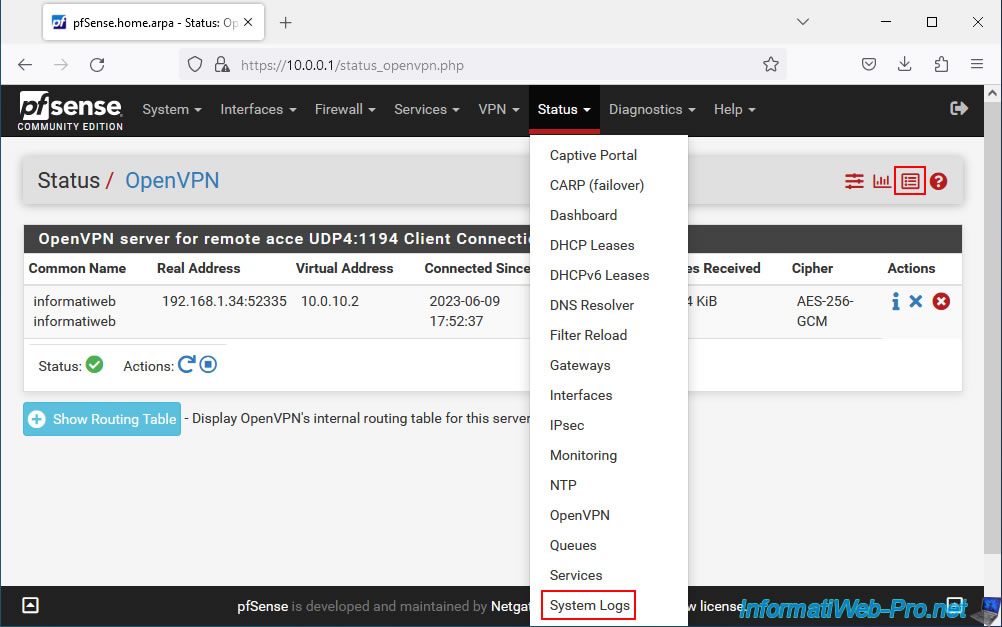

Pour vérifier le statut d'OpenVPN, allez dans : Status -> OpenVPN.

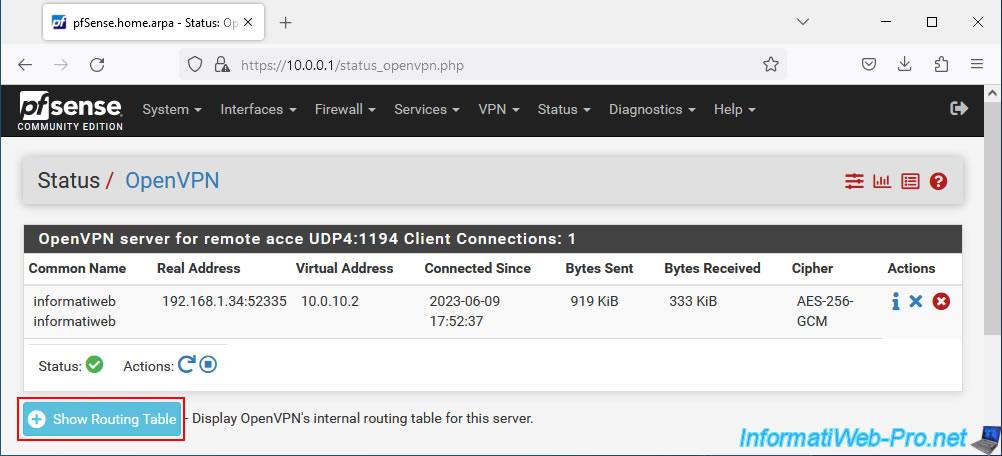

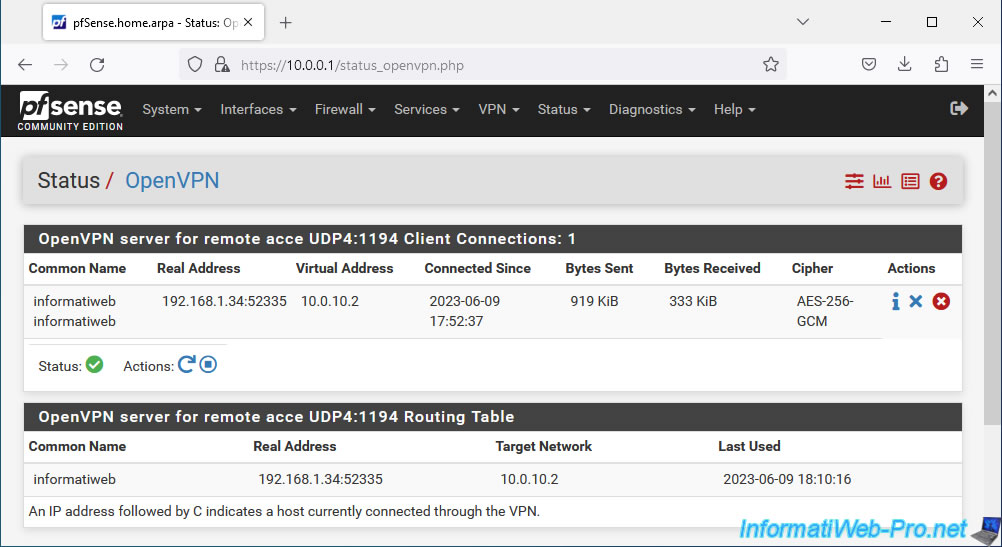

Sur la page "Status / OpenVPN" qui s'affiche, vous verrez une section "OpenVPN server for remote access UDP 4:1194 Client Connections" avec la liste des clients OpenVPN connectés :

- Common Name : nom de l'utilisateur connecté.

- Real Address : adresse IP externe (publique) du client connecté.

- Virtual Address : adresse IP virtuelle assignée à ce client OpenVPN pour le tunnel OpenVPN.

- Connected Since : indique depuis quand ce client OpenVPN est connecté.

- Bytes Sent : quantité de données envoyées.

- Bytes Received : quantité de données envoyées.

- Cipher : algorithme de chiffrement utilisé.

- Actions : cliquez sur une croix pour déconnecter un client de force.

Pour afficher la table de routage actuelle d'OpenVPN, cliquez sur le bouton "Show Routing Table".

Dans le cas d'un VPN configuré en mode "accès à distance", vous verrez quasiment les mêmes informations que dans la liste ci-dessus.

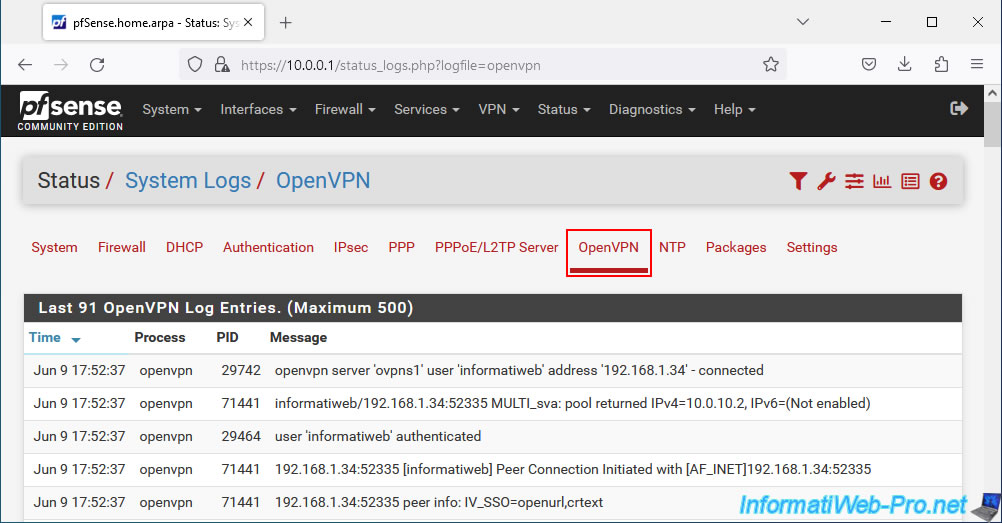

10. Consultez les journaux (logs) pour OpenVPN

En cas de problème avec OpenVPN, consultez les logs d'OpenVPN en passant par le menu "Status -> System Logs", puis allez dans l'onglet "OpenVPN" de la page qui s'affichera.

Sinon, depuis la page de statut d'OpenVPN, vous pouvez aussi cliquer sur l'avant-dernière icône rouge pour arriver directement au bon endroit.

Dans les 2 cas, vous arriverez sur la page "Status / System Logs / OpenVPN".

Triez la liste par date / heure (Time) et tentez de trouver des informations intéressantes qui vous expliqueraient la cause du problème.

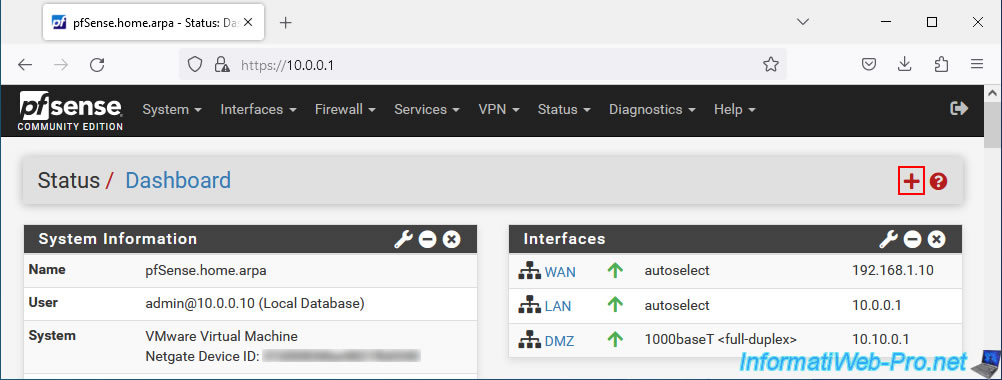

11. Ajouter le widget OpenVPN sur le dashboard de pfSense (facultatif)

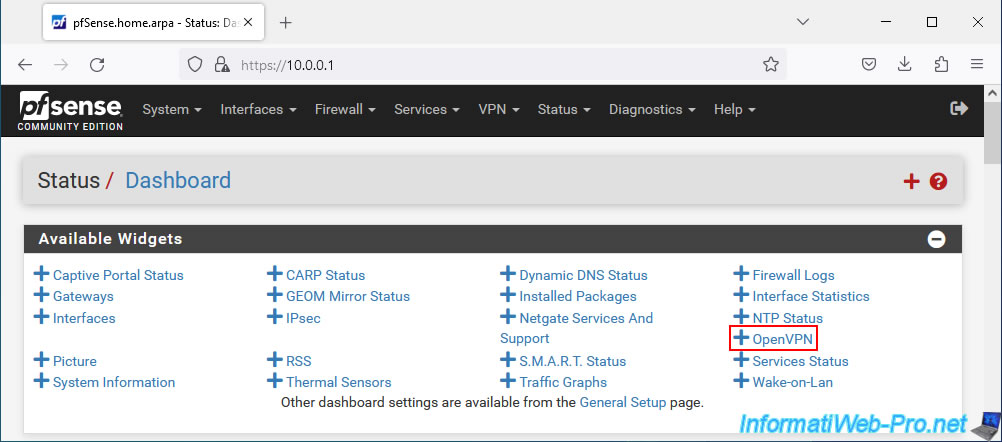

Pour finir, vous pouvez afficher les informations d'OpenVPN sur le dashboard de pfSense en cliquant sur le logo de pfSense.

Ensuite, cliquez sur l'icône "+" en haut à droite de la page.

Dans la section "Available Widgets" qui apparait, cliquez sur : OpenVPN.

Le widget "OpenVPN" apparait avec la section "OpenVPN server for remote access UDP4:1194" dans laquelle vous trouverez :

- Name : le nom d'un utilisateur connecté.

- Time : la date et l'heure depuis laquelle il est connecté.

- Real IP : l'adresse IP publique du client connecté.

- Virtual IP : l'adresse IP virtuelle assignée à ce client par OpenVPN pour le réseau utilisé dans le tunnel OpenVPN.

Partager ce tutoriel

A voir également

-

Pare-feu 13/8/2025

pfSense 2.6 - Créer un portail captif

-

Pare-feu 17/9/2025

pfSense 2.6 - Créer un tunnel VPN site à site (S2S) via OpenVPN sécurisé avec SSL/TLS (mode L3)

-

Pare-feu 20/8/2025

pfSense 2.6 - Surveillance via SNMPv3 et Zabbix 6

-

Pare-feu 9/5/2025

pfSense 2.6 - Téléchargement et installation sous VMware Workstation

Pas de commentaire