- Windows Server

- 06 avril 2019 à 13:18

-

- 1/2

Lorsque vous publiez des bureaux et/ou des programmes RemoteApp, vos utilisateurs utilisent directement les programmes publiés sur votre serveur.

Ce qui peut poser problème si un de vos utilisateurs tente de jouer au plus malin.

- Connexion non autorisée d'un utilisateur en mode Bureau à distance

- Sécuriser au mieux votre serveur hôte de sessions grâce aux stratégies de groupe (GPO)

1. Connexion non autorisée d'un utilisateur en mode Bureau à distance

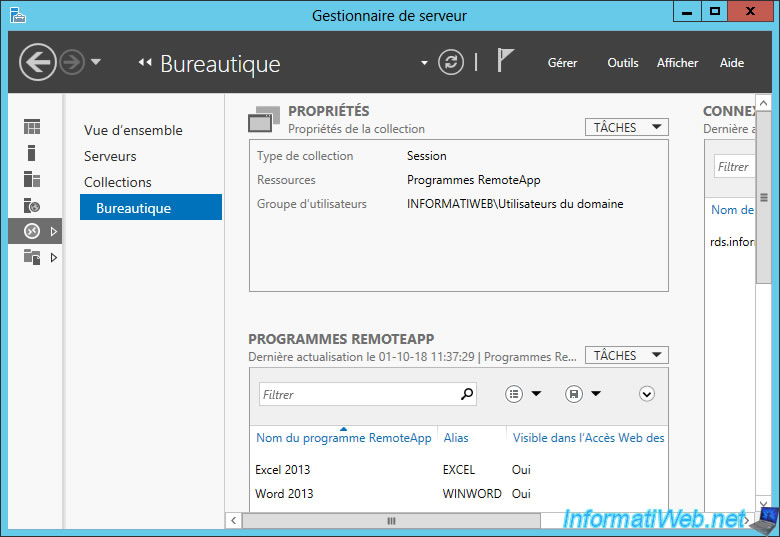

En effet, même si vous ne publiez que les programmes RemoteApp (ce qui dépublie le bureau associé), l'utilisateur peut très bien se connecter via le Bureau à distance (grâce au client RDP de Windows) pour accéder à tout ce qui se trouve sur votre serveur hôte de session.

L'adresse du serveur n'est pas compliquée à trouver étant donné que Windows lui affiche l'adresse lors du lancement du 1er programme RemoteApp et qu'elle est même peut-être identique à celle utilisée pour accéder à l'accès web de votre solution RDS.

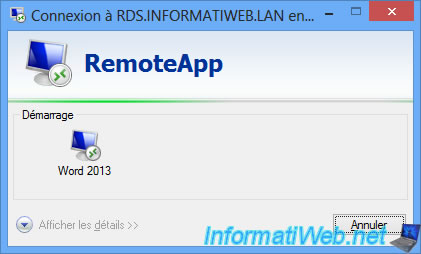

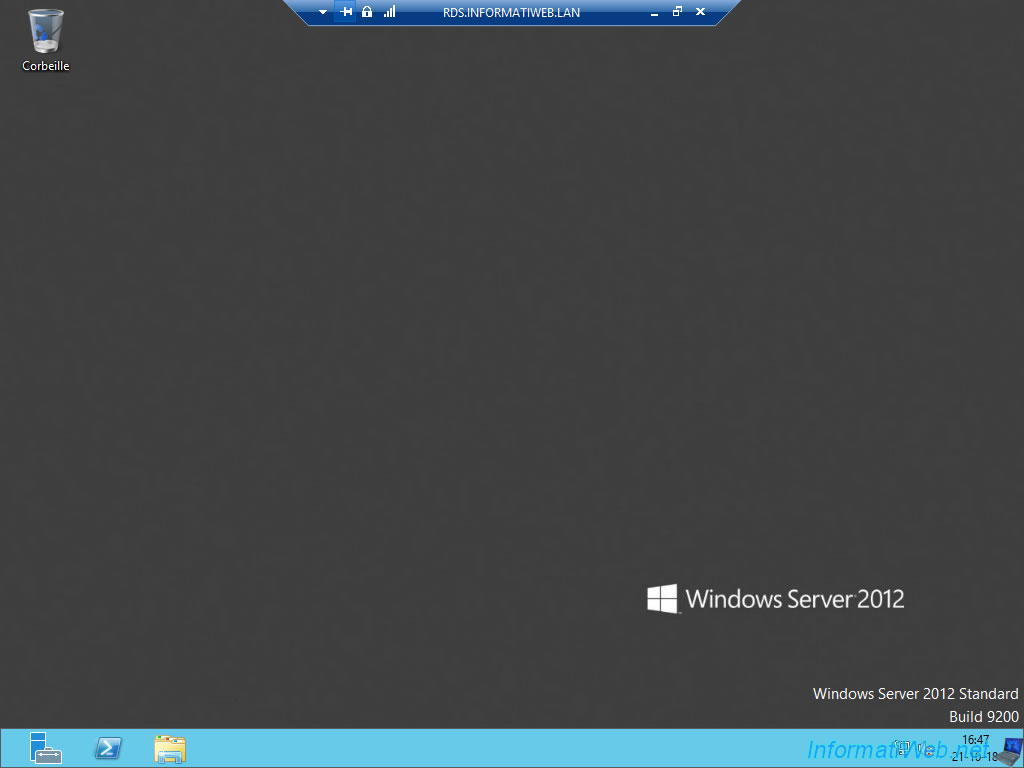

Par exemple, si notre utilisateur lance le programme "Word 2013" que nous avions publié depuis notre serveur hôte de session "RDS", il saura que le nom de domaine du serveur hôte de session est : RDS.INFORMATIWEB.LAN

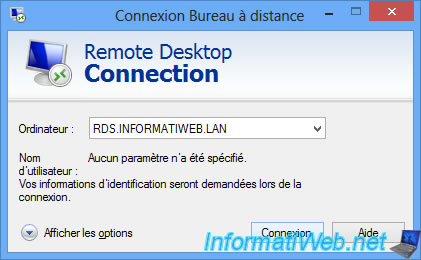

Il lui suffit donc de se connecter via le client RDP de Windows sur ce nom de domaine.

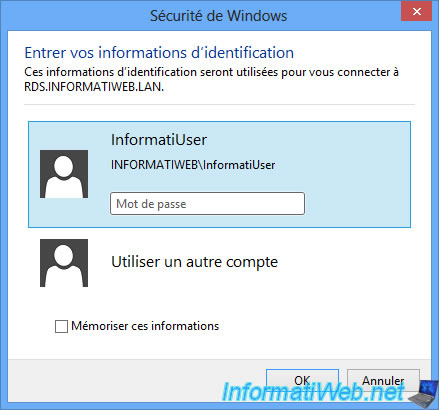

Indiquez ses identifiants (comme si de rien n'était).

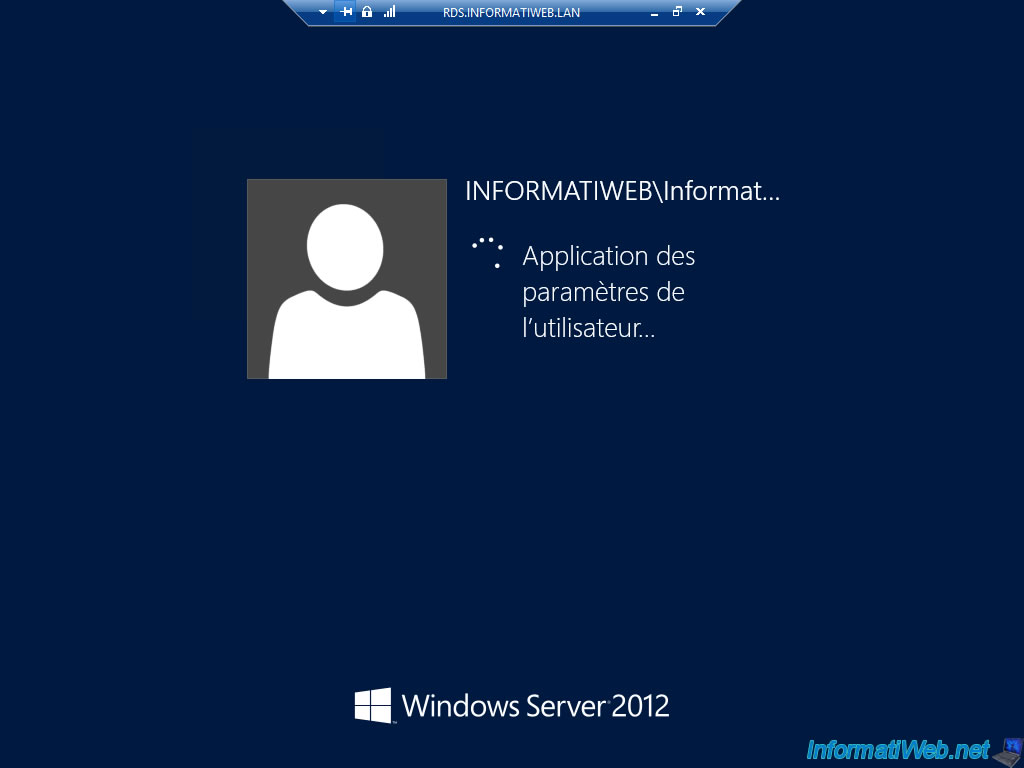

La session s'ouvre sur le serveur distant.

Et votre utilisateur arrive sur une session complète (limité par les autorisations de bases de Windows) et peut donc se promener dans les différentes options qui ne sont pas réservées aux administrateurs.

Bref, cette démonstration a pour unique but de vous prouver que cela est possible facilement et que vous devriez donc songer à sécuriser un minimum vos serveurs hôtes de sessions pour éviter qu'un utilisateur vous fasse une mauvaise blague.

De plus, vous ne pourrez pas bloquer cet accès via le Bureau à distance.

En effet, vous les avez autorisés à accéder à cette collection de bureaux ou de programmes RemoteApp.

Si vous regardez dans la gestion de l'ordinateur de votre serveur hôte de session, vous verrez que le même groupe d'utilisateur est membre du groupe local "Utilisateurs du Bureau à distance".

Si votre utilisateur est membre de ce groupe, il peut utiliser les programmes RemoteApp et le bureau via le client RDP. Et si vous le retirez, il ne pourra utiliser aucun des 2.

D'ailleurs, comme vous pouvez le voir dans la description de ce groupe, les membres de ce groupe ont les droits nécessaires pour ouvrir une session à distance.

Partager ce tutoriel

A voir également

-

Windows Server 7/6/2019

WS 2012 / 2012 R2 - RDS - Mettre en place la HA sur votre infrastructure RDS

-

Windows Server 8/3/2019

WS 2012 / 2012 R2 / 2016 - RDS - Accéder aux RemoteApp via une application moderne

-

Windows Server 22/3/2019

WS 2012 / 2012 R2 / 2016 - RDS - Activer le NLA et utiliser le SSL (TLS 1.0)

-

Windows Server 16/6/2019

WS 2012 / 2012 R2 / 2016 - RDS - Améliorer les performances du serveur RDS

Vous devez être connecté pour pouvoir poster un commentaire