- Windows Server

- 23 juillet 2021 à 20:55

-

- 1/2

Lorsqu'un ordinateur n'applique pas une stratégie de groupe, la 1ère chose est bien évidemment de forcer la mise à jour des stratégies sur celui-ci, mais vous pouvez ensuite utiliser divers outils qui vous permettent d'obtenir toutes les informations nécessaires pour tenter de trouver la cause de votre problème.

Voici comment générer ces informations, aussi appelées : jeu de stratégies résultant (RSoP).

- Mettre à jour la stratégie de l'ordinateur client

- GPResult

- rsop.msc (Jeu de stratégie résultant)

- Composant "Jeu de stratégie de résultant" depuis la console mmc

1. Mettre à jour la stratégie de l'ordinateur client

Pour commencer, mettez à jour la stratégie sur l'ordinateur client ou le serveur en utilisant la commande :

Batch

gpupdate /force

Ce qui donnera :

Plain Text

Mise à jour de la stratégie... La mise à jour de la stratégie d'ordinateur s'est terminée sans erreur. La mise à jour de la stratégie utilisateur s'est terminée sans erreur.

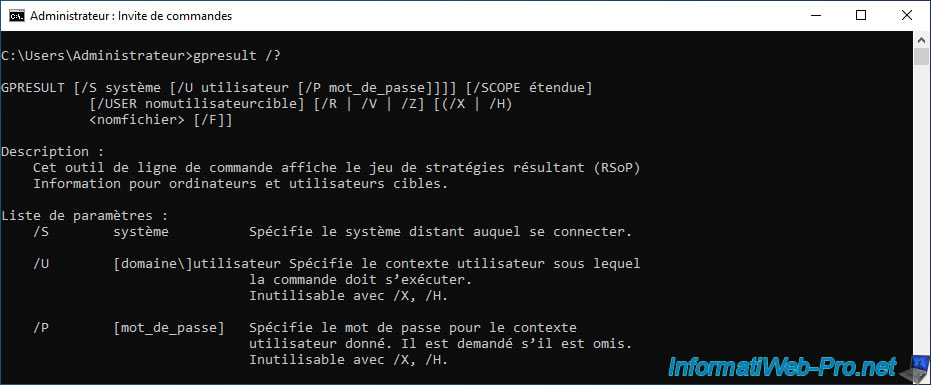

2. GPResult

GPResult est un programme disponible en ligne de commandes qui permet de générer le jeu de stratégies résultant (RSoP) pour :

- l'ordinateur et l'utilisateur actuel

- un système (ordinateur / serveur) distant grâce au paramètre "/S". Les identifiants d'un compte autorisé à accéder au système distant devront être spécifiés grâce aux paramètres "/U" et "/P".

- un autre utilisateur grâce au paramètre "/USER"

Pour plus d'informations concernant les paramètres de cette commande "GPResult", consultez le site : Microsoft Docs.

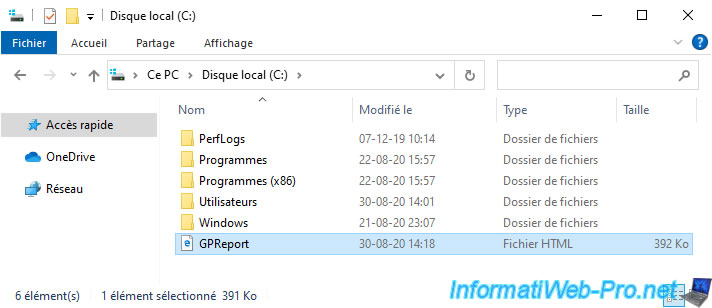

2.1. Générer un jeu de stratégies résultant (RSoP) au format HTML

Pour générer un jeu de stratégies résultant (RSoP) au format HTML pour l'ordinateur et l'utilisateur actuel, vous devez utiliser le paramètre "/H" (pour la version HTML) ou "/X" (pour la version XHTML).

Batch

gpresult /H c:\GPReport.html

Une fois la commande exécutée, le fichier spécifié en paramètre sera créé à l'emplacement souhaité.

Notez que les options "/U", "/P", "/R", "/V" et "/Z" ne peuvent pas être spécifiées avec "/X" et "/H".

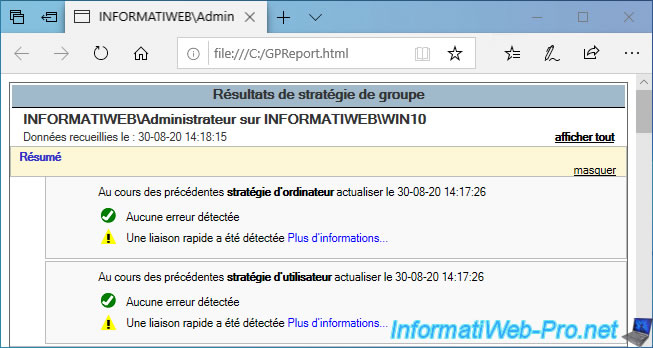

Si vous ouvrez ce rapport, vous verrez tout d'abord quel utilisateur il concerne et pour quel ordinateur il a été généré.

De plus, vous y trouverez plusieurs sections :

- résumé

- détails de l'ordinateur

- détails de l'utilisateur

Dans la section "Résumé", vous pourrez rapidement savoir (pour les stratégies ordinateur et utilisateur) :

- si une erreur s'est produite lors la récupération de la stratégie mise à jour pour cet ordinateur / utilisateur

- si liaison rapide ou lente a été détectée.

Notez que si une liaison lente a été détectée, c'est peut-être la source de votre problème.

En effet, lorsqu'une liaison lente est détectée, cela influe sur les stratégies qui seront appliquées sur cet ordinateur.

Par contre, cela n'influera jamais sur les stratégies de sécurité et les modèles d'administration.

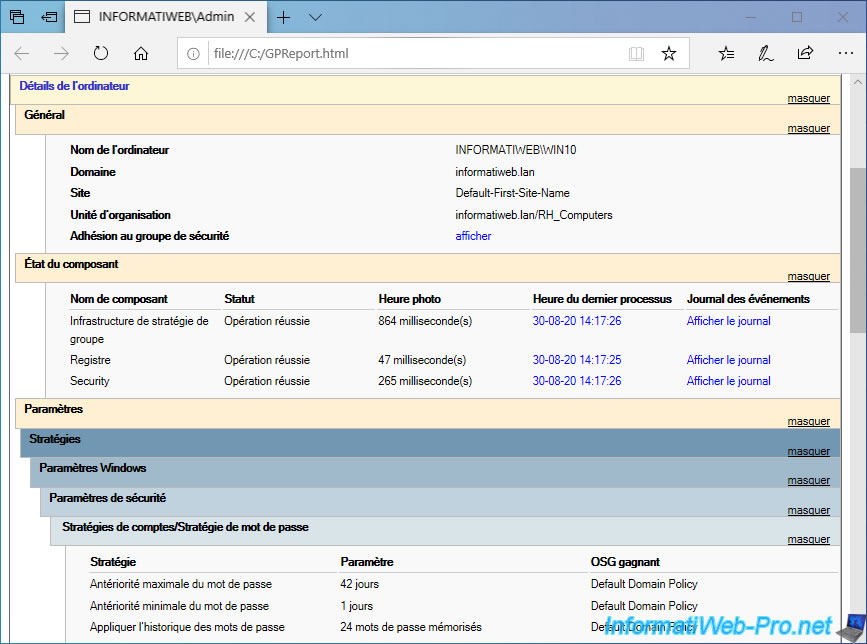

Dans la section "Détails de l'ordinateur", vous trouverez :

- le nom de l'ordinateur concerné par ce rapport

- le domaine Active Directory dans lequel il se trouve

- le site Active Directory dont il fait partie

- l'unité d'organisation dans laquelle l'objet ordinateur associé se trouve

- son adhésion au groupe de sécurité

- l'état de divers composants : Infrastructure de stratégie de groupe, registre et security

- et enfin, le plus important : la liste des paramètres de stratégies reçus par cet ordinateur. Il s'agit donc des paramètres qu'il est censé appliquer.

Notez que pour chaque paramètre de stratégie reçu, vous aurez :

- son emplacement dans l'arborescence des stratégies de groupe

- son nom

- sa valeur

- le nom de l'objet de stratégie de groupe (OSG) gagnant

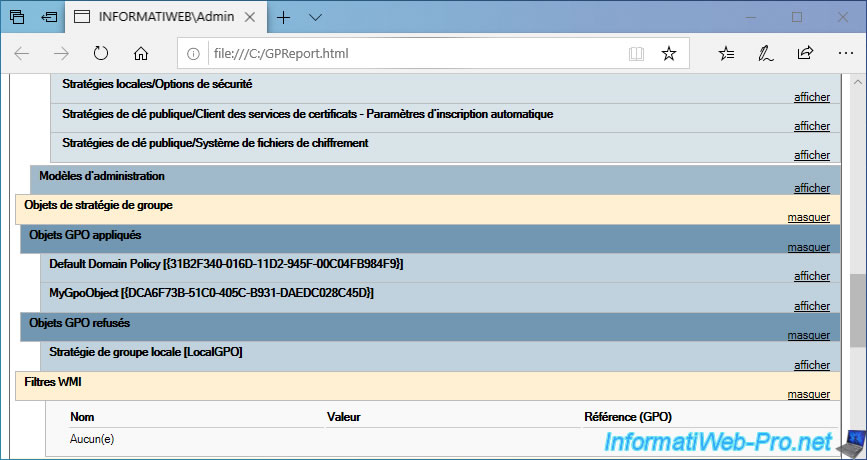

Vers la fin des détails concernant l'ordinateur, vous trouverez une section "Objets de stratégie de groupe" qui vous permettra de savoir :

- quels objets GPO ont été appliqués : avec leurs noms et leurs identifiants uniques

- quels objets GPO ont été refusés : avec leurs noms et leurs identifiants uniques

Pour finir, vous trouverez une section "Filtres WMI" avec les filtres WMI que vous avez créés sur votre contrôleur de domaine si ceux-ci sont concernés par cet ordinateur client.

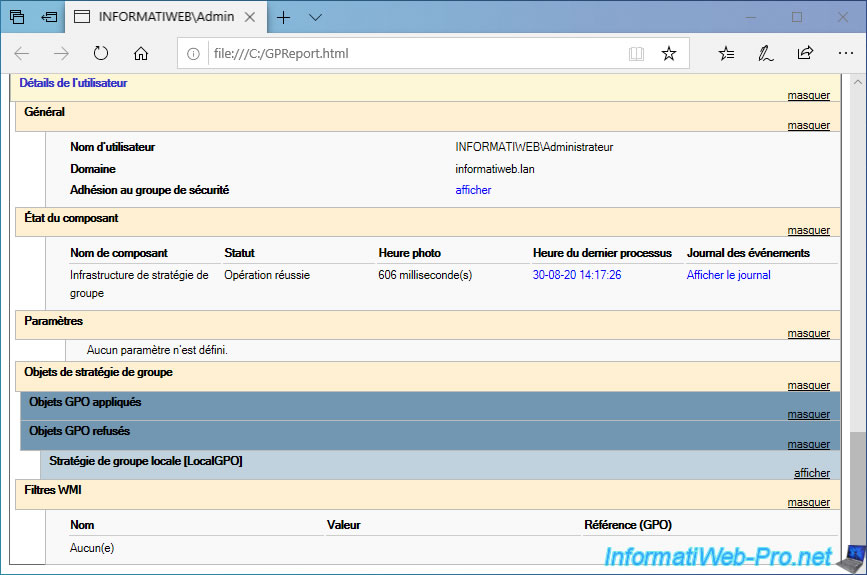

Ensuite, vous trouverez une section "Détails de l'utilisateur" dans laquelle vous trouverez :

- le nom de l'utilisateur pour lequel ce rapport a été généré

- le domaine Active Directory dans lequel il se trouve

- son adhésion au groupe de sécurité

- l'état du composant : Infrastructure de stratégie de groupe

- la liste des paramètres appliqués côté utilisateur. Dans notre cas, il n'y en a pas.

- les objets de stratégies de groupe (GPO) appliqués ou refusés pour la configuration utilisateur des stratégies de groupe

- les filtres WMI associés si il y en a

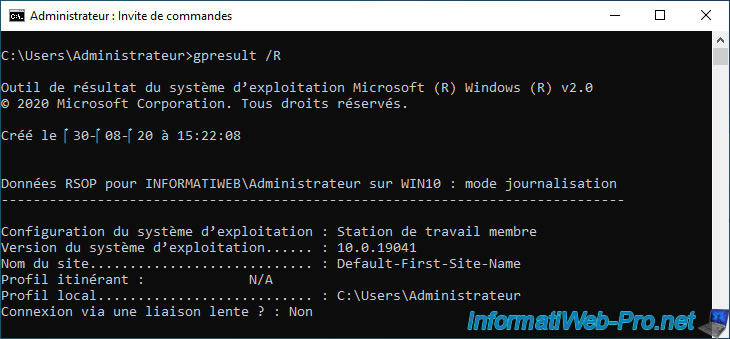

2.2. Générer un jeu de stratégies résultant (RSoP) au format texte

Contrairement au rapport que vous générez au format HTML, celui au format texte peut être plus ou moins long (et donc plus ou moins complet) en fonction de vos besoins.

Pour cela, il suffit de spécifier le niveau de détails souhaité grâce à un de ces paramètres :

- /R : affiche les données de résumé RSoP

- /V : indique que les informations détaillées doivent être affichées

- /Z : spécifie que les informations extrêmement détaillées doivent être affichées

Notez que par défaut, le rapport est affiché dans la console, comme vous pouvez le voir ci-dessous.

Néanmoins, vous pouvez très facilement exporter le résultat dans un fichier texte grâce à la redirection de la sortie supportée par l'invite de commandes Windows :

Batch

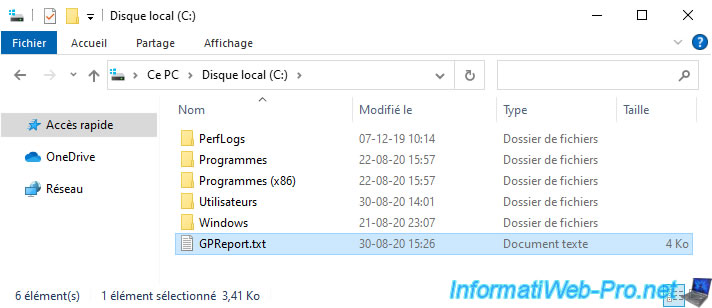

gpresult /R >> c:\GPReport.txt

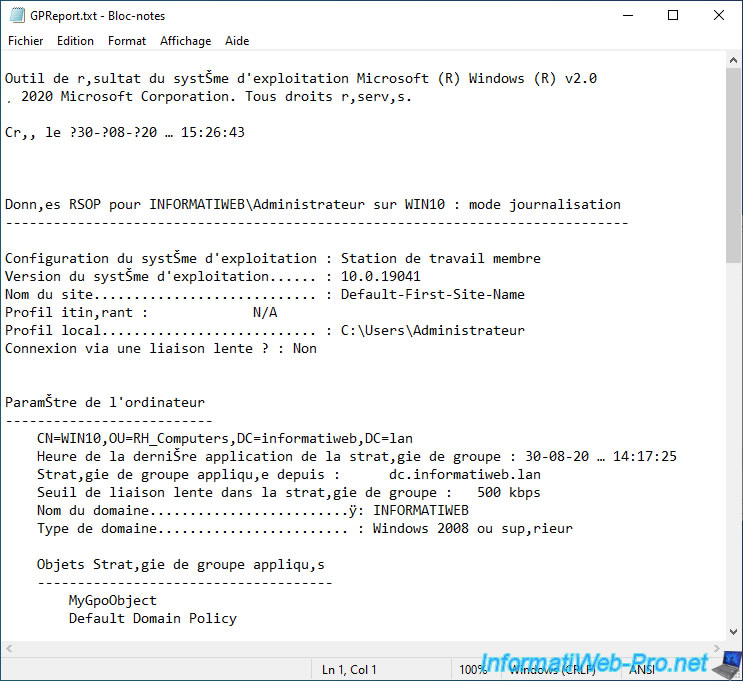

Une fois le rapport généré, il sera automatiquement sauvegardé dans le fichier "GPReport.txt" à la racine de la partition "C" (dans notre cas).

Ensuite, il vous suffira de l'ouvrir avec le bloc-notes.

Au début du rapport, vous pourrez connaitre :

- le domaine et le nom de l'utilisateur pour lequel ce rapport a été généré

- idem pour le nom de l'ordinateur

- des informations concernant le système d'exploitation installé, dont sa version

- le nom du site Active Directory dans lequel il se trouve

- si les profils itinérants sont utilisés ou non

- si une connexion via une liaison lente a été détectée ou non

Vous trouverez ensuite, une section "Paramètres de l'ordinateur" avec :

- le nom absolu (distinguishedName) de l'objet ordinateur associé

- l'heure de dernière mise à jour de la stratégie de groupe et depuis quel contrôleur de domaine cette mise à jour a été effectuée

- le seuil utilisé pour détecter si une connexion est lente ou non. Par défaut : 500 kbps

- le nom de domaine de l'ordinateur

- le type de domaine utilisé

- la liste des objets de stratégies de groupe appliqués

- la liste des stratégies appliquées sur cet ordinateur

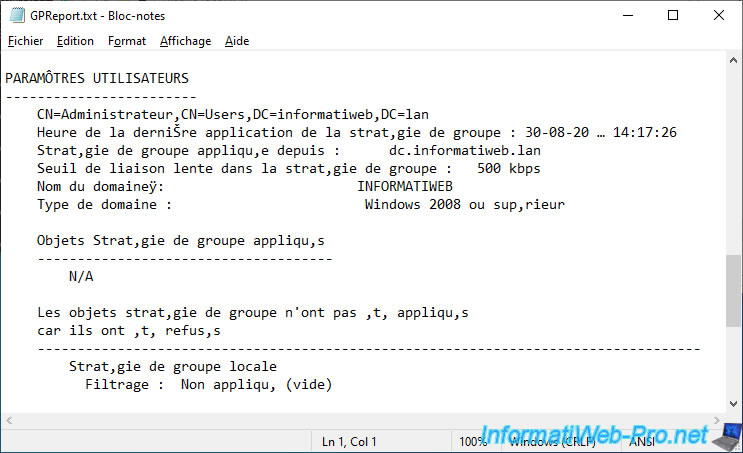

Plus bas, vous trouverez une section "Paramètres utilisateurs" avec notamment :

- le nom absolu de l'objet utilisateur associé

- la liste des objets GPOs appliqués

- la liste des stratégies de groupe qui ont été appliquées côté utilisateur

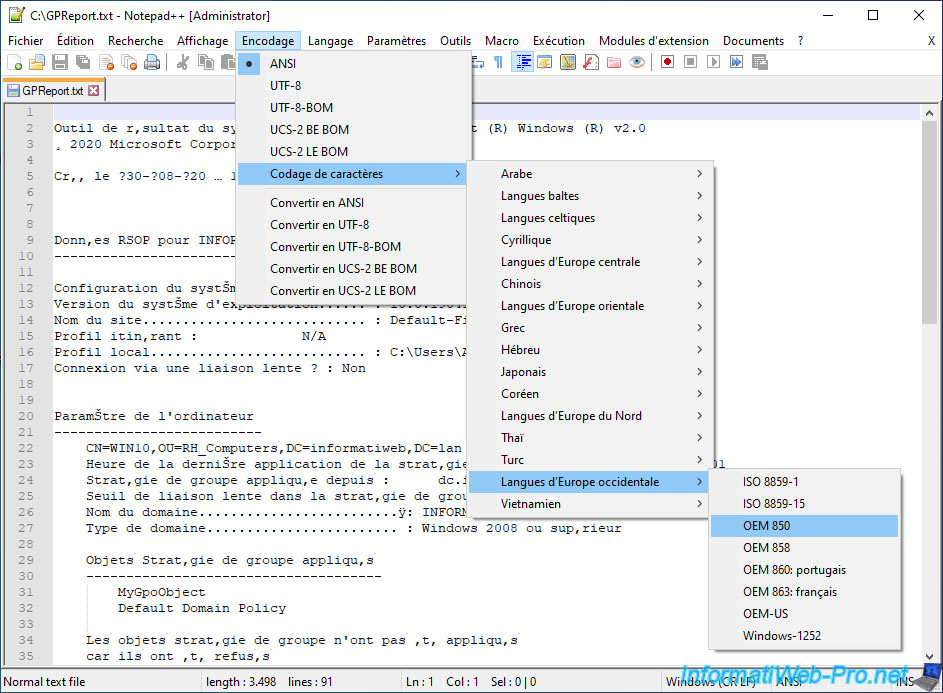

Si vous êtes un peu observateur, vous avez surement remarqué que certains caractères n'étaient pas les bons.

Cela est dû au fait que le bloc-notes ne supporte que l'ANSI, l'unicode et l'UTF-8. Or, l'invite de commandes utilise un autre encodage qui est l'OEM 850.

Si vous souhaitez voir les bons caractères :

- utilisez un autre éditeur de texte gratuit comme Notepad++

- ouvrez le fichier "GPReport.txt"

- allez dans le menu : Encodage -> Codage de caractères -> Langues d'Europe occidentale -> OEM 850

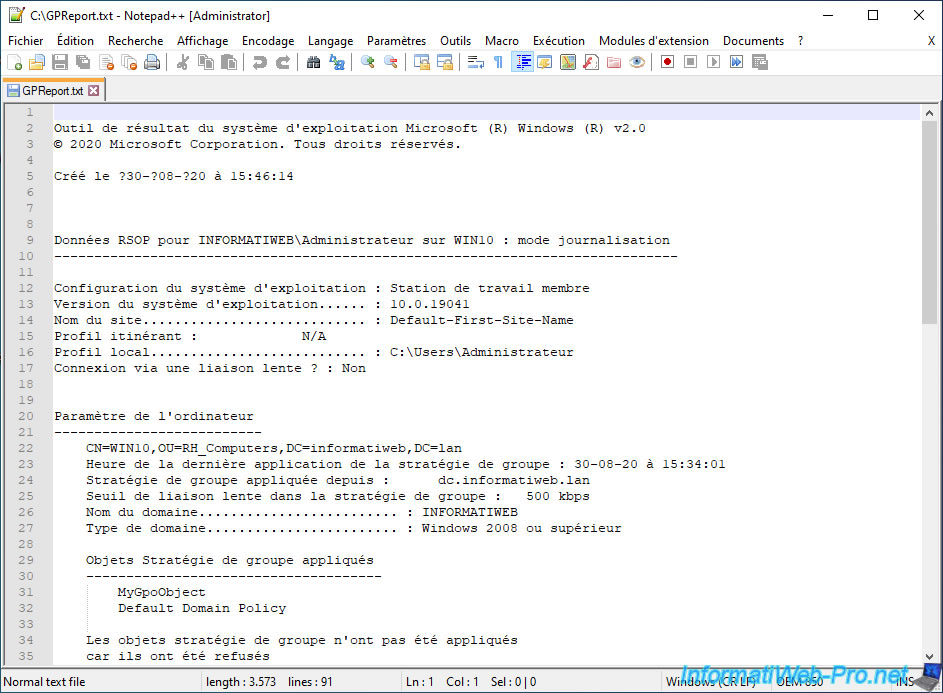

Maintenant, tous les caractères s'affichent correctement.

Partager ce tutoriel

A voir également

-

Windows Server 16/4/2021

Windows Server - AD DS - Comment fonctionne la réplication Active Directory

-

Windows Server 3/4/2021

Windows Server - AD DS - Les bases de l'Active Directory

-

Windows Server 30/4/2021

Windows Server - AD DS - Présentation des niveaux fonctionnels Active Directory

-

Windows Server 21/5/2021

WS 2016 - AD DS - Ajouter un contrôleur de domaine à un domaine AD existant

Vous devez être connecté pour pouvoir poster un commentaire