- VMware

- 27 janvier 2023 à 18:59

-

- 1/2

Depuis la version 6.7 de VMware vSphere, vous avez la possibilité d'activer la sécurité basée sur la virtualisation (VBS) pour les machines virtuelles dont le système d'exploitation invité est Windows 10 ou Windows Server 2016.

- Pré-requis

- Fonctionnalités VMware non supportées

- Configuration du BIOS de l'hôte

- Module TPM 2.0 reconnu sous Windows 10

- Créer une machine virtuelle compatible VBS

- Installer Windows 10 et les VMware Tools

- Activer l'hyperviseur Hyper-V

- Activer la fonctionnalité VBS dans le système d'exploitation invité

1. Pré-requis

Pour pouvoir activer cette option VBS sur vos machines virtuelles Windows 10 et/ou Windows Server 2016, vous devrez respecter plusieurs pré-requis pour l'hôte.

En effet, le BIOS de la carte mère de l'hôte VMware ESXi doit être configuré de façon à :

- ce que votre serveur démarre en mode UEFI

- ce que le démarrage sécurisé soit activé. Celui-ci requiert l'utilisation de l'UEFI pour le démarrage.

- la virtualisation du processeur (Intel VT-x / AMD-V) doit être activée et supportée par le processeur en lui-même

- la virtualisation des entrées / sorties (Intel VT-d / IOMMU) doit être activée et supportée par le processeur en lui-même

De plus, l'hôte doit posséder une puce TPM 2.0 (Trusted Platform Module) pour sécuriser le stockage des identifiants que Windows effectuera via la fonctionnalité VBS.

Source : Introducing support for Virtualization Based Security and Credential Guard in vSphere 6.7

2. Fonctionnalités VMware non supportées

Important : lorsque vous activez l'option "VBS (Virtualization-based Security)" sur une machine virtuelle, vous ne pourrez plus utiliser ces fonctionnalités :

- Tolérance aux pannes (vSphere Fault Tolerance ou FT) : une copie de la VM est créée sur un second serveur et est synchronisée en temps réel pour remplacer la VM source en cas de plantage du serveur source.

- Relais PCI (ou "PCI passthrough" en anglais) : permet de passer un périphérique physique à une VM (tel qu'une clé USB, un contrôleur USB, une carte PCI, ...).

- Ajout à chaud de CPU ou de mémoire : permet d'augmenter à chaud les ressources CPU et RAM alloués à la VM.

Source : Recommandations sur la sécurité basée sur la virtualisation

3. Configuration du BIOS de l'hôte

Comme indiqué précédemment, l'activation de l'option "VBS (Virtualization-based Security)" sur une machine virtuelle requiert que la carte mère de votre hôte VMware ESXi possède un module de plateforme sécurisée (TPM) 2.0.

Ce qui n'est pas le cas de toutes les cartes mères.

Dans notre cas, notre carte mère "ASUS WS X299 SAGE/10G" possède un module de plateforme sécurisée (TPM 2.0) intégré dans celle-ci.

Si vous avez une carte mère Asus, vous pouvez vérifier sa compatibilité sur la page "[Motherboard] Which ASUS model supports Windows 11 and how to setup TPM 2.0 in BIOS?" du site officiel d'Asus.

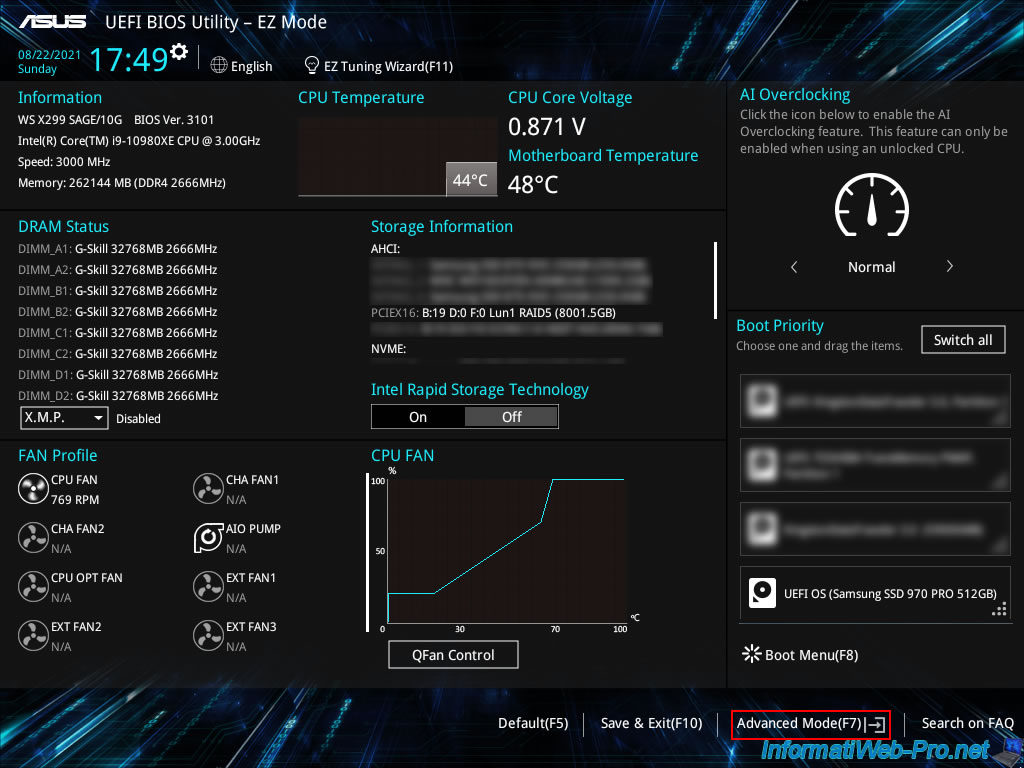

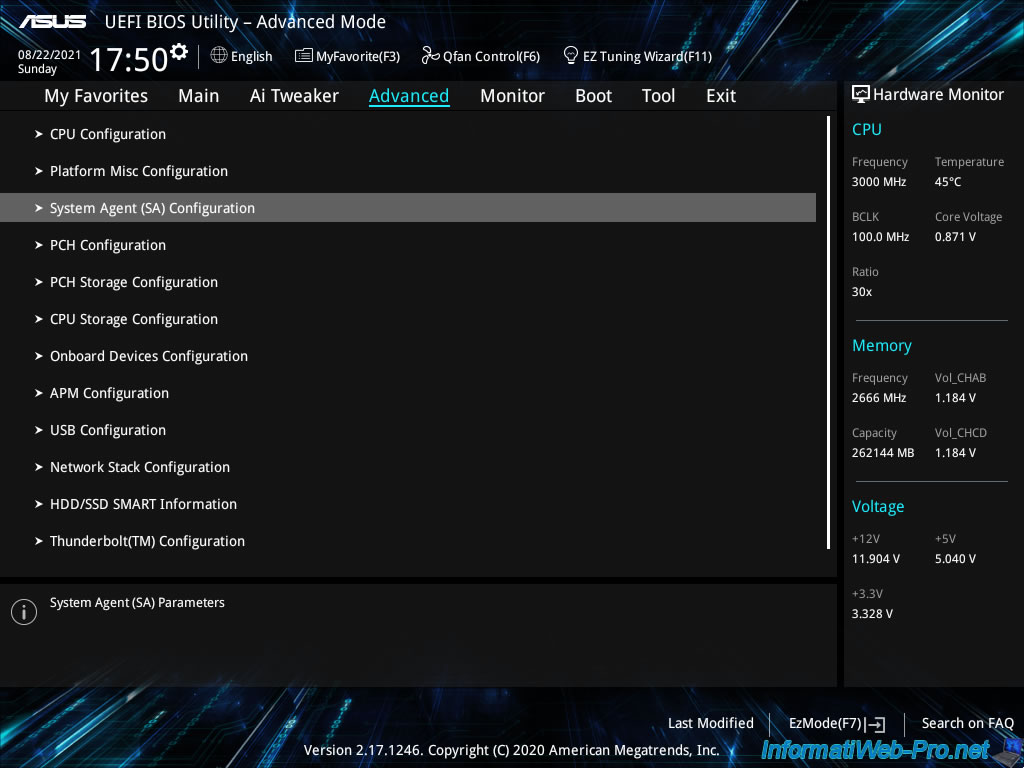

Pour commencer, rentrez dans le BIOS de votre carte mère en appuyant sur la touche "Del" (ou "Suppr") au démarrage.

Ensuite, allez dans le mode avancé en cliquant sur : Advanced Mode (F7).

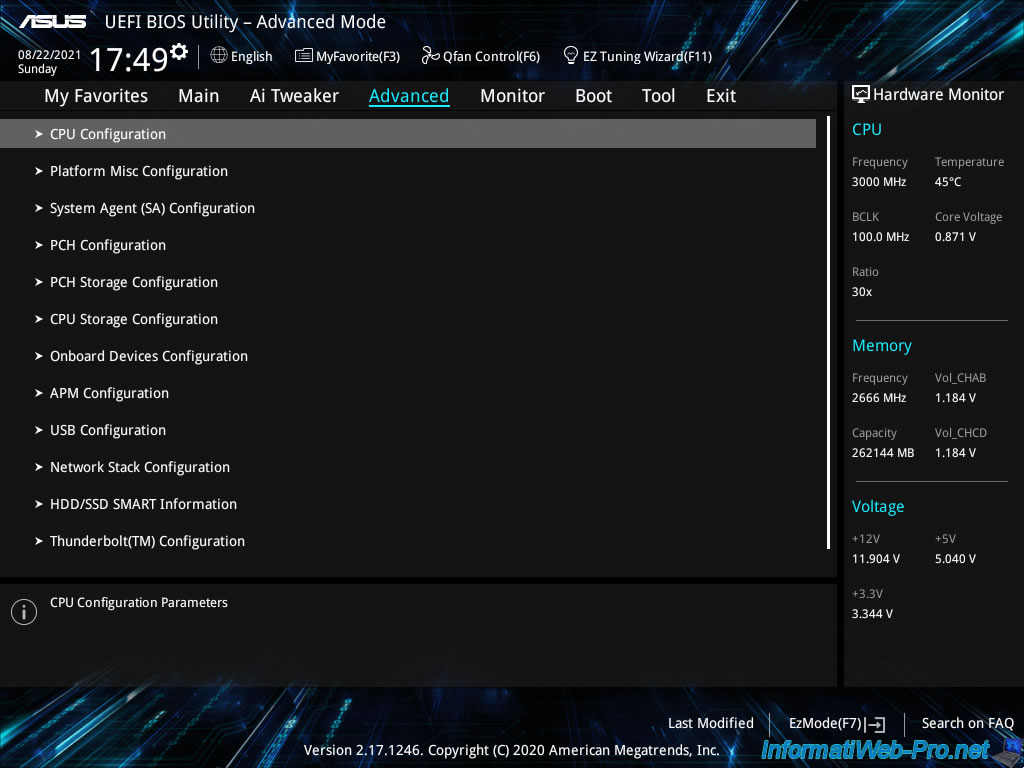

Ensuite, allez dans "Advanced -> CPU Configuration".

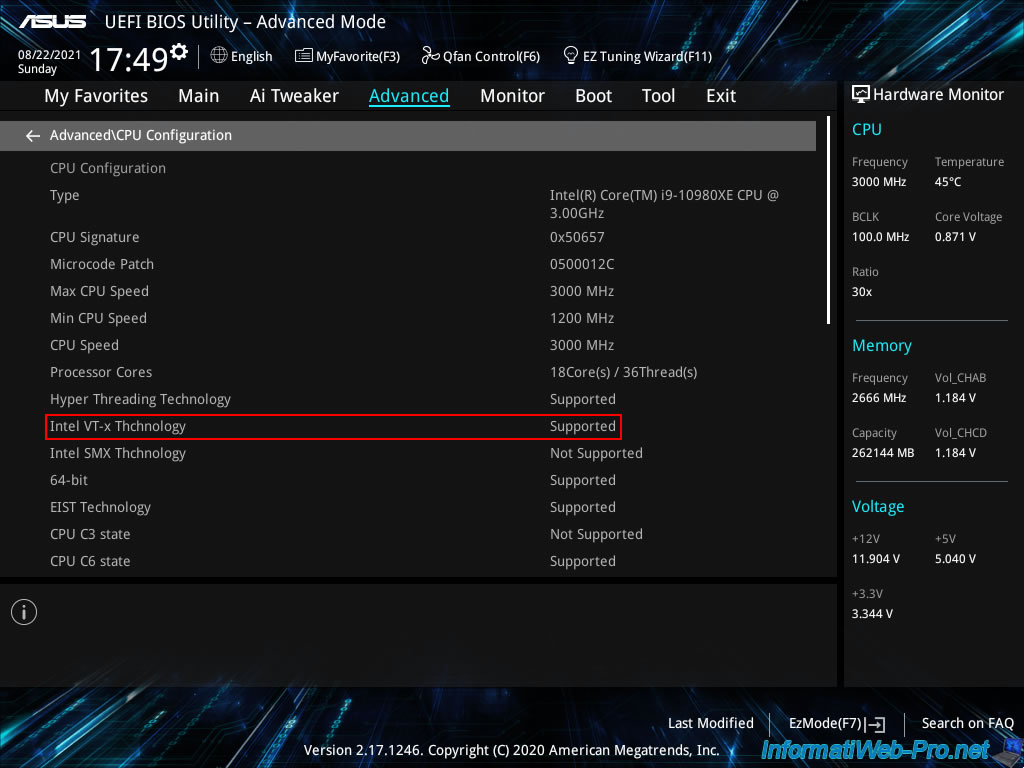

Comme vous pouvez le voir, dans notre cas, notre BIOS nous indique que la virtualisation du processeur (Intel VT-x Technology) est supportée.

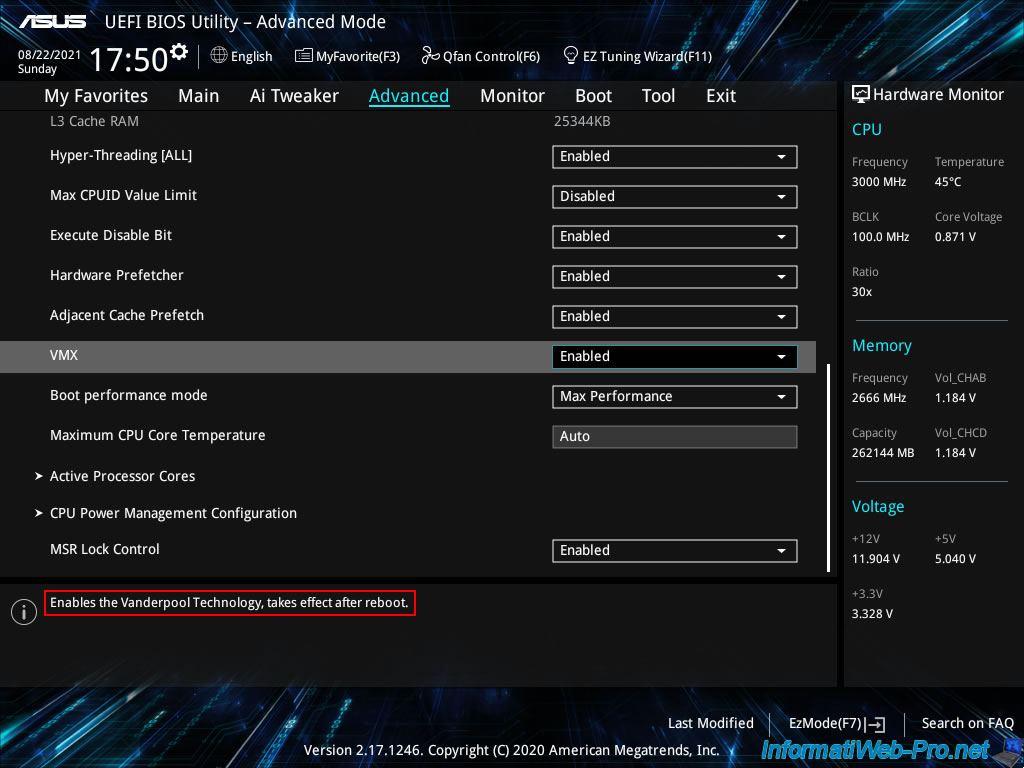

Pour activer la virtualisation du processeur (Intel VT-x / AMD-V) sur cette carte mère Asus, activez l'option "VMX".

Si vous regardez dans la description de cette option, vous trouverez le mot-clé "Vanderpool Technology" qui est le nom de code de "Intel Virtualization Technology (Intel VT)" comme indiqué dans le PDF "Cover Slide Title - Intel" d'Intel.

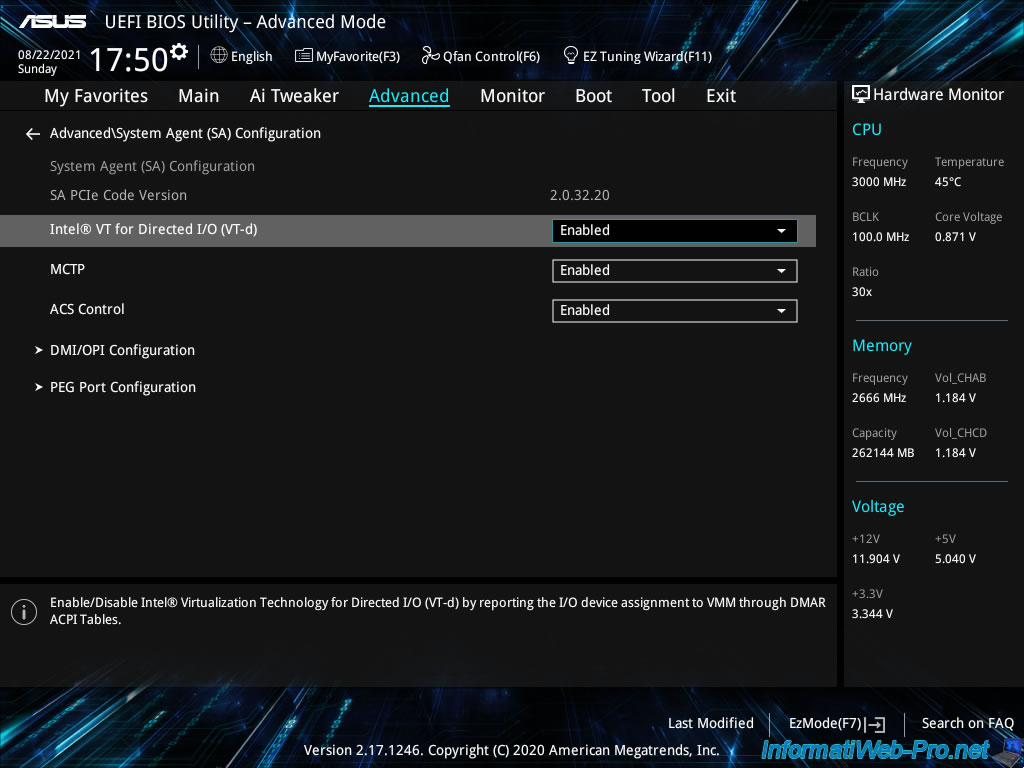

Ensuite, allez dans "Advanced -> System Agent (SA) Configuration".

Dans cette section "System Agent (SA) Configuration", activez la virtualisation des entrées / sorties (Intel VT-d / IOMMU) en activant l'option "Intel VT for Directed I/O (VT-d)".

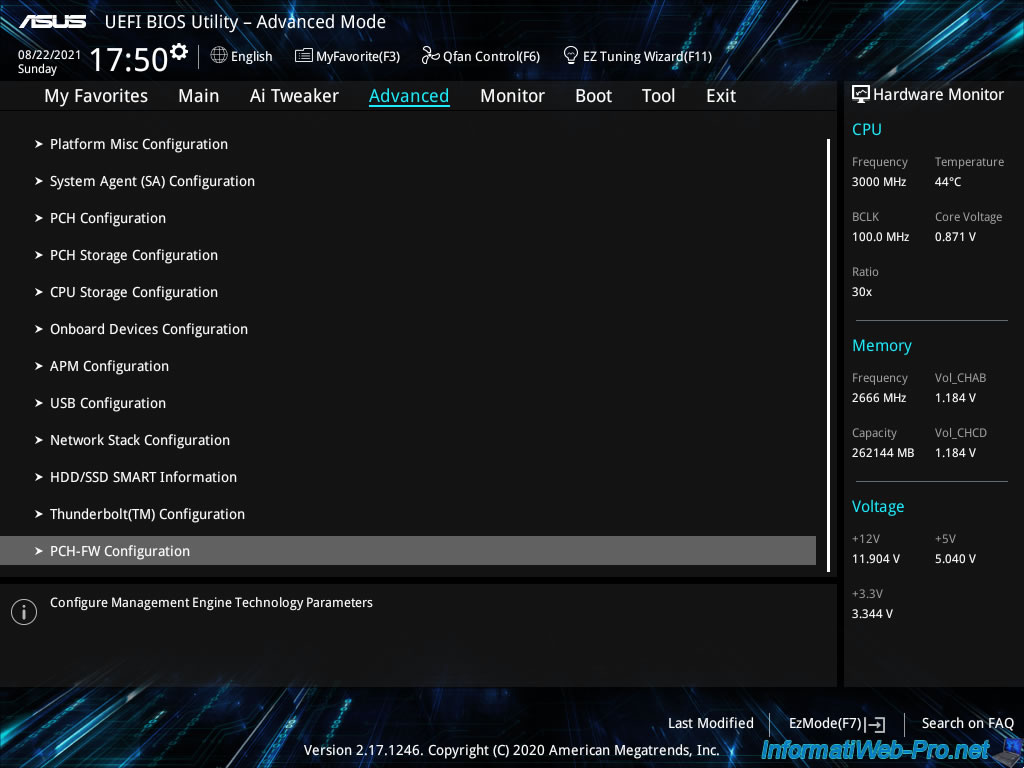

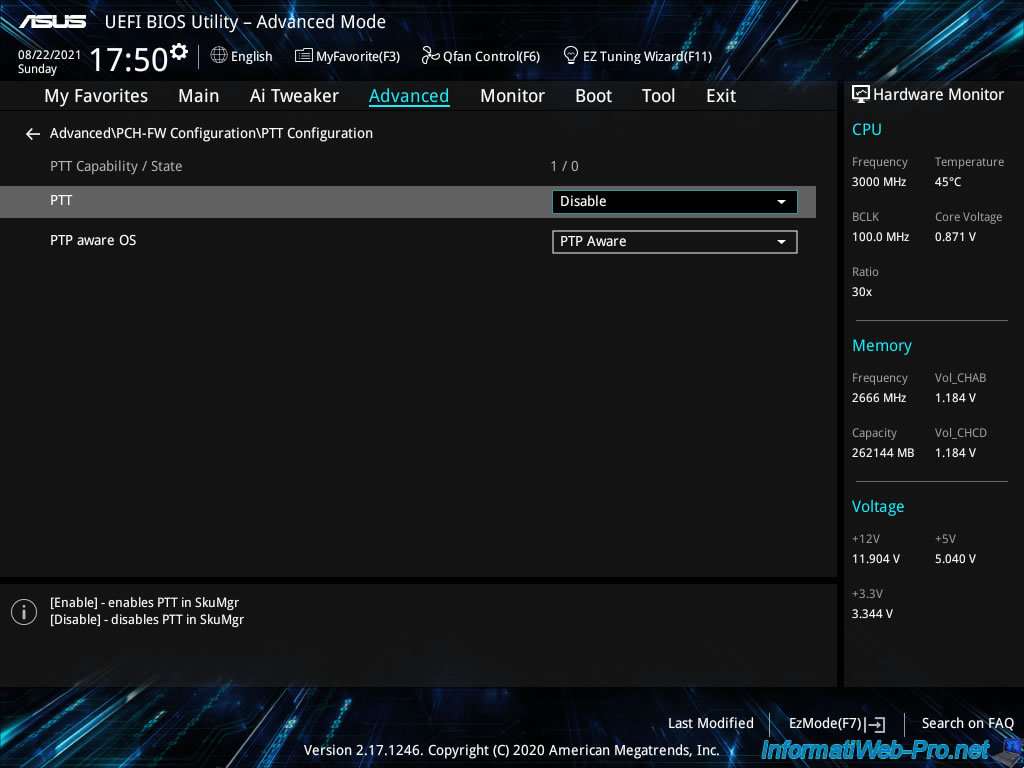

Pour le module TPM 2.0, si votre carte mère Asus le supporte, vous trouverez une section "PCH-FW Configuration" tout en bas de l'onglet "Advanced".

Notez qu'il faut scroller avec la souris pour y accéder, car il risque de ne pas être visible à l'écran par défaut.

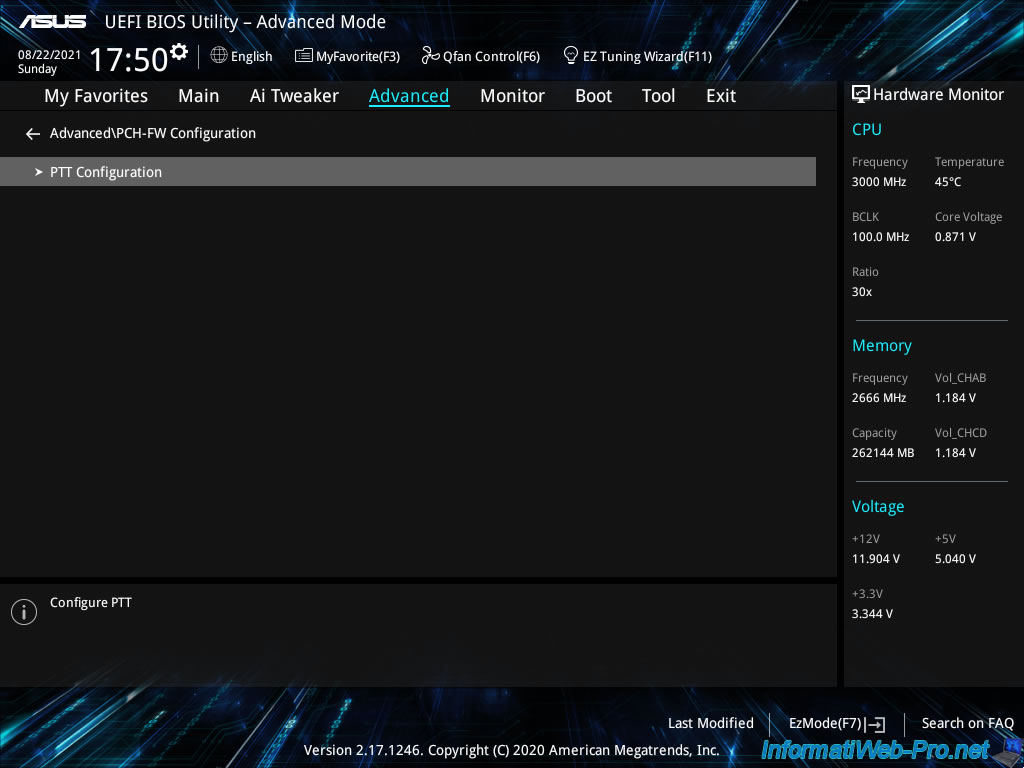

Dans cette section "PCH-FW Configuration", vous trouverez une section "PTT Configuration" dans laquelle vous devez rentrer.

Comme vous pouvez le voir, votre carte mère supporte la fonctionnalité PTT, mais cette fonctionnalité est désactivée par défaut.

Plain Text

PTT Capability / State : 1 / 0 PTT : Disable

Intel PTT signifie "Intel Platform Trust Technology", mais dans d'autres cartes mères, cette option peut apparaitre sous d'autres noms : TPM ou Trusted Platform Module.

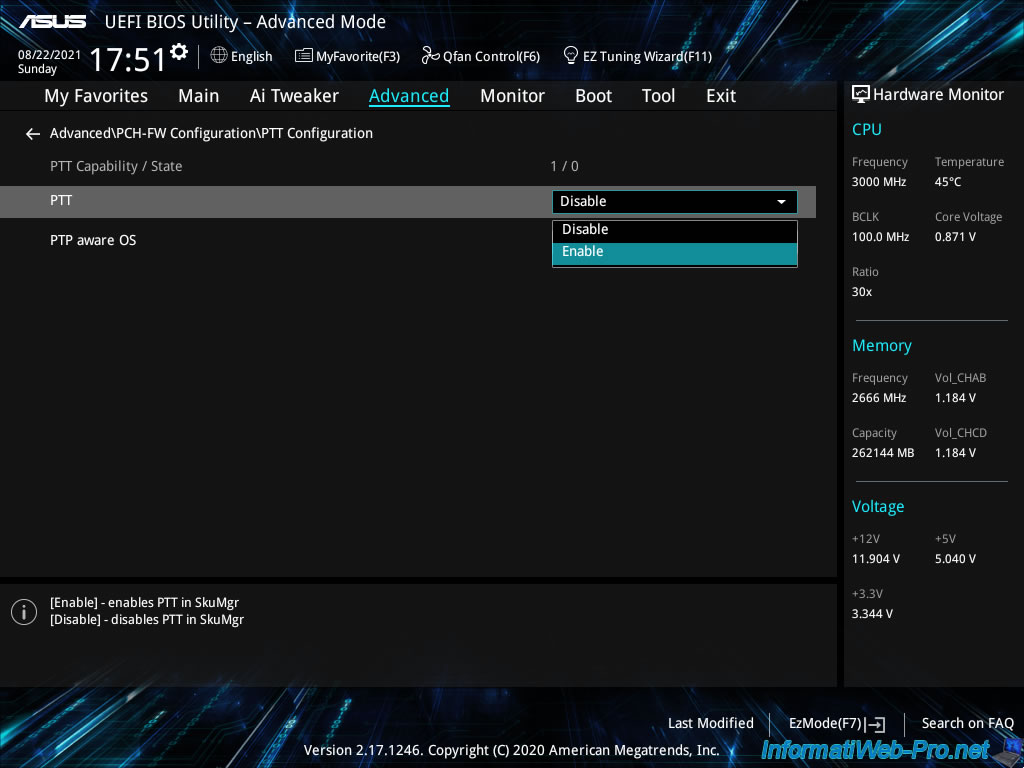

Activez le support du module de plateforme sécurisée en sélectionnant "Enable" pour l'option "PTT".

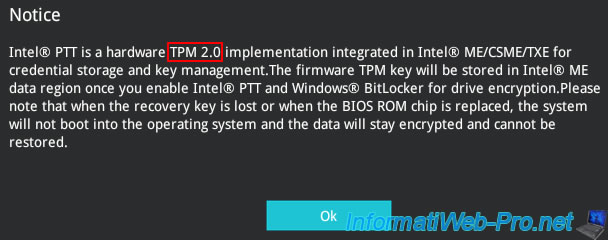

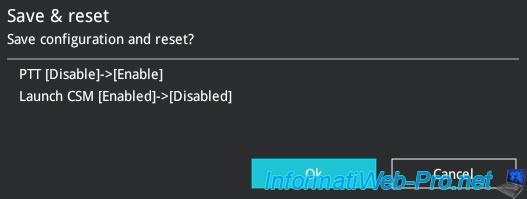

L'activation de cette fonctionnalité "PTT" affichera ce message.

Sans rentrer dans les détails, cela indique que la clé du module de plateforme sécurisée sera stockée dans une puce de mémoire flash (Intel ME) se trouvant dans votre processeur et que cela vous permettra de sécuriser le stockage de la clé de chiffrement nécessaire à l'activation de la fonctionnalité BitLocker de Windows.

De plus, la perte de la clé de récupération (recovery key) ou le remplacement de la puce de mémoire morte du BIOS empêchera le déchiffrement des données et celles-ci resteront donc chiffrées (et donc perdues, car illisibles).

Pour plus d'informations concernant ce message, consultez la page "Got a Warning For Enabling Firmware TPM".

Néanmoins, nous n'utiliserons pas BitLocker dans ce cas-ci étant donné que c'est VMware ESXi qui est installé sur notre serveur.

Cliquez sur OK.

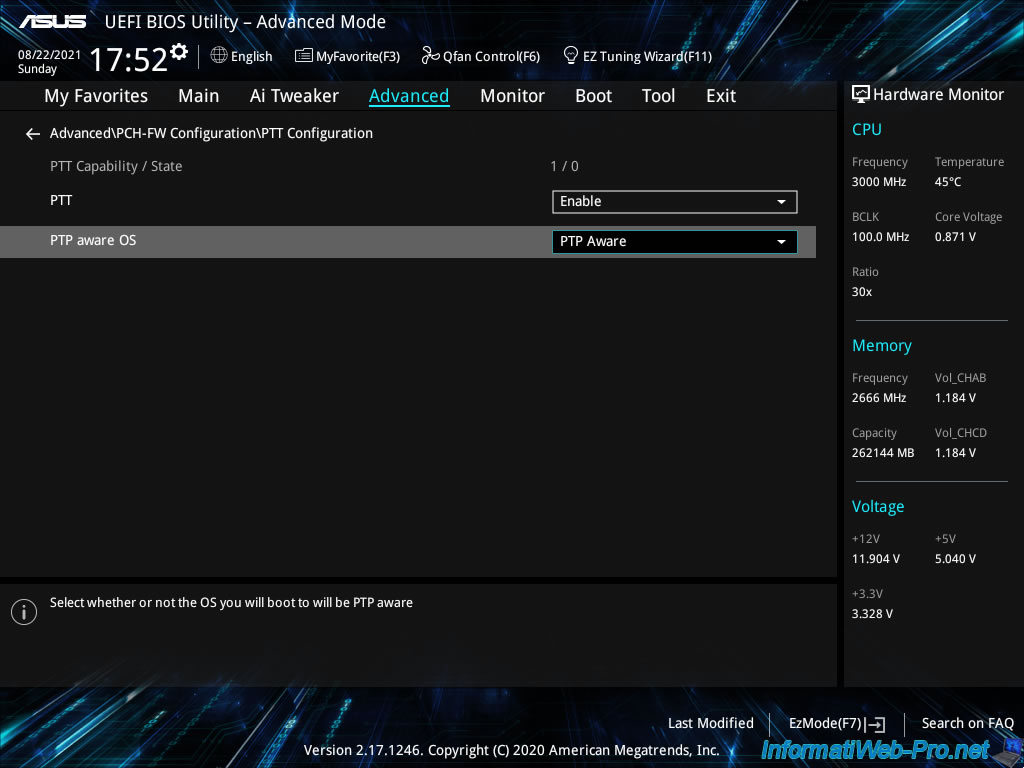

Dans notre cas, nous avons un second paramètre nommé "PTP aware OS" qui permet d'indiquer si le système d'exploitation installé sur notre serveur est compatible avec PTP.

PTP correspond à la spécification "TCG PC Client Platform TPM Profile (PTP)" et "TCG" signifie "Trusted Computing Group".

Cette spécification PTP définit l'utilisation d'un TPM (Trusted Platform Module) sur n'importe quelle plateforme (ordinateur, serveur, ...) générique.

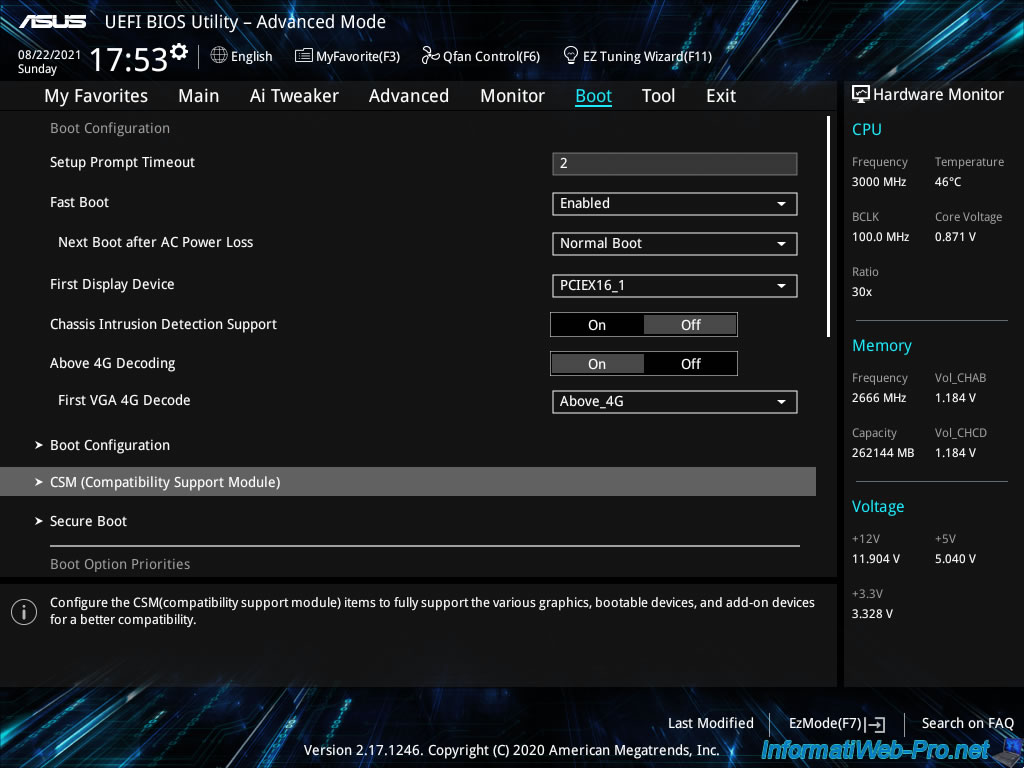

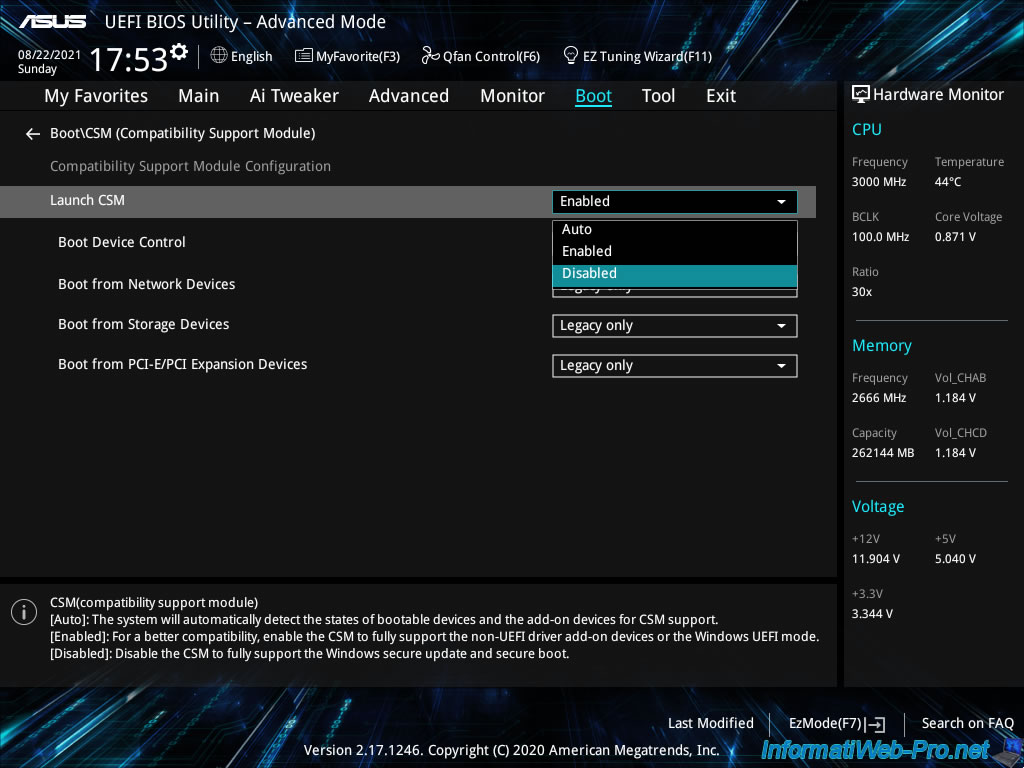

Ensuite, allez dans : Boot -> CSM (Compatibility Support Module).

Pour être sûr que votre serveur démarre en mode UEFI, vous devriez désactiver le module "CSM" (qui permet de démarrer en mode "ancien BIOS" ou "LEGACY BIOS").

Pour cela, sélectionnez "Launch CSM : Disabled".

Néanmoins, dans notre cas, cela a posé un problème de compatibilité avec un des composants se trouvant dans notre serveur.

Nous avons donc laissé ce module "CSM" activé. Le plus important étant que l'ordre de démarrage du BIOS soit configuré pour démarrer en mode UEFI sur le disque dur ou le SSD où VMware ESXi est installé.

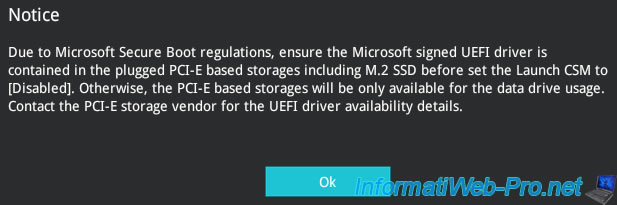

Notez que la désactivation de ce module "CSM (Compatiblity Support Module)" affichera cet avertissement.

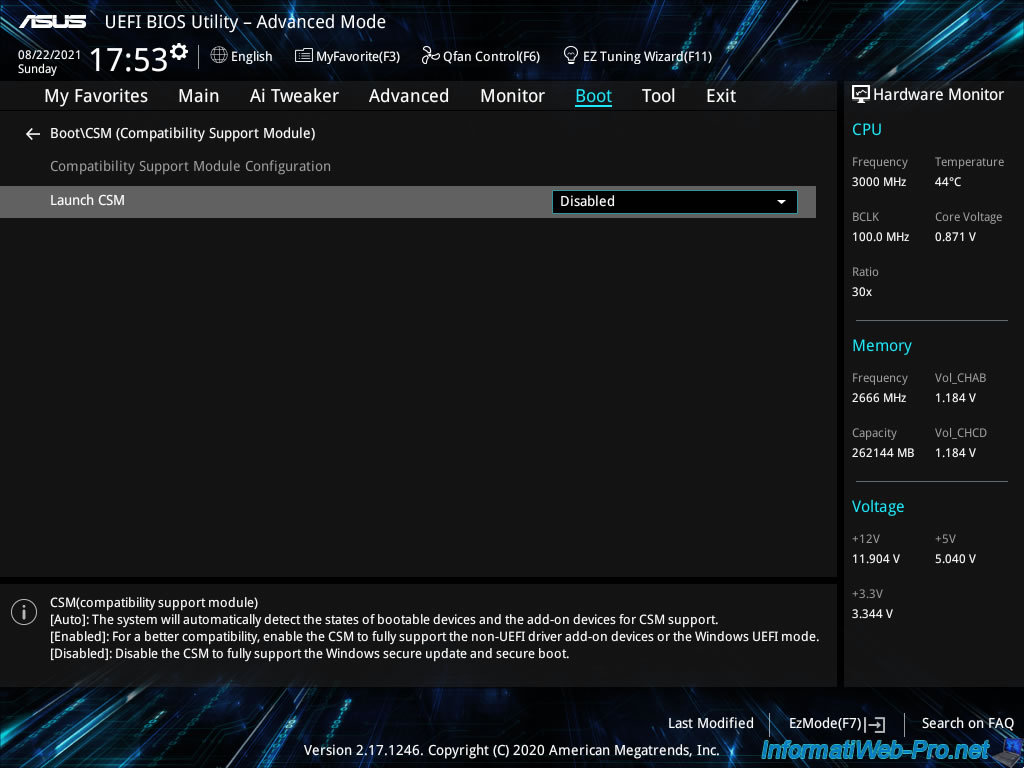

Ce module "CSM (Compatiblity Support Module)" est désactivé (Disabled).

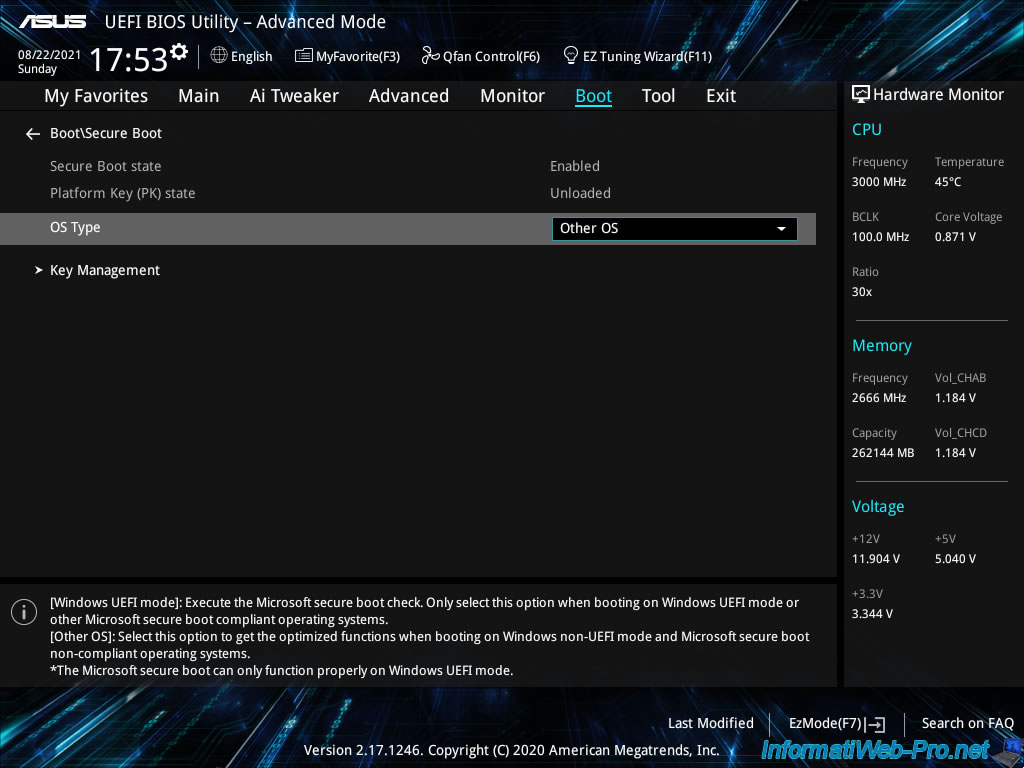

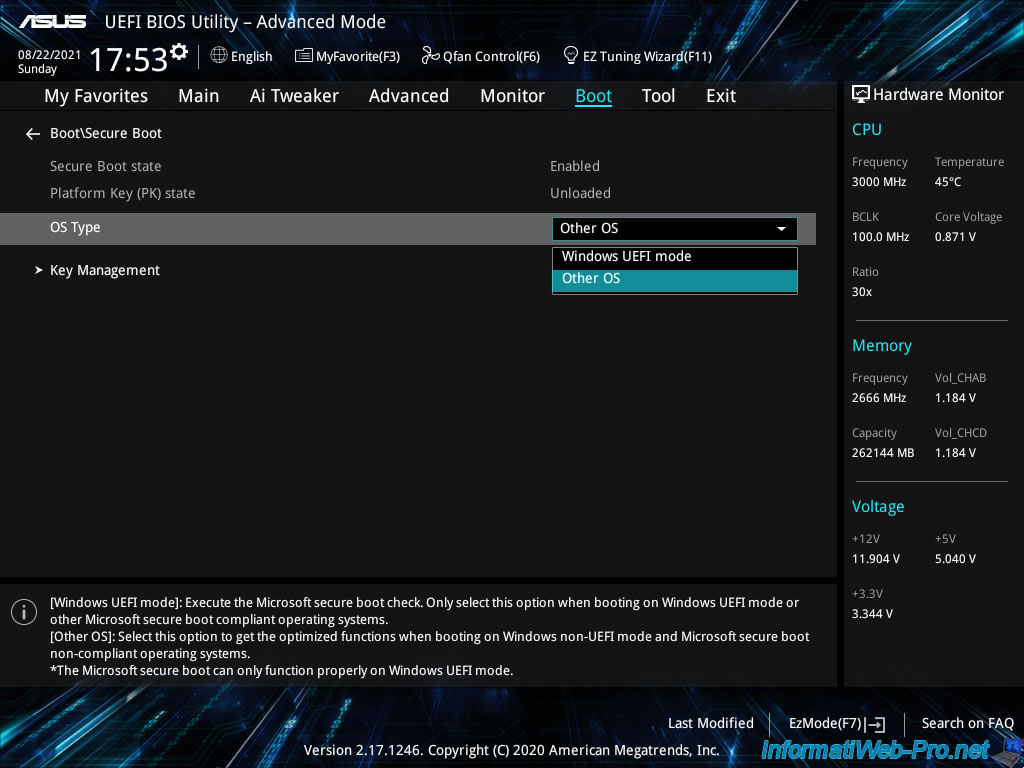

Maintenant, n'oubliez pas d'activer le démarrage sécurisé lié à ce firmware UEFI.

Pour cela, allez dans "Boot -> Secure Boot" et repérez l'option "OS Type".

Dans notre cas, nous pouvons choisir entre "Windows UEFI mode" ou "Other OS".

Etant que le système d'exploitation installé sur notre serveur est "VMware ESXi", nous sélectionnons "Other OS".

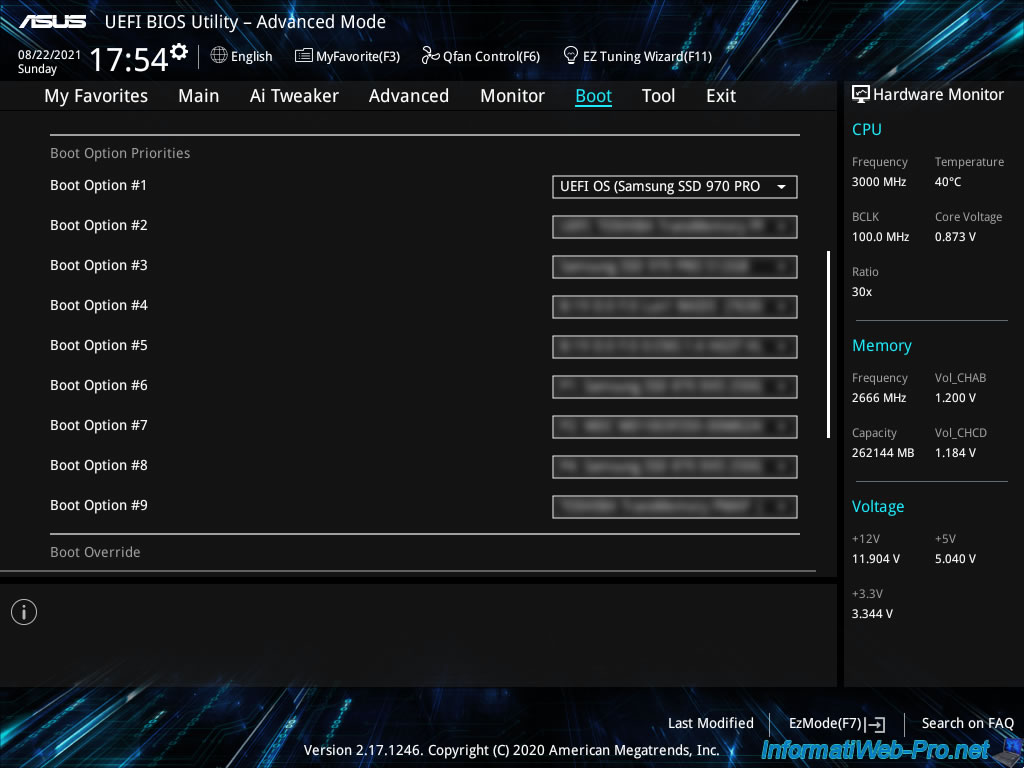

Pour finir, dans l'onglet "Boot", repérez la section "Boot Option Priorities" et sélectionnez la version UEFI du disque dur ou SSD où VMware ESXi est installé.

Dans notre cas, VMware ESXi est installé sur notre SSD : Samsung SSD 970 PRO NVMe M.2 512 Go.

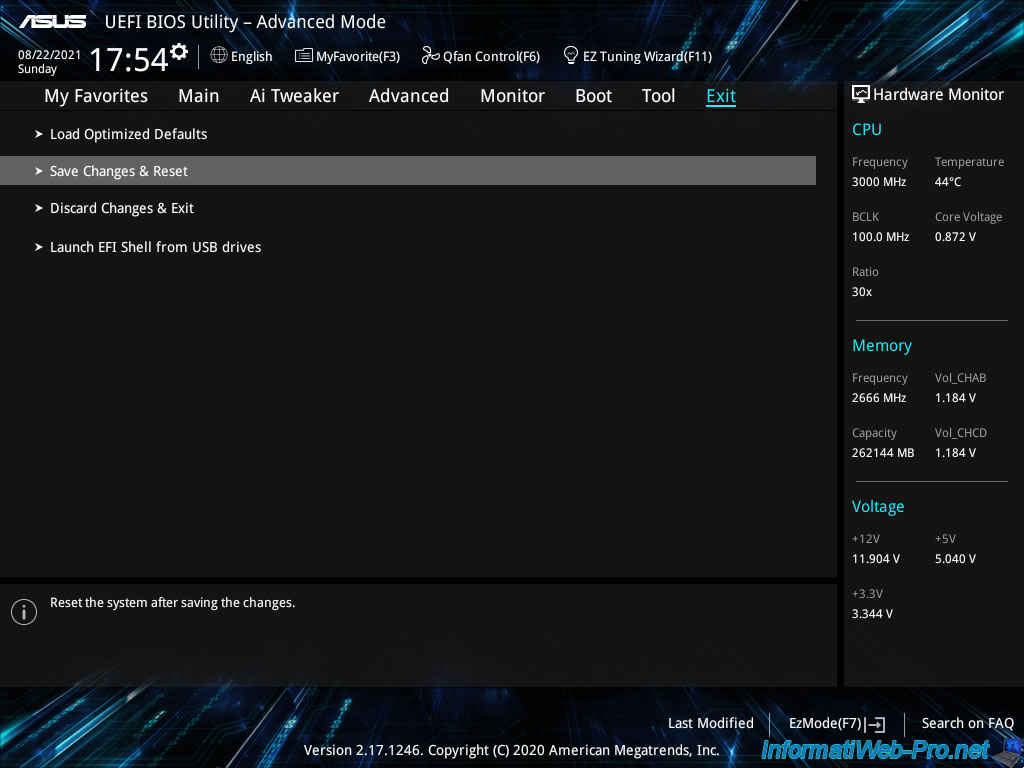

Pour finir, sauvegardez les changements effectués dans le BIOS.

Pour cela, allez dans l'onglet "Exit" et cliquez sur : Save Changes & Reset.

Confirmez la sauvegarde des changements en cliquant sur OK.

Partager ce tutoriel

A voir également

-

VMware 25/5/2022

VMware ESXi 6.0 - Installer le client web VMware Host Client

-

VMware 27/5/2022

VMware ESXi 6.5 - Ajouter un pilote réseau dans l'ISO d'installation

-

VMware 29/6/2022

VMware ESXi 6.7 - Accéder à distance à une VM via VNC

-

VMware 9/12/2022

VMware ESXi 6.7 - Gérer les disques durs virtuels de vos VMs depuis la console VMRC

Vous devez être connecté pour pouvoir poster un commentaire