- VMware

- 06 mars 2024 à 09:36

-

Bien que la machine virtuelle VMware VCSA (vCenter Server Appliance) puisse être gérée depuis sa console (similaire à celle de VMware ESXi), ainsi que depuis une interface web, l'activation du SSH peut être utile pour pouvoir gérer celle-ci à distance en ligne de commande en cas de problème.

Notamment pour gérer les services grâce au programme "service-control".

Notez que l'activation du SSH pour cette machine virtuelle VMware VCSA (vCenter Server Appliance) sera requise si vous voulez implémenter la haute disponibilité : vCenter Server High Availability (HA).

- Activer le SSH depuis la console directe de VMware VCSA

- Activer le SSH depuis l'interface web (VMware Appliance Management) de VMware VCSA

- Se connecter en SSH grâce à Putty

1. Activer le SSH depuis la console directe de VMware VCSA

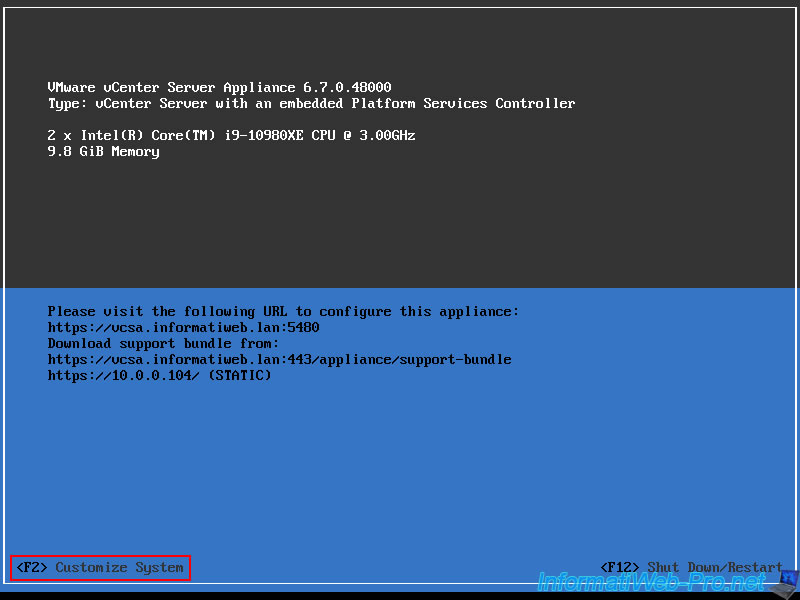

Comme pour l'hyperviseur VMware ESXi, vous pouvez activer le protocole SSH de VMware VCSA depuis sa console directe en appuyant sur F2.

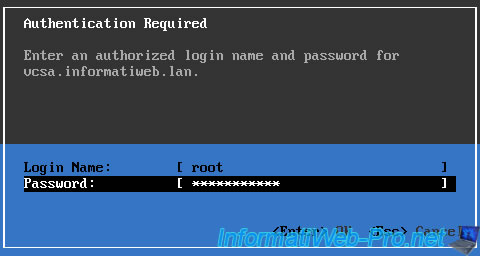

Connectez-vous en tant que root.

Attention : contrairement à une installation de VMware ESXi où vous pouviez changer le layout du clavier lors de son installation, cela n'est pas le cas pour cette machine virtuelle VMware VCSA.

Le layout clavier utilisé ici est donc un clavier QWERTY. Si vous avez utilisé des caractères spéciaux pour le mot de passe du compte root de cette VM, cherchez une image d'un clavier QWERTY sur Google pour repérer où se trouvent ceux-ci.

Sinon, en résumé, les lettres "Q /A", "Z / W", "M / ?," sont inversées entre le clavier AZERTY (France ou Belgique) et le clavier QWERTY.

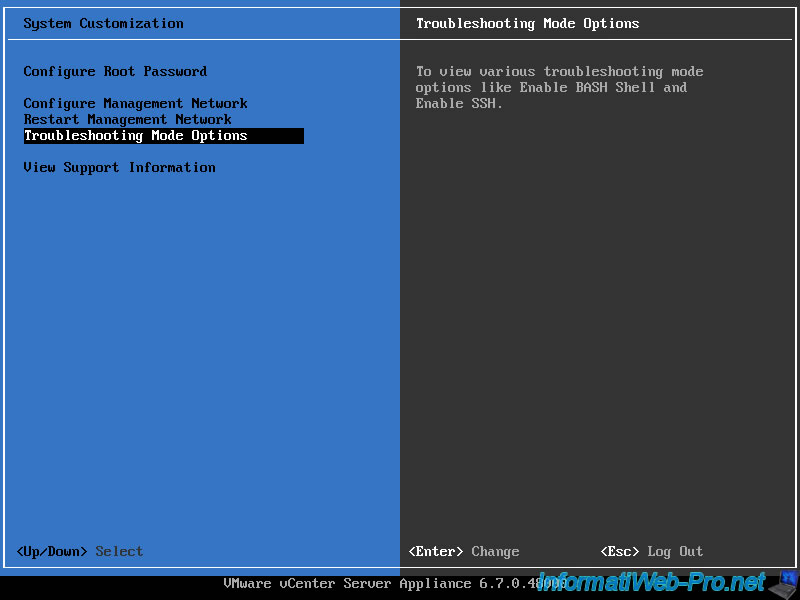

Une fois connecté en tant que root, l'écran "System Customization" apparait.

Sélectionnez "Troubleshooting Mode Options" et appuyez sur Enter.

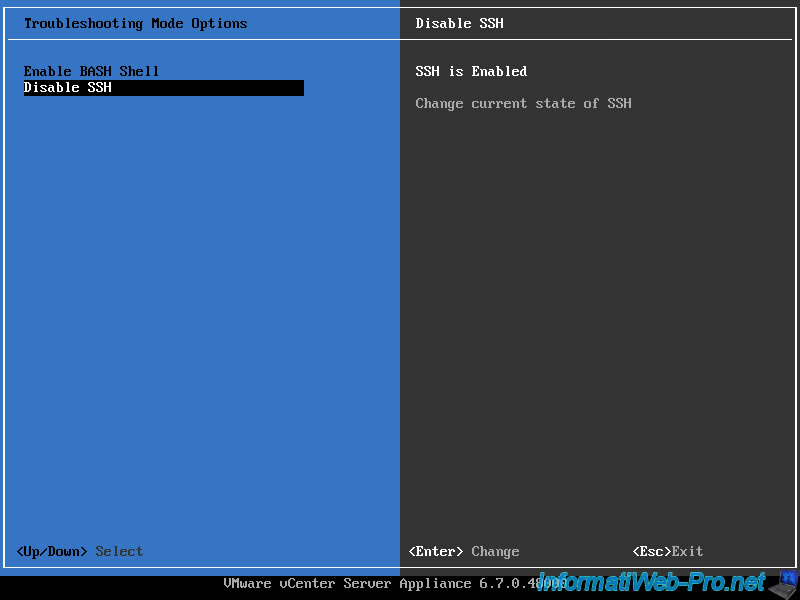

Comme vous pouvez le voir, dans notre cas, nous avions déjà activé le SSH (lors du déploiement de cette VM "VCSA").

Il est donc indiqué : SSH is Enabled.

Si le SSH n'est pas activé dans votre cas, la 2ème option sera "Enable SSH".

Dans ce cas, sélectionnez cette ligne et appuyez sur Enter pour activer le SSH.

Ensuite, appuyez sur "Esc" 2 fois pour vous déconnecter de cette console et retourner à l'écran d'accueil de cette VM.

2. Activer le SSH depuis l'interface web (VMware Appliance Management) de VMware VCSA

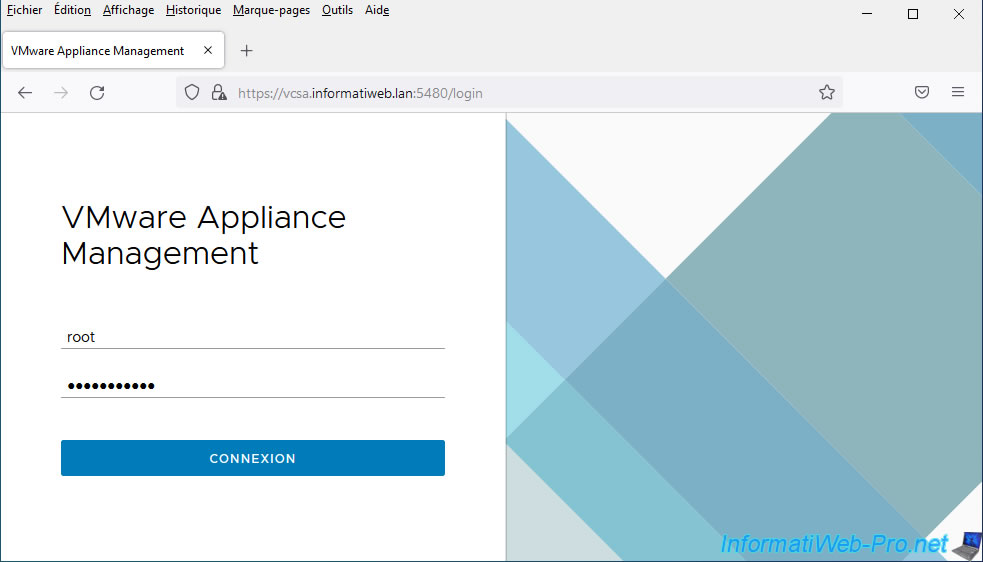

Si vous n'avez pas accès à la console directe de cette VM "VCSA" (vCenter Server Appliance), connectez-vous en "https" sur le port 5480 de celle-ci avec votre navigateur favori.

Dans notre cas, l'adresse est : https://vcsa.informatiweb.lan:5480/login

Connectez-vous en tant que "root".

Note : il n'y a pas de problème de layout clavier dans ce cas-ci. Cela ne concerne que la console directe de VCSA.

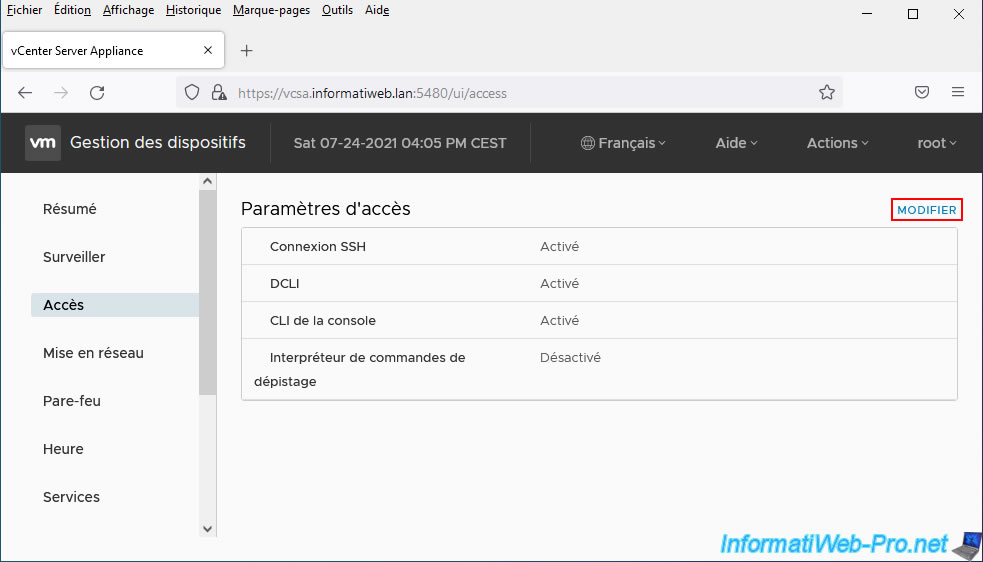

Dans la page "Gestion des dispositifs" qui apparait, allez dans "Accès" et cliquez sur "Modifier".

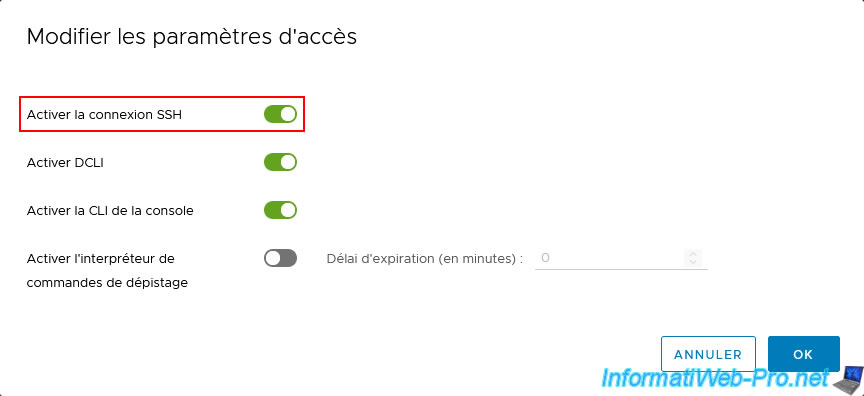

Activez l'option "Activer la connexion SSH" et cliquez sur OK.

3. Se connecter en SSH grâce à Putty

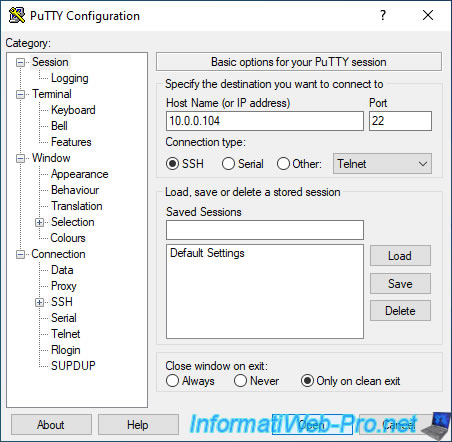

Maintenant que le protocole SSH est activé sur votre VM "VCSA", vous pouvez vous y connecter grâce à un client SSH.

Sous Windows, le plus connu et gratuit est : PuTTY.

Une fois le fichier "putty.exe" téléchargé, lancez-le, indiquez l'adresse IP ou le nom de domaine de votre VM "VCSA" et cliquez sur : Open.

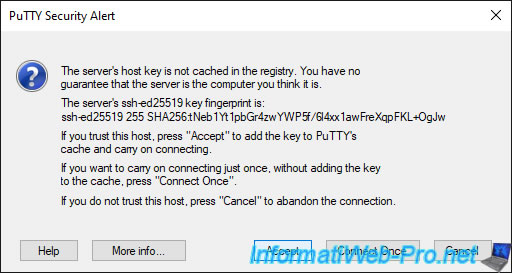

Lors de la 1ère connexion à votre VM "VCSA", une alerte de sécurité s'affichera, car votre client ne connait pas encore ce serveur.

Vous pouvez donc ignorer cet avertissement en cliquant sur "Accept".

Néanmoins, si cette alerte de sécurité réapparait lors d'une connexion future à votre VM "VCSA", il est possible que vous ne vous connectiez pas sur la bonne VM.

Ce qui signifie qu'un pirate a peut-être remplacé le serveur d'origine par un serveur pirate.

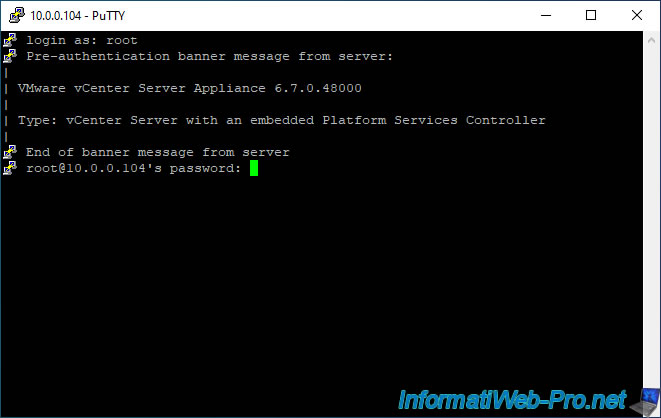

Connectez-vous en tant que "root" et vous verrez que votre VM "VCSA" vous répondra en affichant cette bannière :

Plain Text

VMware vCenter Server Appliance 6.7.0.48000 Type: vCenter Server with an embedded Platform Services Controller

Ce qui vous permet de savoir que vous êtes bien en train de vous connecter sur un serveur vCenter avant de taper votre mot de passe.

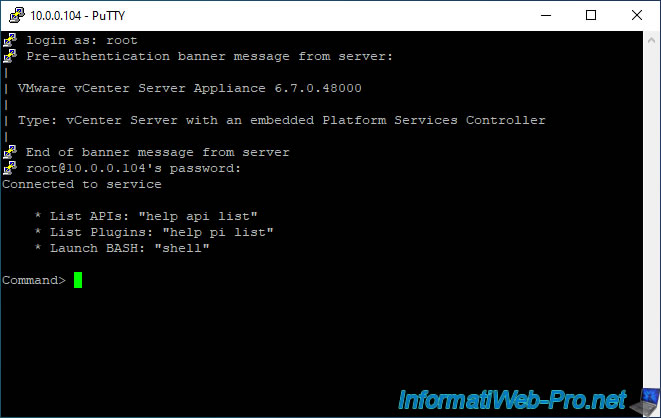

Une fois que vous aurez tapé votre mot de passe et que vous aurez validé, ceci s'affichera :

Plain Text

Connected to service

* List APIs: "help api list"

* List Plugins: "help pi list"

* Launch BASH: "shell"

Command>

Partager ce tutoriel

A voir également

-

VMware 11/4/2024

VMware vSphere 6.7 - Activer le thème sombre du vSphere Client

-

VMware 5/7/2024

VMware vSphere 6.7 - Ajouter des ressources (vCPU/RAM) à chaud aux VMs

-

VMware 31/7/2024

VMware vSphere 6.7 - Ajouter une source d'identité Active Directory

-

VMware 22/5/2024

VMware vSphere 6.7 - Changer la console par défaut

Vous devez être connecté pour pouvoir poster un commentaire