- VMware

- 31 juillet 2024 à 17:23

-

Par défaut, vous pouvez vous connecter au vSphere Client grâce à un compte local (localos) ou depuis un compte du domaine SSO "vsphere.local" créé lors du déploiement de VMware vCenter Server (ou VCSA).

Pour éviter de multiplier les endroits où vous devrez gérer les différents comptes utilisateurs, vous avez la possibilité d'utiliser les comptes d'utilisateurs présents sur votre infrastructure Active Directory en ajoutant votre domaine Active Directory en tant que source d'identité.

- Ajouter une source d'identité Active Directory

- Définir une source d'identité par défaut

- Voir les utilisateurs Active Directory depuis vCenter Server

- Ajouter un utilisateur Active Directory dans un groupe vCenter

- Se connecter à vCenter Server avec un utilisateur de votre domaine Active Directory

1. Ajouter une source d'identité Active Directory

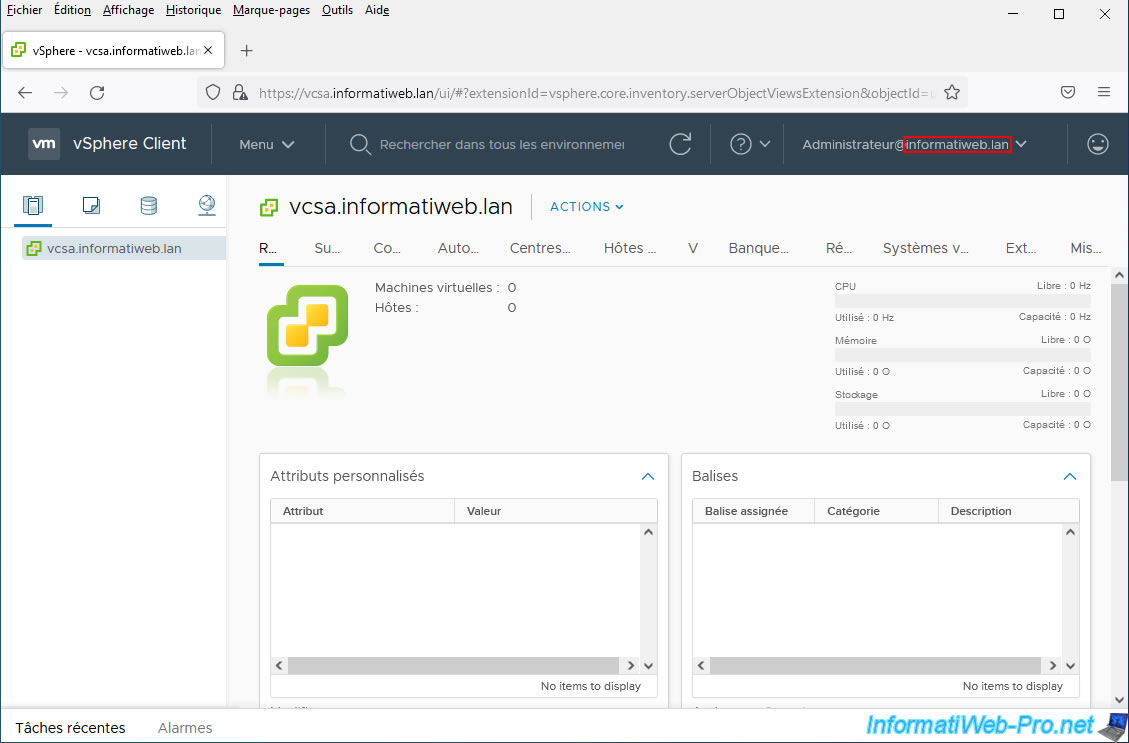

Pour commencer, connectez-vous en tant que "administrator@vsphere.local" au vSphere Client : https://vcsa.informatiweb.lan/ui/

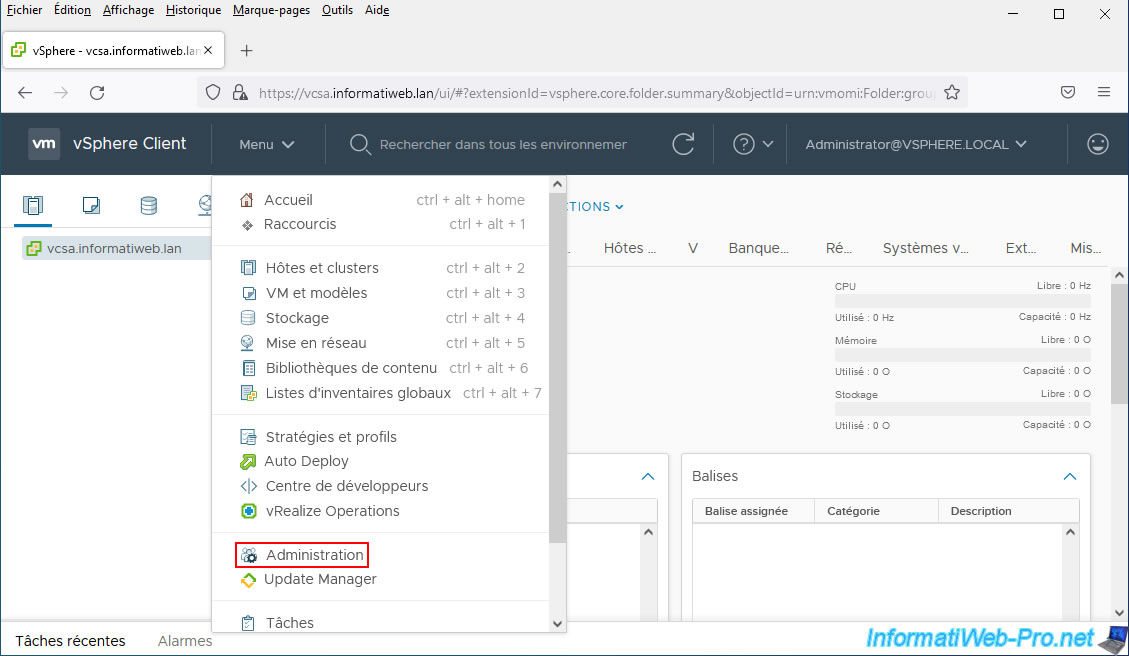

Ensuite, allez dans : Menu -> Administration.

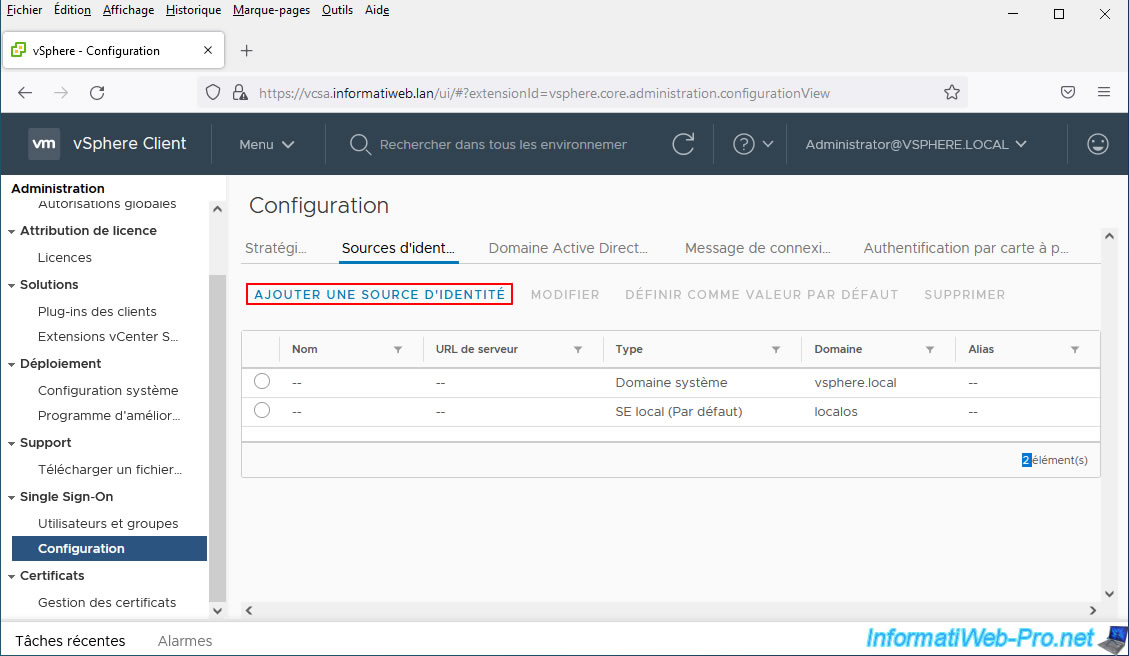

Dans le menu de gauche, allez dans "Single Sign-On -> Configuration".

Dans l'onglet "Sources d'identité", cliquez sur "Ajouter une source d'identité".

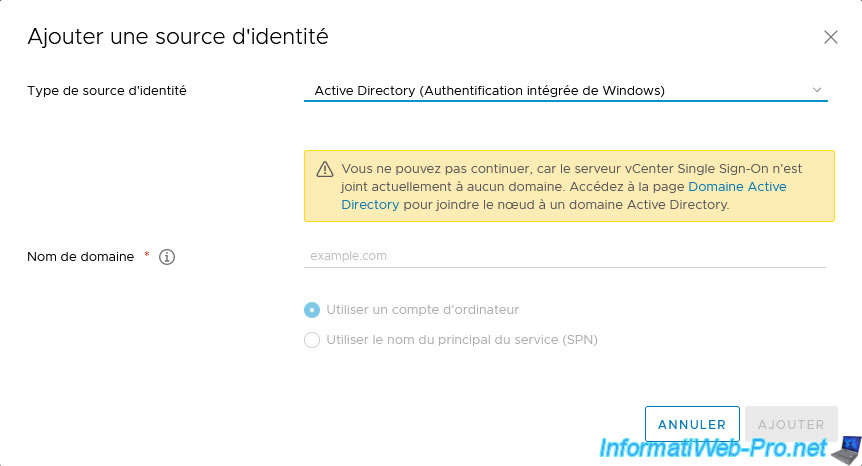

Par défaut, le type de source d'identité sélectionné est "Active Directory (Authentification intégrée de Windows)".

Néanmoins, ce type de source d'identité nécessite que le serveur vCenter Server soit déjà lié à un domaine Active Directory.

Si vous êtes sous Windows, vous l'avez probablement déjà lié à un domaine Active Directory, donc vous pourriez l'utiliser sans problème en vous référant à l'étape "2. Ajouter une source d'identité" de notre tutoriel concernant la jonction de VMware vCenter Server (VCSA) à un domaine Active Directory.

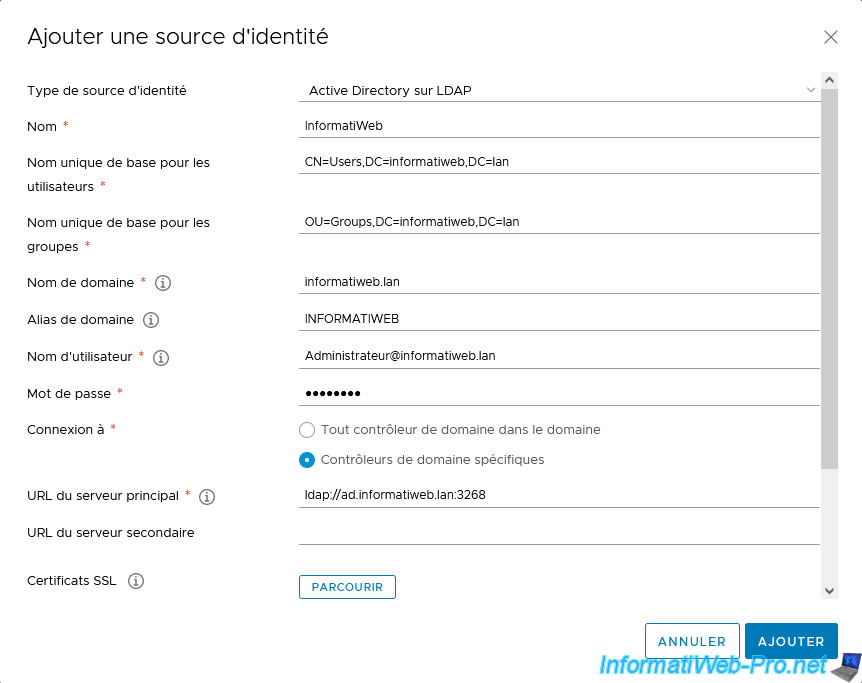

Dans le cas contraire, sélectionnez "Active Directory sur LDAP".

Un formulaire apparaitra avec de nombreux paramètres à configurer.

Pour commencer, vous aurez besoin du chemin LDAP de l'emplacement où vous souhaitez que les recherches d'utilisateurs soient effectuées plus tard par votre serveur VMware vCenter Server (ou VCSA).

Ou autrement dit, vous pourrez limiter ou non la recherche d'utilisateurs AD depuis vCenter Server à un conteneur (CN) ou à une unité d'organisation (OU) particulière ou non.

Dans notre cas, nous autoriserons vCenter Server à rechercher les utilisateurs dans le dossier "Users" présent par défaut sur votre infrastructure Active Directory.

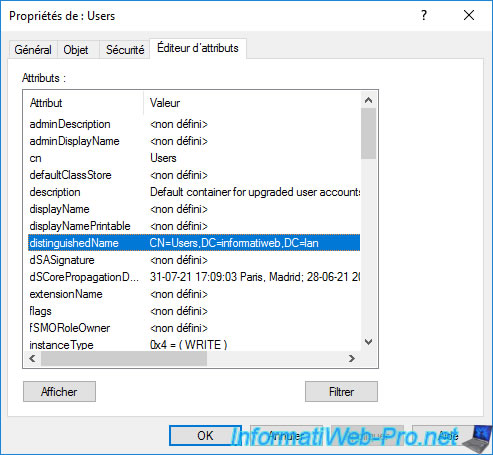

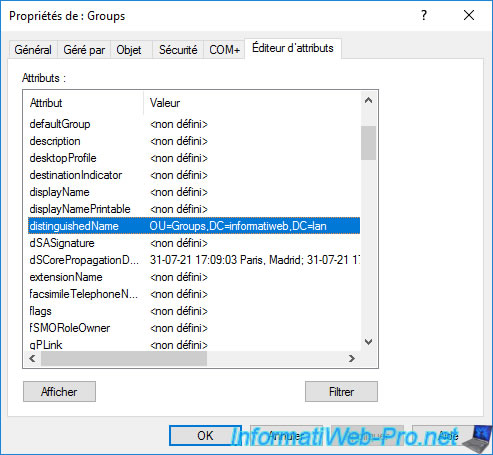

Si vous souhaitez connaitre le chemin LDAP d'un objet AD en particulier, utilisez la console "Utilisateurs et ordinateurs Active Directory" et activez les fonctionnalités avancées.

Ensuite, dans l'onglet "Editeurs d'attributs" du conteneur (CN) ou de l'unité d'organisation (OU) souhaitée, vous pourrez trouver le distinguishedName (qui correspond au chemin LDAP de cet objet Active Directory).

Dans notre cas, ce chemin LDAP est donc : CN=Users,DC=informatiweb,DC=lan.

Pour l'exemple, nous avons créé une unité d'organisation "Groups" à la racine de notre domaine Active Directory.

Dans notre cas, son chemin LDAP est : OU=Groups,DC=informatiweb,DC=lan.

Dans le grand formulaire qui est apparu en sélectionnant "Type de source d'identité : Active Directory sur LDAP", indiquez ceci :

- Nom : le nom sous lequel cette source d'identité apparaitra dans vCenter Server.

Autrement dit, vous pouvez indiquer ce que vous voulez. - Nom unique de base pour les utilisateurs : chemin LDAP permettant d'indiquer à vCenter Server où est-ce qu'il devra effectuer les recherches d'utilisateurs.

Dans notre cas, nous avons indiqué le chemin LDAP du dossier "Users" présent par défaut dans les infrastructures Active Directory.

A savoir : CN=Users,DC=informatiweb,DC=lan.

vCenter Server pourra donc effectuer des recherches dans ce dossier "Users" et dans ses sous-dossiers (le cas échéant).

Si vous voulez autoriser vCenter Server à rechercher des utilisateurs dans l'entièreté de votre domaine Active Directory, indiquez la racine de votre domaine (ex : domaine.lan) : DC=domaine,DC=lan. - Nom unique de base pour les groupes : idem que la ligne précédente, mais pour la recherche de groupes.

Dans notre cas, l'unité d'organisation (ou "dossier") "Groups" que nous avons créée à la racine de notre domaine "informatiweb.lan".

A savoir : OU=Groups,DC=informatiweb,DC=lan. - Nom de domaine : nom de votre domaine Active Directory.

Dans notre cas : informatiweb.lan. - Alias de domaine : comme indiqué par le petit "i" situé à côté de cette option, pour Active Directory, vous devez indiquer le nom NETBIOS associé à ce nom de domaine Active Directory.

Par défaut, il s'agit de la 1ère partie du nom de domaine Active Directory. Mais celui-ci a pu être modifié lors de la création du domaine Active Directory.

Dans notre cas, le nom de domaine NETBIOS est : INFORMATIWEB. - Nom d'utilisateur : nom d'un utilisateur au format [nom de l'utilisateur]@[nom du domaine AD où il se trouve] qui possède les autorisations nécessaires pour que vCenter Server puisse rejoindre votre domaine Active Directory.

Dans notre cas, nous utiliserons le compte "Administrateur" de notre domaine Active Directory "informatiweb.lan".

A savoir : Administrateur@informatiweb.lan. - Mot de passe : son mot de passe

- Connexion à : si vous n'avez qu'un contrôleur de domaine Active Directory (ce qui est déconseillé par défaut), vous pouvez sélectionner "Tout contrôleur de domaine dans le domaine".

Sinon, sélectionnez "Contrôleurs de domaine spécifiques" et indiquez l'adresse du ou des contrôleurs de domaine à utiliser dans les cases "URL du serveur principal" et "URL du serveur secondaire".

Notez qu'en production, il est recommandé d'avoir au moins 2 contrôleurs de domaine par domaine Active Directory, pour que le second contrôleur de domaine puisse prendre le relais au cas où l'un d'entre eux tomberait en panne. - Certificats SSL : permet de spécifier un certificat pour la connexion à votre contrôleur de domaine si celui-ci est configuré pour être utilisé de façon sécurisée via LDAPS.

Pour plus d'informations concernant la configuration de ces paramètres, référez-vous à la page "Paramètres de source d'identité du serveur LDAP Active Directory et du serveur OpenLDAP" de la documentation officielle de VMware.

Pour en savoir plus concernant les ports utilisés par Active Directory, référez-vous à la page "Comment configurer un pare-feu pour les domaines et les trusts Active Directory" de la documentation officielle de Microsoft.

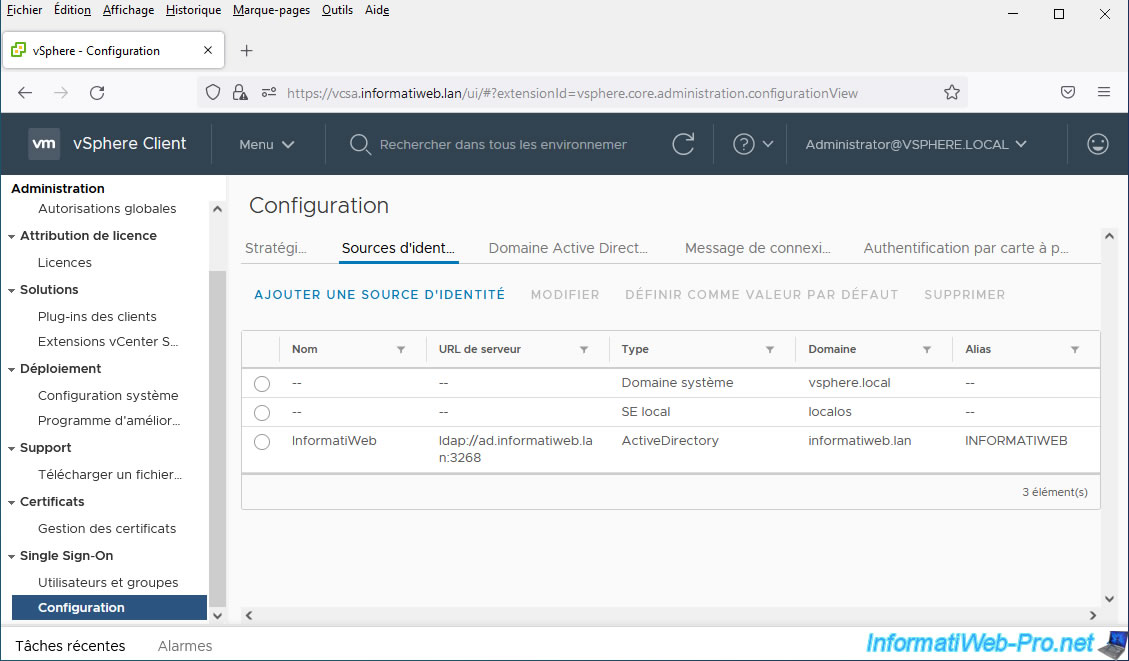

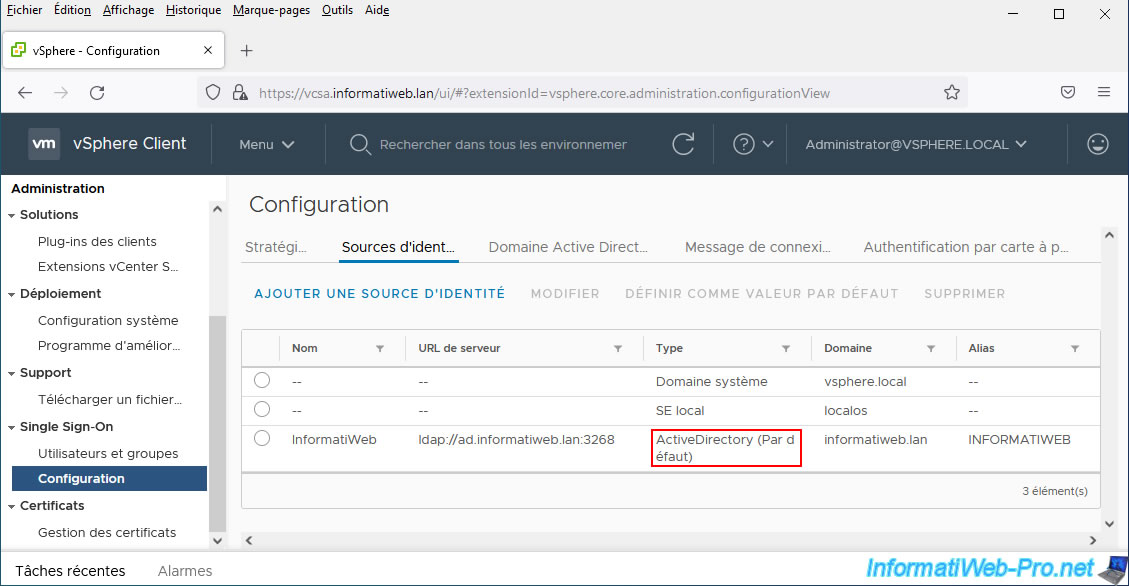

La nouvelle source d'identité de type "Active Directory" apparait.

2. Définir une source d'identité par défaut

Pour le moment, les utilisateurs de votre domaine Active Directory doivent spécifier leur nom d'utilisateur, ainsi que le nom de domaine dont ils font partie.

Dans notre cas, pour nous connecter avec le compte Administrateur de notre domaine Active Directory, nous devrions donc spécifier aussi notre nom de domaine Active Directory "informatiweb.lan" lors de la connexion à ce vSphere Client.

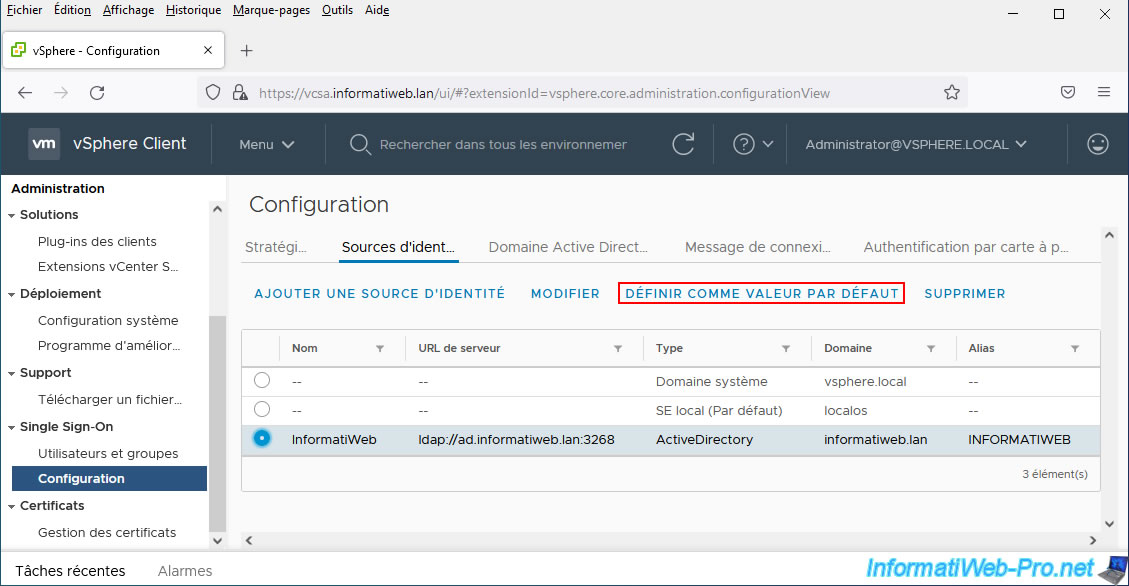

Pour rendre cela facultatif, il suffit de définir votre source d'identité Active Directory comme valeur par défaut.

Ainsi, lorsqu'un utilisateur tentera de se connecter sans indiquer de nom de domaine, vCenter Server tentera de l'authentifier grâce au nom de domaine Active Directory défini ici par défaut.

Bref, sélectionnez votre source de donnée "Active Directory" et cliquez sur "Définir comme valeur par défaut".

Source : Définir le domaine par défaut de vCenter Single Sign-On

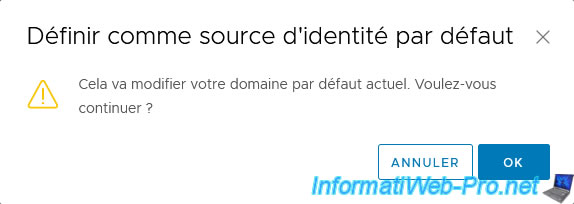

Confirmez en cliquant sur OK.

Votre source d'identité Active Directory a été définir comme "par défaut".

3. Voir les utilisateurs Active Directory depuis vCenter Server

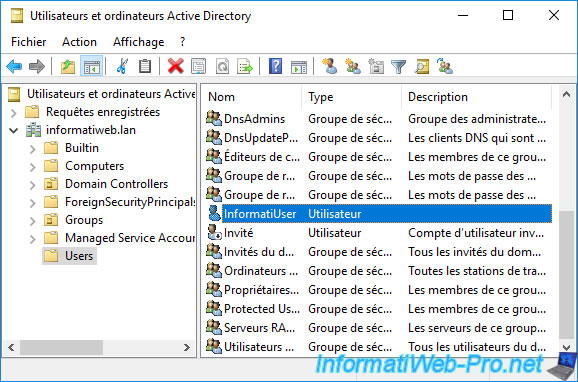

Pour l'exemple, nous avons créé un nouvel utilisateur "InformatiUser" dans le dossier "Users" de notre domaine Active Directory "informatiweb.lan".

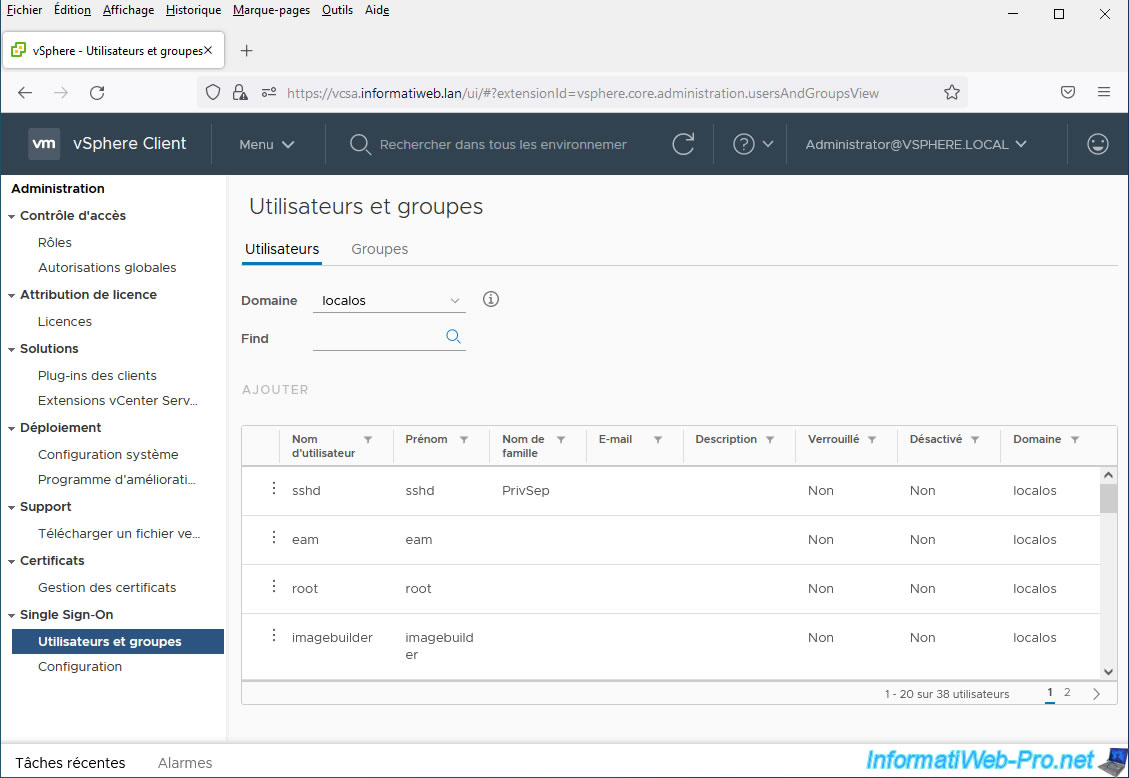

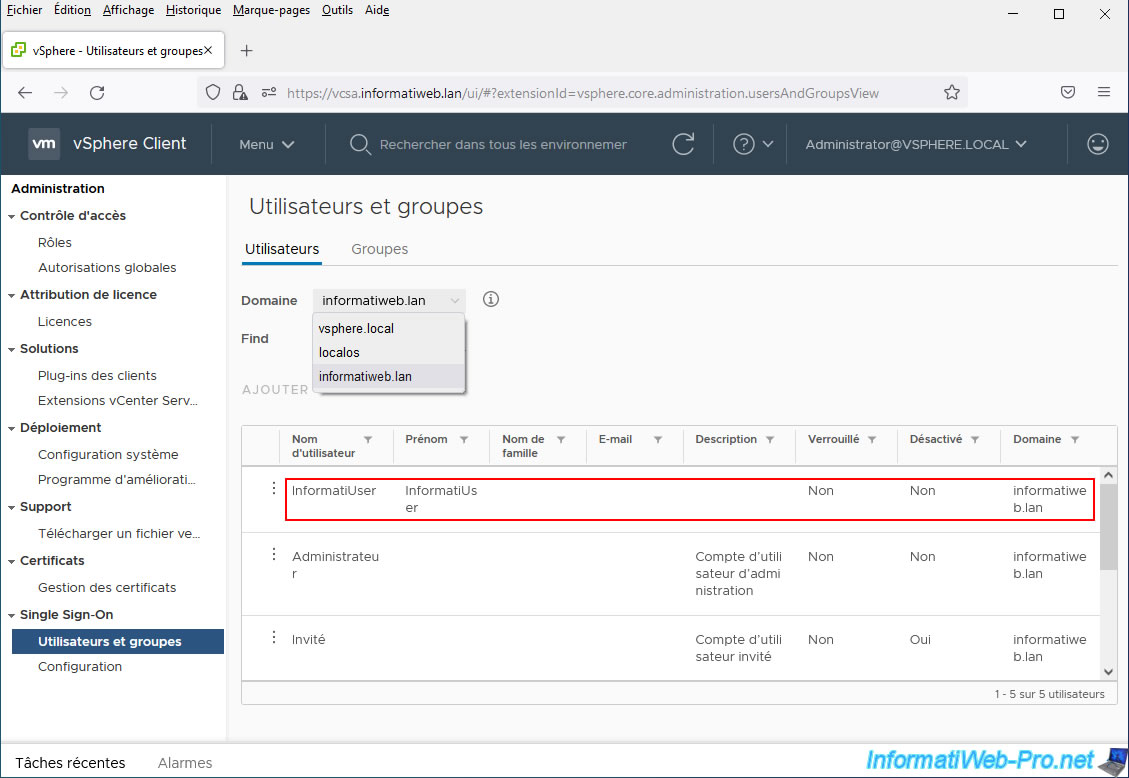

Allez dans : Single Sign-On -> Utilisateurs et groupes.

Par défaut, la liste des utilisateurs locaux de vCenter Server apparait.

Comme vous pouvez le voir, ceux-ci font partie du domaine "localos".

Par contre, si vous sélectionnez votre domaine Active Directory dans cette liste "Domaine", vous verrez vos utilisateurs Active Directory apparaitre.

Dans notre cas, nous voyons notamment notre nouvel utilisateur Active Directory "InformatiUser".

4. Ajouter un utilisateur Active Directory dans un groupe vCenter

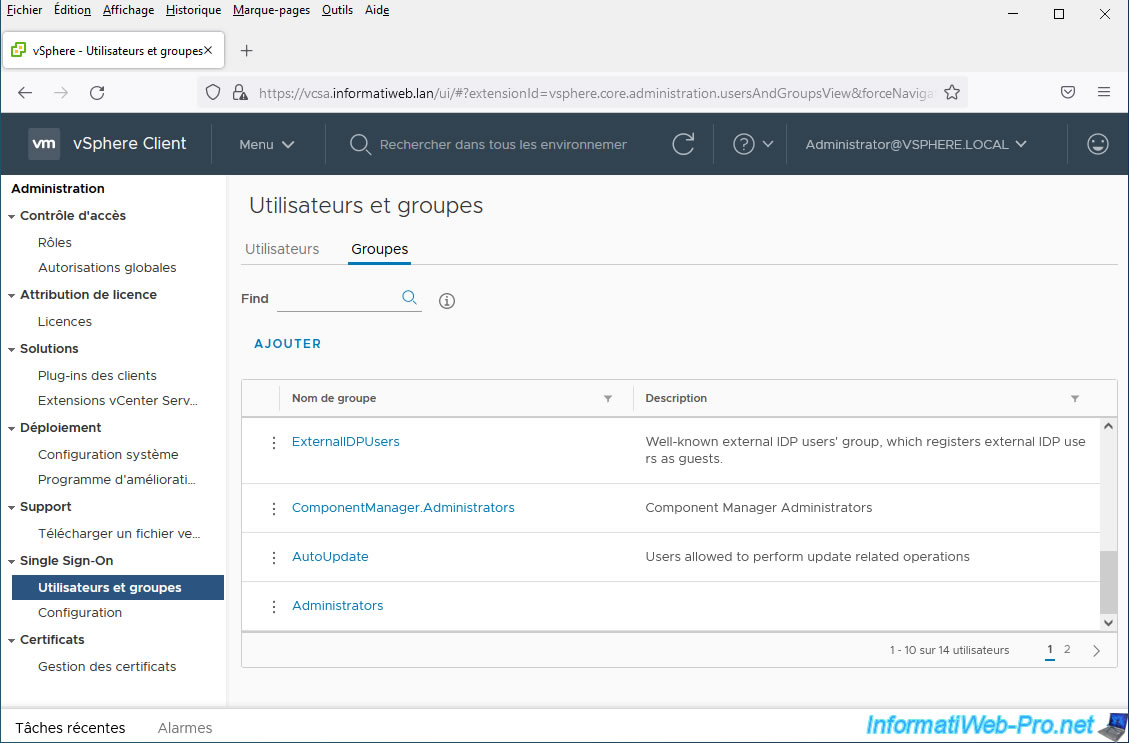

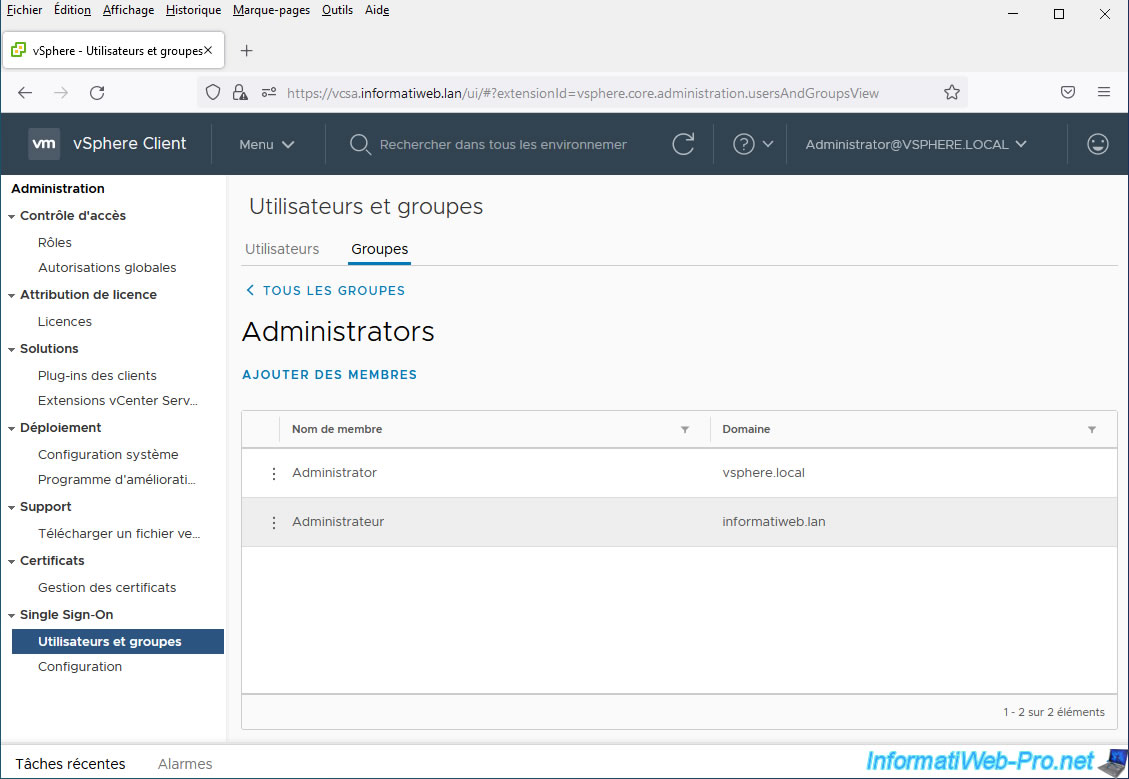

Par défaut, vCenter Server propose plusieurs groupes.

Pour voir la liste de ces groupes, allez dans "Single Sign-On -> Utilisateurs et groupes -> Groupes".

Dans cette liste, vous trouverez notamment le groupe "Administrators" à qui tous les droits sont accordés.

C'est dans ce groupe que se trouve le compte "administrator@vsphere.local" avec lequel vous êtes probablement connecté en ce moment.

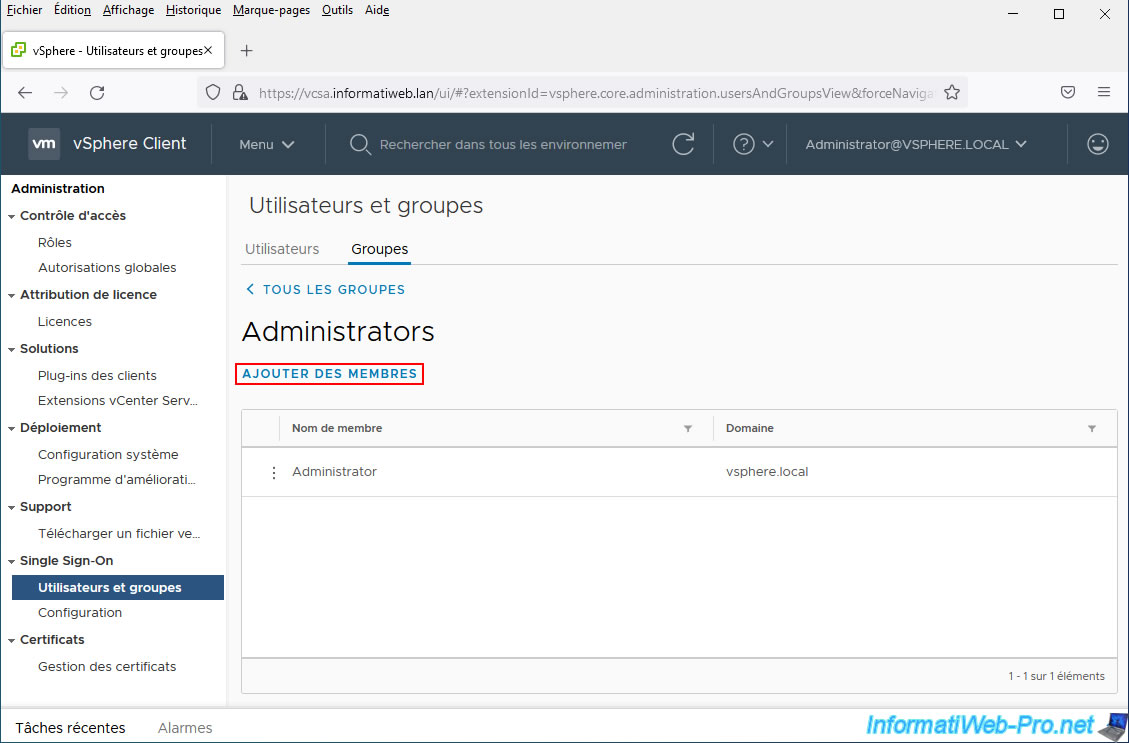

Cliquez sur le nom de ce groupe "Administrators".

Ensuite, cliquez sur : Ajouter des membres.

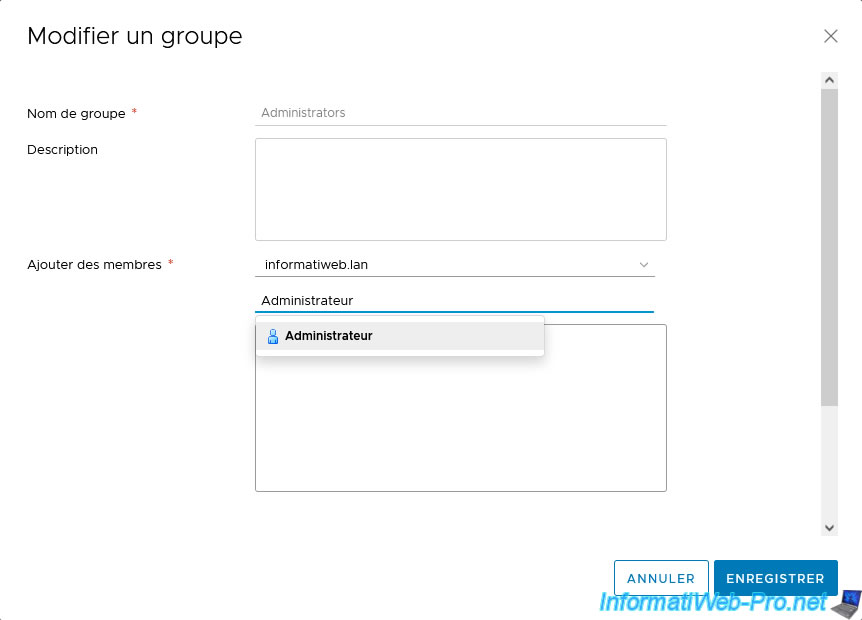

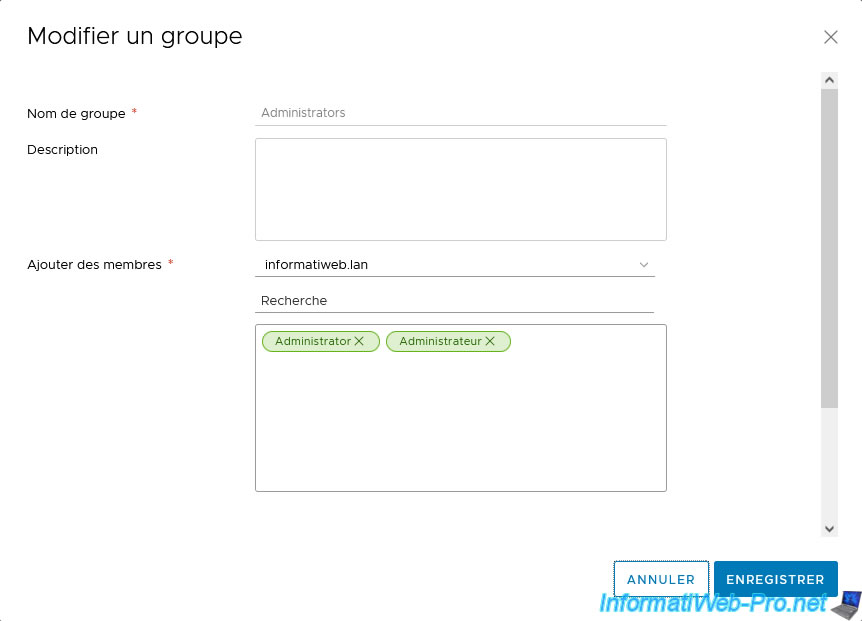

Dans le cadre "Modifier un groupe" qui s'affiche, sélectionnez votre domaine Active Directory à la ligne "Ajouter des membres" et tapez le nom d'un utilisateur que vous voulez y ajouter.

Dans notre cas, le compte d'utilisateur "Administrateur" de notre domaine.

L'utilisateur souhaité apparait en vert.

Cliquez sur Enregistrer.

L'utilisateur souhaité apparait dans la liste des membres de ce groupe "Administrators".

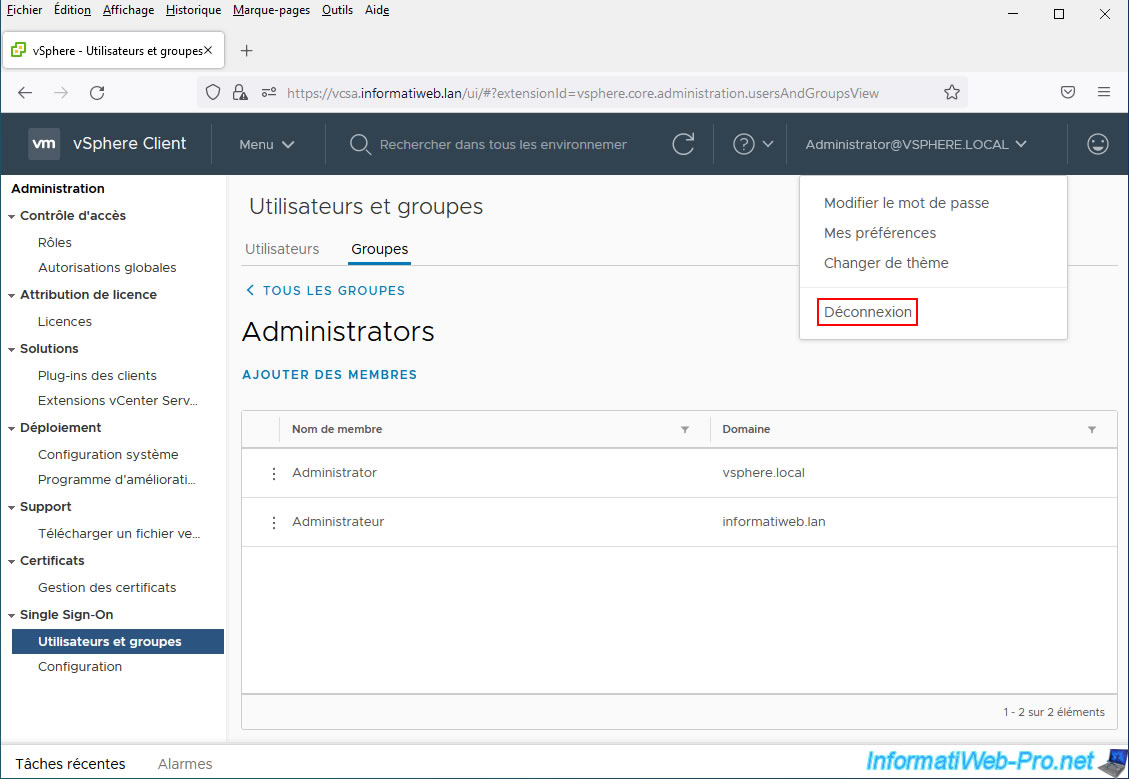

Déconnectez-vous du vSphere Client pour tester la connexion avec un compte de votre domaine Active Directory.

5. Se connecter à vCenter Server avec un utilisateur de votre domaine Active Directory

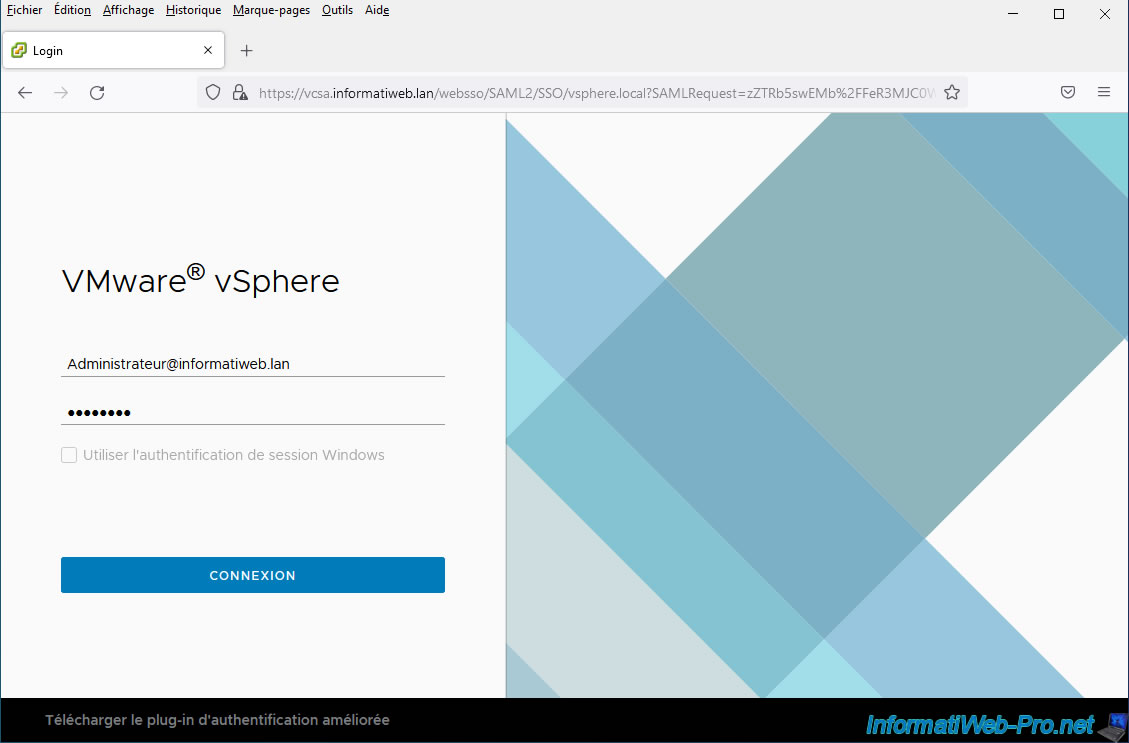

Sur la page de connexion "VMware vSphere" qui apparait, connectez-vous avec le compte d'utilisateur Active Directory que vous venez d'ajouter dans le groupe "Administrators".

Dans notre cas, l'utilisateur "Administrateur@informatiweb.lan".

Notez qu'étant donné que nous avions défini notre source d'identité "informatiweb.lan" comme par défaut, nous pourrions aussi indiquer simplement "Administrateur" pour se connecter avec le même compte Active Directory.

Comme prévu, nous sommes bien connectés au vSphere Client avec notre compte d'utilisateur "Administrateur" de notre domaine "informatiweb.lan".

Partager ce tutoriel

A voir également

-

VMware 6/3/2024

VMware vSphere 6.7 - Activer le protocole SSH sous VCSA

-

VMware 11/4/2024

VMware vSphere 6.7 - Activer le thème sombre du vSphere Client

-

VMware 5/7/2024

VMware vSphere 6.7 - Ajouter des ressources (vCPU/RAM) à chaud aux VMs

-

VMware 22/5/2024

VMware vSphere 6.7 - Changer la console par défaut

Vous devez être connecté pour pouvoir poster un commentaire