- Windows Server

- 05 janvier 2024 à 13:04

-

- 1/4

Par défaut, lorsque votre autorité délivre des certificats à vos serveurs, ordinateurs et utilisateurs, la clé privée associée au certificat délivré n'est stockée que dans le magasin local de ce serveur, ordinateur ou utilisateur.

Le problème, c'est que le jour où le serveur ou l'ordinateur possédant ce certificat tombe en panne, vous ne pourrez plus accéder à la clé privée associée.

Pour éviter ce problème, vous pouvez activer l'archivage des clés privées sur votre autorité de certification.

Ensuite, un ou plusieurs agents de récupération que vous désignerez au préalable pourront récupérer les clés privées archivées sur votre autorité de certification pour récupérer le certificat souhaité au format ".pfx" (clé publique + clé privée). Ce qui vous permettra ensuite de restaurer le certificat et la clé privée associées originaux sur le serveur, ordinateur ou magasin de certificats utilisateur concerné.

Attention : l'activation de l'archivage des certificats n'est pas rétroactive. De plus, l'archivage des certificats doit être activé sur votre autorité de certification, ainsi que dans le modèle de certificat souhaité pour que les certificats souhaités soient archivés.

- Archivage des clés privées

- Restauration via un agent de récupération

- Créer un nouvel utilisateur dans l'Active Directory

- Autoriser l'agent de récupération à accéder à votre autorité de certification

- Créer un nouveau modèle de certificat : Agent de récupération de clé

- Demander un certificat d'agent de récupération

- Demander un certificat d'agent de récupération depuis une console mmc

- Valider la demande de certificat en tant qu'agent de récupération sur votre autorité de certification

- Exporter le certificat d'agent de récupération délivré manuellement

- Importer le certificat d'agent de récupération dans le magasin de certificat de l'utilisateur

- Activer l'archivage des certificats sur votre autorité de certification

- Activer l'archivage des certificats sur le modèle de certificat souhaité

- Demander un nouveau certificat (qui sera automatiquement archivé)

- Perte du certificat

- Restaurer un certificat perdu

1. Archivage des clés privées

Pour éviter de perdre la clé privée associée à un certificat délivré à un serveur, un ordinateur ou un utilisateur, vous pouvez activer l'archivage des certificats.

L'avantage étant que les certificats sont archivés complètement (y compris la clé privée associée à chacun d'entre eux).

Lorsque l'archivage des certificats est activé :

- les certificats sont automatiquement archivés (y compris leur clé publique)

- les clés privées associées à ceux-ci sont également archivées

- l'archivage est automatique lors de l'émission des certificats

2. Restauration via un agent de récupération

Etant donné que la clé privée doit rester secrète (pour des raisons de sécurité), par défaut, seul le destinataire (serveur, ordinateur ou utilisateur) possède la clé privée associée à son certificat personnel.

Pour des raisons de sécurité, vous devrez donc désigner 1 ou idéalement au moins 2 utilisateurs comme agents de récupération de clés.

Les utilisateurs désignés comme agents de récupération de clés pourront récupérer les certificats et les clés privées associées pour les certificats qui ont été archivés après l'activation de l'archivage de la clé privée et qui ont été référencés comme agent de récupération dans les propriétés de votre autorité de certification.

Note : l'agent de récupération défini sur une autorité de certification n'a rien avoir avec l'agent de récupération EFS qui concerne la récupération de données chiffrées via le système de fichiers EFS.

Important :

- les certificats d'agent de récupération de clé ne sont pas archivés.

Ils doivent donc être sauvegardés manuellement. - il est recommandé d'avoir plusieurs agents de récupération pour être sûr que vous pourrez récupérer les certificats perdus localement, même si un de vos agents de récupération part en vacances, qu'il ne fait plus partie de votre entreprise ou qu'il ne soit plus de ce monde.

- l'archivage n'est effectué que si l'archivage est activé dans les propriétés du modèle de certificat concerné.

Bien entendu, cela n'est pas rétroactif. Autrement dit, si vous activez l'archivage aujourd'hui sur un modèle de certificat spécifique, les précédents certificats émis grâce à ce modèle de certificats ne seront pas archivés automatiquement. - vous pouvez désigner n'importe quel utilisateur de confiance comme agent de récupération. Celui-ci n'a pas besoin des droits administrateur.

Par contre, il aura besoin des autorisations nécessaires sur votre autorité de certification (comme vous le verrez dans ce tutoriel), ainsi que d'un certificat d'agent de récupération.

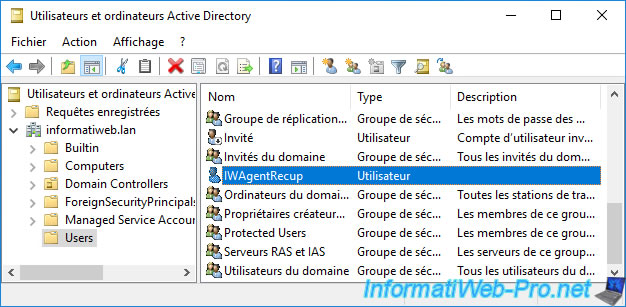

3. Créer un nouvel utilisateur dans l'Active Directory

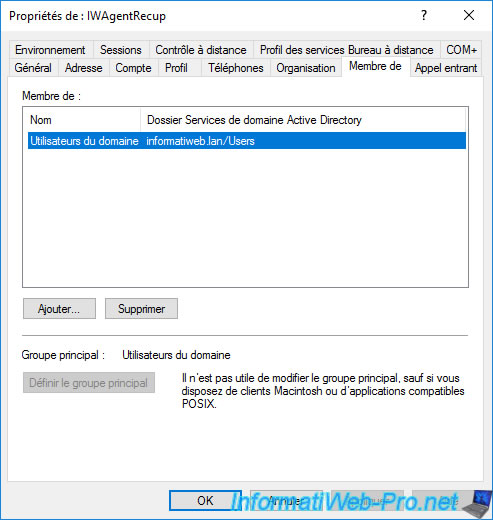

Pour ce tutoriel, nous avons créé un nouvel utilisateur "IWAgentRecup" qui est un simple utilisateur.

Comme vous pouvez le voir, cet utilisateur "IWAgentRecup" est un simple utilisateur qui est membre du groupe "Utilisateurs du domaine" (ce qui est le cas par défaut).

4. Autoriser l'agent de récupération à accéder à votre autorité de certification

Pour que votre futur agent de récupération puisse accéder aux empreintes numériques des certificats délivrés et aux clés privées associées, il faut que vous lui accordiez les autorisations nécessaires sur votre autorité de certification.

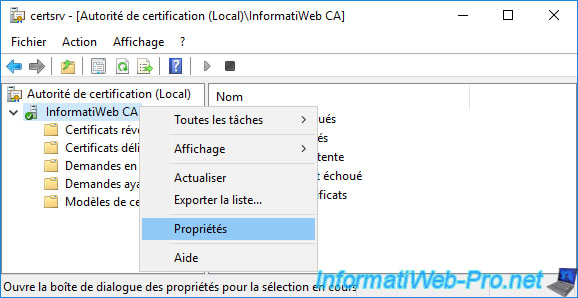

Pour cela, connectez-vous sur votre serveur agissant en tant qu'autorité de certification en tant qu'administrateur de domaine (par exemple) et ouvrez la console "Autorité de certification".

Ensuite, faites un clic droit "Propriétés" sur le nom de votre autorité de certification.

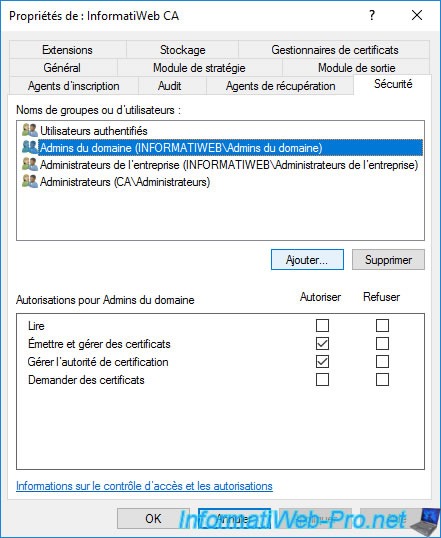

Comme vous pouvez le voir, par défaut, les administrateurs locaux (Administrateurs) et les administrateurs du domaine Active Directory (Admins du domaine) ont le droit d'émettre et de gérer des certificats, ainsi que de gérer l'autorité de certification.

Si vous avez créé des utilisateurs spécifiques (comme c'est le cas dans ce tutoriel), vous devez les ajouter ici en cliquant sur : Ajouter.

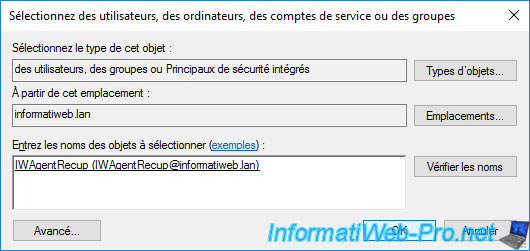

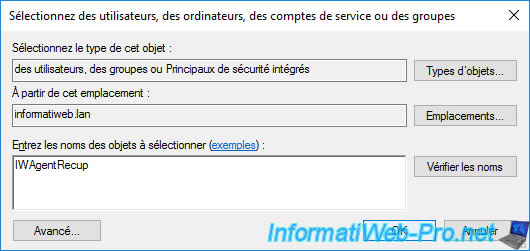

Indiquez le nom de l'agent de récupération que vous souhaitez autoriser à accéder à votre autorité de certification et cliquez sur OK.

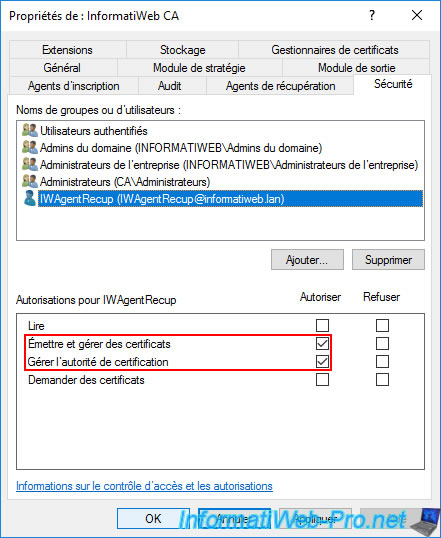

Une fois l'agent de récupération ajouté, accordez-lui les autorisations :

- Emettre et gérer des certificats : permet à votre agent de récupération d'accéder à la clé privée d'un certificat (si celle-ci a été archivée) pour pouvoir récupérer le certificat et la clé privée et les stocker dans un fichier ".pfx".

Sans cette autorisation, la commande "certutil -GetKey ..." renverra l'erreur "0x80094004 ... CERTSRV_E_PROPERTY_EMPTY". - Gérer l'autorité de certification : permet d'accéder à la console "Autorité de certification" pour voir notamment la liste des certificats délivrés et pouvoir accéder à l'empreinte numérique de ceux-ci pour pouvoir récupérer un des certificats archivés.

5. Créer un nouveau modèle de certificat : Agent de récupération de clé

Pour que le nouvel utilisateur créé puisse récupérer les clés privées associées à des certificats archivés, il faut d'abord que celui-ci possède un certificat d'agent de récupération de clé.

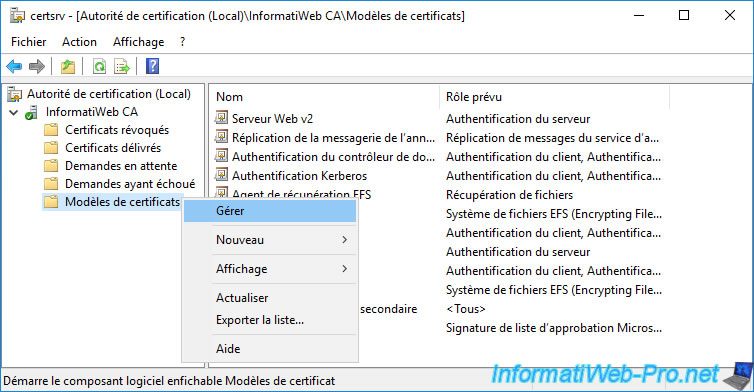

Pour cela, faites un clic droit "Gérer" sur le dossier "Modèles de certificats".

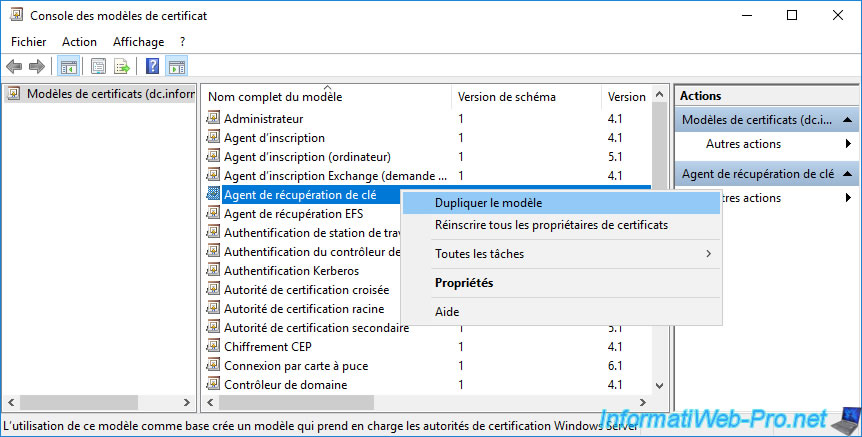

Faites un clic droit "Dupliquer le modèle" sur le modèle de certificat "Agent de récupération de clé".

Attention : ne vous trompez pas avec l'autre modèle de certificat nommé "Agent de récupération EFS" qui n'a rien avoir et qui concerne la récupération de fichiers chiffrés via le système de fichiers EFS.

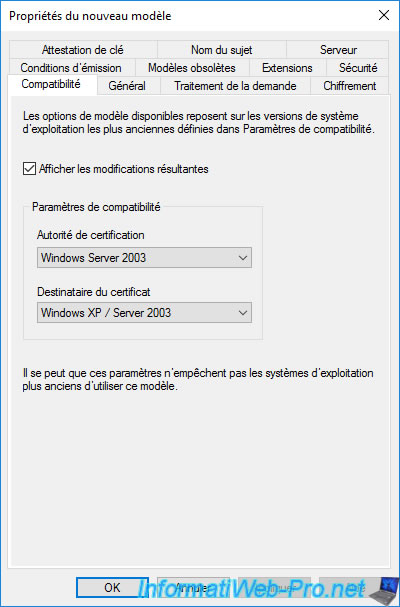

Par défaut, ce modèle de certificat est compatible depuis Windows Server 2003.

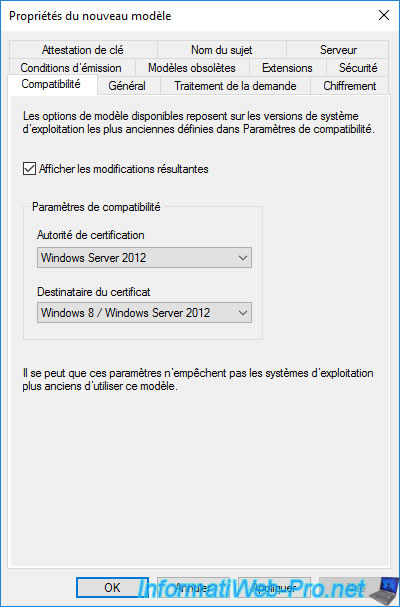

Sélectionnez "Windows Server 2012" pour ces 2 paramètres de compatibilité.

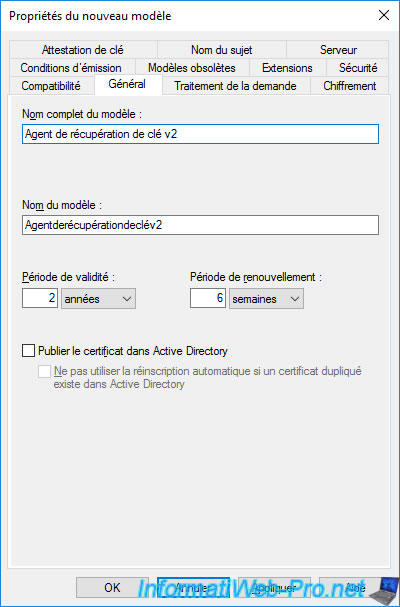

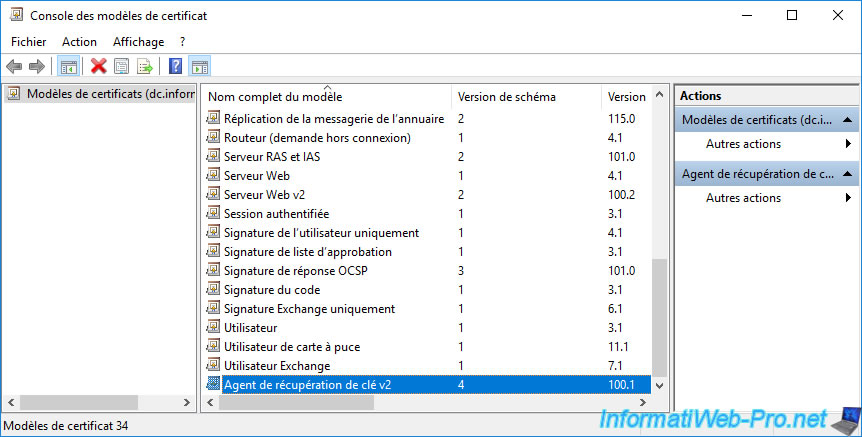

Dans l'onglet "Général", indiquez "Agent de récupération de clé v2" (par exemple) comme nom complet du modèle.

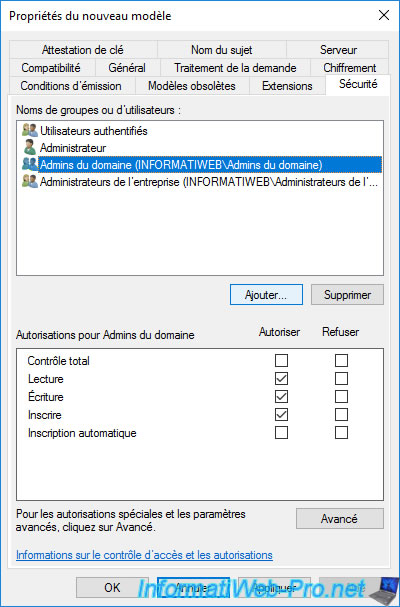

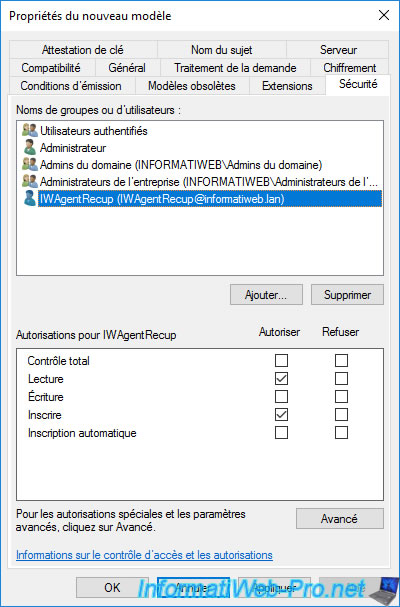

Dans l'onglet "Sécurité", par défaut, vous verrez que les admins du domaine peuvent inscrire un certificat d'agent de récupération (et donc en devenir un).

Si vous avez créé un nouvel utilisateur que vous souhaitez utiliser en tant qu'agent de récupération, vous devrez l'ajouter dans la liste en cliquant sur : Ajouter.

Indiquez le nom de votre futur agent de récupération (dans notre cas : IWAgentRecup), puis cliquez sur OK.

Cet utilisateur apparait dans la liste.

Accordez-lui les droits "Lecture" et "Inscrire".

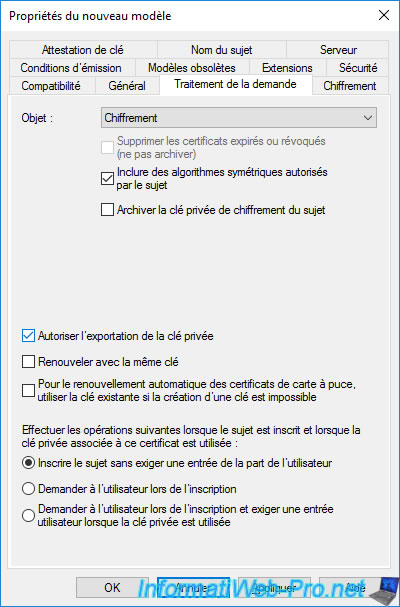

Dans l'onglet "Traitement de la demande", assurez-vous que la case "Autoriser l'exportation de la clé privée" est cochée pour que vos agents de récupération puissent exporter manuellement leurs propres certificats au format ".pfx" depuis leur magasin de certificats "Personnel".

En effet, les certificats d'agents de récupération ne sont pas archivés.

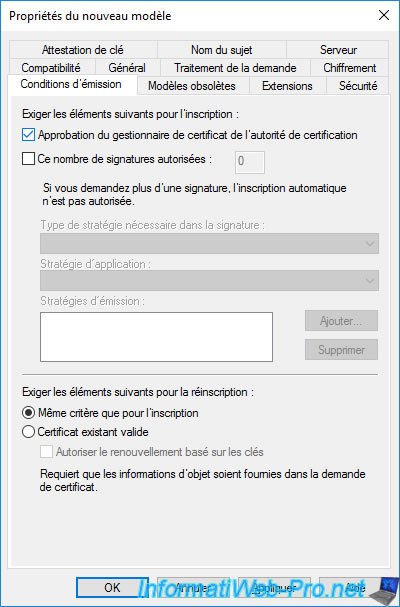

Dans l'onglet "Conditions d'émission", vous verrez que par défaut, la case "Approbation du gestionnaire de certificat de l'autorité de certification" est cochée.

Ce qui signifie que lorsque votre utilisateur demandera son certificat agent de récupération, l'administrateur devra valider manuellement la demande de certificat depuis la console "Autorité de certification".

Cliquez sur OK.

Le nouveau modèle de certificat "Agent de récupération de clé v2" a été créé.

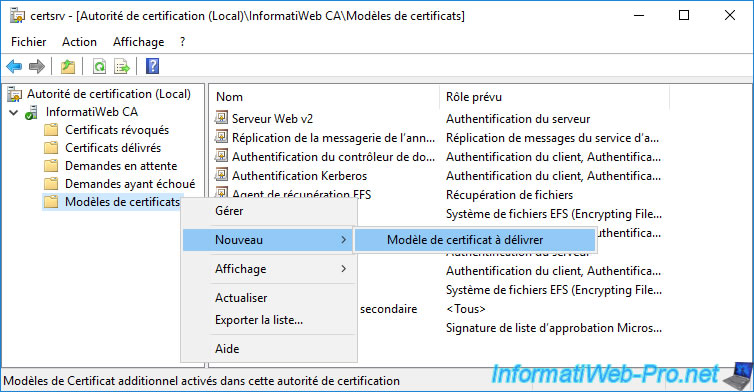

Comme d'habitude, une fois le nouveau modèle de certificat créé, faites un clic droit "Nouveau -> Modèle de certificat à délivrer" sur le dossier "Modèles de certificats".

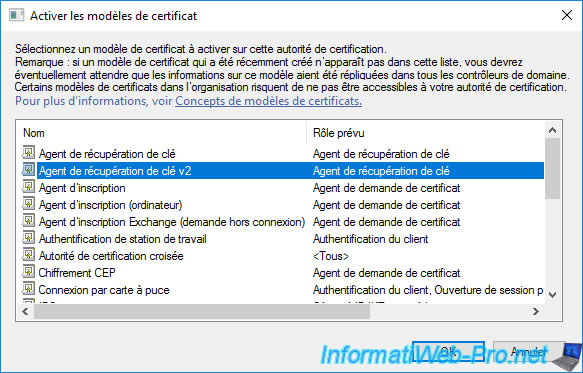

Sélectionnez le modèle de certificat "Agent de récupération de clé v2" que vous venez de créer et cliquez sur OK.

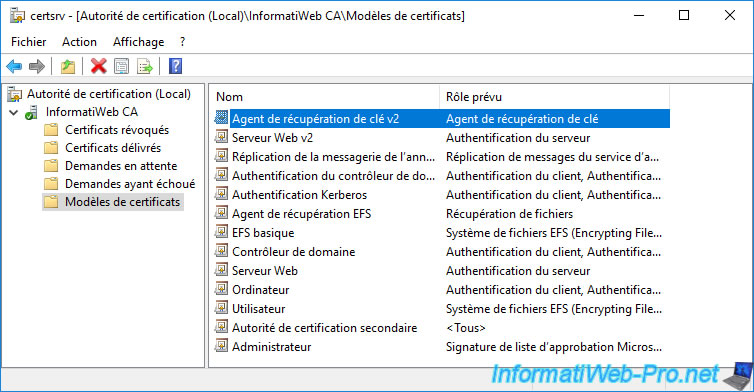

Le nouveau modèle de certificat à délivrer apparait.

Partager ce tutoriel

A voir également

-

Articles 8/9/2023

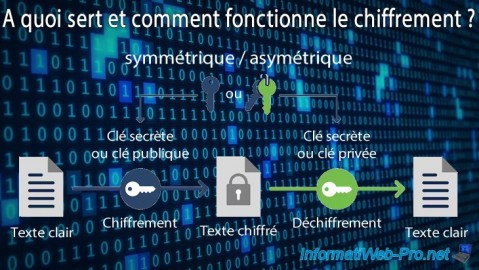

A quoi sert et comment fonctionne le chiffrement ?

-

Articles 26/1/2024

SafeNet Authentication Client (SAC) - Installation et présentation

-

Windows Server 19/1/2024

WS 2016 - AD CS - Acheter des cartes à puce et se connecter via celles-ci

-

Windows Server 13/10/2023

WS 2016 - AD CS - Activer et utiliser l'inscription automatique de certificats

Vous devez être connecté pour pouvoir poster un commentaire