Installer et configurer une autorité de certification (CA) racine et une CA secondaire sous Windows Server 2016

- Windows Server

- 08 décembre 2023 à 13:04

-

- 5/5

13. Certificat et listes de révocation de vos autorités de certification

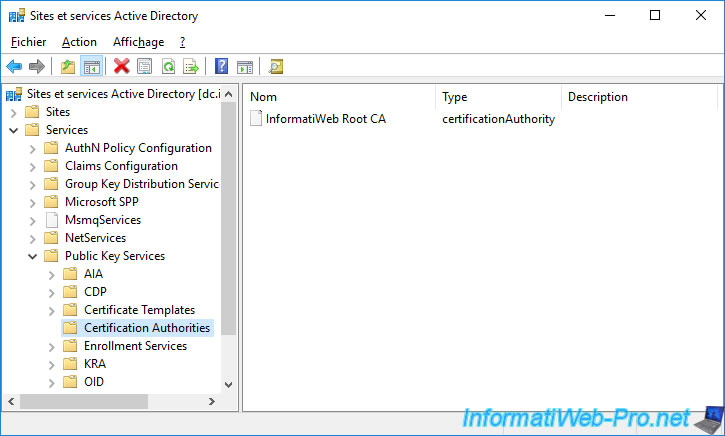

Etant donné que les informations (certificat d'autorité et listes de révocation) de vos autorités de certification sont publiées dans Active Directory, vos serveurs et ordinateurs clients ont pu récupérer automatiquement ces informations.

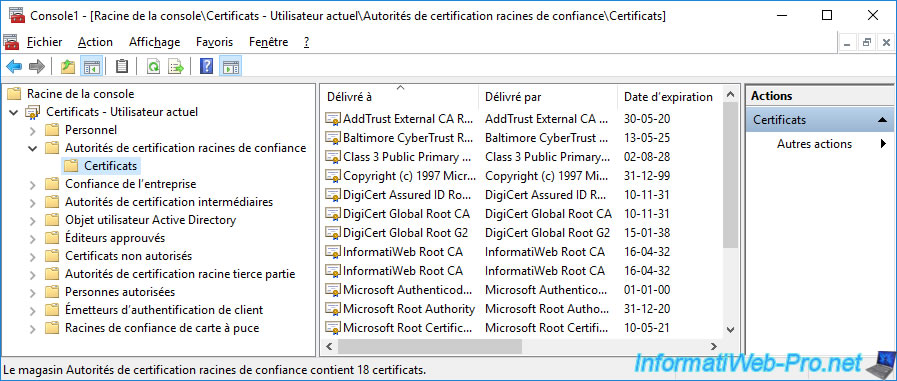

Pour le vérifier, ouvrez une console "mmc" sur un serveur ou un ordinateur lié à votre domaine Active Directory et ajoutez le composant "Certificats" (pour l'utilisateur actuel ou l'ordinateur local, en fonction de vos droits).

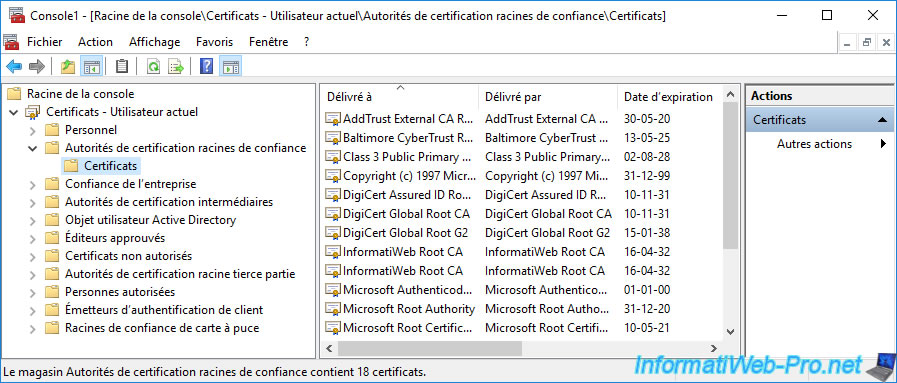

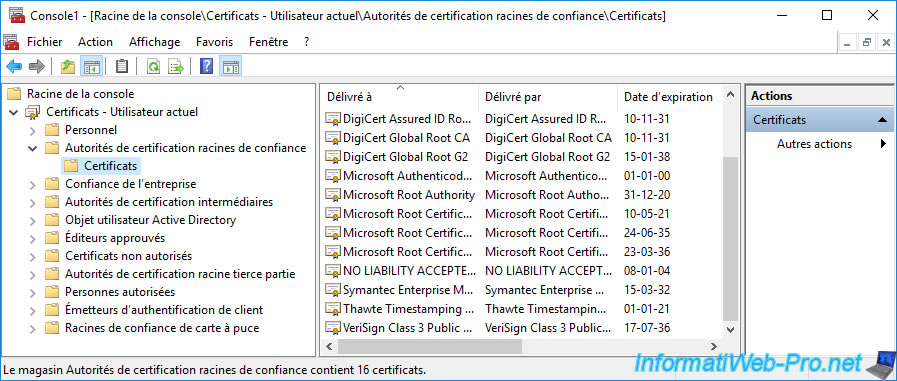

Dans le magasin de certificats "Autorités de certification racines de confiance", vous trouverez le certificat de votre autorité de certification racine autonome.

Dans notre cas : InformatiWeb Root CA.

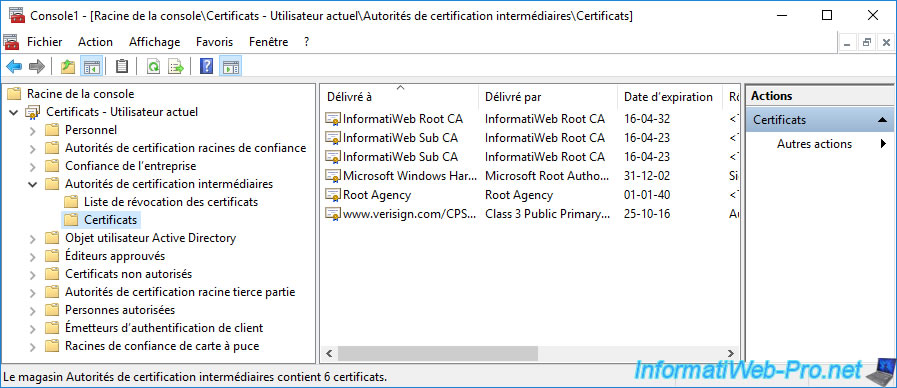

Dans le magasin de certificats "Autorités de certification intermédiaires -> Certificats", vous trouverez les certificats de toutes vos autorités de certification.

Dans notre cas :

- InformatiWeb Root CA : le certificat de notre autorité de certification racine autonome.

- InformatiWeb Sub CA : le certificat de notre autorité de certification secondaire d'entreprise.

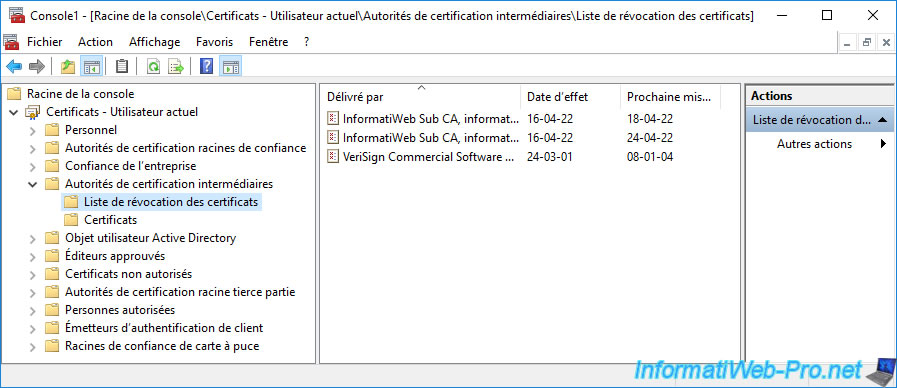

Dans le dossier "Listes de révocation des certificats" du magasin de certificats "Autorités de certification intermédiaires", vous trouverez les listes de révocation de votre autorité de certification secondaire.

Dans notre cas, il s'agit donc des listes de révocation de notre autorité de certification secondaire "InformatiWeb Sub CA".

14. Distribuer le certificat de votre autorité de certification via les stratégies de groupe (GPO)

Dans ce cas-ci, étant donné que le certificat de votre autorité de certification racine autonome et celui de votre autorité de certification secondaire d'entreprise se trouvent dans l'Active Directory, vos clients ont déjà récupéré automatiquement ceux-ci via l'Active Directory.

Néanmoins, si vous avez besoin d'importer le certificat d'une autorité de certification racine sur des serveurs ou ordinateurs membres d'un domaine Active Directory, sachez qu'il est possible de le faire très rapidement grâce aux stratégies de groupe (GPO).

Pour cela, exporter le certificat public de l'autorité de certification racine souhaitée depuis le dossier "Autorités de certification racines de confiance" de n'importe quel serveur ou ordinateur qui connait déjà votre autorité de certification.

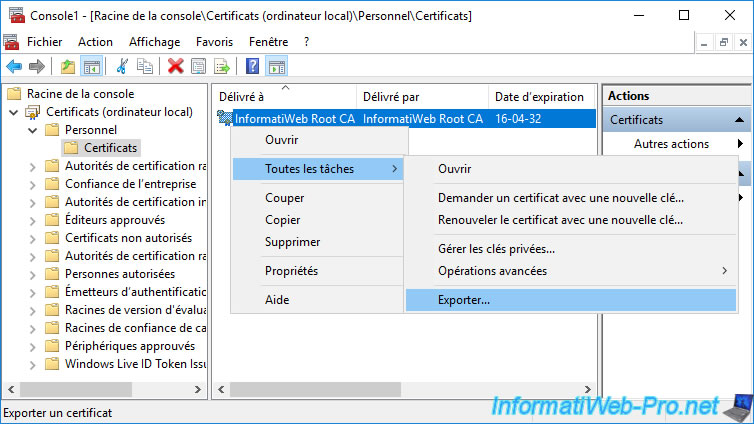

Vous pouvez aussi exporter ce même certificat depuis le magasin de certificats "Personnel" de votre autorité de certification racine.

Pour cela, faites un clic droit "Toutes les tâches -> Exporter" sur le certificat de votre autorité de certification racine.

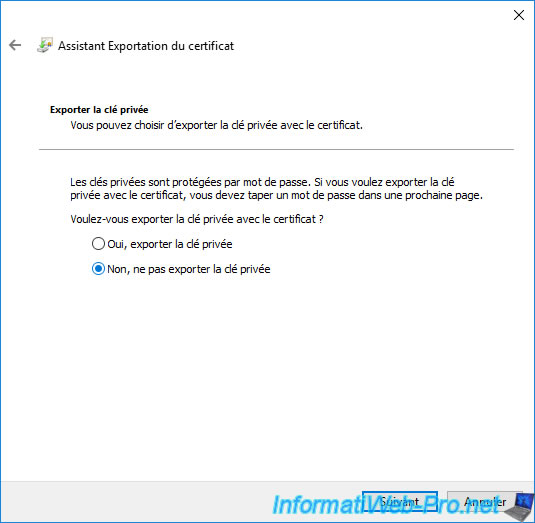

Important : sélectionnez "Non, ne pas exporter la clé privée" et cliquez sur Suivant.

En effet, la clé privée doit rester secrète et vos clients n'ont besoin que de la clé publique de votre autorité de certification pour pouvoir vérifier la validité des certificats que celle-ci émet.

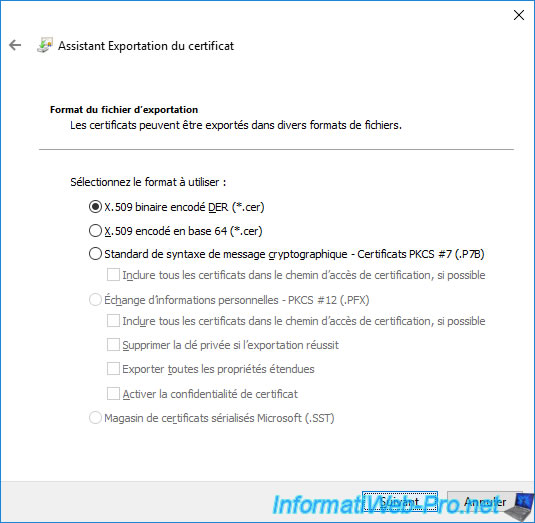

Sélectionnez le format "X.509 binaire encodé DER (*.cer)" et cliquez sur Suivant.

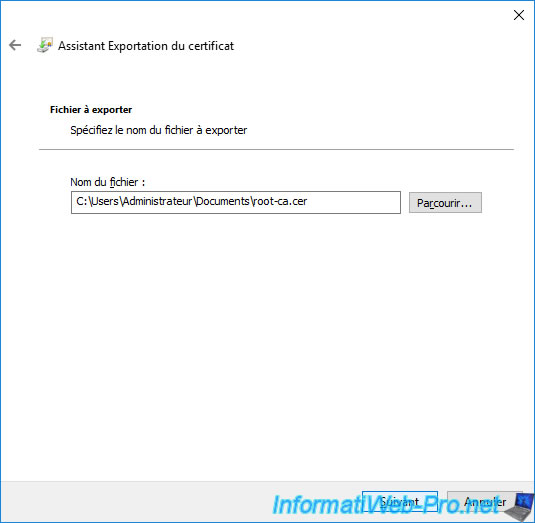

Cliquez sur "Parcourir" et sélectionnez où et sous quel nom vous souhaitez exporter le certificat public de votre autorité de certification.

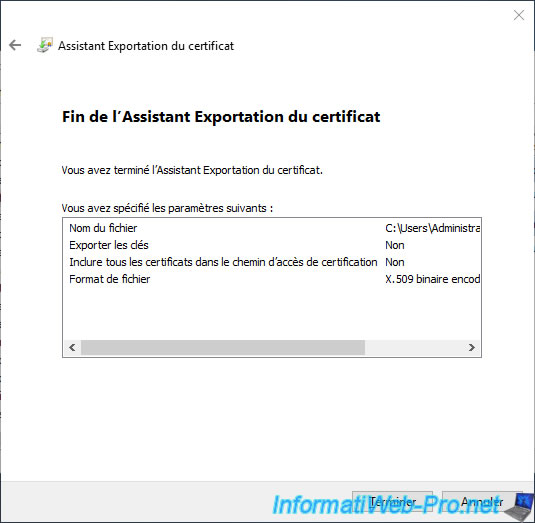

Comme indiqué ici, les clés (ou autrement dit : la clé privée) ne seront pas exportées.

Cliquez sur Terminer.

Le message "L'exportation a réussi" apparait.

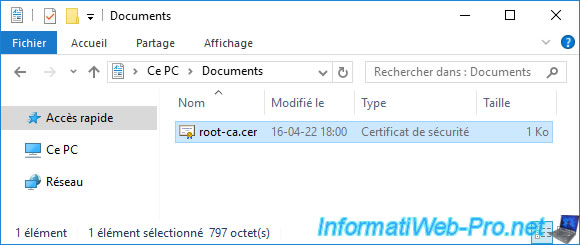

Le certificat de votre autorité de certification racine a été exporté.

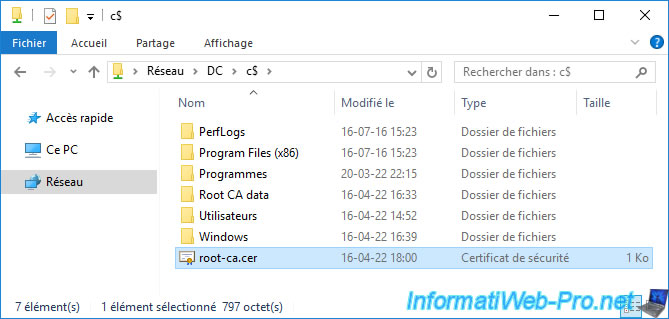

Transférez le certificat de votre autorité de certification racine sur votre contrôleur de domaine.

Par exemple : à la racine de la partition "C".

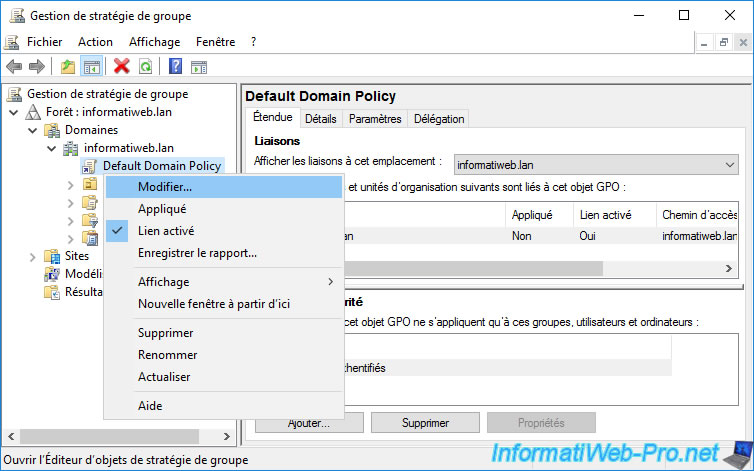

Sur votre contrôleur de domaine, ouvrez la console "Gestion de stratégie de groupe" et modifiez l'objet de stratégie de groupe "Default Domain Policy".

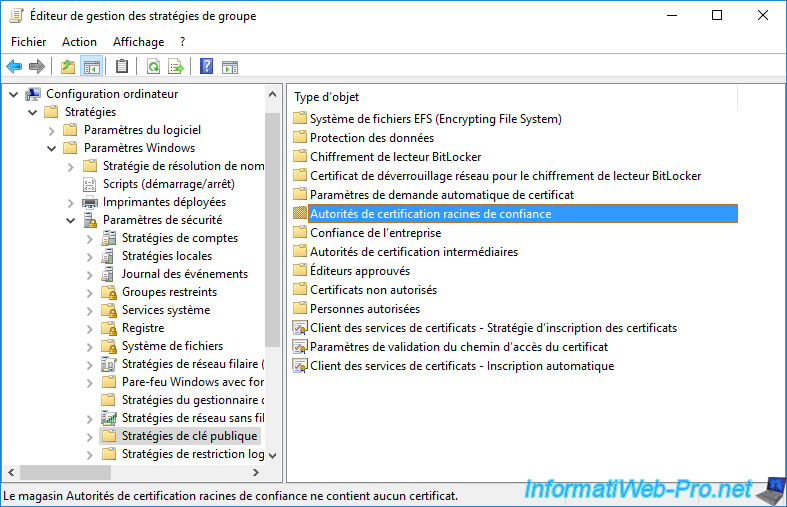

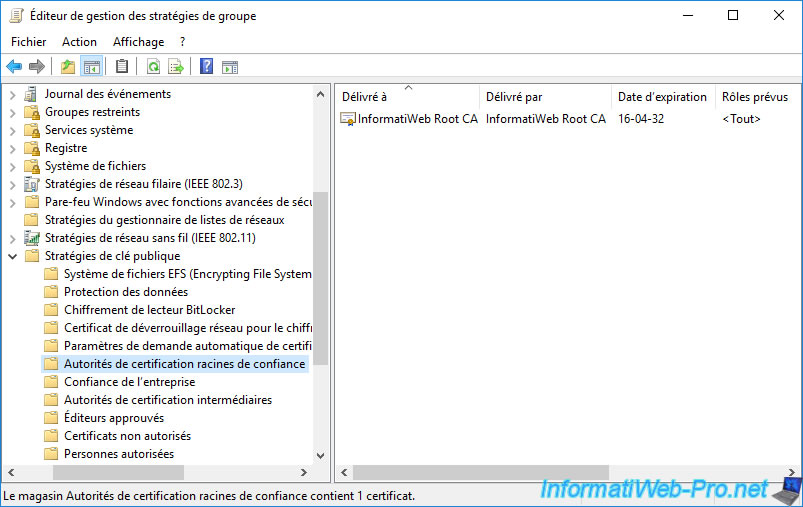

Dans l'éditeur de gestion des stratégies de groupe qui apparait, allez dans : Configuration ordinateur -> Stratégies -> Paramètres Windows -> Paramètres de sécurité -> Stratégies de clé publique -> Autorités de certification racines de confiance.

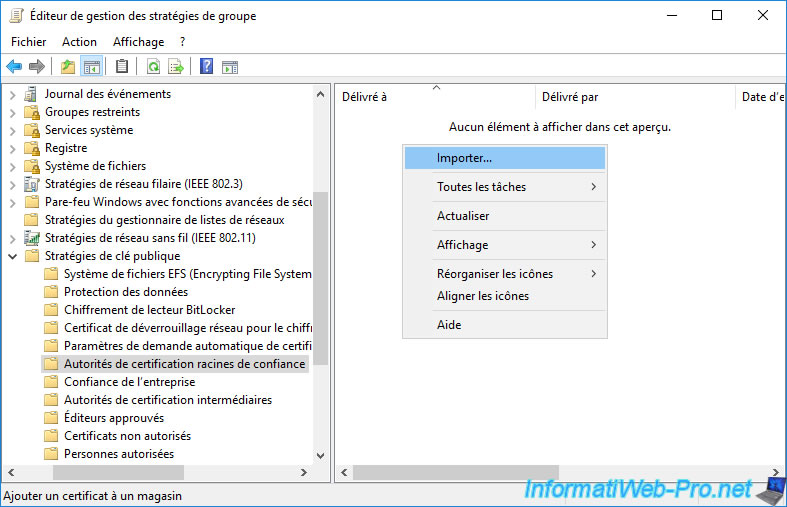

Dans la partie droite, faites un clic droit "Importer".

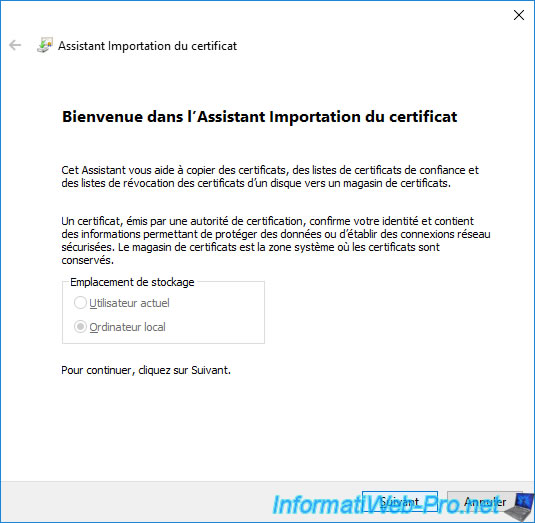

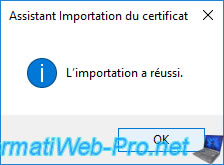

L'assistant "Importation du certificat" apparait.

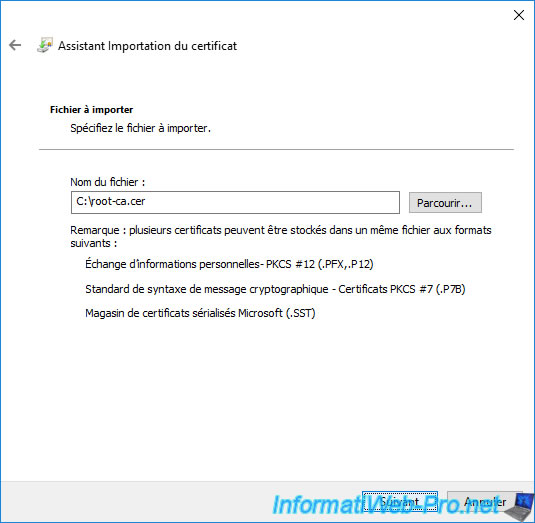

Cliquez sur "Parcourir" et sélectionnez le certificat de votre autorité de certification racine exporté précédemment au format ".cer".

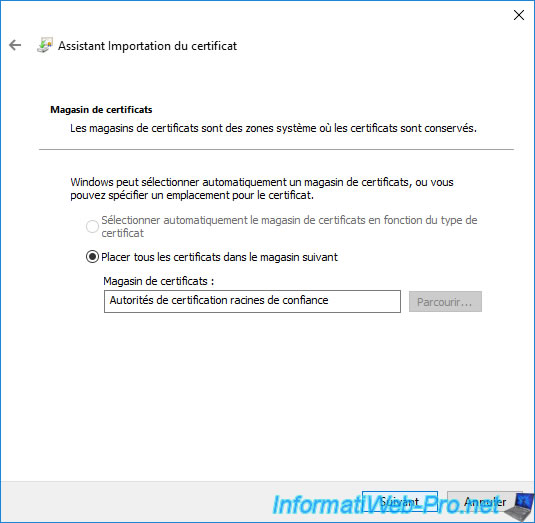

Le certificat sera automatiquement dans le magasin de certificats "Autorités de certification racines de confiance" (qui correspond au dossier choisi précédemment dans l'éditeur de gestion des GPOs).

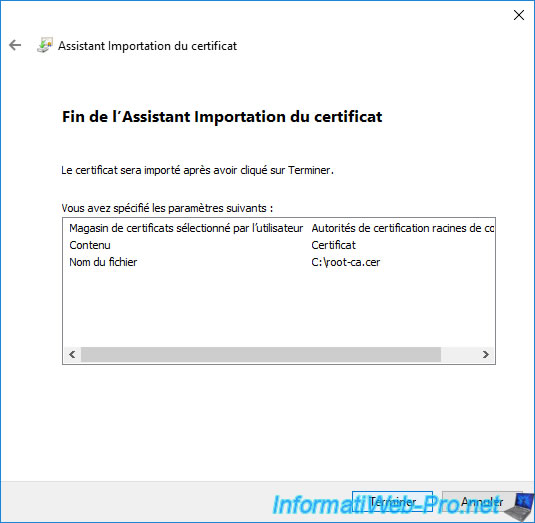

Un résumé s'affiche et vous indique que le certificat souhaité sera importé dans le magasin de certificats "Autorités de certification racines de confiance".

Le message "L'importation a réussi" apparait.

Le certificat importé apparait dans la liste.

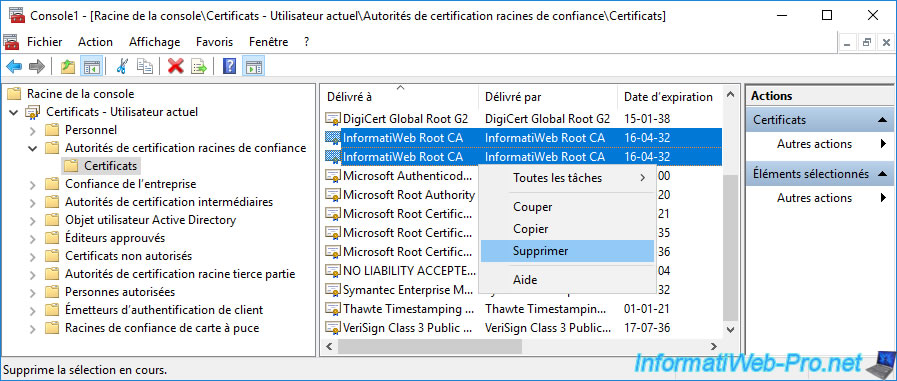

Pour tester le bon fonctionnement de cette stratégie de groupe, supprimez le ou les certificats de votre autorité de certification racine du magasin de certificats "Autorités de certification racines de confiance" d'un serveur ou ordinateur membre de votre domaine Active Directory.

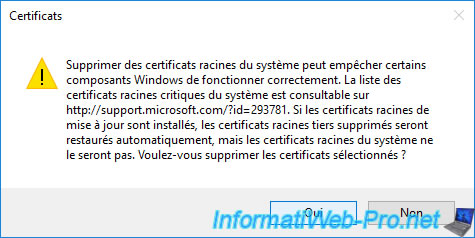

Confirmez la suppression de ce certificat racine.

Le certificat de votre autorité de certification racine ne fait plus partie des autorités de certification racines de confiance de votre serveur ou ordinateur.

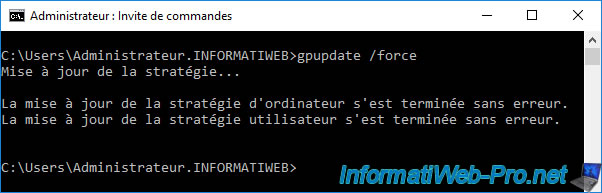

Pour que le certificat de votre autorité de certification racine fasse à nouveau partie des autorités de certification racines de confiance de votre serveur ou ordinateur, forcez la mise à jour de sa stratégie.

Batch

gpupdate /force

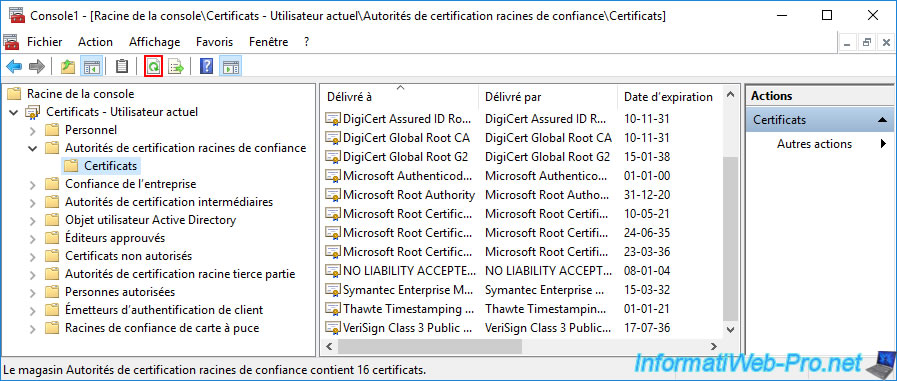

Cliquez sur l'icône "Rafraichir" de la console "mmc".

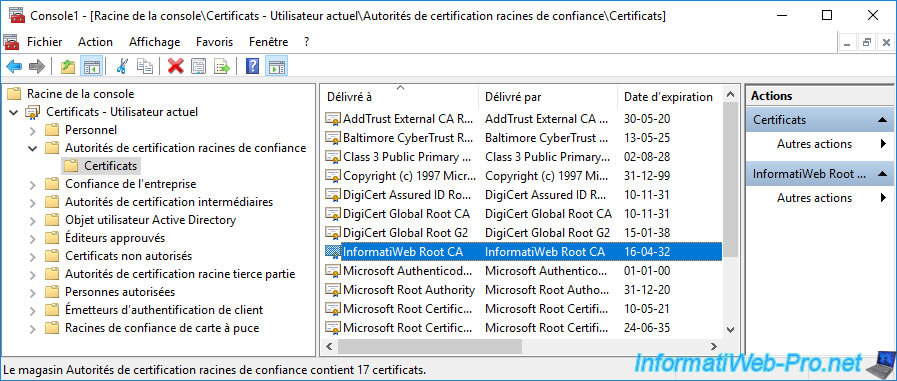

Comme prévu, le certificat de votre autorité de certification racine fait à nouveau partie des autorités de certification racines de confiance de votre serveur ou ordinateur.

Partager ce tutoriel

A voir également

-

Articles 8/9/2023

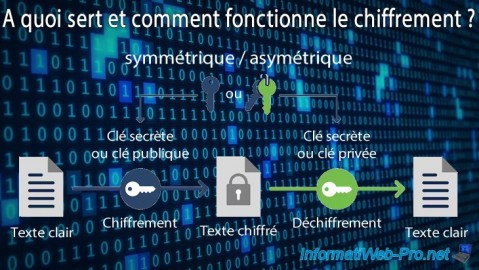

A quoi sert et comment fonctionne le chiffrement ?

-

Articles 26/1/2024

SafeNet Authentication Client (SAC) - Installation et présentation

-

Windows Server 19/1/2024

WS 2016 - AD CS - Acheter des cartes à puce et se connecter via celles-ci

-

Windows Server 13/10/2023

WS 2016 - AD CS - Activer et utiliser l'inscription automatique de certificats

Pas de commentaire