Sécuriser l'accès à VMware vCenter Server (VCSA) en HTTPS (dans une infrastructure multi-sites) sous VMware vSphere 6.7

- VMware

- 06 novembre 2024 à 15:42

-

- 4/4

12. Certificats SSL des hôtes VMware ESXi considérés comme non valides

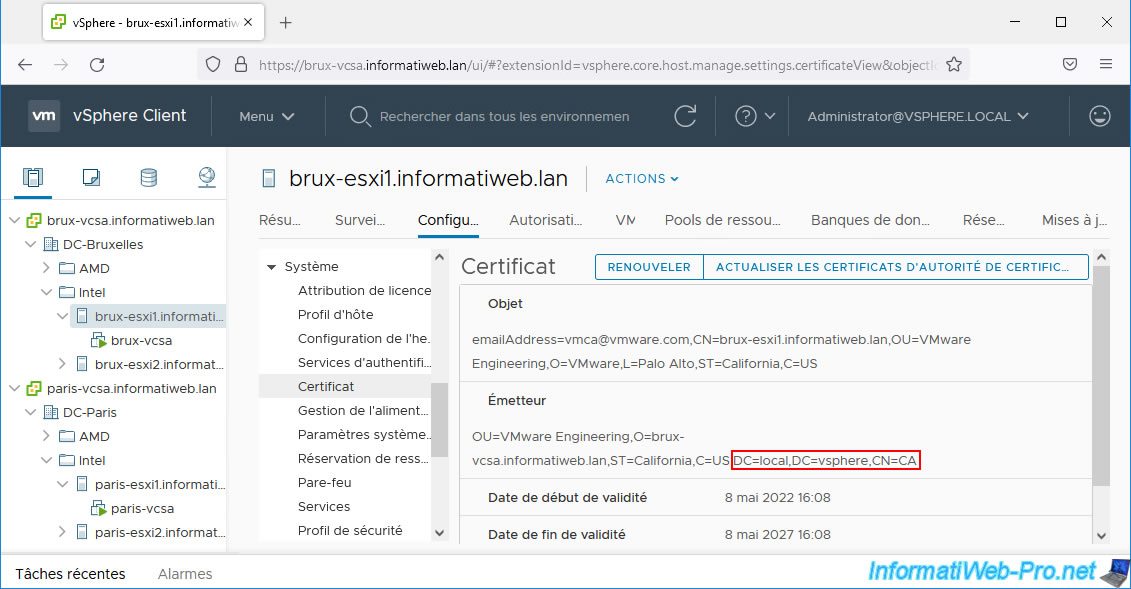

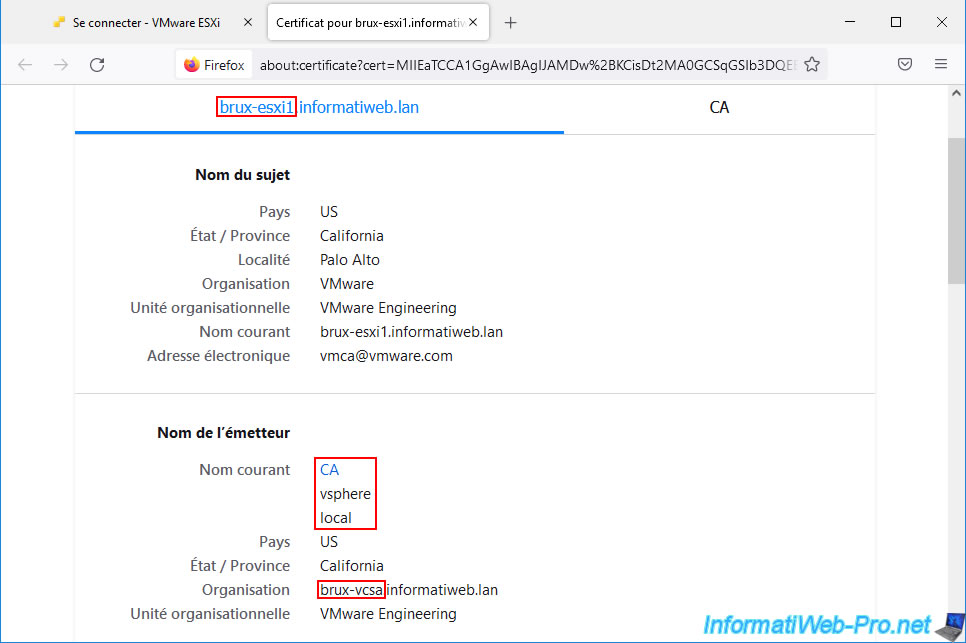

Si vous sélectionnez un de vos hôtes VMware ESXi et que vous allez dans "Configurer -> Système -> Certificat", vous verrez que son certificat émane d'une autorité de certification "CA" appartenant au domaine "vsphere.local" (le domaine SSO utilisé sur votre infrastructure VMware vCenter).

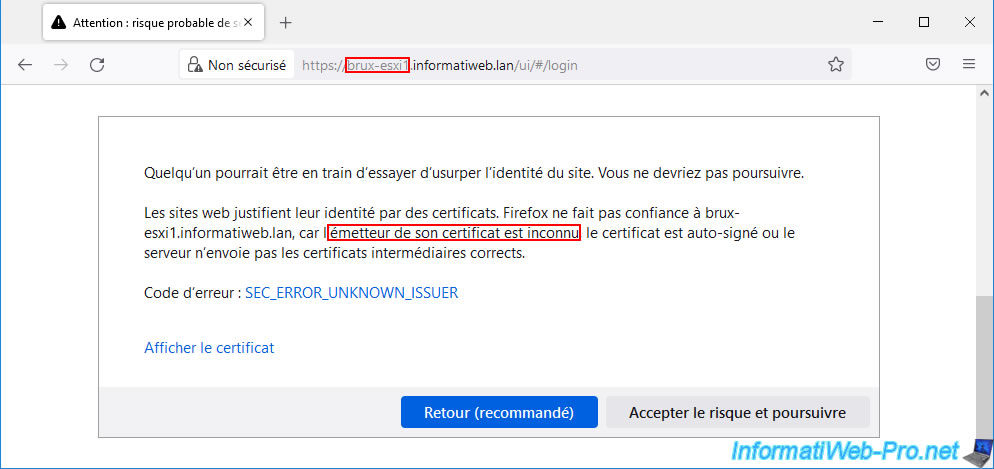

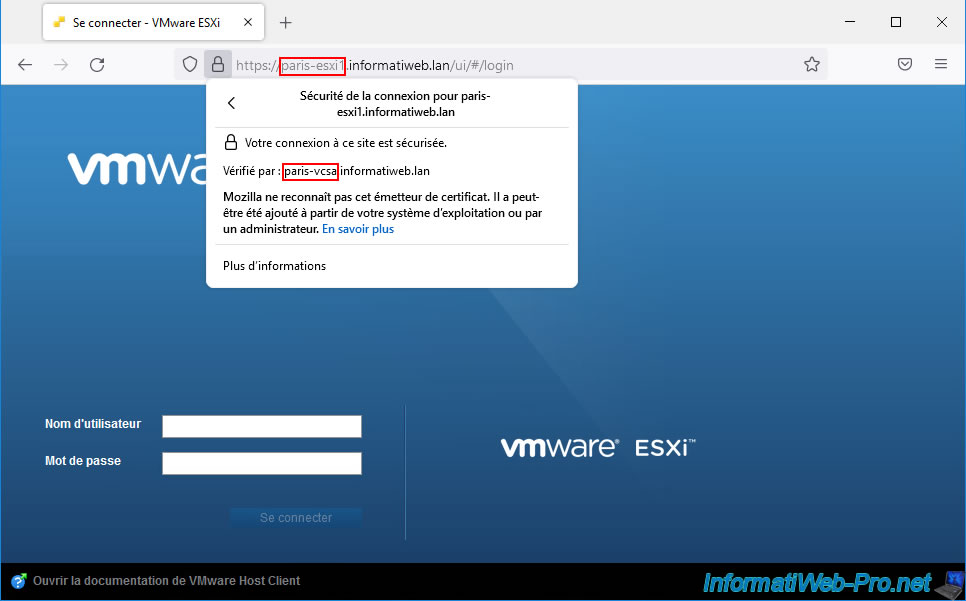

Si vous tentez d'accéder directement à un de vos hôtes VMware ESXi, vous remarquerez que votre navigateur web vous affiche un avertissement, car l'émetteur de son certificat est inconnu.

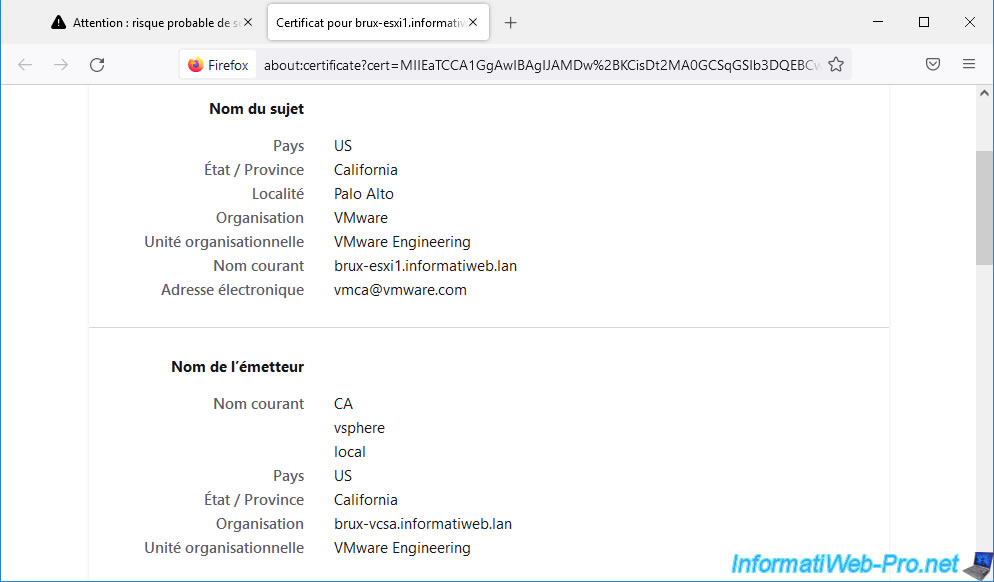

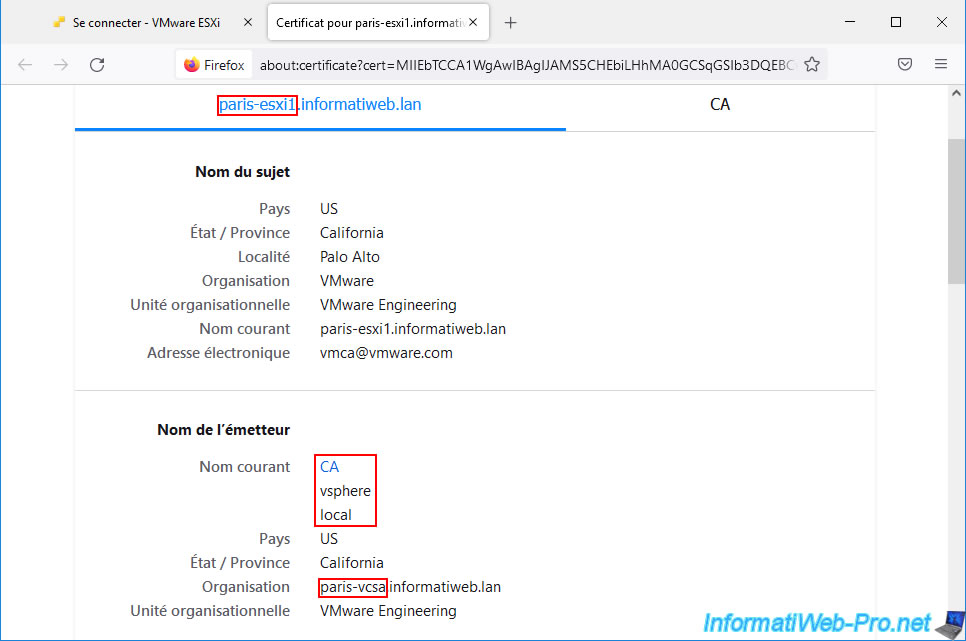

Si vous affichez le certificat utilisé, vous pouvez voir qu'il a bien été délivré à votre hôte VMware ESXi (dans notre cas : brux-esxi1.informatiweb.lan).

Si vous regardez l'adresse électronique indiquée dans le sujet, vous pouvez voir qu'elle fait référence à l'autorité de certification VMCA utilisée par VMware vCenter Server (VCSA).

Pour l'émetteur, vous pouvez voir qu'il s'agit de l'autorité de certification "CA" qui fait partie du domaine "vsphere.local" (autrement dit : le domaine SSO utilisé par VMware vCenter Server (VCSA) et que l'organisation correspond au domaine de votre serveur VMware vCenter Server (VCSA).

Pour votre navigateur web, le certificat utilisé n'émane donc pas d'une autorité de certification valide (qui en l'occurrence est l'autorité de certification VMCA utilisée en interne par votre serveur VMware vCenter Server (VCSA)) étant donné qu'il ne fait pas confiance par défaut à cette autorité de certification.

Par contre, étant donné que le certificat de cette autorité de certification VMCA fait partie des certificats approuvés par votre serveur VMware vCenter Server (VCSA), votre serveur VMware vCenter Server (VCSA) fait confiance à ce certificat lorsqu'il communique avec votre hôte VMware ESXi.

13. Faire confiance aux certificats SSL émis par l'autorité de certification VMCA

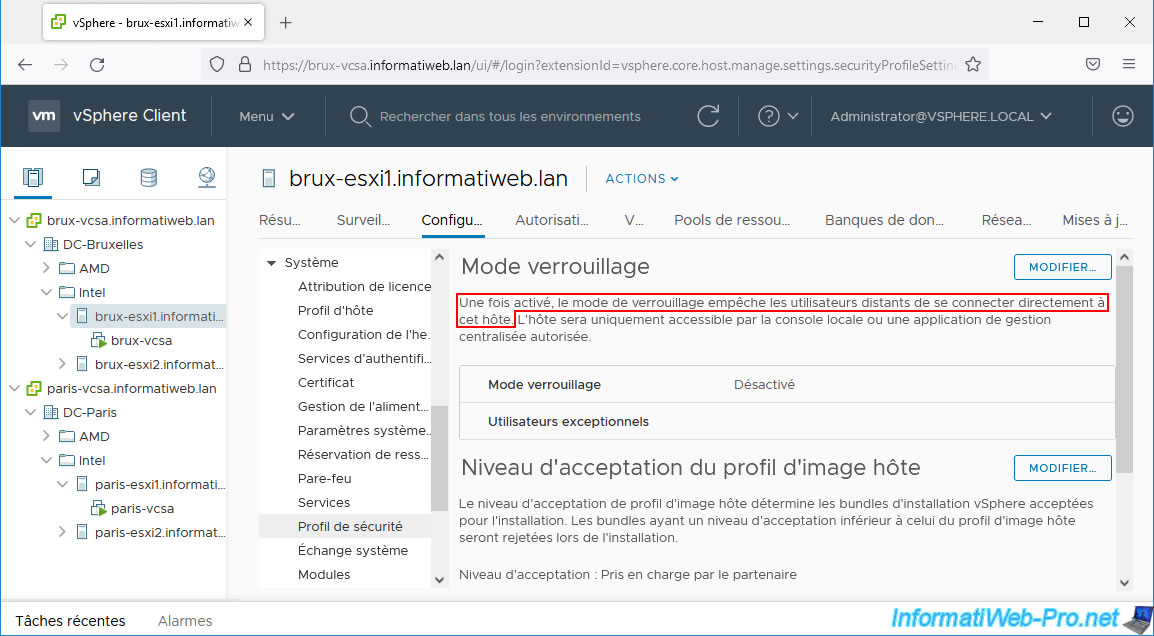

En entreprise, il est très rare que vous accédiez directement à un hôte VMware ESXi si celui-ci est lié à un serveur VMware vCenter Server (VCSA).

D'autant plus que l'accès direct à un hôte VMware ESXi peut très bien être bloqué grâce au mode de verrouillage disponible sur celui-ci.

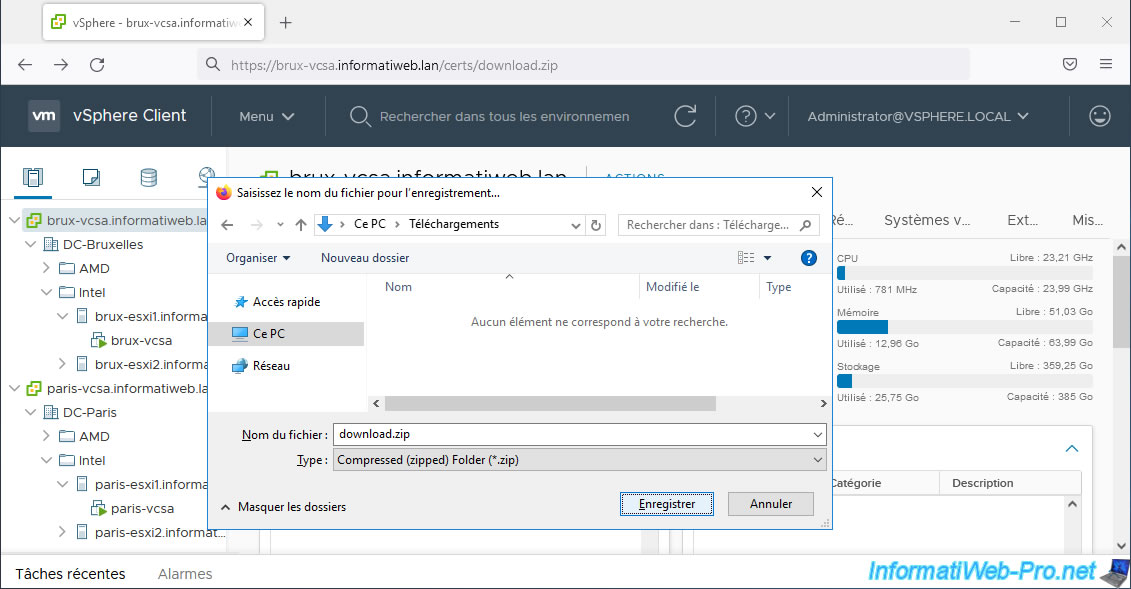

Néanmoins, si vous souhaitez pouvoir accéder directement à vos hôtes VMware ESXi en évitant cet avertissement de sécurité, vous pouvez télécharger le certificat de l'autorité de certification VMCA de votre serveur VMware vCenter Server (VCSA) en accédant à l'adresse "https://[nom de domaine de votre serveur vCenter]/certs/download.zip".

Ensuite, il suffira d'ajouter le certificat de VMCA dans les autorités de certification de confiance de votre ordinateur ou serveur, ainsi que dans le magasin de certificats de Mozilla Firefox (si vous utilisez ce navigateur web).

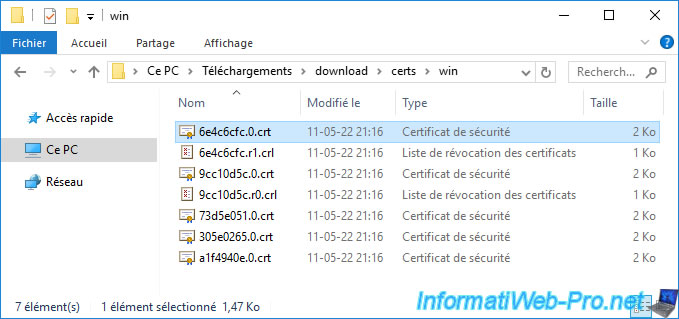

Décompressez le fichier "download.zip" téléchargé et allez dans le dossier : download/certs/win.

Dans ce dossier, vous trouverez :

- 2 certificats (.crt) avec leurs listes de révocation (.crl) correspondantes.

Il s'agit des certificats des autorités de certification VMCA de vos différents serveurs VMware vCenter Server (VCSA) liés entre eux grâce au mode ELM. - les certificats (.crt) de vos propres autorités de certification (votre CA racine et ses CA secondaires).

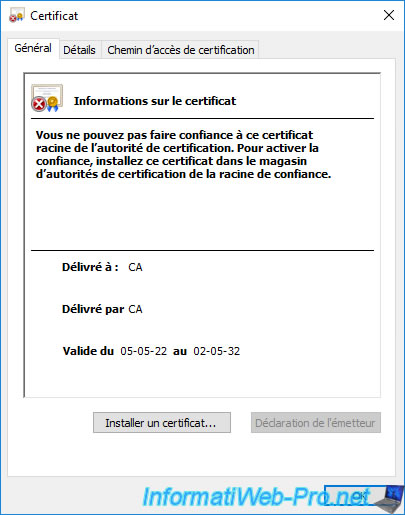

Si vous avez ouvert le certificat d'une de vos autorités de certification VMCA, vous verrez que le certificat a été délivré à et par "CA".

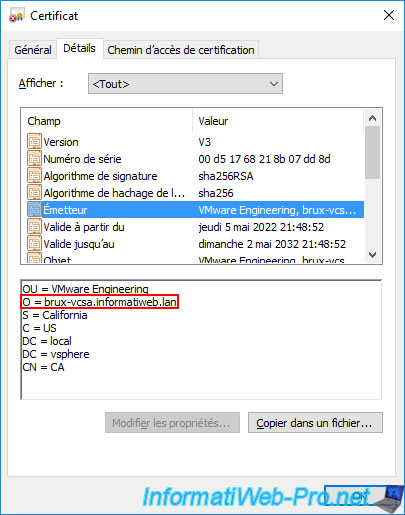

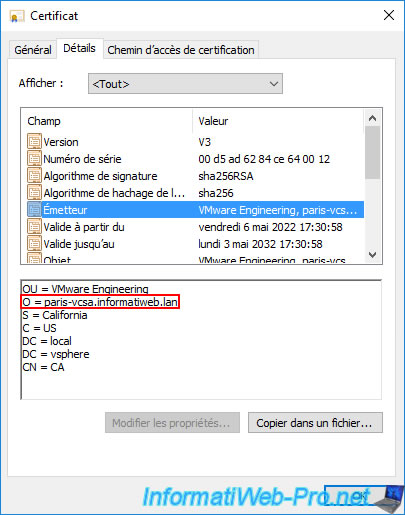

Si vous allez dans l'onglet "Détails" et que vous sélectionnez le champ "Emetteur", vous pourrez savoir à quel serveur VMware vCenter Server (VCSA) il correspond.

Dans notre cas, ce 1er certificat "CA" correspond à l'autorité de certification "VMCA" de notre serveur "brux-vcsa".

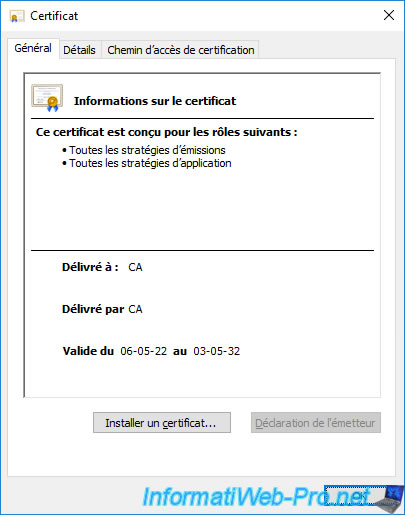

Si nous ouvrons le 2ème certificat, nous pouvons voir qu'il a aussi été délivré à et par "CA".

Mais si nous regardons son émetteur, nous pouvons voir que son émetteur est notre 2ème serveur VMware vCenter Server (VCSA).

En l'occurrence : paris-vcsa.

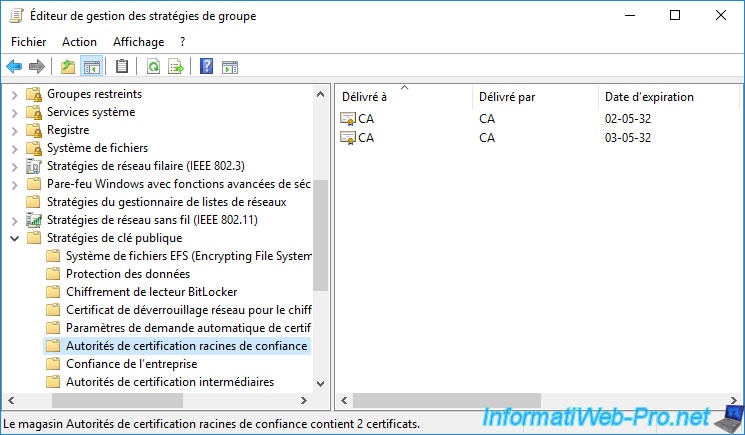

Pour faire confiance à vos différentes autorités de certification VMCA, vous pouvez installer manuellement ceux-ci dans le magasin de certificats "Autorités de certification racines de confiance" de votre ordinateur ou serveur et ouvrant le certificat souhaité, puis en cliquant sur le bouton "Installer un certificat".

Néanmoins, vous pouvez aussi le distribuer automatiquement aux différents ordinateurs et/ou serveurs de votre entreprise grâce aux stratégies de groupe (GPOs) en suivant ceci : Distribuer le certificat aux clients de l'Active Directory.

14. Certificats des hôtes VMware ESXi considérés comme valides

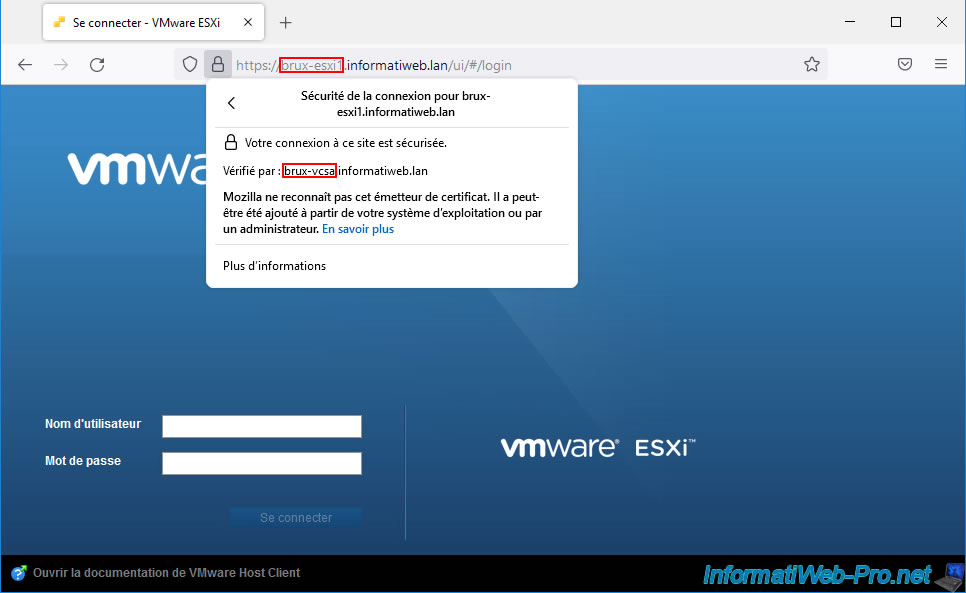

Une fois que le certificat de vos autorités de certification VMCA fait partie des autorités de confiance de votre ordinateur ou serveur (et de du magasin de certificats de Mozilla Firefox, le cas échéant), accédez à votre hôte VMware ESXi et vous remarquerez qu'aucun avertissement de sécurité n'apparaitra.

De plus, si vous cliquez sur l'icône représentant un cadenas dans la barre d'adresse, vous verrez qu'il a été vérifié par le serveur VCSA auquel il est lié.

Si vous affichez le certificat utilisé, vous verrez qu'il émane bien de l'autorité de certification "CA vsphere local" (autrement dit : VMCA) et que celle-ci appartient à votre serveur VMware vCenter Server (VCSA).

Dans notre cas, le certificat de notre hôte "brux-esxi1" a été délivré par l'autorité de certification VMCA se trouvant sur notre serveur "brux-vcsa".

Si vous allez sur un hôte VMware ESXi du site distant (dans notre cas : celui de Paris), vous verrez que son certificat a été vérifié par le serveur VCSA distant.

A nouveau le certificat émane de l'autorité de certification "CA vsphere local" (VMCA), mais cette fois-ci, il s'agit de celle de votre serveur VCSA distant (dans notre cas : paris-vcsa).

Néanmoins, comme indiqué précédemment, en entreprise, il fort possible que ayez activé le mode de verrouillage et que l'accès direct à vos hôtes VMware ESXi ne soit donc plus possible.

Partager ce tutoriel

A voir également

-

VMware 6/3/2024

VMware vSphere 6.7 - Activer le protocole SSH sous VCSA

-

VMware 11/4/2024

VMware vSphere 6.7 - Activer le thème sombre du vSphere Client

-

VMware 5/7/2024

VMware vSphere 6.7 - Ajouter des ressources (vCPU/RAM) à chaud aux VMs

-

VMware 31/7/2024

VMware vSphere 6.7 - Ajouter une source d'identité Active Directory

Pas de commentaire