Installer un reverse proxy (SWAG) sous Unraid 6.9.2 pour l'accès depuis l'extérieur à vos services

- NAS

- Unraid

- 06 mai 2026 à 15:20

-

- 2/3

6. Installer SWAG

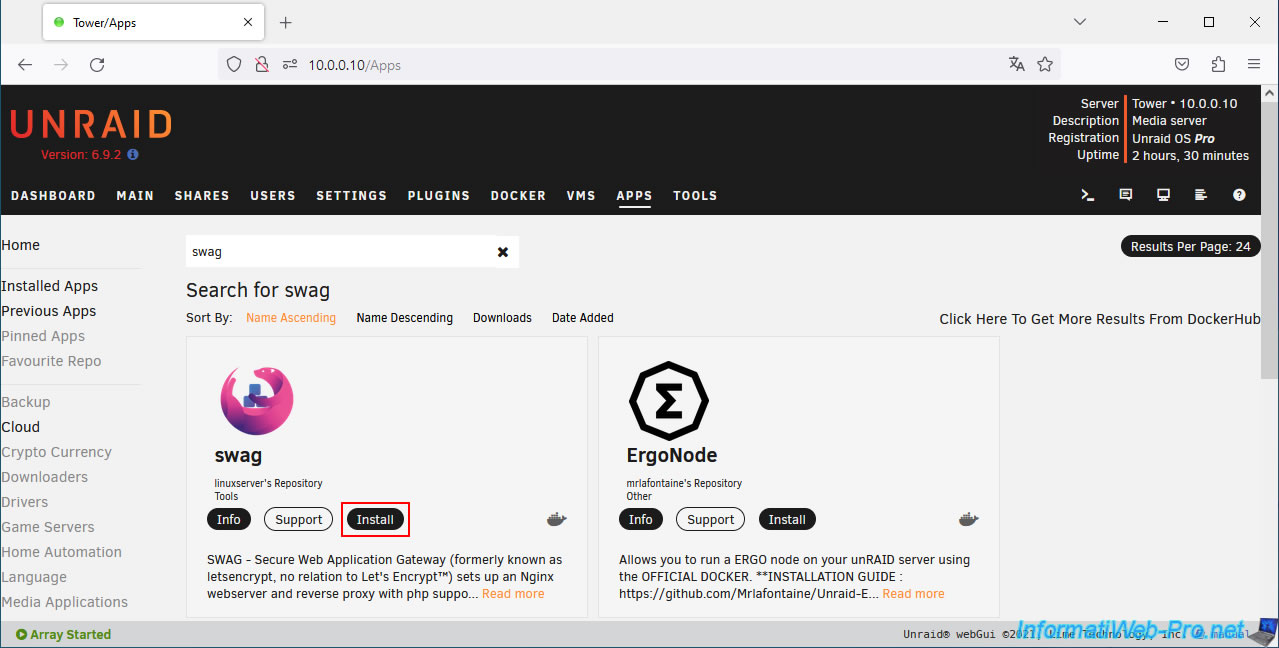

Maintenant que les pré-requis sont configurés, allez dans l'onglet "Apps" d'Unraid et cherchez "swag".

Ensuite, cliquez sur le bouton "Install" de ce container "swag".

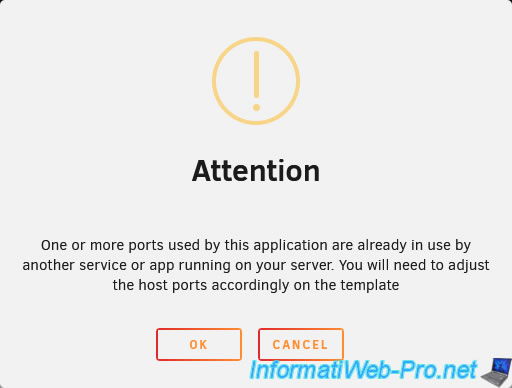

Unraid vous avertit qu'un ou plusieurs ports utilisés par cette application sont déjà utilisés par un autre service ou une autre application fonctionnant sur ce serveur.

En effet, étant donné que "swag" est un reverse proxy, il utilise les ports 80 et 443 (par défaut). Ce qui rentre en conflit avec l'interface web d'Unraid qui utilise aussi le port 80 (HTTP) par défaut.

C'est pour cette raison que nous avons redirigé les ports 80 et 443 dans notre routeur vers les ports 8080 et 4443 de notre serveur Unraid.

Plain Text

Attention. One or more ports used by this application are already in use by another service or app running on your server. You will need to adjust the host ports accordingly on the template.

Cliquez simplement sur OK.

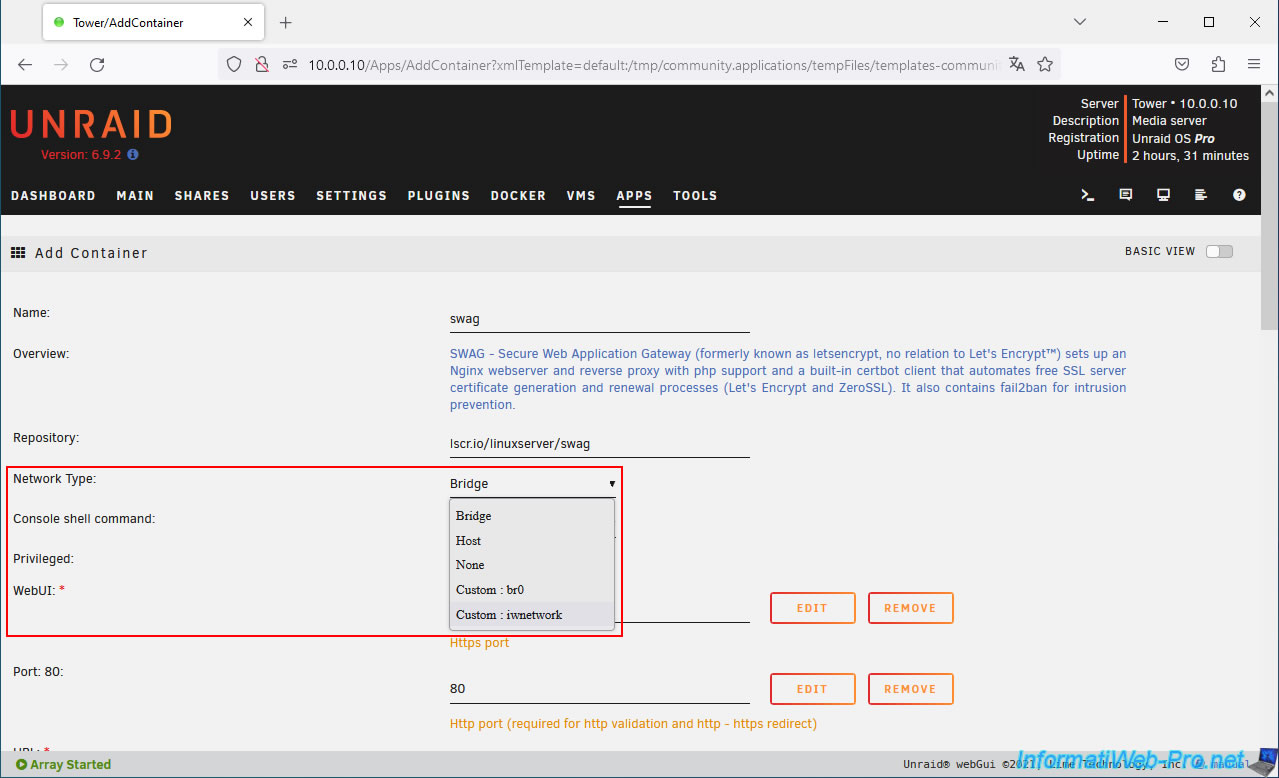

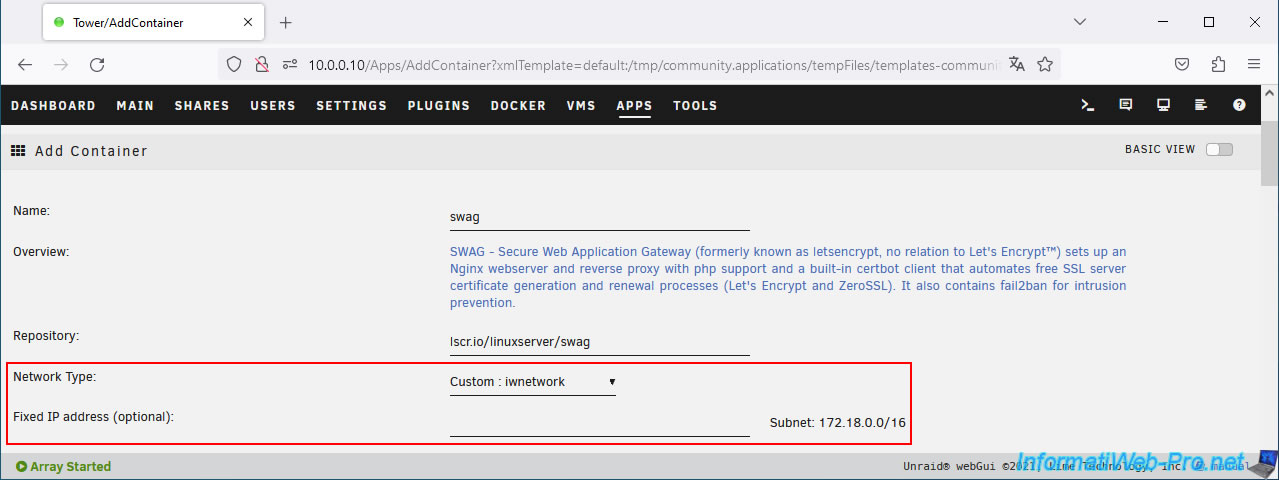

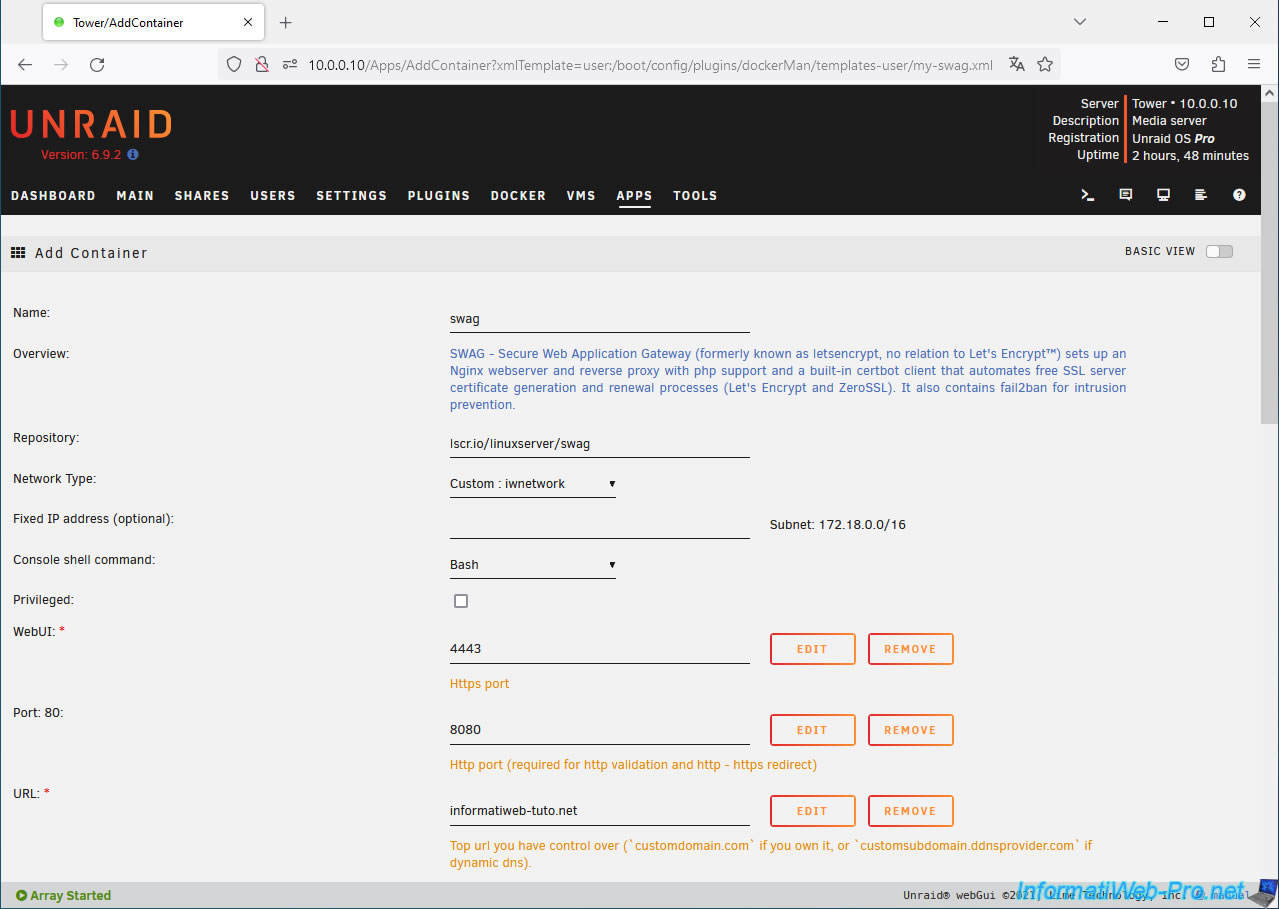

Sur la page "Add Container" qui s'affiche pour le container "swag", sélectionnez votre réseau personnalisé Docker en configurant le paramètre "Network Type" sur "Custom : iwnetwork" (où "iwnetwork" correspond au réseau personnalisé créé sous Docker au début de ce tutoriel).

Inutile d'assigner une adresse IP fixe à votre container "swag" sur ce réseau personnalisé. Cela fonctionne aussi avec une adresse IP dynamique.

En effet, Docker s'occupe automatiquement des mappages entre le réseau personnalisé et votre réseau physique.

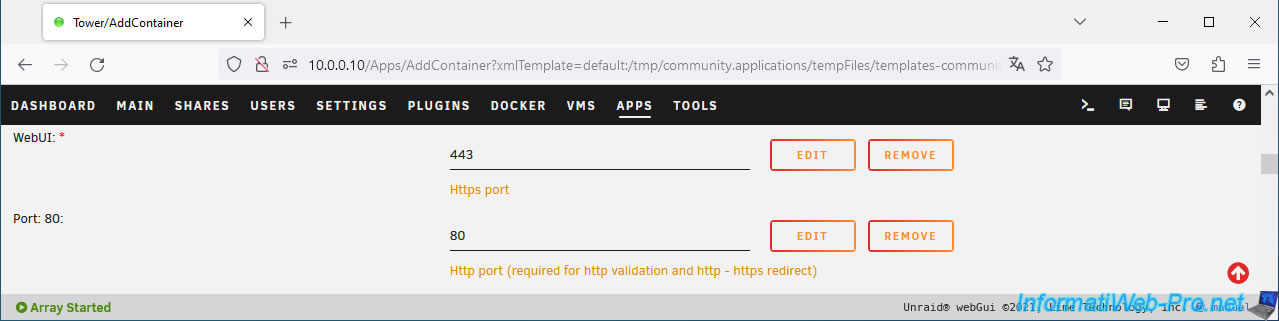

Comme vous pouvez le voir, par défaut, swag utilise les ports 80 (HTTP) et 443 (HTTPS).

D'où l'avertissement affiché précédemment par Unraid.

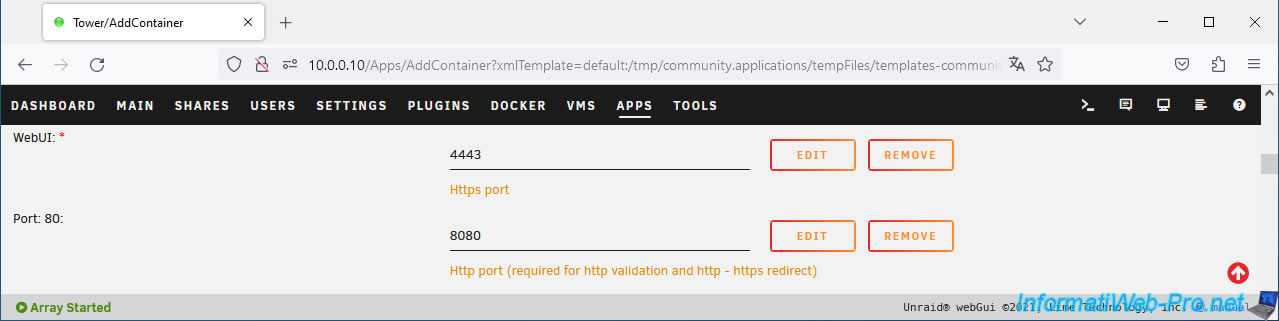

Changez ces ports en indiquant :

- WebUI : 4443 (pour le port HTTPS).

- Port 80 : 8080 (pour le port HTTP).

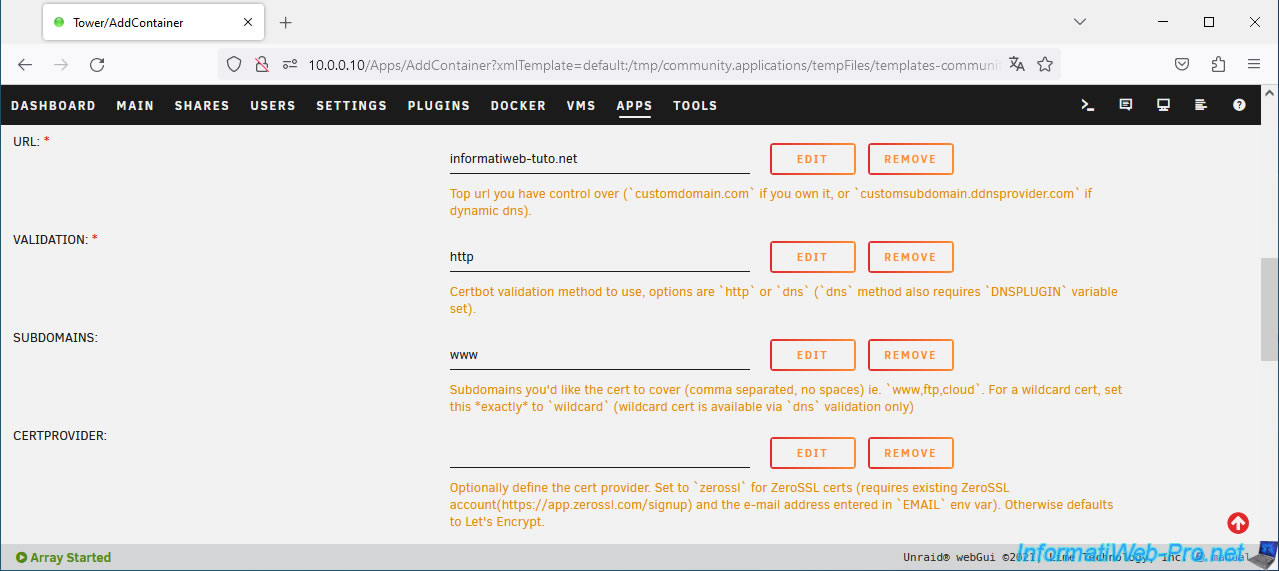

Ensuite, vous trouverez plusieurs paramètres :

- URL : votre domaine racine (si vous possédez un vrai nom de domaine).

Dans notre cas : informatiweb-tuto.net.

Dans le cas d'un nom de domaine dynamique, vous devriez indiquer "domaine-du-fournisseur-ddns.com" (sans le sous-domaine souhaité). - VALIDATION : laissez "http" pour utiliser ce type de validation.

Note que si vous souhaitez obtenir un certificat valable pour tous les sous-domaines (actuels et futurs), la validation "dns" sera requise.

Par contre, si vous souhaitez générer un certificat pour le domaine racine, ainsi que tous les sous-domaines que vous indiquerez dans la case "SUBDOMAINS", alors vous pouvez utiliser la validation "http". - SUBDOMAINS : www. Le ou les sous-domaines (séparés par des virgules) pour lesquels le certificat SSL généré sera valable.

- CERTPROVIDER : laissez vide. Par défaut, l'autorité de certification "Let's Encrypt" sera utilisée.

Si vous souhaitez utiliser "ZeroSSL" au lieu de "Let's Encrypt", alors indiquez "zerossl" dans cette case.

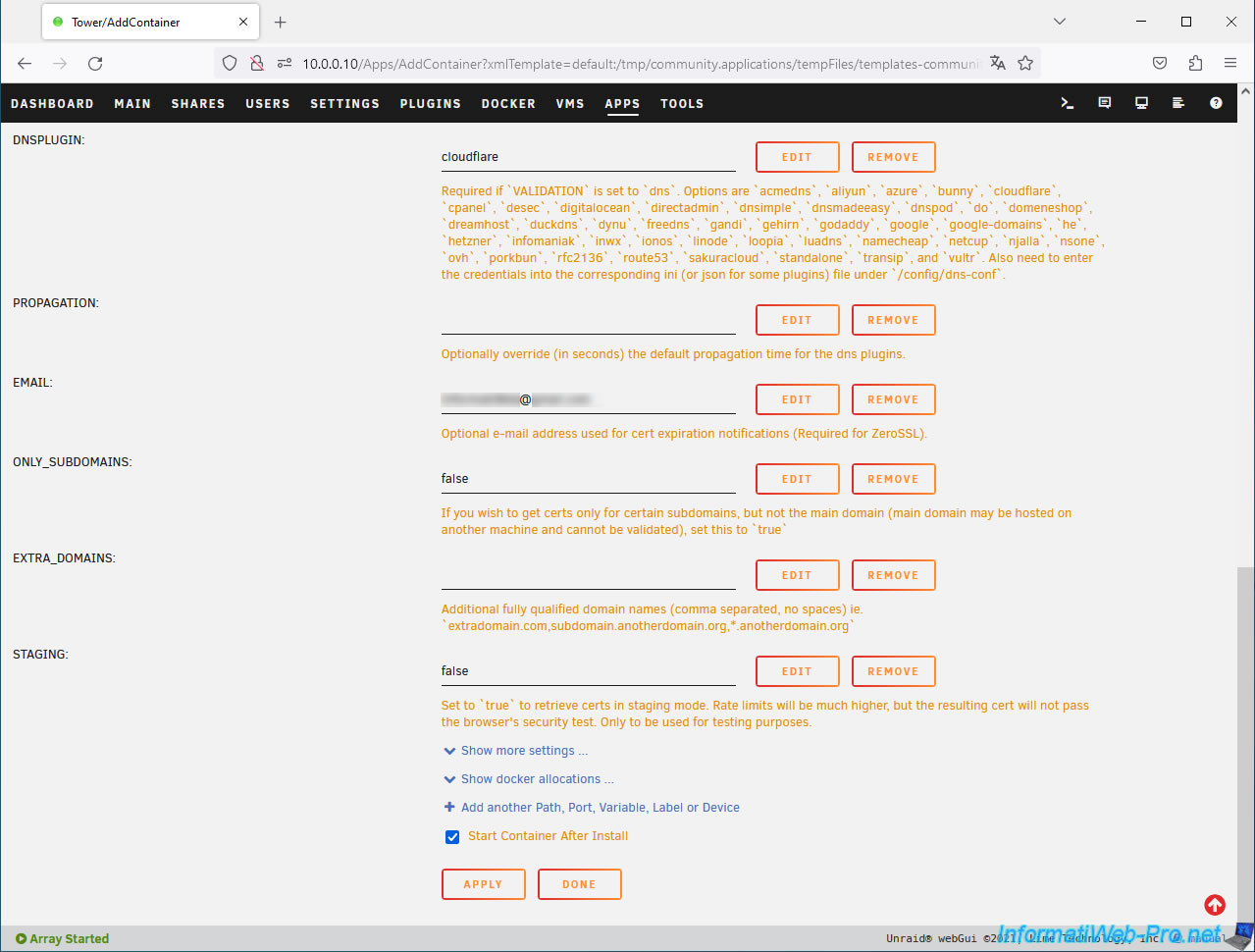

Ensuite, vous trouverez aussi ces paramètres :

- DNSPLUGIN : le plugin DNS à utiliser si le type de validation est défini sur "dns".

- PROPAGATION : permet de modifier le temps de propagation par défaut pour les plugins DNS.

Par défaut, cette case est vide. - EMAIL : indiquez une vraie adresse e-mail pour recevoir des notifications par mail concernant l'expiration de vos certificats.

Ceci est facultatif pour "Let's Encrypt" (qui est utilisé par défaut pour générer votre certificat SSL), mais cela est requis pour "ZeroSSL" (si vous avez indiqué "zerossl" dans la case "CERTPROVIDER"). - ONLY_SUBDOMAINS : par défaut, la valeur "false" est indiquée.

Ce qui signifie que le certificat SSL sera valide pour votre nom de domaine racine (ex : informatiweb-tuto.net), ainsi que pour les sous-domaines précisés précédemment (ex : www.informatiweb-tuto.net, plex.informatiweb-tuto.net, ...).

Si vous n'êtes pas le propriétaire du nom de domaine racine, par exemple avec un nom de domaine dynamique (DDNS), vous devrez indiquer "true".

Dans ce cas, le certificat sera valide uniquement pour votre sous-domaine (ex : mon-sous-domaine.fournisseur-ddns.com). - EXTRA_DOMAINS : une liste de domaines ou sous-domaines différents (si besoin).

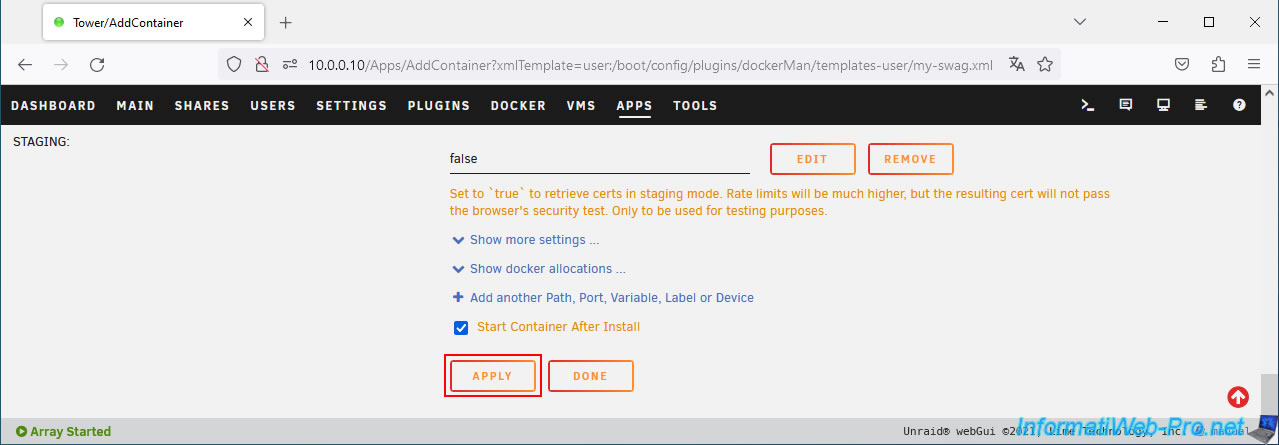

- STAGING : laissez la valeur "false" indiquée par défaut pour que le certificat SSL généré soit valide.

En effet, la valeur "true" n'est utile que lors de tests et génèrera des certificats qui ne sont pas valides. Ce qui n'est pas intéressant.

Une fois les paramètres souhaités configurés, cliquez sur "Apply" en bas de page.

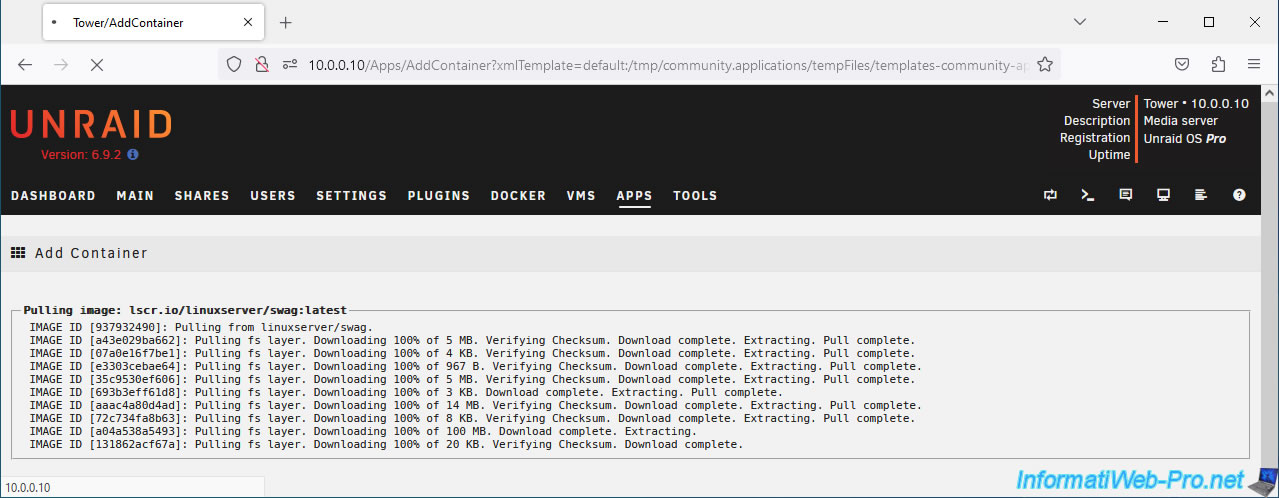

Patientez pendant le téléchargement du container swag.

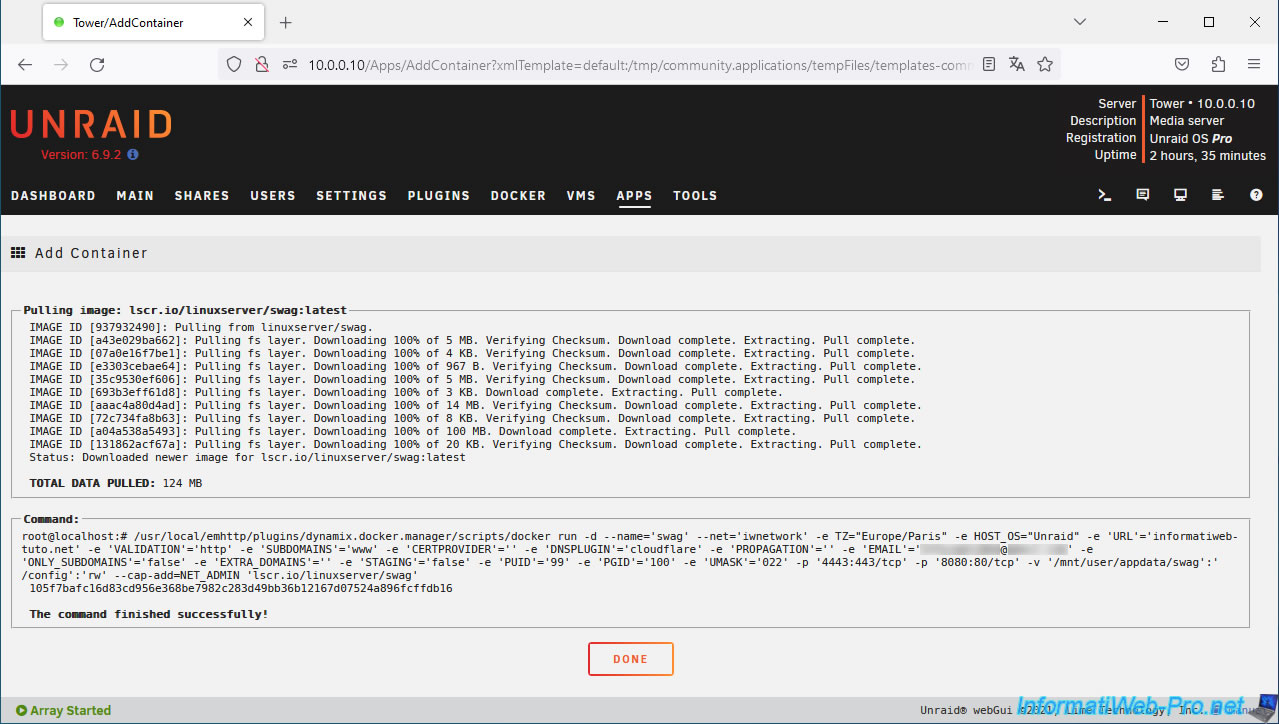

Une fois le container swag installé, cliquez sur Done.

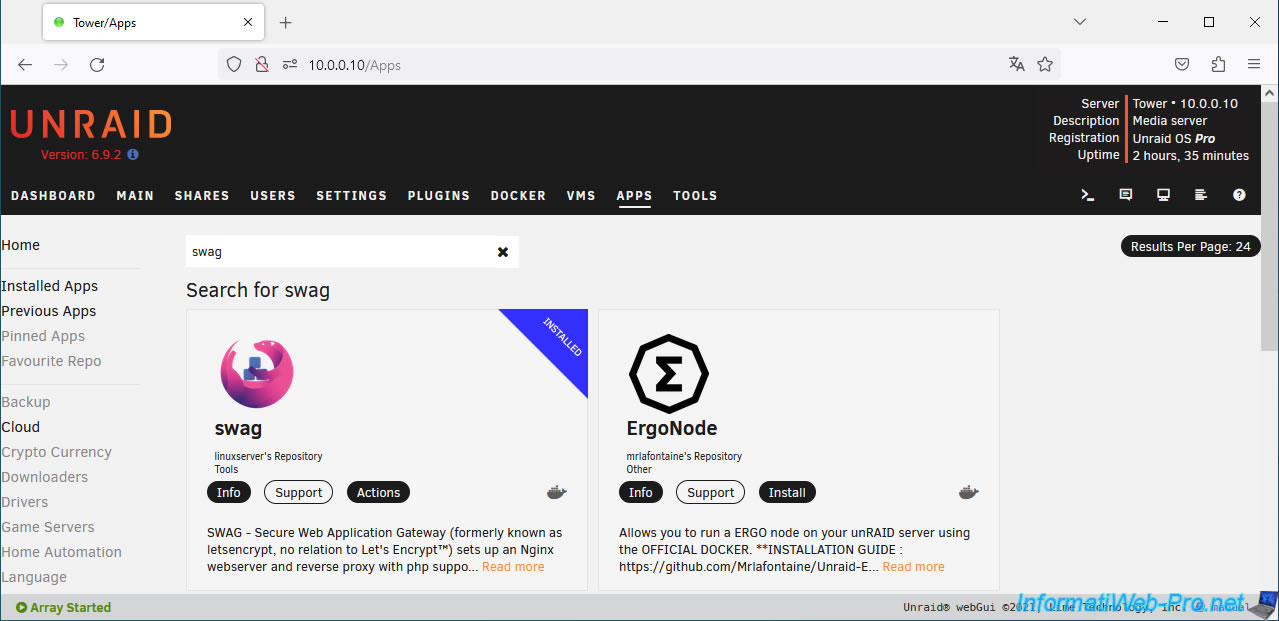

Comme prévu, le container "swag" est installé.

7. Réinstaller le container swag (en cas de problème)

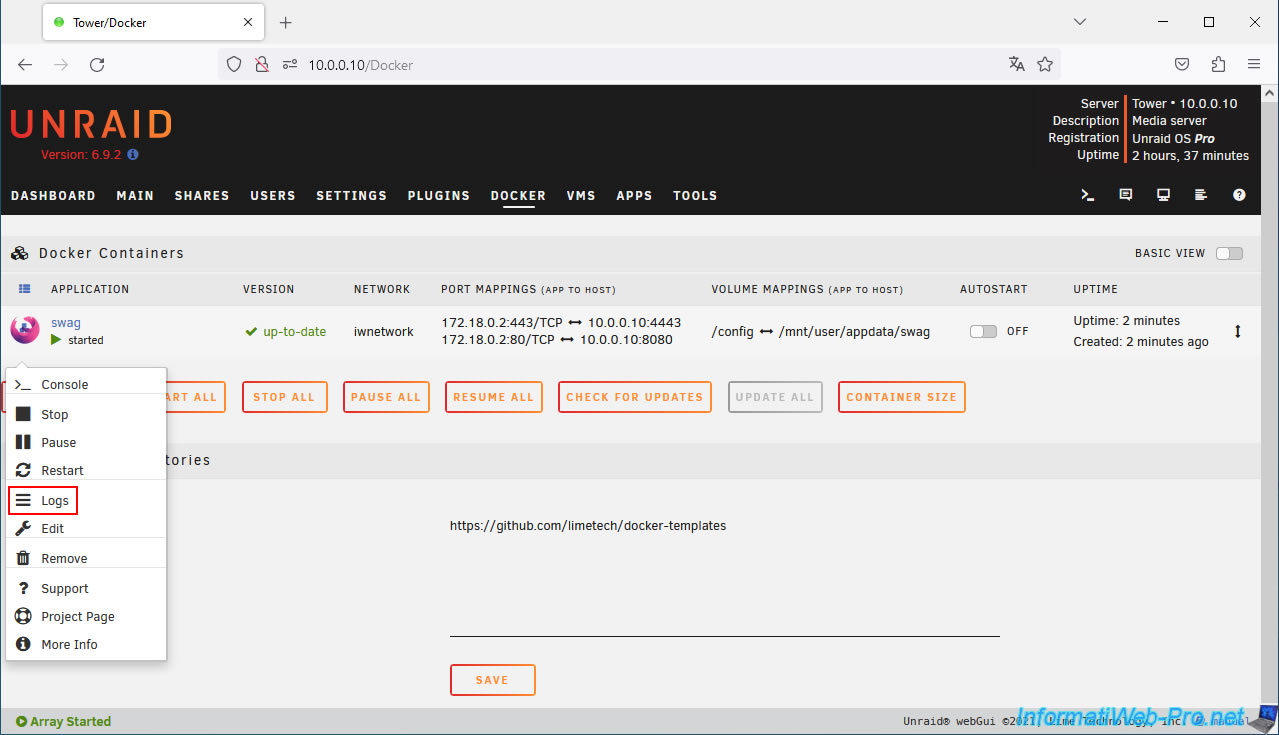

Pour vérifier si votre configuration est correcte, allez dans l'onglet "Docker", cliquez sur l'icône de "swag" et cliquez sur "Logs".

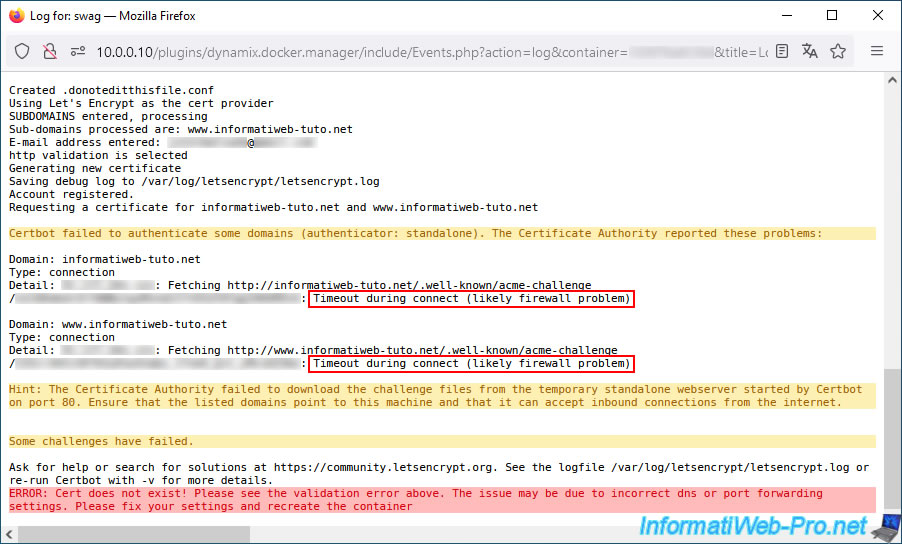

Une fenêtre "Log for: swag" apparaitra.

Si la configuration de swag, de votre Box (routeur), de votre domaine ou autre n'est pas correcte, des avertissements et une erreur s'afficheront.

Dans notre cas, nous avons eu ces problèmes lors de notre 1er essai avec "swag" :

Plain Text

Certbot failed to authenticate some domains (authenticator: standalone). The Certificate Authority reported these problems: Domain: informatiweb-tuto.net Type: connection Detail: : Fetching http://informatiweb-tuto.net/.well-known/acme-challenge/... : Timeout during connect (likely firewall problem) ... Fetching http://www.informatiweb-tuto.net/.well-known/acme-challenge/... : Timeout during connect (likely firewall problem) Hint: The Certificate Authority failed to download the challenge files from the temporary standalone webserver started by Certbot on port 80. Ensure that the listed domains point to this machine and that it can accept inbound connections from the internet. Some challenges have failed. ERROR: Cert does not exist! Please see the validation error above. The issue may be due to incorrect dns or port forwarding settings. Please fix your settings and recreate the container

Comme indiqué dans le message d'erreur visible en bas de la fenêtre, vous devrez corriger votre configuration et recréer le container.

Après plusieurs tests sans comprendre pourquoi cela ne fonctionnait pas, nous nous sommes rendu compte que Proximus (un FAI fournissant Internet) bloquait maintenant les ports courants (80, 443, ...) directement dans son réseau.

La redirection de ports qui était donc bonne dans notre Box n'était pas suffisante.

Nous avons donc débloqué ces ports dans notre compte Proximus et cela a fonctionné (comme c'était le cas par le passé pour d'autres services).

Pour plus d'informations concernant ce blocage par défaut de Proximus, référez-vous à notre tutoriel "Rediriger et ouvrir des ports dans une Bbox Proximus".

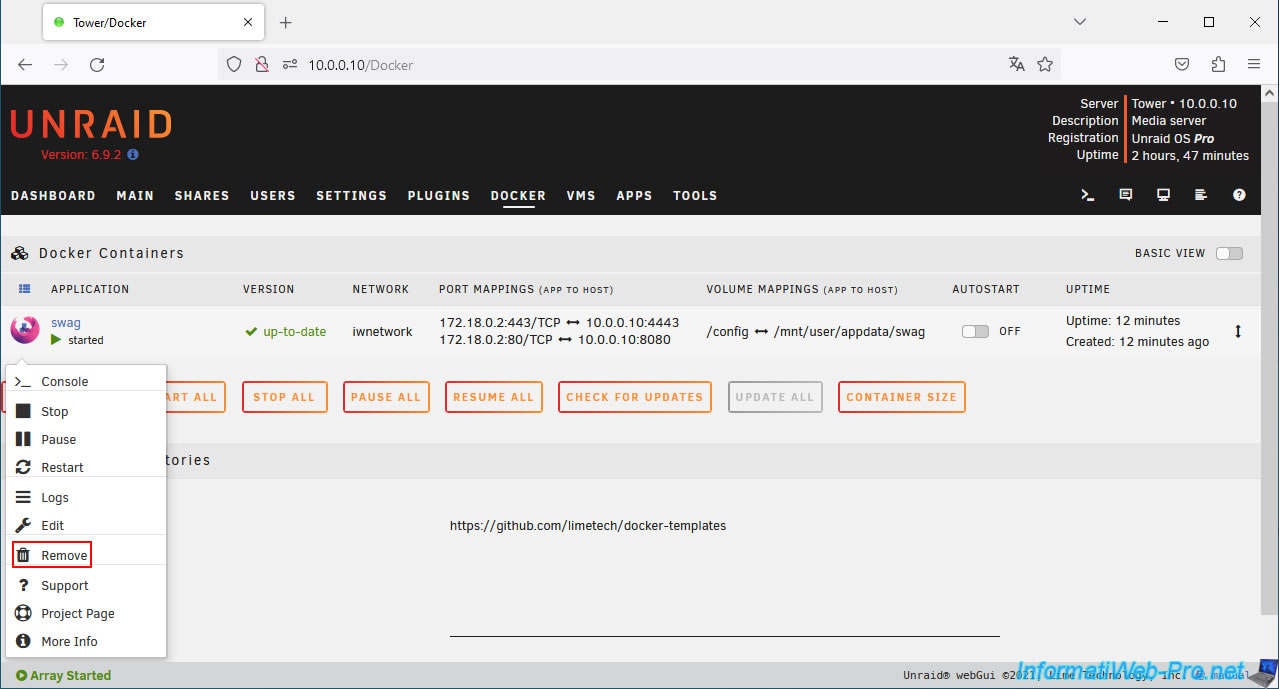

Pour réinstaller le container (une fois votre configuration corrigée), cliquez sur l'icône de "swag" et cliquez sur "Remove".

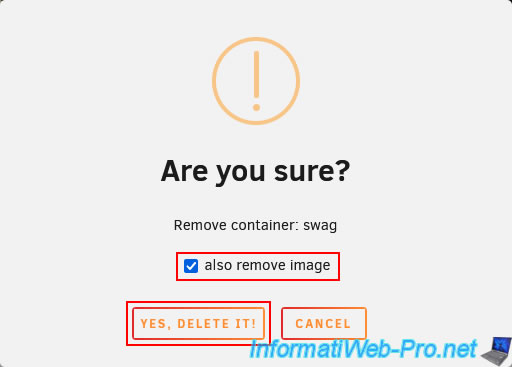

Cochez la case "also remove image" et cliquez sur "Yes, delete it".

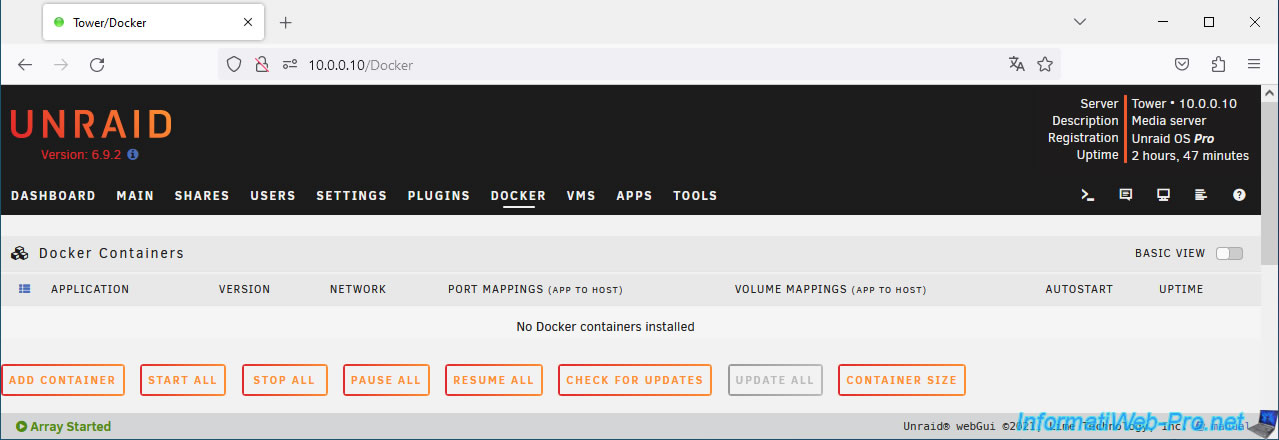

Comme prévu, votre container "swag" a disparu.

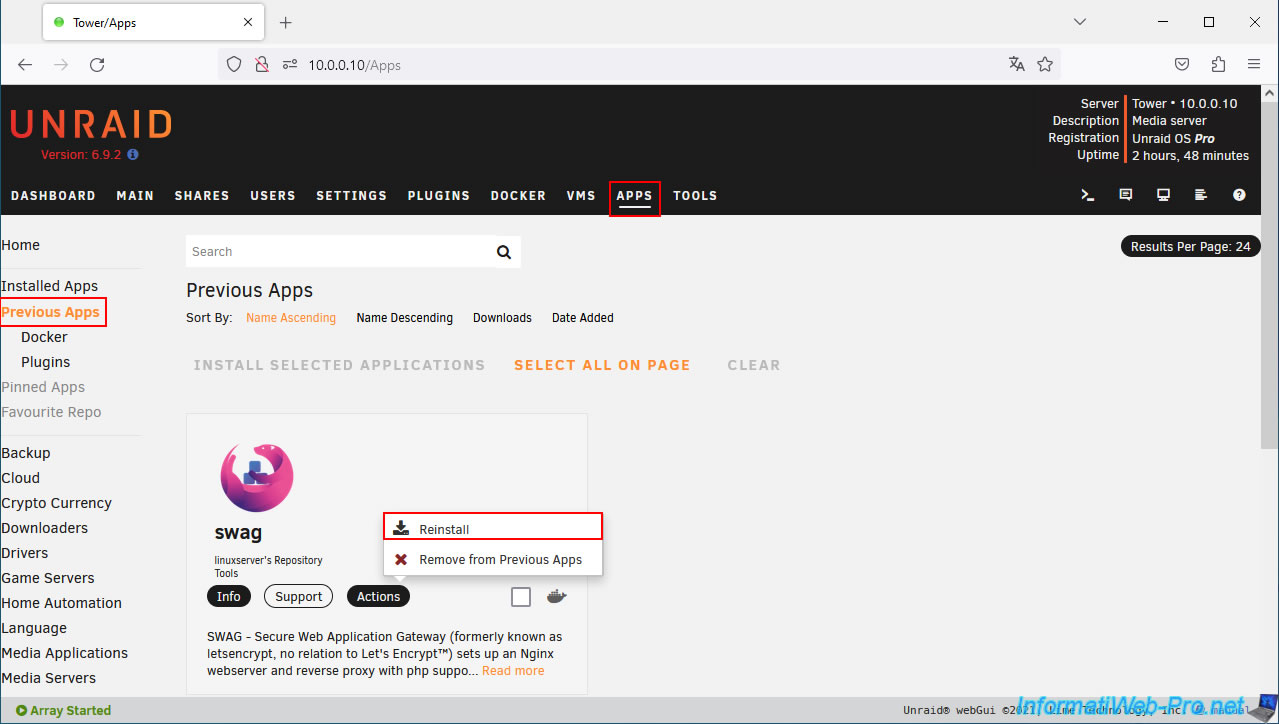

Dans l'onglet "Apps", allez dans la section "Previous Apps" (visible à gauche) et vous verrez le container "swag" apparaitre.

Cliquez sur "Actions -> Reinstall".

Vous remarquerez que la page "Add Container" apparaitra avec les paramètres que vous aviez précédemment indiqués pour container "swag".

Si besoin, modifiez ceux que vous auriez mal configurés. Sinon, laissez ceux-ci configurés comme c'était le cas précédemment (si l'erreur se situait autre part, par exemple : votre domaine, la redirection de ports dans la Box, ...).

En bas de page, cliquez sur "Apply".

Partager ce tutoriel

A voir également

-

NAS 15/1/2026

Unraid 6.9.2 - Changer le disque de parité

-

NAS 29/4/2026

Unraid 6.9.2 - Docker - Installer un client DDNS (Duck DNS)

-

NAS 4/2/2026

Unraid 6.9.2 - Modifier ou réinitialiser le mot de passe de root

-

NAS 28/1/2026

Unraid 6.9.2 - Remplacer le disque de parité

Pas de commentaire