- NAS

- Unraid

- 06 mai 2026 à 15:20

-

- 1/3

SWAG est un container docker vous permettant d'installer un reverse proxy grâce à nginx. De plus, la connexion sera sécurisée via un certificat SSL valide.

Grâce à ce reverse proxy, vous pourrez accéder de manière sécurisée à tous les services (Plex, Jellyfin, Nextcloud, ...) hébergés sur votre NAS depuis Internet.

Pour sécuriser la connexion, un certificat SSL valide pour votre nom de domaine (et ses sous-domaines souhaités) sera généré gratuitement via l'autorité de certification Let's Encrypt.

- Qu'est-ce qu'un reverse proxy ?

- Activer les réseaux personnalisés sous Docker

- Créer un réseau personnalisé sous Docker

- Redirection des ports dans votre Box (routeur)

- Configurer votre nom de domaine (chez OVH)

- Installer SWAG

- Réinstaller le container swag (en cas de problème)

- Swag installé et configuré correctement

- Tester l'accès depuis l'extérieur à votre reverse proxy grâce au VPN d'Opera

- Modèles pour le reverse proxy

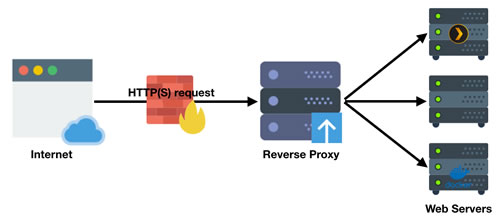

1. Qu'est-ce qu'un reverse proxy ?

Un reverse proxy est un serveur permettant de faire l'intermédiaire entre Internet et vos services hébergés sur votre NAS.

Grâce à Nginx (qui est un serveur web) qui se trouve dans le container docker SWAG, vous pourrez accéder de manière sécurisée à tous les services (Plex, Jellyfin, Nextcloud, ...) hébergés sur votre NAS depuis Internet.

Pour sécuriser la connexion, un certificat SSL valide pour votre nom de domaine (et ses sous-domaines souhaités) sera généré gratuitement via l'autorité de certification Let's Encrypt.

L'avantage est que le seul serveur qui sera directement accessible depuis Internet sera le reverse proxy et non chaque service hébergé sur votre NAS.

Ce qui fait que vous ne devrez ouvrir et rediriger que les ports 80 (HTTP) et 443 (HTTPS) dans votre Box (ou routeur) plutôt que d'ouvrir des ports pour chaque service.

De plus, il est aussi possible de filtrer les connexions sur votre reverse proxy grâce à fail2ban par exemple (bien que ceci ne soit pas couvert dans ce tutoriel).

Ce qui évite que les pirates ne puissent attaquer directement vos services (ce qui les rendrait instables, voire pire).

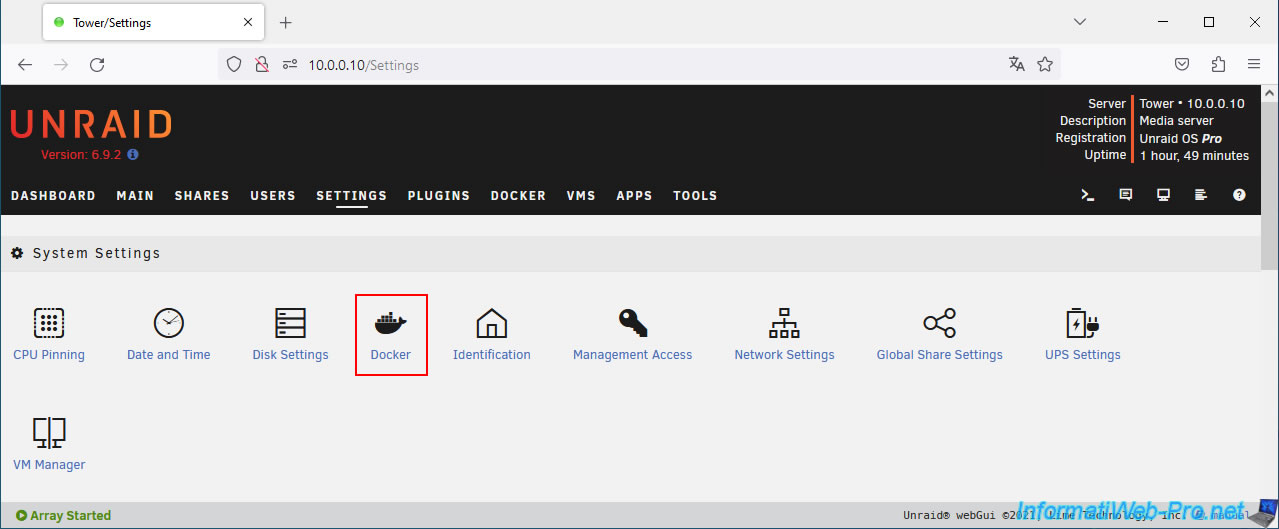

2. Activer les réseaux personnalisés sous Docker

Pour commencer, vous devrez activer l'utilisation de réseaux personnalisés avec Docker.

Pour que les containers puissent communiquer entre eux en utilisant la résolution de noms, il est nécessaire que vous connectiez vos containers Docker sur un réseau personnalisés sous Docker.

En effet, la résolution de noms ne fonctionne pas lorsque les containers Docker sont connectés en mode "bridge".

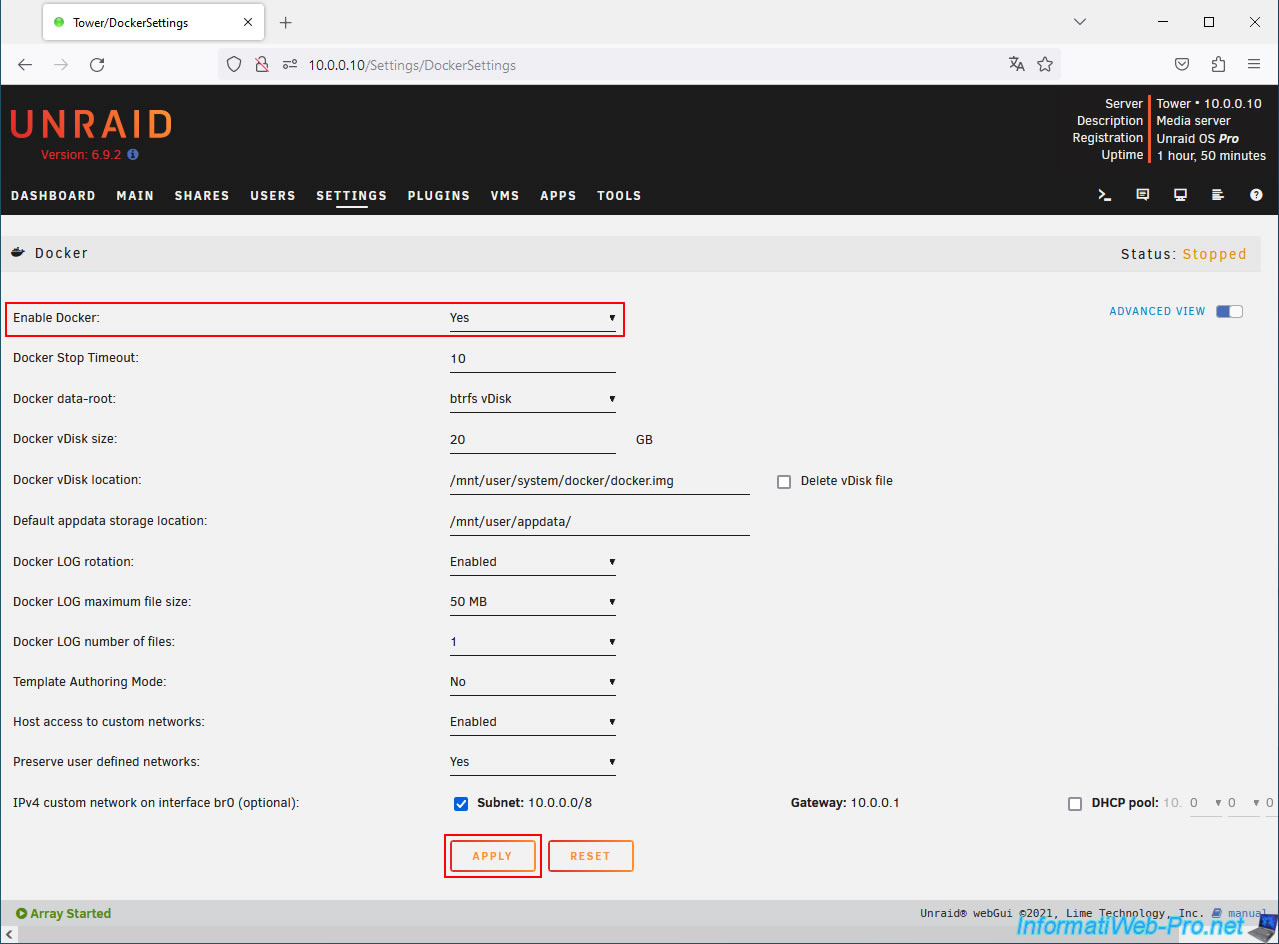

Pour cela, allez dans : Settings -> System Settings -> Docker.

En haut de la page, sélectionnez "Enable Docker : No" et cliquez sur "Apply".

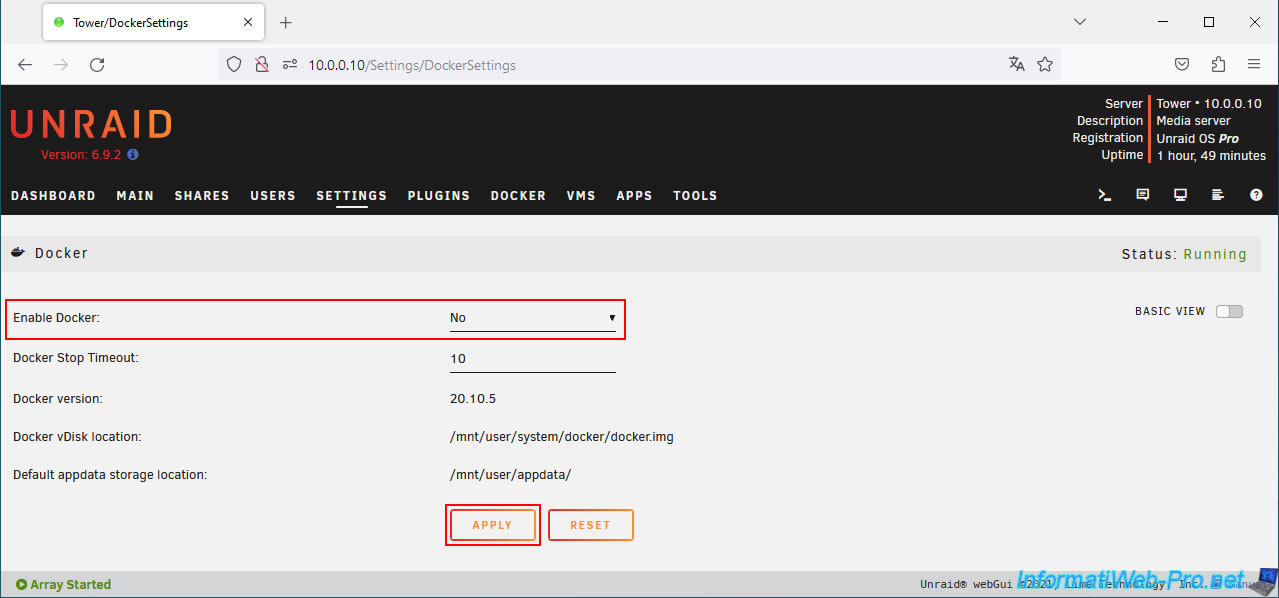

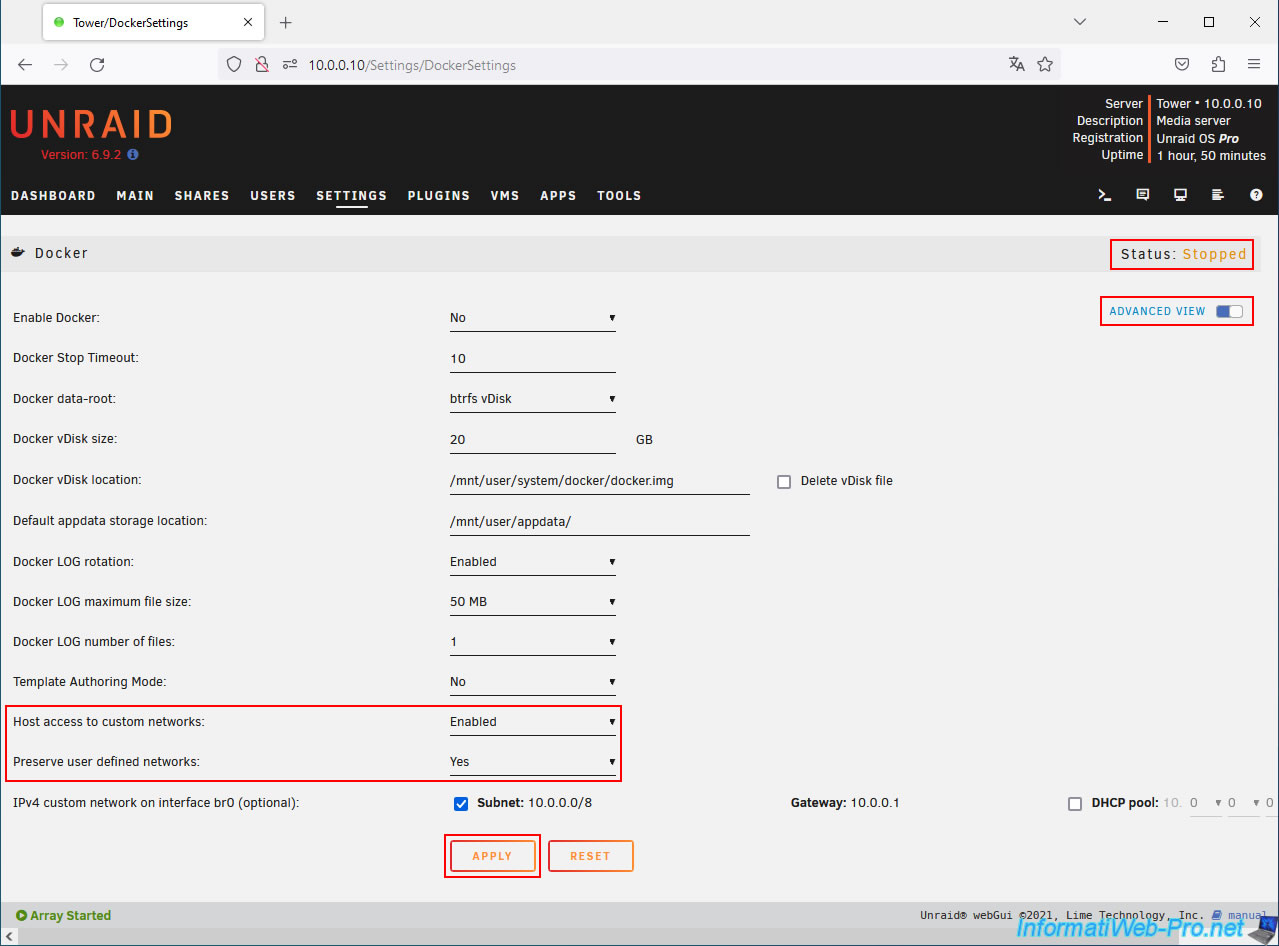

Une fois Docker désactivé (Status: Stopped), passez en vue avancée en cliquant sur : Advanced view.

Ensuite, activez ces paramètres :

- Host access to custom networks : Enable. Permet d'autoriser l'hôte à accéder à des réseaux personnalisés créés sous Docker.

- Preserve user defined networks : Yes. Permet de conserver les réseaux personnalisés créés sous Docker même si vous redémarrez votre serveur Unraid.

En effet, si vous n'activez pas ce paramètre, vos réseaux personnalisés disparaitront et les containers Dockers qui étaient connectés sur ceux-ci ne fonctionneraient donc plus.

Cliquez à nouveau sur Apply.

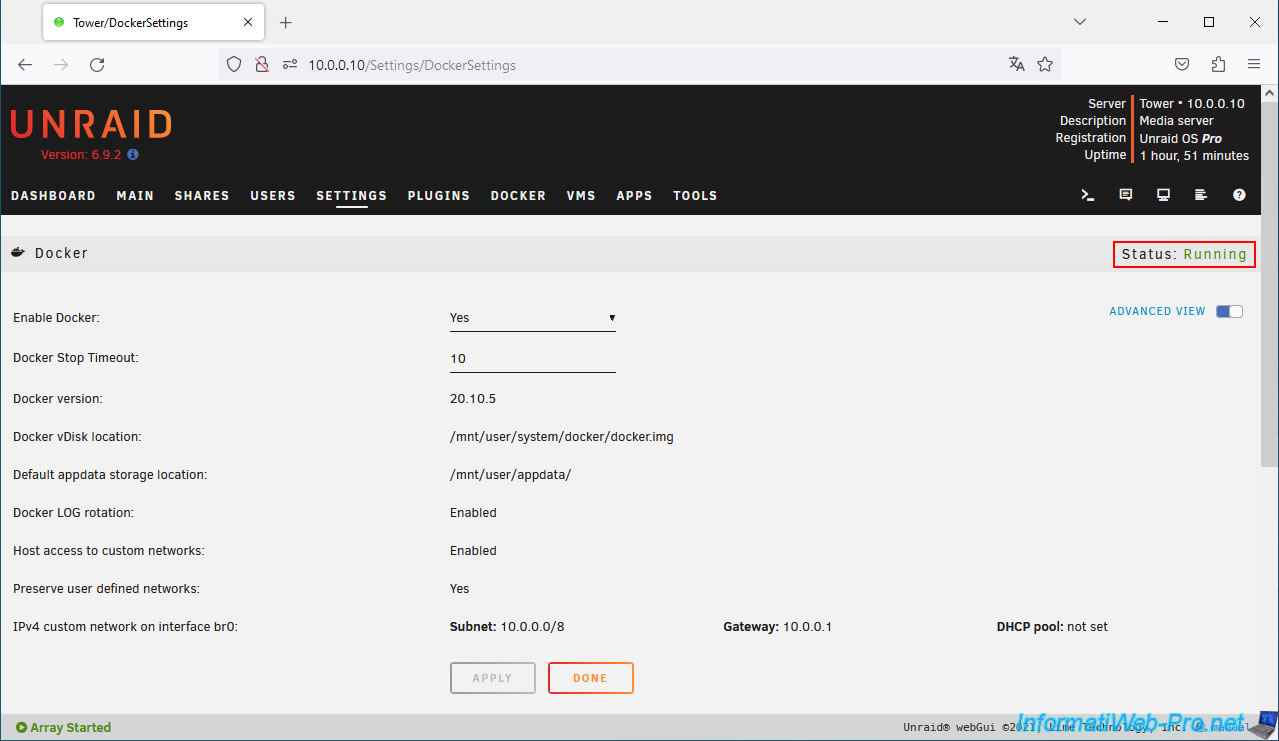

Maintenant, réactivez Docker.

Le service Docker est à nouveau en cours d'exécution (Status: Running).

3. Créer un réseau personnalisé sous Docker

Pour créer un réseau personnalisé sous Docker, rien de plus simple.

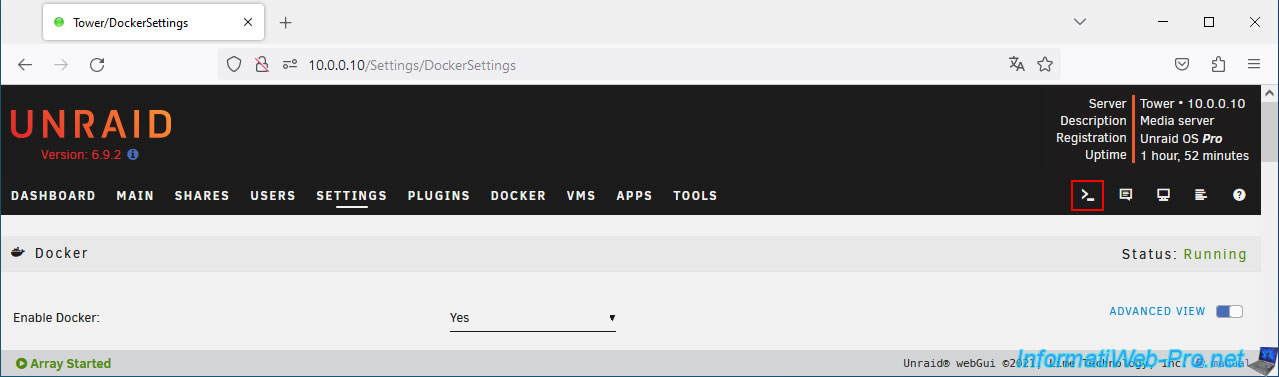

Ouvrez simplement le terminal d'Unraid en cliquant sur la 1ère icône (encadrée en rouge sur l'image) en haut à droite de la page.

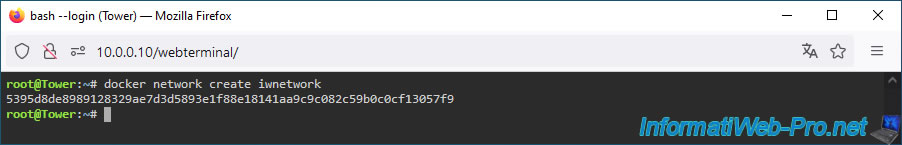

Ensuite, tapez la commande ci-dessous (en remplaçant "iwnetwork" par le nom que vous souhaitez voir apparaitre dans les pages d'Unraid) :

Plain Text

docker network create iwnetwork

Votre nouveau réseau personnalisé sous Docker a été créé. Vous pouvez fermer ce terminal.

Note : vous n'avez pas besoin de la valeur qui s'est affichée. Unraid vous proposera le nom de votre réseau Docker lors de l'installation de n'importe quel container Docker.

4. Redirection des ports dans votre Box (routeur)

Pour que vous puissiez accéder à vos services depuis Internet, vous devrez rediriger les ports 80 (HTTP) et 443 (HTTPS) dans votre Box (ou routeur) vers les ports que vous utiliserez pour SWAG.

En effet, comme expliqué précédemment, uniquement le reverse proxy sera accessible depuis l'extérieur. Ensuite, vous aurez accès à vos services (disponibles en interne) via ce reverse proxy.

Dans notre cas, nous utiliserons respectivement les ports 8080 et 4443 pour les ports HTTP et HTTPS de SWAG. Ceci permet d'éviter que les ports 80 et 443 ne soient accessibles depuis votre réseau local.

De plus, le port 80 est déjà utilisé par l'interface web d'Unraid. Ce qui provoquerait donc un conflit.

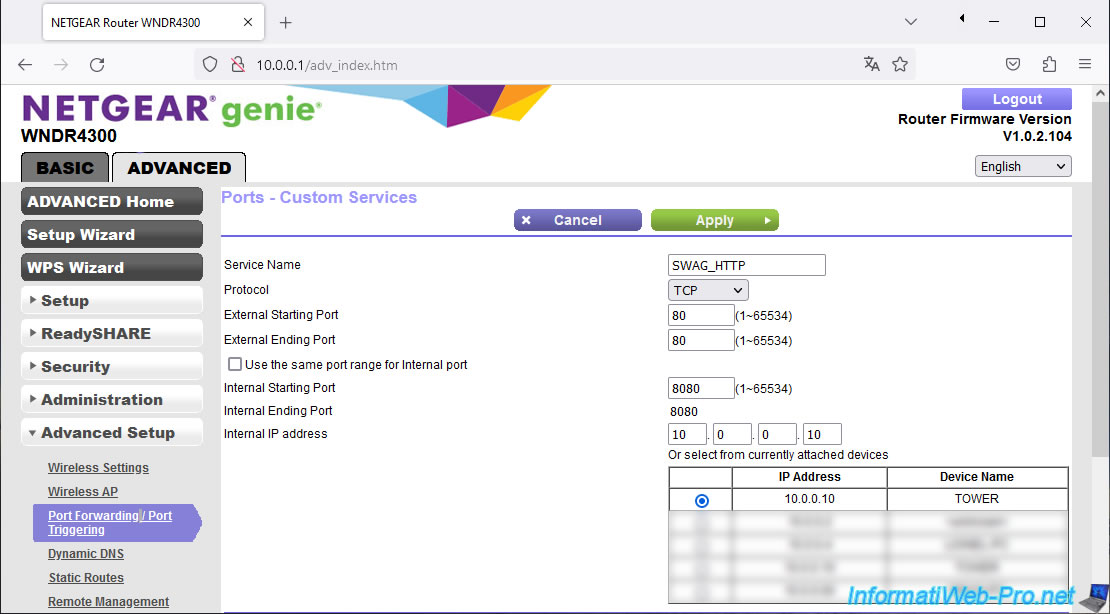

Pour le port 80 (HTTP) de SWAG, indiquez :

- Nom : SWAG_HTTP (par exemple). Ceci est purement indicatif dans votre Box (ou routeur).

- Protocole : TCP. Le protocole HTTP est de type TCP (mode connecté).

- Ports externes : de 80 à 80. Autrement dit, le port coté Internet. Par défaut, le protocole HTTP utilise le port 80. Ce qui évite de spécifier le port dans l'URL.

- Port interne : 8080. Le numéro de port que vous indiquerez comme port HTTP pour SWAG.

- Adresse IP interne : 10.0.0.10. Cette adresse IP correspond à l'adresse IP LAN de notre serveur Unraid.

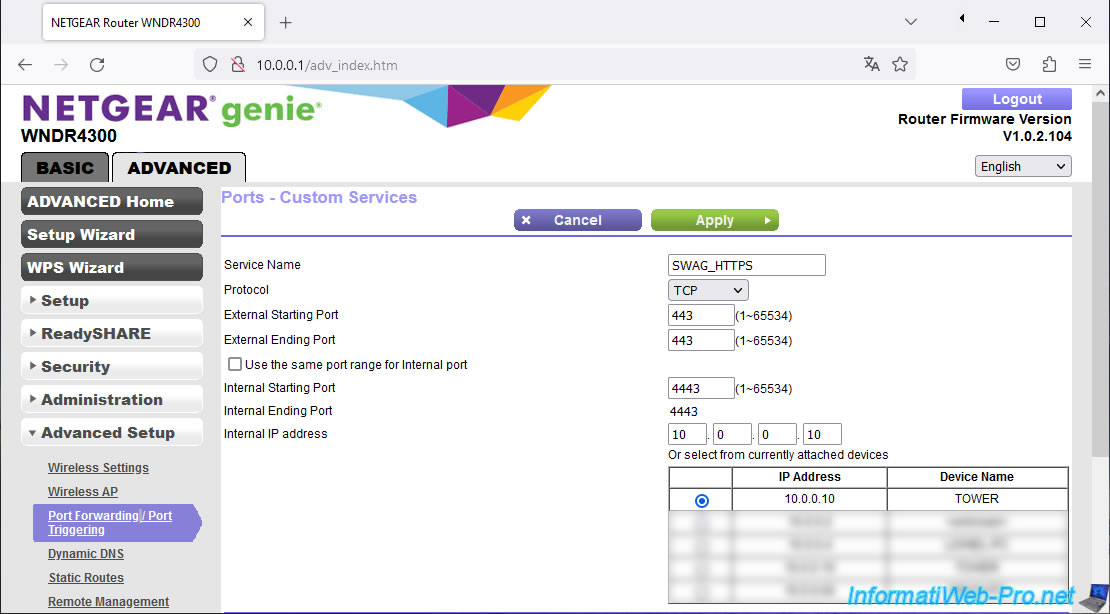

Pour le port 443 (HTTPS) de SWAG, indiquez :

- Nom : SWAG_HTTPS (par exemple).

- Protocole : TCP. Le protocole HTTPS est également de type TCP.

- Ports externes : de 443 à 443. Autrement dit, le port coté Internet. Le protocole HTTPS utilise, par défaut, le port 443.

- Port interne : 4443. Le numéro de port que vous indiquerez comme port HTTPS pour SWAG.

- Adresse IP interne : 10.0.0.10. A nouveau, il s'agit de l'adresse IP LAN de notre serveur Unraid.

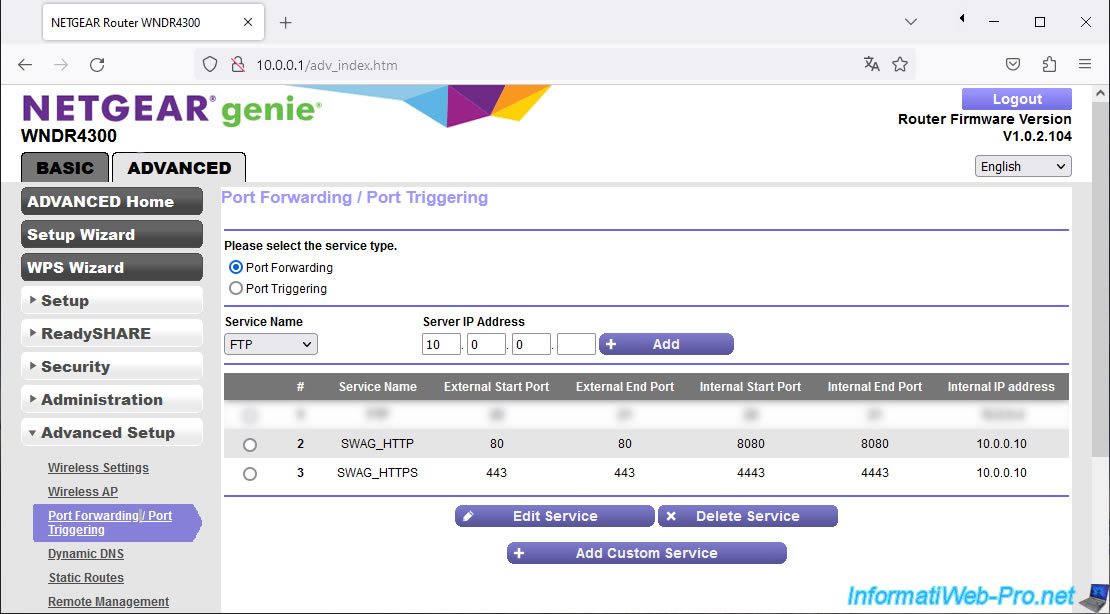

Dans notre cas, cela donne ceci :

Plain Text

SWAG_HTTP / 80 / 80 / 8080 / 8080 / 10.0.0.10 SWAG_HTTPS / 443 / 443 / 4443 / 4443 / 10.0.0.10

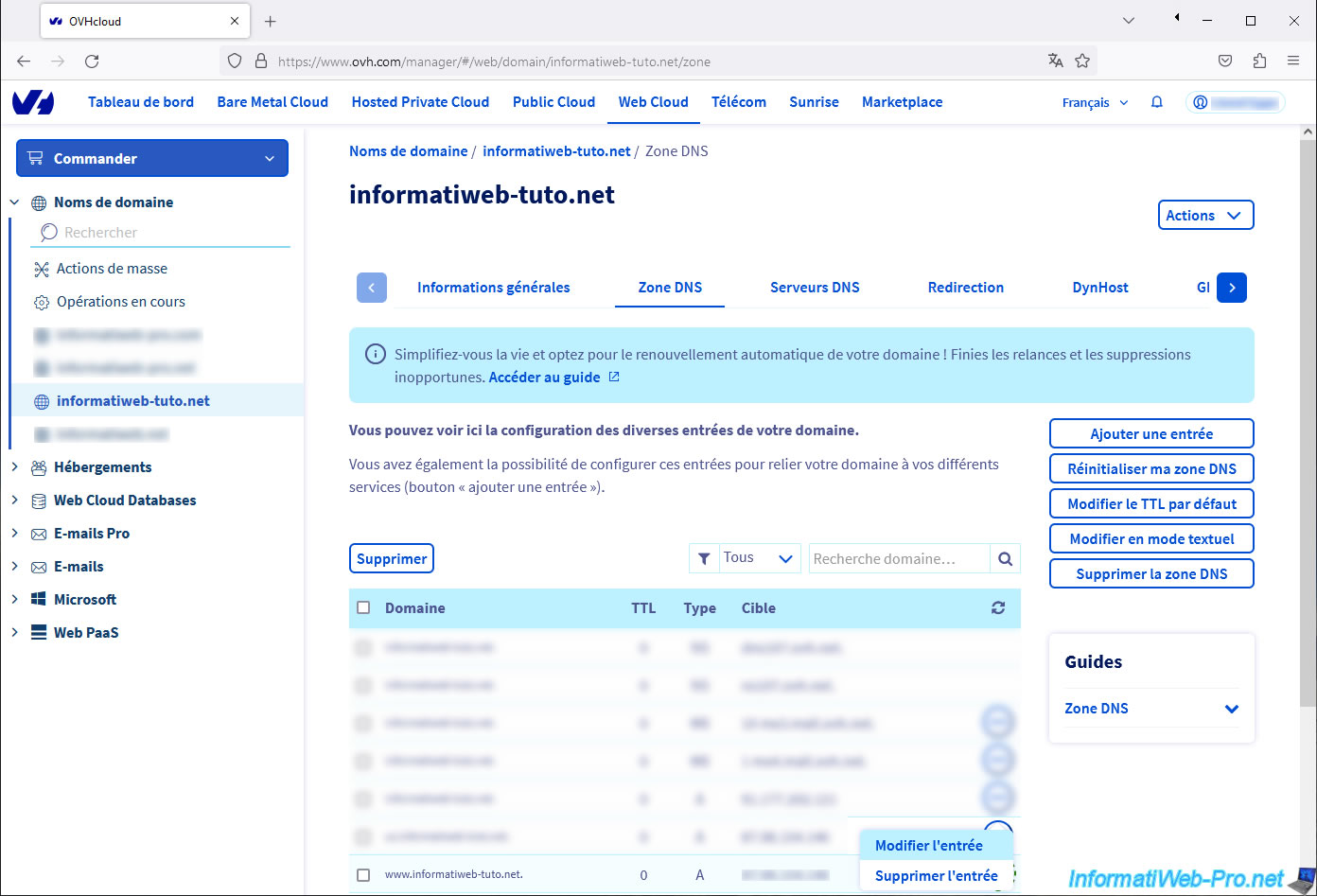

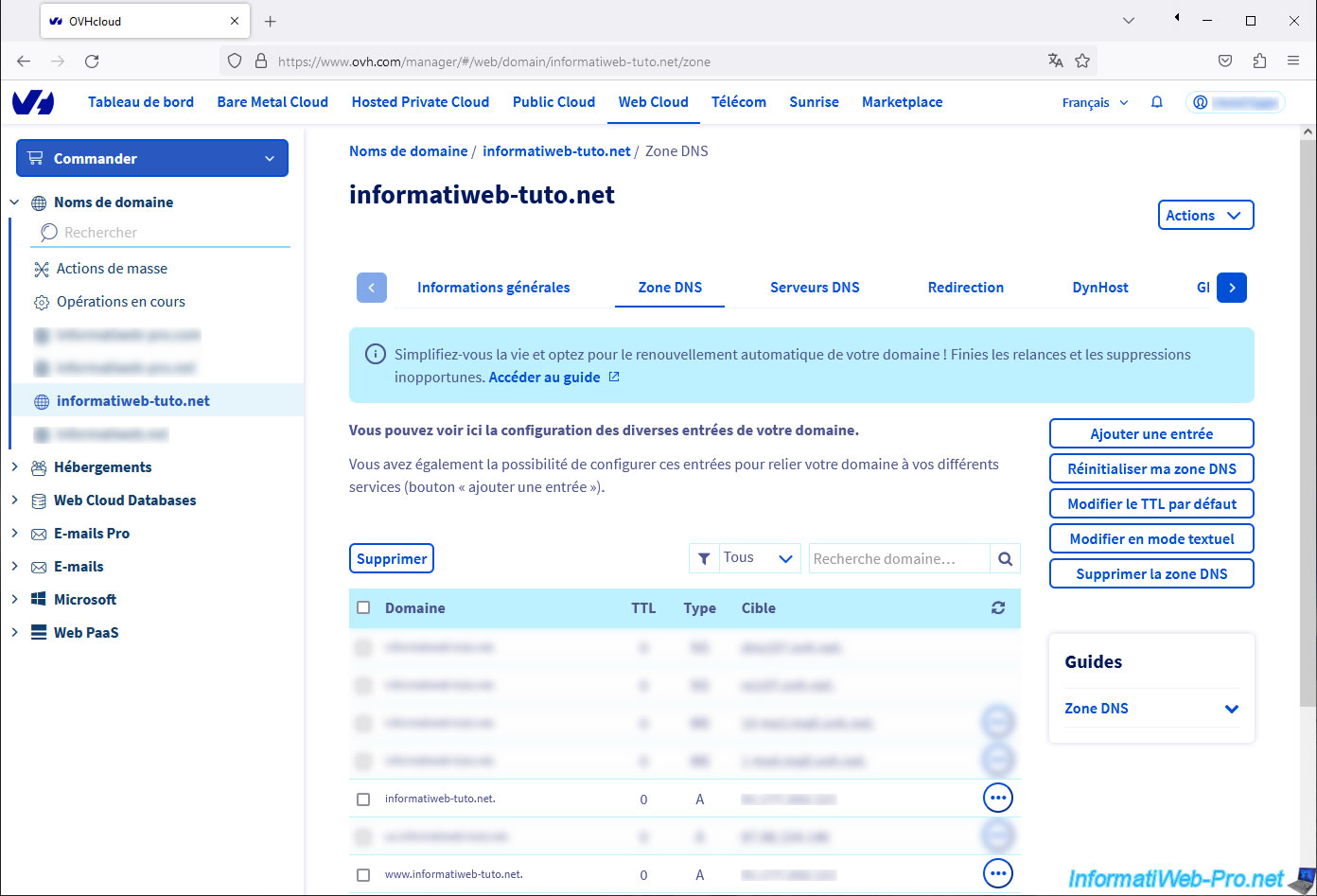

5. Configurer votre nom de domaine (chez OVH)

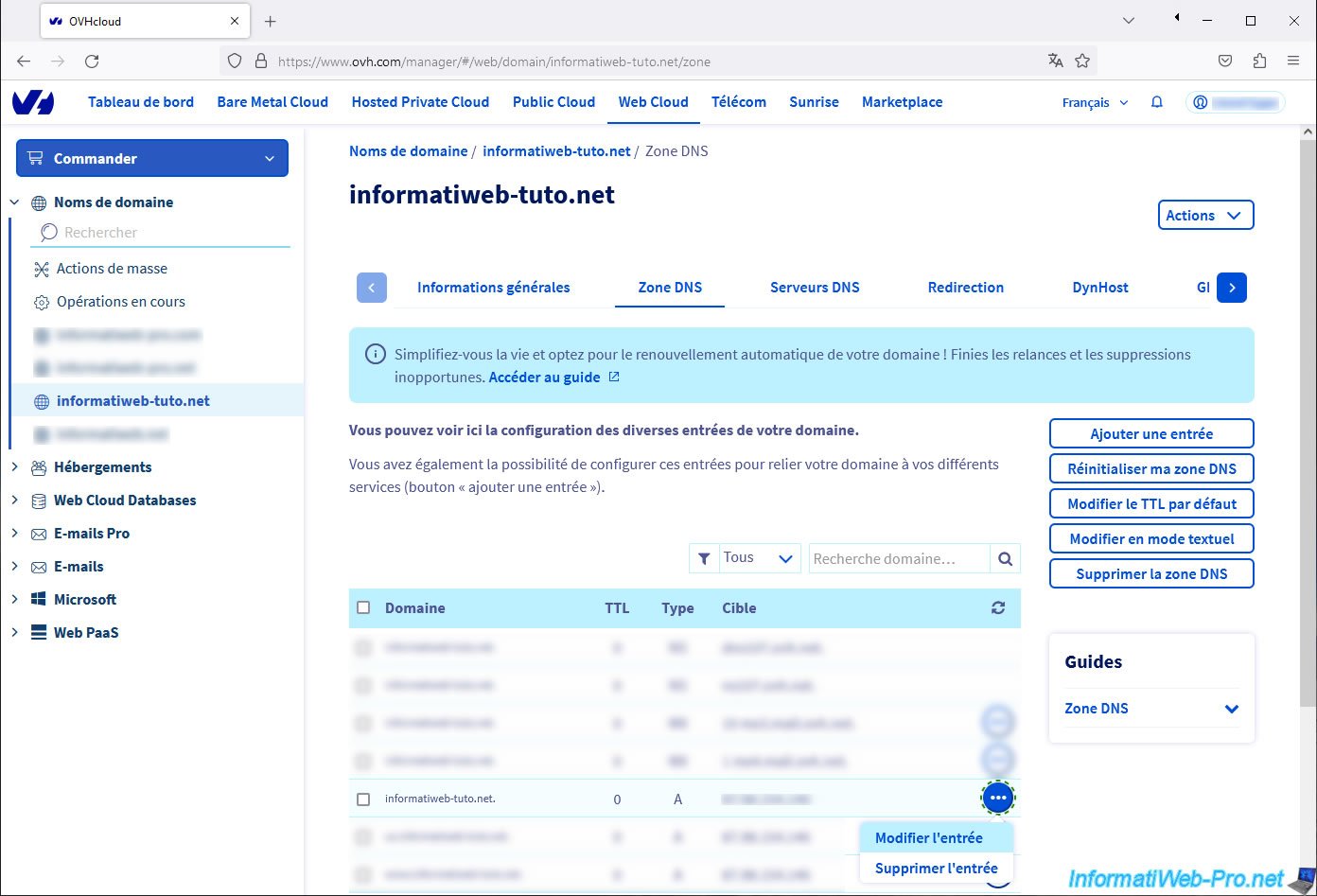

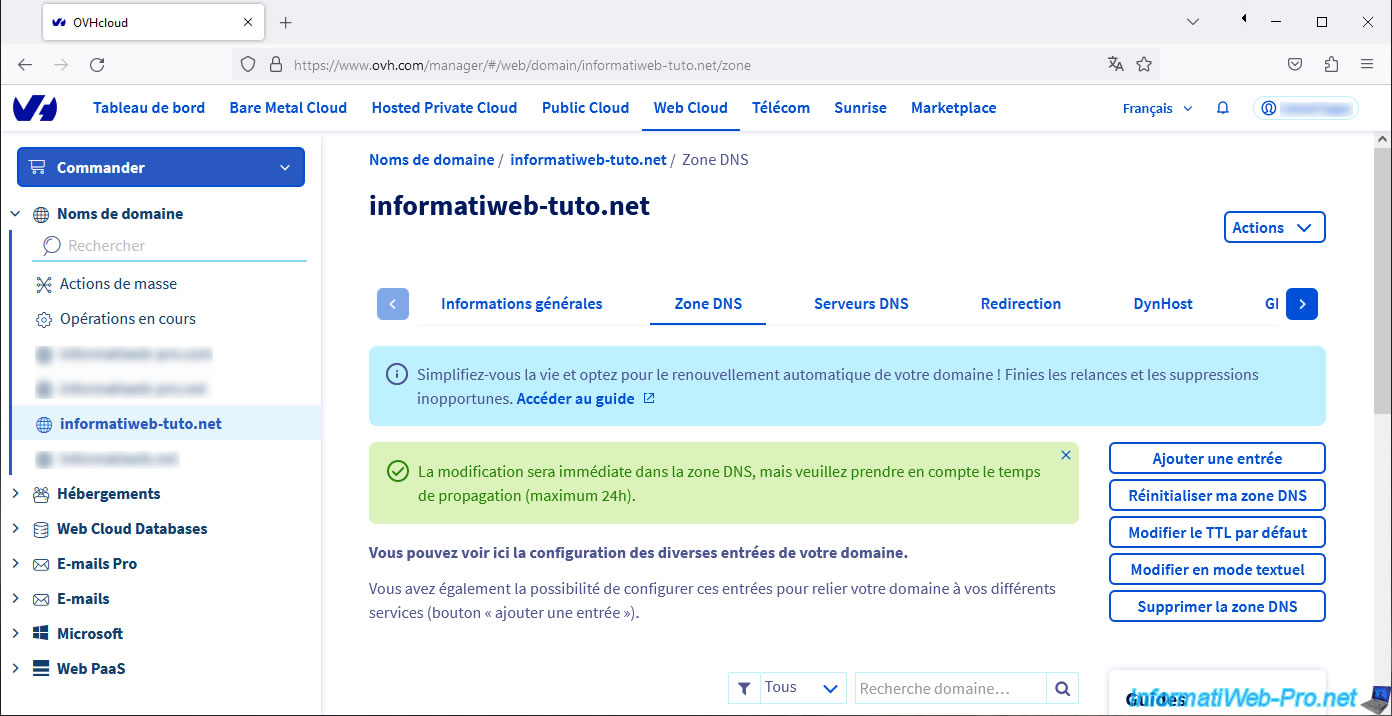

Dans notre cas, nous possédons le nom de domaine "informatiweb-tuto.net" chez OVH que nous n'utilisons que pour certains tutoriels.

Dans le cas d'OVH, connectez-vous à votre compte OVH, puis allez dans : Web Cloud -> Noms de domaine -> [votre nom de domaine].

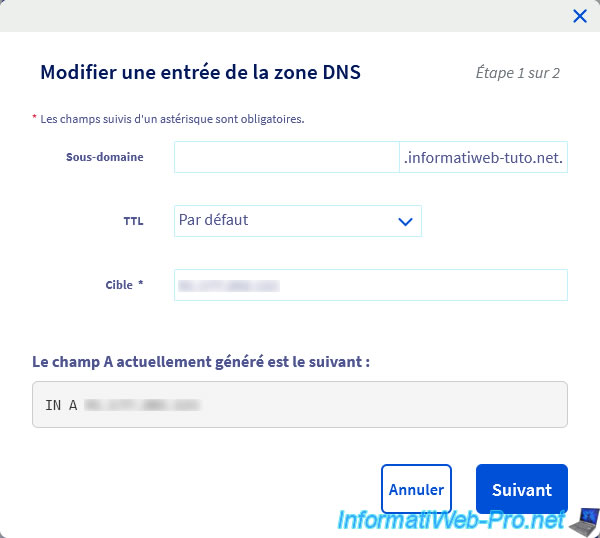

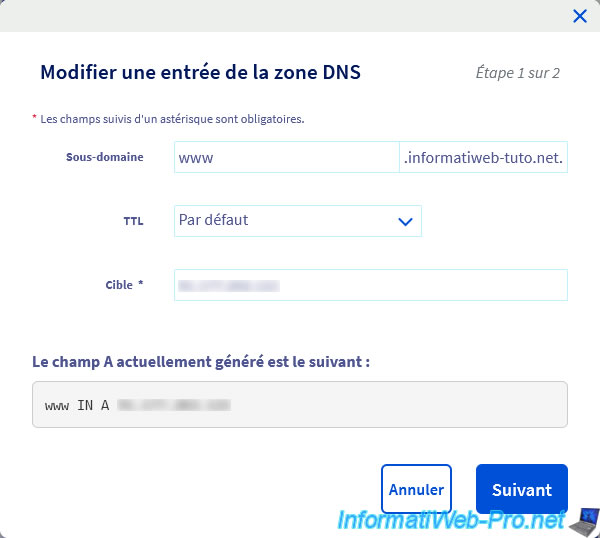

Ensuite, dans l'onglet "Zone DNS", modifiez l'enregistrement de type A (pour utiliser une adresse IPv4) ou de type AAAA (pour l'IPv6) si vous souhaitez utiliser tout votre nom de domaine avec SWAG.

Pour cela, cliquez sur "..." (à droite de l'enregistrement A ou AAAA du domaine racine), puis cliquez sur : Modifier l'entrée.

Attention : pour les enregistrements DNS de type "A" et "AAAA" de votre domaine racine, assurez-vous d'utiliser uniquement ceux où vous avez renseigné votre adresse IP externe (WAN).

Dans le cas contraire, il se pourrait que votre navigateur web tente un jour d'accéder à une adresse IP indiquée par OVH (généralement l'IP de votre hébergement web, le cas échéant, ou d'un serveur OVH).

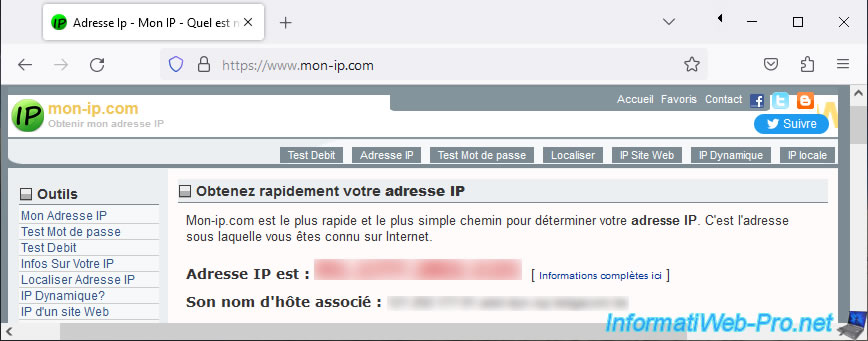

Pour connaitre votre adresse IP externe (WAN), allez sur le site "mon-ip.com" (par exemple).

Si le format de votre adresse IP est "xx.xx.xx.xx", il s'agit d'une adresse IPv4. Sinon, il s'agit d'une adresse IPv6.

Pour le domaine racine, la case "sous-domaine" doit rester vide.

Dans la case Cible", indiquez votre adresse IP.

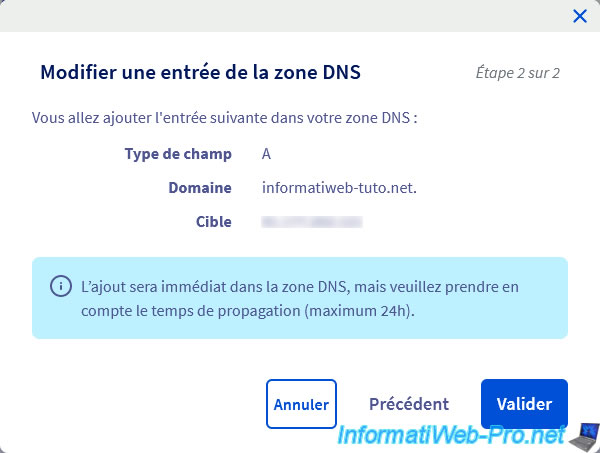

Comme OVH vous l'indique, la modification de la zone DNS (chez OVH) est immédiate, mais la propagation DNS peut prendre jusqu'à 24h.

Ce qui veut dire que les autres serveurs DNS (tels que ceux de votre FAI ou de Google ne seront pas à jour instantanément).

Cliquez sur Valider.

A nouveau, OVH vous affiche ce message :

Plain Text

La modification sera immédiate dans la zone DNS, mais veuillez prendre en compte le temps de propagation (maximum 24h).

Faites de même pour le sous-domaine "www" (si vous voulez générer un certificat qui soit valable pour le domaine racine (ex : votre-domaine.com), ainsi que son sous-domaine "www" (ex : www.votre-domaine.com)).

A nouveau, indiquez votre adresse IP externe (WAN) comme cible et cliquez sur Suivant.

Dans notre cas, nous avons renseigné les enregistrements de type "A" pour notre domaine racine (informatiweb-tuto.net), ainsi que le sous-domaine "www" (www.informatiweb-tuto.net).

Partager ce tutoriel

A voir également

-

NAS 15/1/2026

Unraid 6.9.2 - Changer le disque de parité

-

NAS 25/3/2026

Unraid 6.9.2 - Changer les ports de l'interface web

-

NAS 4/12/2025

Unraid 6.9.2 - Définir une adresse IP privée statique

-

NAS 1/4/2026

Unraid 6.9.2 - Docker - Installer un explorateur de fichiers (CloudCommander)

Vous devez être connecté pour pouvoir poster un commentaire