Sécuriser l'interface web de pfSense 2.6 en HTTPS grâce à un certificat valide

- Pare-feu

- pfSense

- 09 juillet 2025 à 09:48

-

- 2/2

5. Soumettre la demande de certificat à votre autorité de certification (CA)

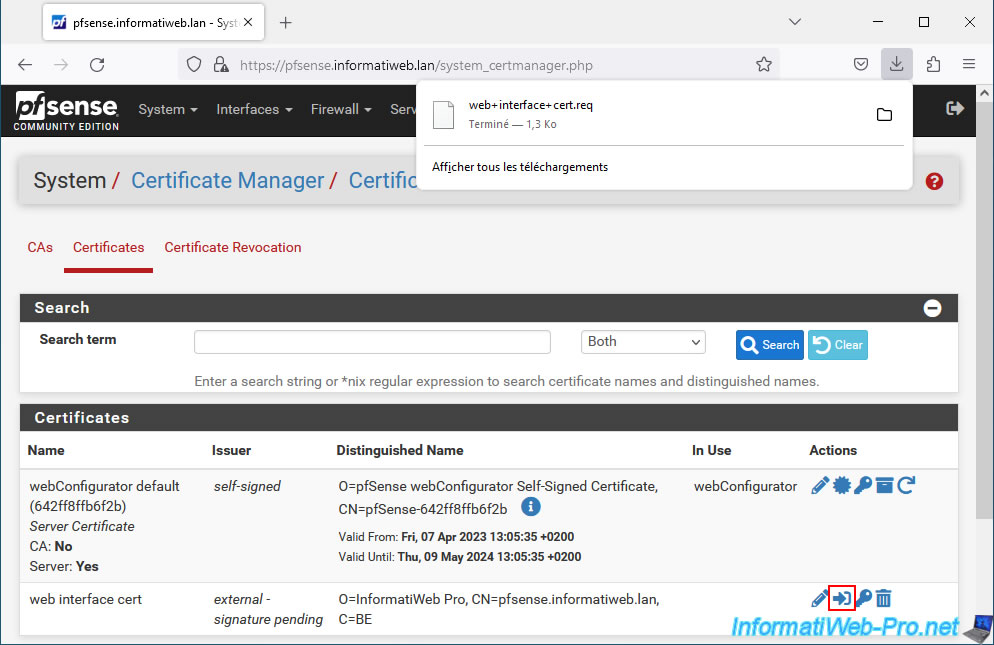

Pour commencer, exporter la demande de signature de certificat (CSR) créée par pfSense en cliquant sur la 2ème icône de cette demande.

Vous obtiendrez un fichier en ".req".

Dans notre cas, nous avons installé une autorité de certification sous Windows Server, ainsi que l'interface web de cette CA.

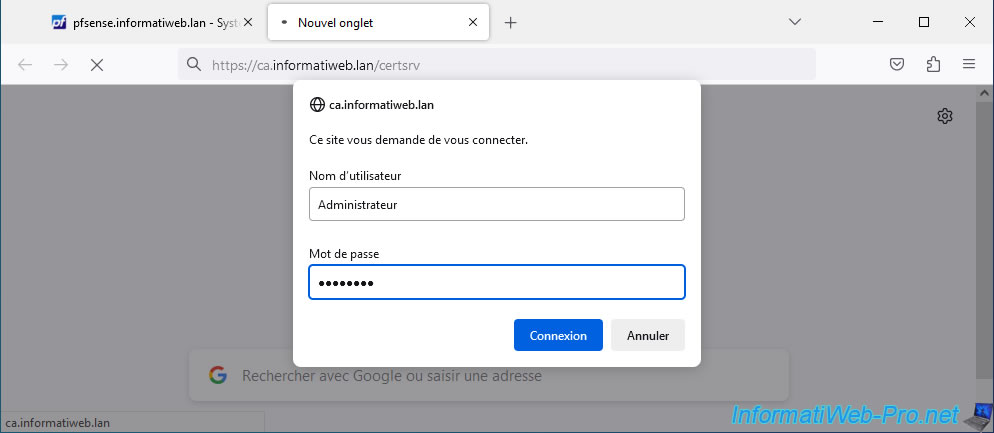

Une fois installés, connectez-vous à l'adresse "https://ca.informatiweb.lan/certsrv" en tant qu'administrateur (ou un utilisateur ayant le droit d'inscrire un certificat de type "Serveur Web").

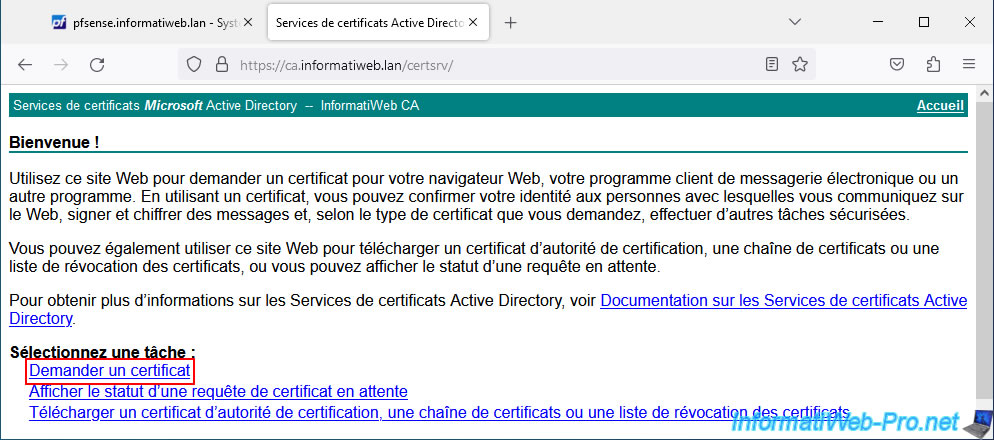

Sur l'interface de votre autorité de certification, cliquez sur : Demander un certificat.

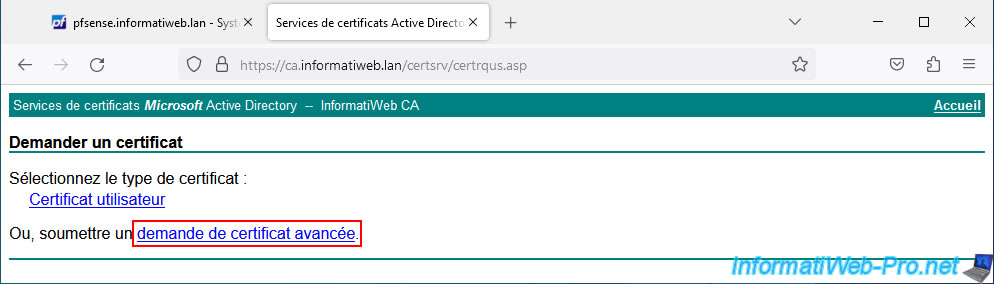

Cliquez sur : demande de certificat avancée.

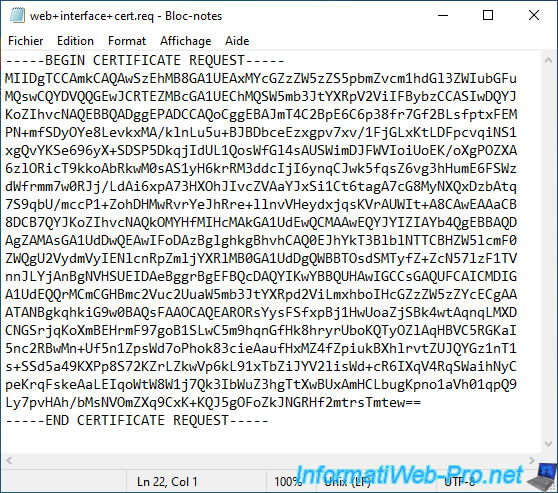

Ouvrez le fichier en ".req" (téléchargé depuis la machine pfSense) avec le bloc-notes.

Son contenu ressemble à ceci :

Plain Text

-----BEGIN CERTIFICATE REQUEST----- xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx... -----END CERTIFICATE REQUEST-----

Copiez son contenu en copiant également les lignes "BEGIN CERTIFICATE REQUEST" et "END CERTIFICATE REQUEST".

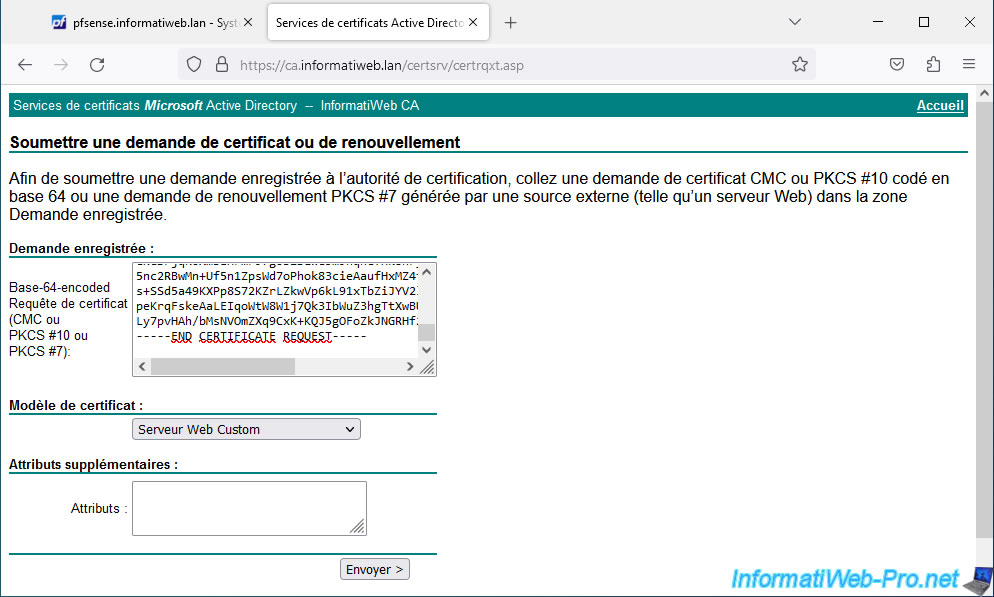

Collez la demande de certificat dans la case "Base-64-encoded ..." de l'interface web de votre CA sous Windows Server et sélectionnez le modèle de certificat "Serveur Web" (ou un modèle personnalisé copié depuis celui-ci).

Dans notre cas, nous utilisons notre modèle de certificat "Serveur Web Custom".

Ensuite, cliquez sur : Envoyer.

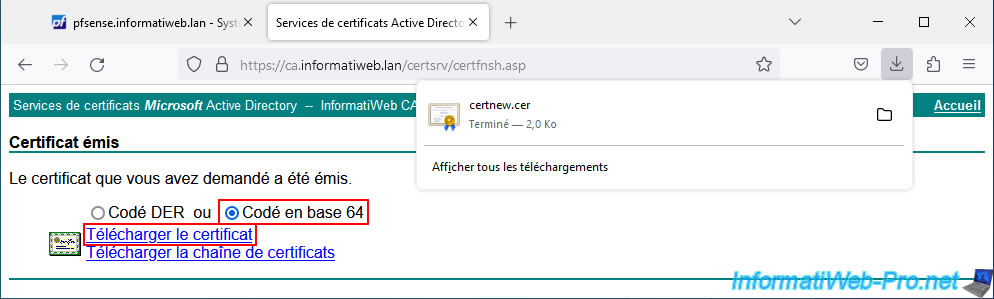

Une fois le certificat émis (délivré), sélectionnez "Codé en base 64" (pour obtenir la version texte ou Linux du certificat) et cliquez sur "Télécharger le certificat" (pour obtenir uniquement le certificat et non le certificat + celui de la CA émettrice).

6. Importer le nouveau certificat sous pfSense

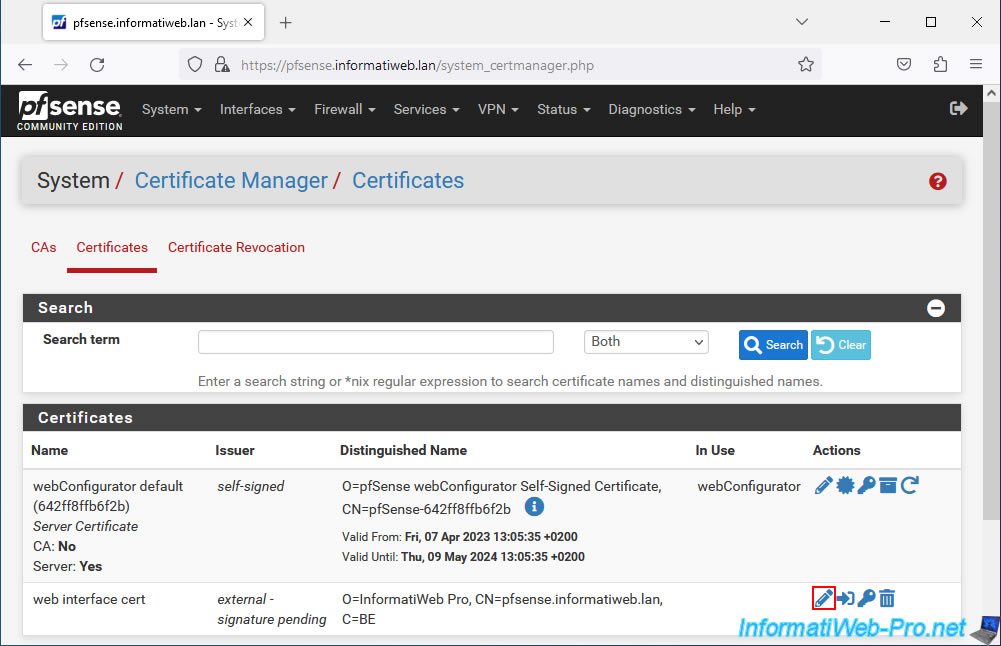

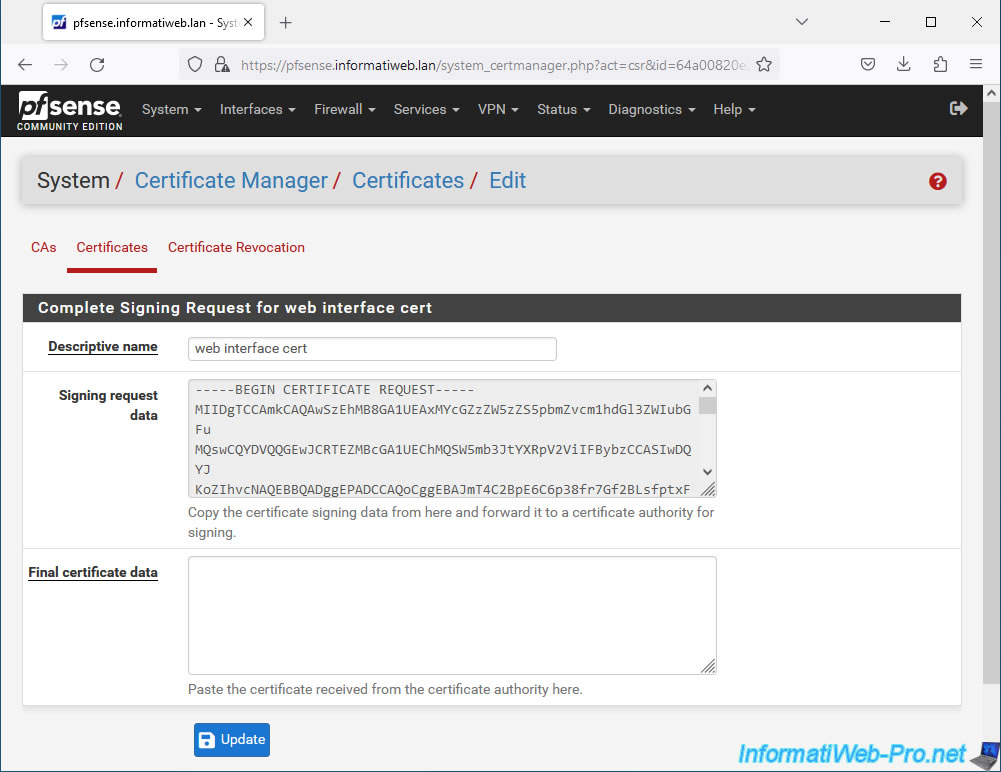

Maintenant que vous avez obtenu un certificat valide depuis votre autorité de certification (CA), vous devez importer celui-ci sous pfSense en modifiant la demande de signature de certificat créée précédemment sous pfSense.

Pour cela, dans l'onglet "Certificates", cliquez sur l'icône représentant un crayon (à droite de votre demande de certificat en attente (external - signature pending)).

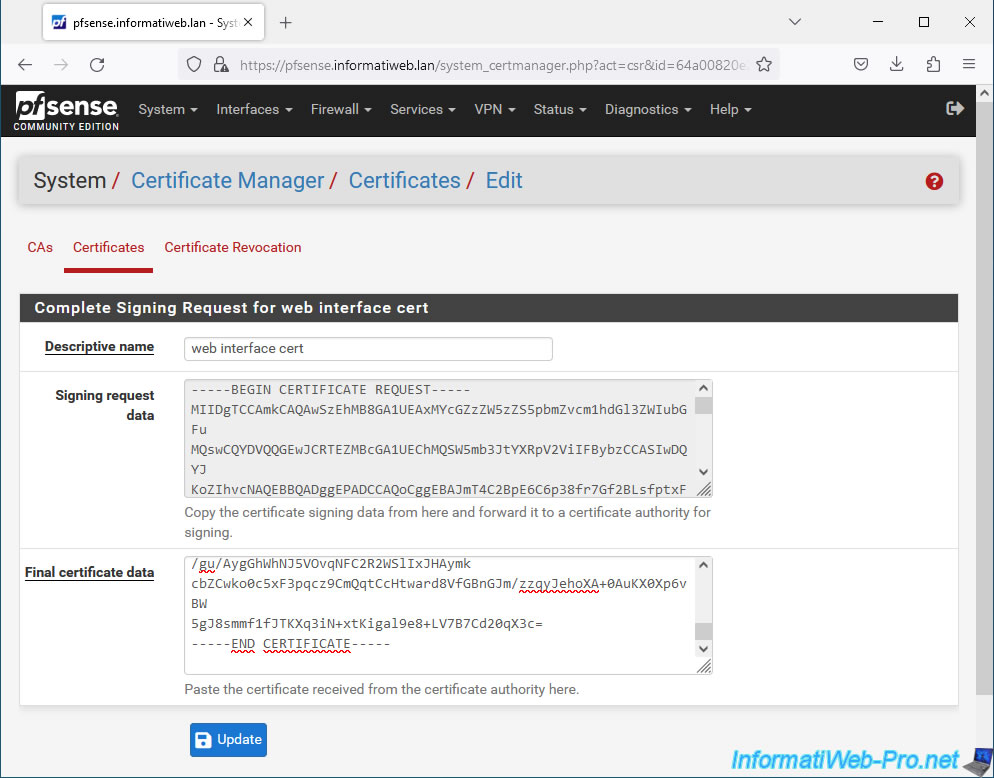

La demande de signature de certificat (Signing request data) apparait et pfSense vous demande les données du certificat final (Final certificate data).

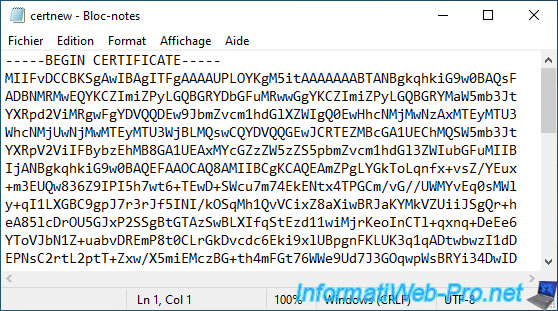

Ouvrez le fichier "certnew.cer" téléchargé précédemment depuis votre autorité de certification sous Windows Server avec le bloc-notes et copiez son contenu (qui ressemble à ceci).

Plain Text

-----BEGIN CERTIFICATE----- xxxxxxxxxxxxxxxxxxxxxxxx... -----END CERTIFICATE-----

Note : si le contenu de ce fichier est illisible et ne ressemble pas à ceci, c'est que vous avez téléchargé le certificat au format Microsoft.

Si la page web de votre CA est toujours ouverte, choisissez "Codé en base 64" et cliquez sur "Télécharger le certificat".

Sinon, téléchargez OpenSSL et utilisez la commande adéquate pour convertir le certificat ".cer" (Microsoft) au format ".pem" (Linux).

Collez le contenu du certificat dans la case "Final certificate data" et cliquez sur : Update.

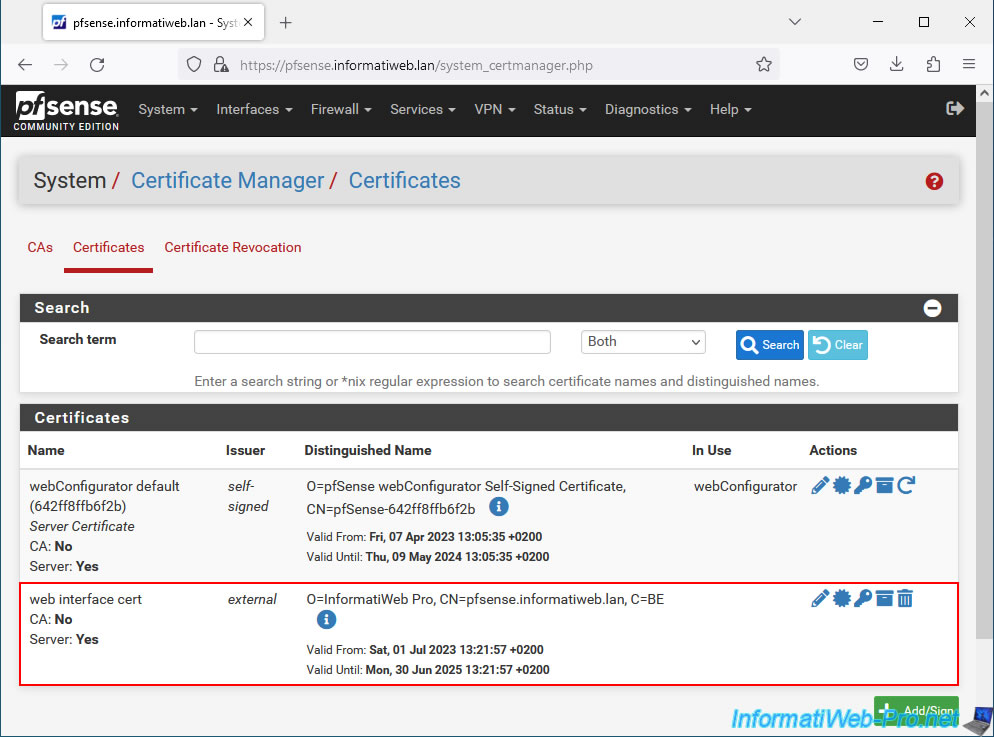

Votre certificat externe a été importé dans le magasin de certificats de pfSense.

7. Configurer l'interface web de pfSense pour utiliser le nouveau certificat

Pour finir, vous devez spécifier à pfSense quel certificat il doit utiliser pour sécuriser son interface web.

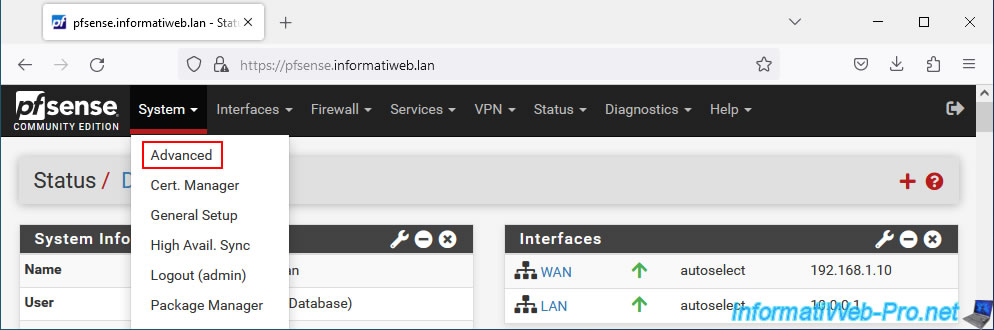

Pour cela, allez dans : System -> Advanced.

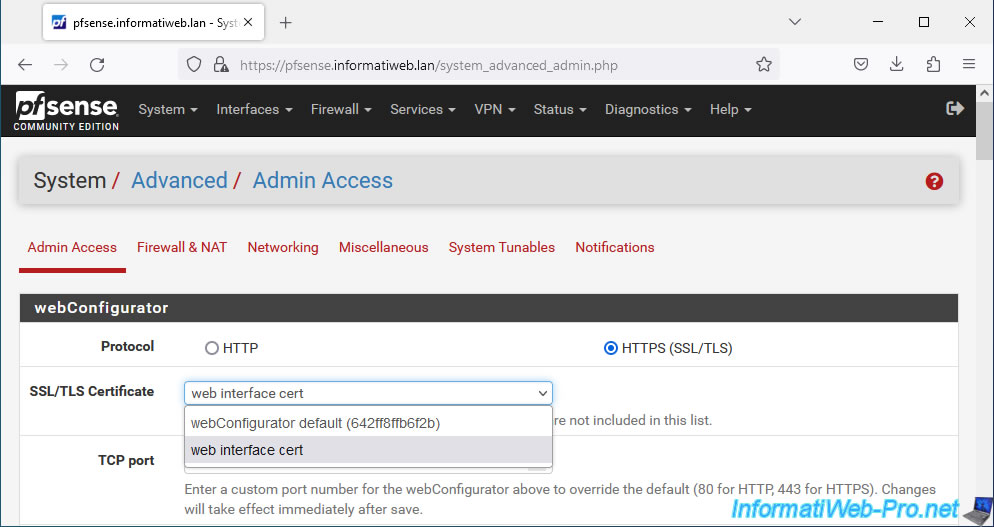

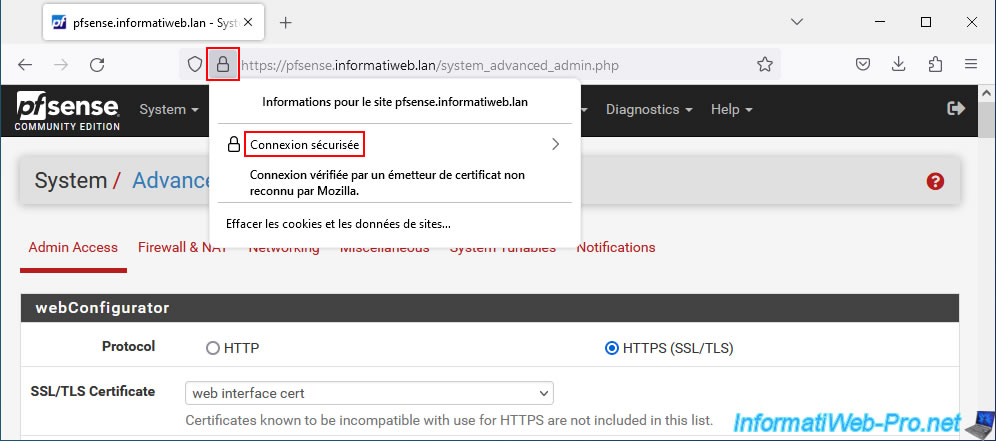

Dans la section "webConfigurator" située en haut de page, configurez ces 2 paramètres :

- Protocol : HTTPS (SSL/TLS) pour accéder à votre interface web de façon sécurisée.

- SSL/TLS Certificate : sélectionnez votre certificat "web interface cert" importé précédemment sous pfSense.

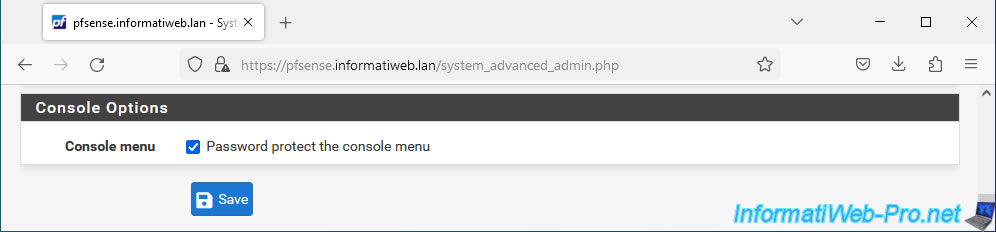

En bas de page, cliquez sur : Save.

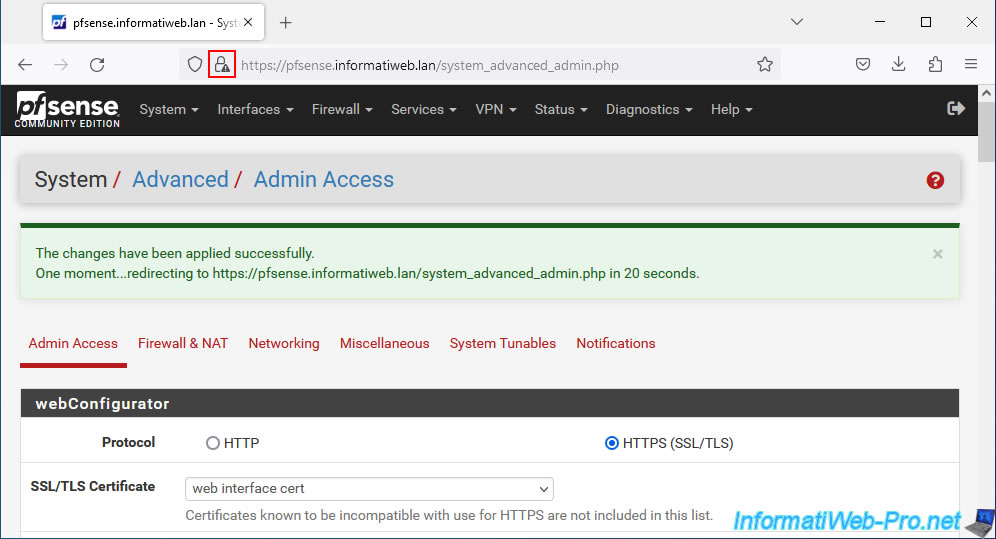

Comme vous pouvez le voir, le petit triangle apparait toujours pour le moment sur le cadenas présent dans la barre d'adresse.

Attendez 20 secondes pour que la page s'actualise automatiquement.

Maintenant, le cadenas apparait sans le petit triangle.

Si vous cliquez sur ce cadenas, vous verrez ceci apparaitre : Connexion sécurisée.

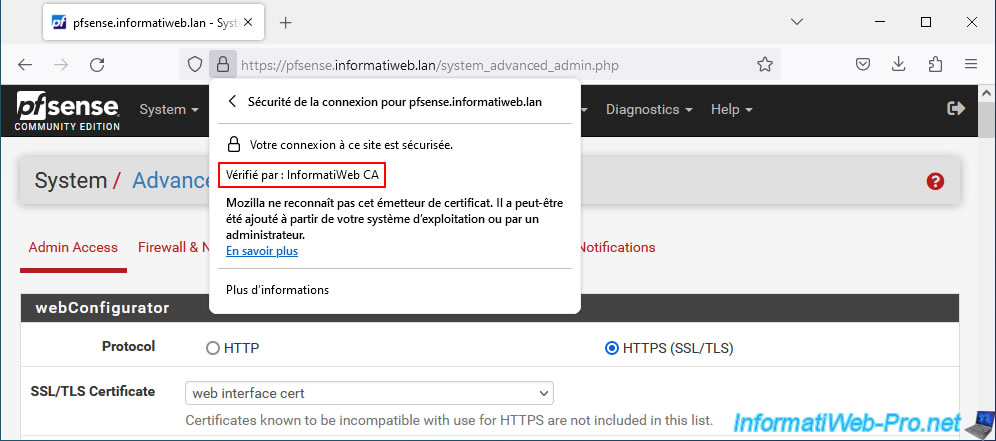

Important : Mozilla Firefox utilise son propre magasin de certificats. Si votre certificat SSL est considéré comme non valide (certificat émis par un émetteur inconnu), c'est que vous n'avez pas importé le certificat de votre CA dans le magasin de certificats de Mozilla Firefox.

Pour régler le problème, dans Mozilla Firefox, allez dans : Outils -> Paramètres -> Vie privée et sécurité -> Section "Certificats" de la page -> Afficher les certificats -> Autorités -> Importer.

Comme prévu, dans notre cas, le certificat SSL utilisé par pfSense est maintenant vérifié par "InformatiWeb CA" (notre autorité de certification installée sous Windows Server).

Partager ce tutoriel

A voir également

-

Pare-feu 25/6/2025

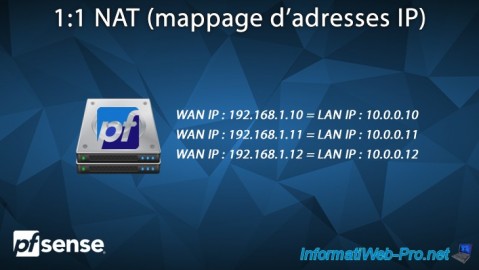

pfSense 2.6 - 1:1 NAT (mappage d'adresses IP)

-

Pare-feu 30/5/2025

pfSense 2.6 - Activer et configurer le serveur DHCP

-

Pare-feu 2/7/2025

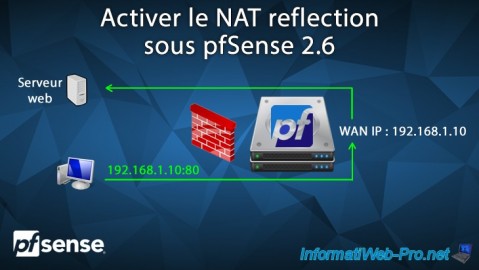

pfSense 2.6 - Activer le NAT reflection

-

Pare-feu 19/9/2025

pfSense 2.6 - Créer un tunnel VPN site à site (S2S) via OpenVPN sécurisé avec SSL/TLS (mode L2)

Pas de commentaire